Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

15.09.2022 - 15.09.2022

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 15.09.2022 во всех областях

-

5 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

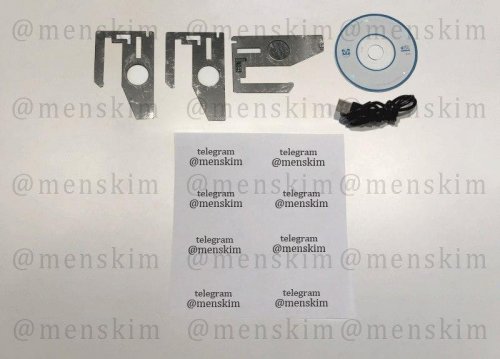

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

5 баллов

-

2 балла

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

2 баллаСИ неотъемлемая часть нашей "работы". Я являюсь большим поклонником Кевина Митника, именно поэтому у меня этот псевдоним.

-

1 балл

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

1 баллУ меня вопрос, могу ли я покупать карты со сторонних сайтов и на них получать заливы и самому налить?

-

1 баллВ 2019 году Россия откажется от аналогового телевидения.

-

1 балл1) Снимаем подвал и вешаем вывеску "РЕМОНТ (список всего, что может сломаться)" 2) Озвучиваем клиентам стоимость ремонта, берем сломанную вещь и больше к ней не прикасаемся 3) На следующий день перезваниваем и называем стоимость ремонта в 4 раза больше 4) Клиент шлет нас нахер и требует свою вещь обратно 5) Не отдаем вещь, пока он не оплатит ДИАГНОСТИКУ 6) ... 7) Profit!

-

1 баллМинимальный залив получил , дальше больше будем !

-

1 баллСегодня правительству не нужно тратить миллионы на хакерские инструменты, чтобы получить требуемые данные с нужных смартфонов. Мысль об этом в последнее время не дает покоя многим пользователям, которые привыкли уделять повышенное внимание своей конфиденциальности. Более того, то и дело мы слышим о появлении специальных приложений, позволяющих шпионить за своими близкими. Как говорят специалисты, теперь даже ваша бабушка может оказаться шпионом. Гипербола, скажете вы? Попробуем разобраться. Содержание: Введение. Использование нескольких шпионских программ приводит к хорошим результатам. Бабушка-шпион — гипербола или нет? Насколько распространены шпионские программы в последнее время. Выводы. Введение Совсем недавно экспертам компании Lookout удалось раскрыть масштабную операцию шпионажа за владельцами мобильных устройств, в ходе которой использовалась дешевая, но весьма мощная вредоносная программа. Этот зловред собирал данные с iPhone и Android-устройств. Предполагаемые разработчики работали над шпионскими программами как для правительственных служб, так и для гражданских лиц. Так появился инструмент под названием TheOneSpy, он настолько прост, что даже ваша бабушка смогла бы им пользоваться. TheOneSpy вполне может применяться для слежки за родственниками. И таких программ много. Задолго до появления TheOneSpy, в декабре 2016 года, шпионская программа для Android StealthAgent использовалась в атаке на известного активиста Дьепа Саиды. У StealthAgent и TheOneSpy прослеживаются сходства в реализации возможностей, утверждают специалисты. «Такой расклад демонстрирует, насколько успешно киберпреступники могут действовать, при этом не инвестируя в кастомные эксплойты», — написал по этому поводу эксперт Lookout Майкл Флоссман. Использование нескольких шпионских программ приводит к хорошим результатам Ранее в этом году исследователи наткнулись на две формы вредоносных программ. Первая из них предназначалась для мобильной операционной системы Android, получила имя Stealth Mango. Вторая, Tangelo, атаковала iOS. Совместно этим вредоносам удалось собрать до 30 Гбайт конфиденциальных данных. В руки стоящих за этими программами киберпреступников попали фотографии военных и правительственных чиновников. Злоумышленники допустили лишь одну ошибку — они оставили открытым доступ к серверу, на котором хранилась вся эта информация, причем пароль для доступа не требовался. В результате этой оплошности исследователям удалось изъять внутреправительственные переговоры, записи звонков, местоположения устройств, текстовые сообщения, фотографии оружия и паспортов. Как видите, информация крайне чувствительная. Шпионская программа для Android действовала более агрессивно, чем вариант для iOS. Одной из интересных возможностей Stealth Mango была способность определять, когда жертва была за рулем, на это время программа отключала передачу данных по Сети, а также получение SMS-сообщений. Кроме этого, Stealth Mango определял местоположение устройства, а во время вызовов шпион мог контролировать фронтальную и основную камеры, а также отслеживать журналы вызовов и текстовых сообщений. Дошло до того, что корпорация Google включилась в борьбу со Stealth Mango, добавив специальные защитные функции в свою операционную систему Android. Инструмент Tangelo для iOS не являлся копией Stealth Mango, однако сходства между двумя этими шпионами все же имелись. Как в случае с практически каждой программой такого класса для iPhone, Tangelo требует наличия джейлбрейка, это значит, что шпионской программе необходимо получить доступ к защищенным корпорацией Apple местам операционной системы. После получения такого доступа Tangelo будет охотиться за базами данных таких приложений, как WhatsApp, Viber, Skype и Line. Метаданные многих фотографий на сервере злоумышленников говорили о том, что они были сделаны на камеру iPhone, следовательно, Tangelo приняла немаловажное участие в крупной утечке данных. Специалисты отметили, что у киберпреступников в некоторых случаях, предположительно, был физический доступ к телефонам жертв. Этот вывод эксперты сделали, отследив цепочку, согласно которой шпионская программа устанавливалась в различных мастерских по ремонту смартфонов, которые возвращали жертве уже зараженное устройство. Помимо этого, злоумышленникам также помогла социальная инженерия, которой преступники активно пользовались, пытаясь заставить пользователя выполнить нужную им последовательность действий. Бабушка-шпион — гипербола или нет? Теперь самое интересное — стоящие за TheOneSpy разработчики также связаны с инструментами Stealth Mango и Tangelo. TheOneSpy преподносится как «самое продвинутое приложение для слежки в мире», оно якобы позволяет «вести тайный мониторинг всей активности на устройствах Android, iPhone, Microsoft Windows и Apple Mac». Как заявляют в TheOneSpy, их услугами пользуются 200 000 клиентов, которых ни разу не удалось обнаружить во время слежки. Именно так звучит слоган TheOneSpy, который озвучивается в соответствующем ролике на YouTube: «Даже ваша бабушка сможет успешно шпионить за владельцем любого телефона». TheOneSpy очень похож на другую шпионскую программу — FlexiSpy, которая была задействована в правительственном шпионаже. Исследователям удалось выйти на разработчиков TheOneSpy, ими оказались пакистанцы, работающие в компаниях Appstertech и Ox-i-Gen. Сложно сказать, насколько оправдан слоган TheOneSpy, однако чем проще шпионская программа будет в использовании, тем больше найдется желающих ей воспользоваться. При должном уровне заинтересованности в мониторинге активности своих родственников даже бабушка вполне сможет организовать шпионскую деятельность, установив простое приложение. Насколько распространены шпионские программы в последнее время Если опираться на различные отчеты все той же Lookout, не раз упомянутой здесь, то можно представить приблизительную картину распространенности этого вида вредоносных программ. Возьмем, к примеру, мессенджер Dardesh, вполне легитимно распространяющийся через официальный магазин Google Play. Dardesh после установки автоматически загружает второе приложение, которое собирает пользовательские данные. Этот мессенджер обнаружили исследователи Lookout, которые утверждали, что приложение принадлежит к группе вредоносных программ Desert Scorpion. Более того, Dardesh рекламировался в одном из профилей на Facebook. Для iOS были похожие свои экземпляры. Например, приложение о погоде AccuWeather собирало данные о пользователях и передавало их компании Reveal Mobile, которая занимается монетизацией информации о местоположении. Причем передача данных осуществлялась даже в тех случаях, когда приложение не получало на это согласия. Специалист отметил, что за 36 часов наблюдений AccuWeather отправило информацию в RealMobile в общей сложности 16 раз. В этом месяце Lookout сообщили об обнаружении одного из самых сложных образцов шпионской программы для мобильных устройств — Chrysaor. В течение трех лет этот вредонос оставался незамеченным для исследователей и пользователей, это было обусловлено его возможностями самоуничтожения. Шпион Chrysaor использовался в целевых атаках на активистов и журналистов. Различные киберпреступные группировки правительственного уровня также привыкли использовать шпионские программы. Правда, там и класс самих программ и схемы разительно отличаются — видна рука профессионалов. Из известных случаев можно вспомнить, как знаменитая группа Fancy Bear использовала антивор для ноутбуков LoJack для кибершпионажа. LoJack для ноутбуков (LoJack for Laptops) — специально разработанный инструмент, помогающий отслеживать и блокировать украденные ноутбуки. LoJack помогает удаленно блокировать и отслеживать местоположение украденного ноутбука, а также удалять на нем все файлы. В первую очередь это решение предназначено для корпоративных ИТ-сред, которые обеспокоены кражей офисного оборудования, на котором могут храниться важные разработки. В какой-то момент специалисты обратили внимание, что несколько исполняемых файлов LoJack обменивались данными с серверами, которые, предположительно, находятся под контролем Fancy Bear. В опубликованном Arbor Networks отчете утверждается, что пять исполняемых файлов приложения LoJack (rpcnetp.exe) связываются с четырьмя подозрительными серверами C&C. Трое из этих серверов в прошлом были связаны с Fancy Bear. Эксперты утверждали, что киберпреступники могли модифицировать копии LoJack, внедрив туда бэкдор. Таким образом, программа превращается в инструмент для шпионажа. Также можно вспомнить шпионскую программу Fauxpersky, авторы которой поступили оригинально, замаскировав свой зловред под Kaspersky Internet Security 2017. Fauxpersky написан на AutoIT или AutoHotKey, простых инструментах для написания небольших программ, преимущественно предназначенных для автоматизирования задач в Windows. Этот вредонос отслеживал нажатия клавиш в активном окне, записывая их в текстовый файл, а затем передавая злоумышленникам. А в марте стало известно, что шпионская программа Slingshot использовалась правительством США. Целью этой кибероперации были различные террористические организации, которые пользовались интернет-кафе для связи с командующими лицами. Эксперты уверены в том, что факт раскрытия Slingshot носит негативный характер, так как это могло привести к потере ценной для военных информации. А в начале года СБУ заблокировала следящую за гражданами Украины вредоносную программу. Вредонос, как сообщалось, собирал данные с телефонов украинцев. Установленный на телефон шпион перехватывал телефонные разговоры, СМС и ММС-переписки, а также сообщения в различных популярных мессенджерах. Также фиксировалась геопозиция жертвы. Выводы А выводы, к сожалению, следуют неутешительные. Современный уровень развития различных программ позволяет создавать крайне простые в использовании инструменты для шпионажа. В погоне за клиентом некоторые конторы и в самом деле создают шпионские программы, которыми могла бы воспользоваться ваша бабушка. Прибавим сюда еще потенциальную заинтересованность спецслужб в сборе определенной информации о гражданах — получим полный комплект паранойи. Однако мы бы не рекомендовали придавать большое значение развивающейся киберугрозе в виде шпионских программ, так как частная жизнь постепенно становится довольно размытым понятием и без них.

-

1 балл

-

1 балл

-

1 балл

-

1 баллПришла крупная партия Iphone X , кого интересовали жду в ЛС

-

1 балл

-

1 баллРассмотрим, как хранятся Биткоины. Но, прежде чем перейти к типам кошельков, нужно узнать, как они работают. Начнем с ключей кошельков. Какие ключи бывают у кошелька? Рассмотрим Биткоин кошелек, у него есть: Приватный ключ: генерируется случайным образом. Это 256-битное число. Обычно его записывают в шестнадцатеричном формате, например: E1843D79C6D87DC0FB6A5778633589F4453213303DA61F20BD67FC233AA33262 Публичный ключ: генерируется из приватного ключа (решается криптографическое эллиптическое уравнение). Это 512-битное число. Обычно его записывают в шестнадцатеричном формате, например: 0499B4B0FB28848277DCF15C5EB78B80D9E560D55770EA897CFBEC7E85B8B62C8F8685F4211DF935A5DE20664A7F596358ED25D74FB95E53B3FAE6F49F6700DB3B Адрес: генерируется из публичного ключа с использованием функций хеширования. Состоит из 27-34 латинских букв или цифр (да-да, он может быть разной длины), например: 14qViLJfdGaP4EeHnDyJbEGQysnCpwn1gZ Имея приватный ключ вы можете получить публичный ключ и адрес, а вот обратно схема не работает. Зная адрес, публичный ключ не найти, а уж приватный подавно. Итак, поняли? Если да, то перейдем к кошелькам, если нет, то перечитайте еще раз, криптовалюта это будущее же Кошельки Что же такое сам кошелек? Кошелек — файл, в котором хранится приватный и публичный ключи. Таких пар у одного кошелька может быть много, также как и адресов. Вы вообще можете хранить ключи на бумаге, вот такой вот бумажный кошелек. Рассмотрим основные типы кошельков. Толстый и тонкий ПК-кошельки хранятся на вашем компьютере, как и файл с ключами. Существует два вида биткоин-клиентов для ПК: толстые и тонкие. Толстые скачивают весь блокчейн, а это значит, что вам потребуется много места для хранения данных на достаточно мощном ПК. Тонкие кошельки обращаются к блокчейну через сторонние сервисы и не требует скачивания и хранения. Онлайн-кошелек Онлайн-кошелек хранит у себя ваш приватный ключ. Вы заходите в онлайн кошелек с помощью логина/пароля + двухфакторной аутентификации. Холодный или горячий Все вышеперечисленные кошельки — горячие. Т.е. они имеют доступ к интернету, чисто теоретически, ваш приватный ключ кто-то может украсть, например, если вы будете ходить на всякие нехорошие сайты и кликать по нехорошим ссылкам. Холодный кошелек установлен на компьютере без доступа к интернету. Можно ли так работать? Да, вполне. Вы можете на оффлайн компьютере подписать транзакцию о переводе Маше 1 BTC, скопировать текст транзакции на флешку, перенести на компьютер с доступом к интернету и отправить транзакцию в сеть. Бумажный Можно зайти на сайт https://www.bitaddress.org/ или другой сервис для генерации ключей. Создать ключи. Записать приватный ключ и Биткоин адрес в txt-файл. Сохранить на 3 флешки. Зашифровать. Одну флешку закопать в огороде, другую положить в карман, третью положить в банковскую ячейку… Что делать если вы совсем параноик? Можно подбросить монетку 256 раз, установить на оффлайн компьютер все необходимые программы для вычисления хешей. Сгенерировать адрес. Дальше флешка, огород и т.д. Не доверяете флешкам? Распечатайте ключи на бумаге, но эту бумагу надо как-то сохранить, и кто ее подсмотрит — получит доступ ко всему. Опасно. Биржа На криптовалютных биржах можно создать кошелек, практически для любой криптовалюты, за одну секунду. У вас не будет доступа к ключам, да вообще ни к чему не будет. Только адрес. Для чего можно использовать? Только для того, чтобы его пополнить, обменять Биткоины на другую криптовалюту и вывести ее. Аппаратный кошелек Аппаратный кошелек — это «флешка», которая играет роль оффлайн-компьютера с вашим приватным ключом. Такие кошельки можно использовать не только для Биткоина, но и для других популярных криптовалют. По сути — это идеальный вариант хранения ключей.

-

1 балл

-

1 балл

-

1 балл

-

1 баллСпасибо ТСу , залил в течении 3 часов, очень качественно и профессионально

-

1 баллДа тупая схема какая то если честно , понятно же было, что спалятся

-

1 баллБорьба с киберпреступностью в наши дни - уже далеко не миф, а суровая реальность. Уже давно прошли те времена, когда спецслужбы не знали с какого конца подступиться к сети. Да, конечно, они не дошли до того, чтобы полностью контролировать киберпреступность, поэтому число киберпреступлений, с каждым днем растет. Но все эти преступления мелочные, а все весомые преступления не остаются без наказанными. В нашей стране за кибер преступностью следит отдел "К". Задачи отдела по киберпреступности: Борьба с нарушением авторских и смежных прав (ст. 146 УК РФ,ст. 7.12 КоАП РФ); Выявление незаконного проникновения в компьютерную сеть (ст. 272 УК РФ), борьба с распространителями вредоносных программ (ст. 273 УК РФ); Выявление нарушений правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК РФ); Выявление использования подложных кредитных карт (ст. 159 УК РФ); Борьба с распространением порнографии посредством сети Интернет и Компакт-дисков (ст. 242 УК РФ). Выявление незаконного подключения к телефонным линиям (ст. 165 УК РФ, ст. 13.2 КоАП РФ). Борьба с незаконным оборотом радиоэлектронных и специальных технических средств (СТС), (ст. 138 УК РФ, ст. 171 УК РФ, ст. 14.1, 14.42 КоАП РФ) В таких организациях сидят не какие-нибудь донные крабы, а в большей части белые хакеры. Белые хакеры (от англ. Black Hat) - это граждане, которые в юном возрасте совершили какой-нибудь компьютерный взлом в возрасте не старше 13 лет и попались в лапы отдела К. Они в свою очередь дело скрывают, не предавая огласке и осуществляют тотальный контроль за этим юным хакером, постепенно обучая его будущей работе. Также существуют спец-школы МВД по компьютерной безопасности, там обучают немного иным методом относительно гражданских учебных заведений по такой же специальности. Предметы совсем другие, все уроки максимально приближены к настоящей работе, то есть, тем чем занимается повседневно сотрудник отдела К. Вообще, вербовка в данное учреждение, дело тонкое и не каждый может попасть туда, хотя чуть-чуть не правильно выразился. Попасть туда может каждый, вот только в какое именно помещение, в небо с клеткой или теплый уютный офис с хорошим компьютером и кружкой горячего чая (кофе) на столе. Хоть в данном учреждении работают такие хорошие специалисты (наглая ложь - чаще всего крабы!), это не означает, что они должны заниматься только мега сложными делами. По большей части им приходится выполнять очень грязную и непристойную работу для их профессиональной компетентности. Вот например, один из граждан РФ высказался негативно в сторону одного из представителей единоросов на каком-то форуме посвященный политологии. На следующий день, представители отдела К направили письмо администрации данного ресурса с просьбой удалить данное высказывание и вообще закрыть данную тему на форуме. В ответ отдел «К» получил отказ от администрации сайта и вдогонку ряд негативных эмоций по поводу данного письма. От отдела К в ответ посыпались ряд угроз в адрес администрации. В конце концов сообщение удалили и тему вместе с ним, но какими путями это было достигнуто, да и вообще - это работа рядовых оперов и это не касается компьютерных преступлений. Ну, думаю, теперь стало понятно, что такое отдел К и чем он занимается. Теперь давайте поговорим о том, как они занимаются своей работой, какие стратегии и тактики. Тактики и стратегии отдела: Оперативные мероприятия - это довольно громоздкая тема, о ней можно написать кучу статей и все равно невозможно описать все, ведь они постоянно усовершенствуются и обновляются, так же как виды атак и взломов обновляются в хакерском мире. Для этого я решил описать какой-нибудь из стандартных методов оперативных мероприятий. Ну, что же, давайте разберем, как говорится, фундамент (у любой системы есть фундамент, другими словами стандарт, которого должна придерживаться система), вот примерно так выглядет стандарт оперативно-розыскных мероприятий: Опрос - беседа с гражданами, которым могут быть известны факты, обстоятельства, значимые для выполнения задач оперативно-розыскной деятельности. Наведение справок. Наблюдение. Оперативный осмотр. Контроль почтовых отправлений, телеграфных и иных сообщений. Прослушивание телефонных переговоров. Оперативное внедрение (ввод сотрудника в разработку). Итак, чтобы разобраться с каждым из этапов, нам нужно представить какую-нибудь реальную картину. Допустим, что ты, как обычно, путешествовал по интернету в поиске дырок и вдруг ломанули какой-то сайт, а оказалось, что это официальный сайт Администрации московской области. Вы сперва прокляли гугл из-за того, что он вывел вас на этот сайт, затем начали винить себя в том, что даже не прочитали описание сайта, а были увлечены больше описанием его ошибок , а также прокляли себя за то, что слили базу данных с конфиденциальными данными. Потом моментально успокоились, когда вспомнили, о том ,что вы юзайте свежую анонимную проксю. Раслабившись, вы идете, ставите чай, достаете плюшки, чтобы сладко отметить победу и насладиться трофеями скаченными с сайта. На следующий день, провонявшийся сигаретным дымом и перегаром от пива, поднимает свою голову от стола, системный администратор взломанного сайта и замечает, что логи не в порядке и выявляет присутствие несанкционированного доступа к конфиденциальным данным сайта. Он быстро заваривает себе крепкий кофе, выпивает таблетку анти-похмелина и следом анти-палицая, бежит с выпученными глазами с докладом о взломе своему начальнику. И вот, именно с этого момента, начинается злостная охота за вами! А дальше все по инструкции - в местный отдел полиции подается заявление с полным описанием взлома и прикрепленными логами о проникновении и другой лабудой. Ну, естественно, что сотрудник, который принял заявления, не будет заниматься данным делом, так как не имеет соответствующих навыков, знаний. Дело передается в специальный отдел, о котором мы уже узнали — это Отдел «К». Вот теперь начинается первый этап - это опрос граждан, которые могут помочь в расследовании и поиске преступника. В нашем случае будет опрошен админ сайта, узнают через какую дыру был произведен взлом, с какого ip-адреса был произведен взлом, а также поинтересуются кому был выгоден взлом, есть ли подозрения на кого-то, либо это гастролер типа тебя. Второй этап - это наведение справок о преступнике, точнее обработка полученных данных от первого этапа, грубо говоря, проверяют твой IP-Адрес, для того, чтобы узнать где, кто твой провайдер. Сделать это может и обычный гражданин с помощью протокола WHOIS. WHOIS — это сетевой протокол прикладного уровня, базирующийся на протоколе TCP, висит на порту 43. Основное применение — получение регистрационных данных о владельцах доменных имен, IP-адресов и автономных систем. Итак, пробив IP-адрес полученный в логах взломанной машины, они видят в строке Country: USA - то есть машина с данным IP-адресом находится в США. А это один из двух вариантов, либо какой-то деверсант из ЦРУ решил ломануть сайт администрации московской области, либо это сервер - обычный прокси сервер. Ну, первый вариант мало вероятен, но все же разрабатываются все версии, и они должны быть проверены. Сперва IP-адрес пробивают по базе данных паблик серверов. В случае если IP-адрес чистый, то есть вероятность, что сервер недавно похаканый и там установлен прокси. В этом случае можно обойтись прозвоном открытых портов. Да, конечно, proxy можно посадить и не на стандартный порт типа 3128 или 8080, 80. Но все равно сервисы будут показаны сканером да и есть куча других вариантов, как определить стоит ли прокси сервер или нет, поверьте мне на слово, для ребят из отдела «К» - это не вызовет никаких трудностей. Узнав, что это прокси сервер, который вы нагло использовали для проникновения в систему,перед отделом «К» стоит вопрос, как вытащить информацию с того сервера о том, с какого IP-адреса заходили на данный сервер в определенное время. У них есть два пути, официальный запрос у своих коллег в США, и в случае получения ответа дело будет развиваться намного проще, и ответ будет прикреплен к делу. Либо второй вариант, не законный. В случае, если в официальном запросе отдел «К» получит отказ, а так оно и будет, так как между нашими странами нет такого соглашения, то для продвижения дела придется провести несанкционированный доступ в данный сервер, опять же сделать это ребятам из Отдела «К» не составит труда, именно для таких целей они там сидят. Но получив данные с сервера о вашем IP-адресе, это не удастя пришить к делу, зато вы уже беретесь в разработку и именно в этот момент нужно садиться на измену. Итак, узнав ваш IP-адрес, он вновь пробивается через WHOIS и тут уже явно видно, что вы товарищ из России, который живет, например, в Москве. Пробивают, где ты работаешь, чем занимаешься, ну и ряд другой нужной информации. Далее, наведываются к провайдеру и на каком- нибудь вымышленном основании, типа машины ваших клиентов, рассылают спам или заражены вирусами, требуют предоставить логи по вашей персоне. И теперь, есть документы того, что в ходе каких-то иных оперативных мероприятий было выявлено, что ваш IP-адрес с такого-то по такое то время обращался к IP-адресу, с которого был произведен взлом сайта, а вот - это можно свободно прикреплять к делу и это послужит против вас в суде. В ход вступает третий этап - теперь производится тщательное наблюдение за вашей личностью, следят за тем, какие сайты посещаете, куда, что отправляете и т.д. В ходе данных мероприятий ваша личность окончательно закрепит себя в не очень удачную сторону, так как вряд ли вы прекратите ходить по запрещенным сайтам, типа undeground, ломать сайты и машины. И вот он четвертый этап - это оперативный осмотр, проще говоря, на основании всех данных полученных в ходе проведения розыскных мероприятий, вы стали главным подозреваемым, и теперь легко берется санкция на обыск вашей квартиры и изъятие вашего системника и всех носителей типа флешек, дисков и ряда другого компромата на вас. Так же могут взять все ваши записные книжки, распечатки, журналы и ряд других бумажных носителей, в которых может содержаться, что-то лакомое для следствия. Да и еще, они не побрезгают ковыряться в вашей мусорной корзине (не в виртуальной, а реальной.) все документы оттуда тоже изымаются при понятых. Все твое барахло отвозится в здание отдела «К», где оттуда будут вытаскивать информацию, о том где ты был, что делал, какое ПО установлено у тебя на компьютере, не контрафактное ли оно (в случае чего еще одна статья тебе в догонку пойдет). Так вот, твой жесткий диск вытаскивают из системника и подключают к устройству, которое производит только чтение (это делается на тот случай, если вы решите обезопасить себя и поставили программу, которая может отформатировать жесткий диск). Если даже вы отформатировали свой жесткий до изъятия, то опять же, для сотрудников отдела «К» не составит затруднения вытащить необходимую информацию для следствия. Даже такие программы как ChromeAnalysis (программа, которая показывает что, где, когда, куда заходил владелец данного компьютера через браузер GoogleChrome), FoxAnalysis(показывает то же самое что и програма ChromeAnalysis только про браузер Firefox), Web Historian (универсальная программа для анализа временных файлов браузера) — данные программы покажут все ваши путешествия по миру интернета, а так же, помогут создать правильный отчет, будут показаны все ваши нахождения в защищеной части сайта Администрации Московской области. Итак, теперь вы видите, что для сотрудников Отдела «К» не составит особого труда вытащить информацию из вашего жесткого диска, которая подтверждает факт взлома. Пятый и шестой этапы - это для того, чтобы у вас на суде не было вообще никаких вариантов отмазаться. Данный вариант срабатывает на 70%, так как вы начинаете звонить знакомым, например, другу-хакеру Васе Пупкину и начинаете рассказывать: «Помнишь я тебе рассказывал, что сайт ломанул? Так вот сегодня приходили, все изъяли и т.д. и т.п.» (никогда так не делайте). Запись телефонного разговора также прикрепляется к делу, и тут вы уже сами говорите о факте взлома. Седьмой этап — данный этап приводится в действие, если не удалось собрать доказательную базу в предыдущих этапах. Внедряется человек в ваш круг общения, вы выкладываете всю нужную ему инфу и на момент какого-нибудь взлома вас аккуратненько пакуют, и уже все начинается с четвертого этапа. Как защититься? Для этого есть два варианта. Первый - радикальный - это не заниматься хакингом. Второй, купить себе специальную финтиклюшку, которая вешается над жестким, и в случае чего, при нажатии соответствующей кнопочки на системнике, ваш жесткий диск сгорает и его уже никто не восстановит, а всякие удары молотком и т.д., это не решение, это все опять же восстанавливается в спец лабораториях.

-

1 балл

-

1 балл22 июля 1996 года вышла полная версия легендарной игра Quake. Игра совершила прорыв в 3D технологиях, используя текстурированные полигональные модели вместо спрайтов, тем самым реализуя полностью трёхмерный мир, вместо двумерной карты с информацией о высоте. Квака так же взорвала мозг многим любителя шутеров и крепко надавала по жопе конкурентам.

-

1 баллСерая схема заработка от 80к в месяц Нам потребуются: -вложения в размере 1-3к -Владение paint или Фотошопа -небольшое знакомство с СИ. На подготовку понадобится пару дней Тема будет жить очень долго. Стоимость схемы 200$

-

1 баллДобрый день, я знаю что никого не интересует чухое горе и всем абсолютно начхать, и все же если я новичек и мне срочно нужны деньги никто даже не соизволит помочь, все привыкли к тому что надо платить, я понимаю нет ничего бесплатного, но почему не помочь кому то хотя бы. уже не к превому обращаюсь за помощью так как мне нужны сейчас очень деньги и все отказывают, всем нужно платить. хоть кто то бы согласился помочь с последующей оплатой. п.с. конкретно не имел в виду только вас

-

1 баллПоклонники отечественных телесериалов нередко интересуются новостями, связанными с их любимыми персонажами и актерами. Этот интерес порой используют в своих целях злоумышленники, распространяющие различные вредоносные программы. Так, специалисты антивирусной компании «Доктор Веб» обнаружили троянца, угрожающего в том числе и любителям одного из популярных отечественных сериалов, причем данная вредоносная программа маскируется под антивирусную утилиту известного разработчика. Троянец, получивший наименование Trojan.BPLug.1041, был обнаружен при переходе из результатов поиска Google на взломанную злоумышленниками веб-страницу отечественного телеканала, посвященную одному из популярных российских телесериалов. Позже выяснилось, что компрометации подверглось еще несколько посещаемых интернет-ресурсов, в том числе связанных с телевизионными шоу. Если пользователь переходит на зараженный сайт с другого домена, а также при соблюдении ряда условий (использование 32-битной ОС семейства Windows или ОС семейства Mac OS X с архитектурой Intel и браузера, отличного от Opera), вредоносный скрипт открывает на вкладке, откуда был осуществлен переход, страницу злоумышленников. Встроенный в код этой веб-страницы специальный обработчик не позволяет закрыть данную вкладку, при нажатии клавиш или щелчке мышью демонстрируя на экране назойливое окно, предлагающее пользователю установить некое расширение для браузера. При этом злоумышленники выдают данное расширение за утилиту, якобы созданную широко известной компанией-производителем антивирусного ПО. В процессе установки данный плагин требует у пользователя предоставить ему ряд специальных разрешений и после инсталляции отображается в списке установленных расширений Chrome под именем «Щит безопасности KIS». Троянец маскируется под антивирусную утилиту Поклонники отечественных телесериалов нередко интересуются новостями, связанными с их любимыми персонажами и актерами. Этот интерес порой используют в своих целях злоумышленники, распространяющие различные вредоносные программы. Так, специалисты антивирусной компании «Доктор Веб» обнаружили троянца, угрожающего в том числе и любителям одного из популярных отечественных сериалов, причем данная вредоносная программа маскируется под антивирусную утилиту известного разработчика. Троянец, получивший наименование Trojan.BPLug.1041, был обнаружен при переходе из результатов поиска Google на взломанную злоумышленниками веб-страницу отечественного телеканала, посвященную одному из популярных российских телесериалов. Позже выяснилось, что компрометации подверглось еще несколько посещаемых интернет-ресурсов, в том числе связанных с телевизионными шоу. Если пользователь переходит на зараженный сайт с другого домена, а также при соблюдении ряда условий (использование 32-битной ОС семейства Windows или ОС семейства Mac OS X с архитектурой Intel и браузера, отличного от Opera), вредоносный скрипт открывает на вкладке, откуда был осуществлен переход, страницу злоумышленников. Встроенный в код этой веб-страницы специальный обработчик не позволяет закрыть данную вкладку, при нажатии клавиш или щелчке мышью демонстрируя на экране назойливое окно, предлагающее пользователю установить некое расширение для браузера. При этом злоумышленники выдают данное расширение за утилиту, якобы созданную широко известной компанией-производителем антивирусного ПО. В процессе установки данный плагин требует у пользователя предоставить ему ряд специальных разрешений и после инсталляции отображается в списке установленных расширений Chrome под именем «Щит безопасности KIS». Плагин, детектируемый Антивирусом Dr.Web как Trojan.BPLug.1041, включает в себя два обфусцированных файла на языке JavaScript. Основное предназначение троянца заключается в выполнении веб-инжектов, то есть встраивании постороннего содержимого в просматриваемые пользователем веб-страницы. При этом на всех сайтах вредоносная программа блокирует демонстрацию сторонней рекламы с любых доменов, кроме тех, список которых предусмотрен в ее конфигурации. За отображение рекламы отвечает отдельная функция, с помощью которой троянец анализирует содержимое открытой пользователем веб-страницы. Если ее контекст включает порнографическое содержимое, Trojan.BPLug.1041 загружает рекламу соответствующей тематики из двух отдельных сетей. Кроме того, данное расширение содержит список сайтов, на которых троянец не показывает рекламу, среди них — fsb.ru, gov.ru, government.ru, mos.ru, gosuslugi.ru и некоторые другие. На сервер злоумышленников Trojan.BPLug.1041 отправляет сведения о других расширениях Chrome, установленных на инфицированном компьютере. При этом сервер может указать троянцу, какие расширения следует отключить. Если пользователь авторизовался в «Одноклассниках», Trojan.BPLug.1041 пытается предоставить определенному приложению доступ к API этой социальной сети от имени жертвы путем авторизации по протоколу OAuth. При этом в процессе авторизации запрашиваются привилегии на изменение статуса, просмотр, редактирование, загрузку фотографий, просмотр и отправку сообщений от имени пользователя, а также некоторые другие. Можно предположить, что этот функционал используется злоумышленниками в различных рекламных целях — например, для продвижения групп, рассылки спама или каких-либо голосований. Примечательно, что в интернет-магазине Chrome имеются целых три расширения с именем «Щит безопасности KIS», созданных одним и тем же автором, однако два из них по различным причинам нефункциональны. Общее число установок всех трех плагинов на сегодняшний день превышает 30 тысяч.

-

1 баллВсем привет! Продаю подписки: на месяц, пол года, год. на впн https://www.hidemyass.com/ Отдам за 40% от подписки на сайте, пишите узнавайте, покупайте если кого заинтересовал) Идеально подойдет для тех у кого нет денег, а тут дешево, но качественный впн за пол цены)

-

1 балл

-

1 баллДа не будут хранить логи у всех,ведь нужно такие огромнные сервера,там тонны тарабайтов,максимум,если конкретно надо убдет проследить за определным человеком,тогда они поставят ловилку

-

1 балл

-

1 баллТема полностью авторская. Идея появилась еще несколько лет назад. Недавно решил вплотную заняться ей, и сам для себя составил конкретный план действий. Мы будем продавать антиквариат. Точнее заставлять его у нас покупать. Мы будем одновременно создавать на рынке спрос. И, делая редкие предложения конкретного товара, будем получать свой профит. Тема жить будет еще долго. Ибо всегда попадаются жадные люди=)которые верят в халяву Сначала нам понадобятся: - Дедик\носок\внп (кто на что горазд) - штук 7-8 сим на одну операцию. - любовь к исскуству) Находим 8-10 человек, которые скупают антиквариат. Это должны быть частные скупщики/перекупы. Один из примеров бордов http://dmir.ru/msk/enthusiasm/antiques/prodazha-pokupka-ikon/ Советую искать на форумах. Желательно перекупы должны быть с других городов. Находим ничем не примечательную вещь, например эту икону в разных онлайн магазинах: Спас 19 в. Редкий (Дерево) Её средняя цена на рынке 40-45к рублей. Связываемся с этими перекупами, прикидываемся Васей, говорим, что мол досталось от бабки, а той от тетки, хочу продать. Ничего мы не шарим и не разбираемся. Присылаем ему фото. Перекуп обычно сразу же называет цену, за которую готов её взять. Как правило, эта цена составляет не выше 60ти процентов от её реальной продажной стоимости. Говорите, что продаете только по предоплате. Тут к вам теряется всякий интерес. Перекуп попытается вас развести, типа так не делают дела. Что он в этом бизнесе со времен крещения руси. Упираемся рогами и строим из себя шуганного, но упрямого валенка. И вот тут начинается самое интересное. Нужно создавать спрос. Начинаем звонить и писать этому скупщику с других номеров. Теперь мы покупатель. Нас интересует все. Например, самовар латунный конца 19го века. На следующий день нас интересует Швейный зингер начала гражданской войны. Между делом нас интересует !!Икона_На_Дереве_Конца_19_Века. !! Которую надо срочно подарить директору филиала вашей фирмы/вашему лучшему клиенту/вашему тестю. ВАЖНО!!!Не давать точного описания предмета. Лучше делать это расплывчато. Типа нужна икона, примерное время изготовления, примерный материал и т.д. Во всех этих звонках вы согласны на предоплату, и давите на срочность. Вы согласны на любые условия, деньги не проблема. Что-то в пределах 60-80к. Готовы выслать хоть сейчас. Либо половину. Зависит уже от характера самого скупщика, который можно понять за все это время. В моем случае 7 из 10 перекупа вспоминали о Васе, который звонил неделю назад, с похожим предметом старины. Они начинают звонить, с уже более лояльным подходом к твоим условиям. С предоплатой были уже согласны 4 из 7 но один из этих четырех хотел оплатить только половину. Выставляем реквезиты, например киви, ждем. Радуемся. С киви выводить каждый может способом, которые по душе, может через обнал сервисы, может на любую дебетовку. Подтверждаем вывод с киви, выкидываем сим. Возвращаемся к пункту 1 и начинаем такую же процедуру, например, с каким нибудь кинжалом, времен династии Ху.=) А теперь подсчитаем цифры. 10 перекупов. Предмет антиквариата. Стоимостью 40.000. Перекуп готов его у нас купить за 20.000. 4 согласны на предоплату, один из них на половину. 20.000*3,5=70000 Вот столько +- пару тысяч я получал за неделю\полторы. Скажу честно, я работал в этом направлении с середины декабря. И получил за два месяца около 380 000 Начинать наводить спрос лучше сразу же. А даже возможно, раньше, чем предлагаешь перекупу купить твоё добро. Чтобы он поверил в то, что его «бизнес» попер. Время от момента выхода твоего товара на сцену и до момента появления потенциального покупателя должно быть не меньше 4ех дней. Иначе будет слишком подозрительно, если вчера мы звонили, хотели продать икону, а сегодня звонят и хотят купить такую же. Сложностей тут нет. Не забываем о сетевой анонимности. Лично я пользуюсь Tight vnc viewer. Vnc дедики беру на http://tonyblack.biz/. Где брать сим карты, советовать не буду, ибо каждый школьник сможет это найти). Удачи в нашем нелегком деле, дорогой друг)

-

1 баллРаботать мы будем с данным сайтом Реф. если вам не сложно..: http://www.bestchange.ru/?p=19297 если хотите не реф то скопируйте ссылку без реф и не поникуйте!!! Оплата за клик на котором состовляет от 0.04-до 0.15$ Первым делом заходим в раздел партнеры и оформляем регистрацию Дальше берем уникальную (реферальную ссылку). И начинаем рекламировать платными или бесплатными способами. Далее получаем выплаты- платят всегда. Требование к рекламе минимальные не использовать cap и не накручивать.

-

1 балл

-

1 балл

-

1 баллЕсли просто делать кнопку для оплаты, то ни каких доков не надо будет, если ты первоначально все закинул, мне так кажется что ты сделал бизнес счет если да, то там нужно куча доков )

-

1 балл

-

1 баллНаша команда StarsFuture Наша ICQ 686168332 И так рад приветствовать вас в нашем топике посещённому ddos атакам.и взломам web ресурсов Мы занимаешься программированием что помогло нам разработать собственную программу для атаки web ресурсов.Так же последние время наша команда практикуется на поиске уязвимостей на сайтах.. На сегодняшний день ddos занимает очень хорошую позицию на рынке,ddos атаками как правило боряться с недругами,конкурентам. После долгого изучения рынка собственно мы решили вылезти на этот чёрный рынок. Мы понимаем что в данное время у нас очень много конкурентов.Но мы готовы показать себя с сильной стороны.Мы изучили самые актуальные ddos защиты.Такие как cloudflare,qrator,cisco,guard Достаточно мощные ddos защиты.Но и их можно обойти актуальным софтом.Но цены на проекты с анти-Ddoss защитой значительно выше. Если у вас есть конкуренты.Или люди которые вам мешают в сети интернет....То вы зашли по адресу.Мы доведём ситуацию до желаемого результата.. На данный момент мы располагаем всеми видами атаки.Перечислю ниже Виды DDoS атак: .Наша команда StarsFuture Наша ICQ 686168332 Внимание мы всегда готовы предоставить тест платёжеспособным клиентам,Мы работаем строга через гаранта,Строго через протекцию Таким образом мы обезопасим себя,и главное ВАС.Сначало вы пероводите 10$ под кодом протекции на наш счёт,или на счёт гаранта.Как деньги поступают мы проводим тест,Если тест вас устраивает вы можете сказать код протекции.Можете не говорит.Ваше личное дело работать с нами или нет. Вторая наша услуга которую мы предоставляем вам... Это взлом web сайтов..Стоимость любого сайта 450$.Срок выполнения от одного дня до недели.Работаем строго по протекции.Либо гарант. Наша команда StarsFuture Наша ICQ 686168332 ddos/ддос правительственных сайтов, ddos/ддос сайтов политической тематики ddos/ддос сайтов с защитой от DDOS атакуем сайты на защищённых хостингах Ддос/ddos интернет магазинов Качественный ддос/ddos Провести ддос/ddos Приобрести ddos soft заказать ddos атаку, заказать ддос, ddos service, ddos сервера, ddos услуги, атака нa сервер, атака на сайт, massive ddos attack, убить сервер, мощная DDoS-атака, вывести сайт из строя, ддос сайта, нужен ддос, как навредить сайту, как удалить сайт, остановить работу сайта, отключить сайт конкурента, как завалить сайт, ddos атака, как убить сайт, need to ddos site, как устранить сайт конкурента, как убрать сайт конкурента, ddos атака на заказ, хакерская атака.

-

1 баллЭто всегда выбор того человека, который хочет зарегистрировать себе фирму. Кто-то не хочет стоят в очереди в налоговую, кто-то вообще не хочет там "светится", разные бывают ситуации. Был у меня один клиент, который тоже предпочитает делать такие вещи сам, но у него на тот момент банально не было времени, а ИП срочно нужно было зарегистрировать.

-

1 балл

-

1 балл103 напиши в личку стоимость на 5 связных, через гарант работаешь?

-

1 баллВ Кировский районный суд Перми направлено уголовное дело в отношении группы лиц, которая похитила у банков более 8,5 миллионов рублей. В мошенничестве и превышении должностных полномочий обвиняются чиновник Частинского района и два бизнесмена. По версии следствия, в течение 2011–2012 годов сотрудник теруправления краевого минсоцразвития при оформлении гражданам пособий делал копии документов, удостоверяющих их личность. После чего он передавал их индивидуальным предпринимателям, которые уполномочены от имени двух банков на оформление потребительских кредитов при продаже товаров. «Совместно эта группа лиц оформляла потребительские кредиты на граждан, обращавшихся в территориальный отдел минсоцразвития края, используя копии удостоверяющих их личность документов, а также на вымышленных лиц. В результате преступных действий были похищены денежные средства банков на общую сумму более 8,5 миллионов рублей», – говорится в сообщении краевой прокуратуры. Уголовное дело направлено в суд для рассмотрения по существу.

-

1 баллА если примут покупашку с твоим фантиком что тогда? по 327 заедет?

-

1 балли где-то я это уже видел)) звонили мне недавно.. впаривали про "уникальные возможности".. ОСТАТЬСЯ БЕЗ БАБЛА)) думаю.. все догадались - что я ответил))

-

1 баллС периодичностью в пару месяцев появляются сие темы, аля "палка умерла", "пп совсем ох*ела", "хелп все акки мрут, пп вычисляет кардеров и лимитит акки". doctor, Откуда инфа? В жаббере рассылка от ПП была? Все с пп более менее стабильно, бывают сбои, пробуешь, что то новое или наоборот старое.

-

1 баллvladvlad, Сразу не проси его че то тебе пополнять, сам прозвони. По поводу скайпа оттягивай время как можешь. И в это время звони ему как можно чаще, потом скажешь что в интернет кафе какие то проблемы, или от куда ты там ему пишешь. Ну если уж совсем будет настаивать чтобы поговорить по вебкамере, посиди сам. Только камеру заклей целлофановым пакетом чтобы только силуеэт был. Вот только не надо щас угарать.. Несколько раз так делали прокатывало, но лучше всего не поддаваться на все его прихоти.

-

1 баллобщался с человеком, он продает эти устройства, перепрошивать нужно 100%, так как на стандартной прошивке половина инфы будет скрыто звездочками. Прошивку можно расковырять в настройках безопасности все можно снять, но это не так просто.

-

1 баллРадиомагнитные на частоте 177мГЦ дамп считывают, но размер велик, по сути стационарные

-

1 балл

-

1 балл