Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

09.09.2022 - 09.09.2022

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 09.09.2022 во всех областях

-

7 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

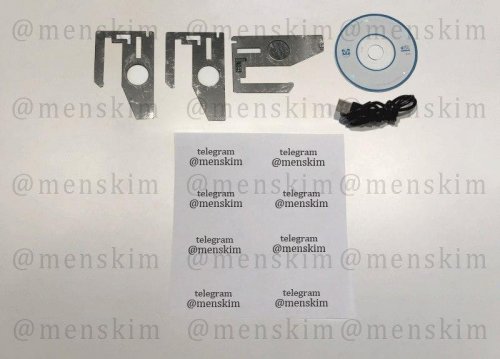

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

6 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

5 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

4 балла

-

1 баллЧто говорит закон В России нельзя покупать и продавать технику, которая используется для скрытого получения информации. Для удобства в статье такие гаджеты называеются просто шпионскими устройствами. Это любые предметы, которые могут тайно фотографировать, записывать аудио и видео, а также передавать сигнал о своем местонахождении. За них можно получить до четырех лет лишения свободы. Проблемы будут, даже если вы просто храните у себя подобные вещи. Например, в 2016 году следственный комитет возбудил уголовное дело против женщины, у которой при обыске нашли авторучку со встроенной видеокамерой. Что является «специальным средством для негласного получения информации» — в законах однозначно не написано. Есть три документа, принятых в разное время: два постановления правительства — от 1996 года и от 2000 года — и решение Коллегии Евразийской экономической комиссии от 2015 года. Но проблема в том, что в них указаны непонятные абстрактные формулировки. Тяжело, например, догадаться, что «средство негласного получения и регистрации акустической информации» — это микрофон-жучок, а «средство контроля за перемещением транспортных средств» — это GPS-маяк. Можно ориентироваться на критерии, перечисленные в одном из решений Конституционного суда. Вот в каких случаях фотоаппарат, видеокамеру или диктофон посчитают «специальным средством»: Замаскированы под другой предмет: например, диктофон спрятан в плюшевую игрушку. Можно обнаружить только при помощи специального оборудования, например прибора, который ищет жучки. Изначально разрабатывались для спецслужб. Как правило, достаточно, чтобы гаджет соответствовал хотя бы одному из этих трех признаков, чтобы возбудили уголовное дело. Полицейские и без специального оборудования могут понять, что в ручку встроена камера, но она замаскирована и поэтому вне закона. На «Алиэкспрессе» много товаров, которые кажутся игрушками для гиков, но, если разобраться, за них запросто можно получить срок. Есть и примеры таких уголовных дел. Как узнать, можно ли покупать товар Для начала можно посмотреть, продается ли такой же товар в российских магазинах. Если да — значит, у оборудования есть все необходимые разрешения. В таких случаях лучше попросить у продавца сертификат соответствия или декларацию о соответствии. Эти документы подтверждают, что товар предназначен для обычных покупателей и может свободно продаваться в России. В сертификате будет написано, что товар «соответствует требованиям нормативных документов», после чего будет ссылка на этот самый документ. Например, если написано, что GPS-трекер соответствует ГОСТу Р 53703-2009, значит, устройство относится к «системам мониторинга и охраны автотранспортных средств». То есть такой товар нужен для охраны автомобиля, а не для слежки за транспортом. Китайские продавцы в курсе, что на некоторые гаджеты нужны сертификаты, и прикрепляют подобные документы к описанию товара. Но важно знать, что по закону «О техническом регулировании» таможня принимает во внимание только сертификаты, выданные в России. Действительны ли документы продавца в нашей стране, можно проверить в реестре сертификатов соответствия на сайте Росаккредитации. Разрешенные устройства шифрования перечислены в реестре нотификаций. Это список гаджетов, которые лицензионный центр ФСБ разрешил свободно продавать и покупать. Правда, если устройства здесь нет, это еще не значит, что оно запрещено. Чтобы товар попал в список, продавец или компания-производитель должны попросить спецслужбы проверить гаджет. Возможно, товар легален, просто за разрешением никто не обращался. Покупатели тоже имеют право подать заявление на нотификацию. ✅ Российский сертификат — его номер есть в реестре Росаккредитации, значит, устройство можно смело покупать ❌ Китайский сертификат — в реестре отсутствует, поэтому не имеет силы в России Смартфон Яндекс-телефон в реестре нотификаций с июля 2018 года. Значит, с этого момента аппарат можно свободно продавать и покупать в России Шпионские микрофоны Вне закона диктофоны, замаскированные под другие предметы. Флешка, которая умеет записывать звук, стоит на «Алиэкспрессе» от 350 Р. Такой компактный прибор удобно использовать на лекции или переговорах. Но если по внешнему виду нельзя определить, что во флешку встроен диктофон, — это запрещенный гаджет. Например, житель Ставрополя разместил на «Авито» объявление о продаже такого замаскированного под флешку диктофона. Покупателем оказался оперативник ФСБ. В итоге вместо денег продавец получил полтора года лишения свободы. В Рязани мужчину оштрафовали на 5000 Р, когда он пытался продать микрофон, замаскированный под пульт управления автомобильной сигнализацией. Шпионскими также считаются микрофоны с дистанционным управлением, то есть которые можно включить и выключить на расстоянии. Если такое устройство оставить в помещении, когда там никого нет, и дождаться нужного момента, то получится подслушать чужой разговор. В Муроме суд оштрафовал на 25 000 Р мужчину, который пытался купить такой микрофон на «Алиэкспрессе». А в Омске прокуратура завела уголовное дело на женщину, продававшую подобное устройство через «Авито». Покупая диктофон, замаскированный под что-то другое, лучше проверить, изображены ли на нем какие-нибудь символы, по которым можно догадаться, что устройство умеет записывать звук. Это может быть, например, значок микрофона или кнопки «Record» и «Play». ❌ Флешка-диктофон за 350 Р. Несмотря на надпись «Voice Recorder», с первого взгляда нельзя понять, что она умеет записывать звук ✅ Флешка-диктофон за 1000 Р: дисплей и большая кнопка «Плэй» явно дают понять, что это диктофон Скрытые камеры Вне закона и шпионские видеокамеры, причем не обязательно замаскированные. Оштрафовать могут за, казалось бы, безобидные предметы. Есть несколько видов запрещенных камер. Камеры, замаскированные под бытовые предметы. Например, спрятанные в очки, авторучку, часы и так далее. По идее видеокамера в мобильнике тоже замаскирована под бытовой предмет — телефон. Но это не шпионский гаджет — все знают, что современные смартфоны умеют снимать видео, поэтому такие камеры скрытыми не считаются. В 2013 году Мосгорсуд оштрафовал жителя столицы за попытку приобрести ручку со встроенной камерой. Аналогичное дело рассматривали в Брянске: за покупку в интернете часов со встроенной видеокамерой суд оштрафовал местного жителя на 5000 Р. А в Новосибирске проблемы с законом были не у покупателей, а у продавцов: двум парням пришлось заплатить по 100 000 Р за попытку продать в интернете датчики дыма, в которых были спрятаны камеры. ❌ Камера, закамуфлированная под лампочку, за 1700 Р. Делает скрытую панорамную съемку помещения ❌ Камера, спрятанная в будильник, за 4500 Р. Установленный детектор движения может автоматически включать видеозапись ✅ Набор видеонаблюдения за домом за 4000 Р — имеет сертификат ✅ Муляж камеры для отпугивания воров и хулиганов за 400 Р Пинхол-камеры. Перечень Евразийской экономической комиссии относит к шпионским камерам «объективы с вынесенным зрачком входа» — так называемым pin-hole. Под вынесенным зрачком понимается маленький объектив, связанный с самой камерой гибким шнуром. Теоретически такое устройство можно спрятать, например, в обычную электрическую розетку, чтобы тайно снимать видео. Не стоит путать пинхол-камеру с видеоскопом — специальным объективом, который используют, чтобы осматривать узкие пространства и щели. У видеоскопа объектив тоже вынесен наружу, но скрытую запись таким прибором вести нельзя — устройство слишком громоздкое. Отличить их можно по размеру: диаметр объектива пинхол-камеры чуть больше иголки, а у видеоскопа — около сантиметра. ❌ Камера с пинхол-объективом за 750 Р. Продавец, не стесняясь, пишет, что ее легко установить и спрятать ✅ Видеоскоп для осмотра щелей и отверстий за 8000 Р. Слишком большой для скрытой съемки Фотоаппараты без видоискателя. Запрещены камеры, на которых фотограф не видит объекта съемки. На обычных камерах есть видоискатель или электронный дисплей, а на шпионских устройствах их нет. Вне закона и раритетные фотоаппараты, разработанные специально для спецслужб. Если вы коллекционируете старые камеры, советую перед покупкой обращать внимание, есть ли у фотоаппарата видоискатель. Кроме того, запрещены фотоаппараты и видеокамеры, у которых кнопка съемки находится отдельно от корпуса, в котором установлен объектив. Например, советским фотоаппаратом «Зенит-мф-1» можно фотографировать, спрятав кнопку затвора в карман, — это шпионское устройство. Посадят и за устройства, которые умеют снимать в темноте. Если в описании камеры указано, что она может работать при освещенности 0,01 люкса или меньше, покупать ее не стоит. ✅ Урри из фильма «Приключения Электроника» использовал фотоаппарат «Киев-30». Камера похожа на шпионскую, но на самом деле у нее есть маленький видоискатель. ❌ У фотоаппарата «Зенит-мф-1» видоискателя нет — с точки зрения закона это средство негласного получения информации GPS- и GSM-трекеры GPS- или GSM-трекеры посылают на спутник сигнал о своем местонахождении, а тот, в свою очередь, сообщает их владельцу трекера. Благодаря такому гаджету можно защитить автомобиль от угона, следить за домашним животным или ребенком. Сам по себе трекер не запрещен, но иногда его могут признать шпионским оборудованием. Например, на некоторых моделях можно дистанционно включать режим прослушивания — фактически они работают как жучки. Фермер из Курганской области заказал на «Алиэкспрессе» такой трекер, чтобы знать, где пасется теленок. Но воспользоваться устройством так и не смог — на почте его ждали оперативники ФСБ. Выяснилось, что в трекер был встроен микрофон. Мужчину собирались оштрафовать, но дело получило неожиданный поворот. Историю озвучили журналисты на ежегодной пресс-конференции Владимира Путина. Президент сказал, что «следить можно не только за телятами, но еще и за кошками». После этого дело закрыли, а прокуратура извинилась перед фермером. Трекеры могут быть замаскированы под безобидные предметы или просто не иметь опознавательных знаков. У легальных устройств на корпусе есть надписи или символы, по которым сразу должно быть понятно: это GPS-трекер. Березовский районный суд Свердловской области оштрафовал на 10 000 Р мужчину, купившего GSM-трекер, на котором не было никаких специальных меток. Можно купить такой же, чтобы поставить на велосипед на случай угона. Но лучше не рисковать и приобрести сертифицированный — предназначенный для слежения за домашними животными. На таком трекере есть специальные обозначения, но и его можно незаметно вмонтировать в велосипед. ❌ GSM-трекер V6+ за 1800 Р — признан судом средством для нелегального получения информации ✅ Трекер GlobalSat TR-203B за 11 000 Р. На трекере нарисован значок передачи сигнала. Внесен в реестр нотификаций Средства шифрования Средства шифрования — это оборудование, которое умеет передавать информацию, закрытую от посторонних ключом. Например, с одного мобильника на другой можно перекинуть файл через блютус. Чтобы файл не получил посторонний человек, доступ к сети можно скрыть паролем. В Россию можно ввозить такие устройства, только если они разрешены ФСБ и внесены в реестр нотификаций. Как правило, это гаджеты, к которым спецслужбы могут получить доступ несмотря на все шифры и пароли. Список запрещенных устройств можно посмотреть в решении Коллегии Евразийской экономической комиссии. За оборот запрещенных средств шифрования положен штраф — от 1000 до 2500 Р, а само оборудование конфискуют. Устройства с вайфаем фактически являются средствами шифрования. Даже в домашней вайфай-сети есть как минимум два прибора, которые обмениваются информацией: роутер, преобразующий данные в радиоволны, и расшифровывающий такие волны приемник (например, ноутбук). Сеть зашифрована паролем, который вы можете поменять в любой момент. Правда, при необходимости сотрудники ФСБ без проблем все расшифруют. Поэтому и роутер, и ноутбук — разрешенное шифровальное оборудование. Как показывает практика, запрещенным могут признать даже телефон с вайфаем. Так, в 2014 году житель Ульяновской области заказал на немецком сайте смартфон Моторола-икс-ти-032, который не продается в России. На почте телефон отдать отказались, а таможня оштрафовала покупателя на 1500 Р. В 2017 году в Краснодаре у мужчины по решению суда конфисковали посылку с двумя Айфонами. Штрафовать покупателя не стали, но и смартфоны не вернули. Кроме того, запрещены так называемые криптофоны — мобильники с функцией защиты от прослушки. Например, смартфоны Блэкбери, а также российские криптофоны, которые выпускаются под брендом «Тайгафон». ❌ Тайгафон — российский криптофон, которого нет в свободной продаже. Предназначен для армии и спецслужб Игровые приставки с выходом в интернет. Хотя шифрование данных у приставки с вайфаем — не основная функция, ее тоже могут признать запрещенным устройством. В 2017 году таможенники в Сургуте конфисковали Сони-плейстейшн-4. Майнеры — оборудование для добычи криптовалюты, например биткоинов. Такие устройства попадают под определение «машины вычислительные и их части, имеющие функции шифрования (криптографии)», и ввозить в Россию многие модели нельзя. С 2017 года ФСБ выдает разрешения на отдельные модели майнеров криптовалют — список можно найти в реестре нотификаций. Безопаснее покупать на «Авито» Если посмотреть судебную практику, то окажется, что почти всегда преступления, связанные с покупкой шпионских устройств, раскрывают по похожему сценарию. Человек заказывает товар за границей через интернет, а потом на таможне или на почте обнаруживают, что это запрещенная вещь. Когда покупатель приходит за посылкой, его уже ждут сотрудники ФСБ. Еще бывает, что оперативники просматривают объявления на сайтах вроде «Авито», делают проверочную закупку и задерживают продавца при передаче товара. Так ловят тех, кто занимается сбытом запрещенных товаров. Сами полицейские или сотрудники ФСБ дать объявление о продаже, скажем, скрытой камеры не могут. Это уже провокация, а по закону «Об оперативно-розыскной деятельности» подталкивать граждан к совершению преступлений запрещено. Поэтому покупать такие гаджеты на российских досках объявлений в принципе безопасно. Правда, при условии, что их вам не будут пересылать почтой. Запомнить Если устройство свободно продается в российских магазинах — значит, оно разрешено и его можно заказать и за границей. Китайские сертификаты соответствия, которые выкладывают продавцы на «Алиэкспрессе», в России недействительны. Покупать и продавать диктофоны, видеокамеры и GPS- или GSM-трекеры без опознавательных знаков и замаскированные под другие предметы нельзя. Безопаснее покупать на «Авито», но товар придется забирать лично.

-

1 баллПоследнее время безопасность телеграм все чаще поддается критике и встает вопрос: «действительно ли телеграм хорошо защищен?» Как и для любого мессенджера – важна его максимальная интеграция со сторонними сервисами. Для примера, телеграм в первую очередь работает с вашей телефонной книгой. Он синхронизирует ваши номера со своей базой и проверяет на наличие регистрации в телеграме. Далее – телеграм предлагает вам свободные сообщения и звонки с вашими потенциальными друзьями. «Удобно» — что еще сказать? Воспользуемся этой удобностью. Берем в руки Android. Я взял Samsung A3. Подключаем к ПК. Предварительно экспортируем контакты и получаем файлик с названием vCard.vcf. Следующие 5 минут прочтения этой статьи он будет нашим лучшим другом. Копируем себе на рабочий стол, открываем через текстовый редактор и видим следующую картину: Каждый наш контакт заносится в некий шаблон с началом тега «BEGIN:VCARD» и концом «END:VCARD». Между ними находятся: имя контакта, телефон и фото (если есть) – это основные параметры, которые нам будут нужны. Что ж, хорошо, но что это нам дает? А то, если мы создадим свою базу по подобному шаблону, то сможем импортировать ее обратно в наш телефон и использовать далее по назначению. Память андроида позволяет сохранять до 20 тысяч контактов. Ищем базу номеров в паблике/покупаем/генерируем сами, исходя из нашего региона, и т.д. Смысл в том, чтобы собрать базу из 20 тысяч номеров, присвоить им номера и импортировать в наш телефон. Я просто купил готовую базу для спама, номера которых зарегистрированы в телеграме. На PHP написал скриптик для генерации шаблона «name;number» и создал свой собственный vCard.vcf: И так, мы имеем базу из 20к контактов, имена которых не известны, как и номера. Но мы же с вами собрались за экшеном, поэтому копируем эту базку на флешку нашего андроида, через контакты импортируем данную базу: В итоге, имеем телефонную книгу из 20к контактов. Далее – самое интересное. Мы подрубаем интернет на телефоне. Желательно, Wi-Fi. Запускам клиент телеграма и, О, ЧУДО! «Телега» предлагает нам синхронизацию контактов, так как считает, что у нас якобы появились новые контакты, а, значит, потенциальные друзья! Мы соглашаемся, конечно же. И что делает телега? Телеграм проверяет ваши номера из телефонной книги на регистрацию в своей базе и выдает вам фото контактов, которые зарегистрированы! И так, мы теперь знаем номер телефона и фото пользователя. Что же нам с этим делать? А делаем мы следующее: экспортируем все наши контакты. Стандартный экспорт контактов из телеграма не поможет, так как он не показывает фото, поэтому мы можем, воспользовавшись API, написать свой скриптик или взять готовый. Я взял готовый с гитхаба «ExportTelegramContacts». В конфиге надо прописать данные своего API, зарегистрировавшись как разработчик. Делается все за минуты. Запускаем приложение через консоль Авторизуемся и вводим команду на экспорт с фото! Спустя некоторые секунды/минуты получаем файлик с форматом: Абсолютно такой же вид, как и был у нас при генерировании импорта, только добавилось поле «фото». Это аватарка нашего контакта, зашифрованная base64. То есть, телеграмм «сожрал» нашу базу из 20к номеров и выдал нам все контакты, которые зарегистрированы в системе, попутно привязав к ним реальный аватар пользователя: (фото есть не у всех пользователей). Раз телеграм пробил реальных пользователей на регистрацию, то выдал нам их фото. Таким образом, мы знаем, кому принадлежит данный номер, но по прежнему не знаем логина и реального имени пользователя. Чтобы узнать логин пользователя, нам нужен другой аккаунт в телеграмме, с ранее добавленными пользователями по их логину. Ну, а потом все повторяется. Экспортируем базу через ExportTelegramContacts и имеем такой же файл формата vcf с данными пользователей (фото, имя, логин). Затем нам просто нужно сравнить 2 файла и перебрать всех пользователей из первого и второго аккаунтов. Сравнивать мы будем, конечно же, по фото (base64). Соответствующие фото будут означать найденных пользователей, следовательно, мы объединим их фото, логин, номер и имя. Таким образом, мы пробили данные нужных нам пользователей. Конечно, этот процесс не быстрый и дает мало шансов, но, если нам нужно пробить пару тысяч пользователей, то загружая и выгружая по 20 тысяч пользователей, а затем, сравнив их, можно добиться вполне не плохих результатов. И так, подведем итоги! Все просто! Имеем 2 телеграм аккаунта. Один нам нужен для импорта номеров, которые будем пробивать. В другой добавим интересующих нас людей. Экспортируем из первого аккаунта все наши контакты, которые определил телеграм, как друзей. Вид экспорта будет: «номер_телефона: фото». Из другого экспортируем те же самые контакты, только вид уже будет: «логин: фото». Ну, а дальше все просто. Сравниваем два файла и перебираем циклично все контакты, находим те, которые соответствуют фото. Таким образом, фото из одного списка, которое соответствует фото из друго списка, приравнивается к нашей жертве, и мы узнаем его номер. Ведь, фото = фото => логин + номер Наглядный скриптик для полного перебора пользователей: (извиняюсь за красивый код). Подведем итоги! Процесс 1 цикла поиска занял у меня около 10 минут. За 10 минут я перебрал 20 тысяч номеров. В сутки можно прогнать до нескольких миллионов. Полностью автоматизировать этот процесс не удалось, поэтому работать придется руками, что весьма неудобно. К тому же, не все пользователи ставят фото в свой профиль. Ни с какими лимитами или ограничениями я не столкнулся. В течение нескольких часов тестировал по максимуму. Не смотря на минусы и плюсы сие метода — сама идея, что номер пользователя телеграмма можно раскрыть – имеет место быть.

-

1 балл

-

1 баллЗдравствуйте, по приглашению администрации форума создаю тему и на этой площадке. Ищу активных, ответственных людей во всех регионах РФ и СНГ для обнала карт. Балансы 1000+$, карты не чекаю точных балансов не знаю, но меньше 1000 не было ни разу. В данный момент выслал карты для проверки по просьбе администрации, надеюсь потом получу статус доверенного. Со временем внесу залог, если будет работа именно на этом борде. Буду работать с людьми по рекомендации от доверенных лиц форума 70 на 30 в мою пользу на первых порах, потом 50 на 50. Со всеми остальными только с залогом и никак иначе. Залог 50%, далее работаем 50 на 50. По всем вопросам пишите в ЛС. Для оперативного общение jabber: dropovod@creep.im telegram: @Dropovod

-

1 балл

-

1 баллУголовные дела за экстремизм, основанные на постах и фотографиях в социальных сетях, стали суровой реальностью. В этой статье разберемся с тем, как обезопасить себя и удалить все свои записи, которые могут потенциально привести тебя за решетку. Если ты еще не знаешь об этом, то рекомендуем ознакомиться о материалах дела и примеры мемов, за которые судят Мотузину. Учитывая громкое дело Марии, которую обвиняют одновременно по двум статьям УК РФ только из-за сохраненных постов во "Вконтакте". Сторона обвинения обращает внимание на мемы, в которых высмеиваются проблемы религии и церкви. Подобные изображения могут расценить как оскорбляющие чувства верующих. Только вдумайся, тебя могут посадить за репост в социальных сетях. Чтобы избежать такого исхода я подготовил инструкцию, как автоматически удалить старые посты в популярных социальных сетях. Вконтакте Одна из самых популярных социальных сетей среди стран СНГ. А что если ты вел ее еще со школы, а там накопилось уже тысячу постов. Удалять вручную точно не вариант. Лучше воспользоваться более эффективными вариантами. Для этого можно воспользоваться расширением для браузера. ViKey Zen ViKey Zen Это расширение имеет достаточно много полезных функций. Чтобы удалить посты со стены, необходимо перейти в раздел другое и выбрать "Удалить записи со стены". Удаление происходит за несколько минут. ViKey Zen Удаление записей Помимо постов необходимо также пройтись по фотографиям. Дело в том, что при публикации поста, фотография дублируется в "Фотографии на моей стене". Рекомендуем также выйти из сообществ. Дело в том, что тему и название можно изменить на подозрительное и ты можешь оказаться в зоне действия. ViKey Zen Это расширение позволяет также чистить список друзей, удалять старые сообщения, работать с группами и сообществами. Можно лишний раз пройтись чтобы не вызывать подозрений. Также доступно мобильное приложение в App Store и Google Play. Теперь во Вконтакте можно полностью закрыть свой профиль от посторонних. Пожаловаться на действия человека с приватным аккаунтом смогут только его друзья, а не любой пользователь социальный сети. Закрытый профиль скрывает все посты и действия пользователя от посторонних (всех людей, не состоящих в «друзьях»). При посещении закрытого профиля, посторонние смогут увидеть только основную информацию о человеке: имя и фамилию, аватар, возраст, город проживания, место работы, список общих друзей и количество публикаций (сами записи недоступны). Человек с закрытым аккаунтом по-прежнему может управлять уровнями доступа к конкретным записям. Чтобы установить такой режим — необходимо перейти в настройки приватности vk.com/settings?act=privacy и выбрать закрытый профиль в разделе "Прочее". Закрытый профиль VK-Robot Можно также использовать софт — VK-Robot. Это приложение платное, но имеет бесплатный трехдневный триал. Этого достаточно чтобы удалить все фотографии или почистить стену. Интерфейс максимально простой и понятный. Для начала работы необходимо перейти в "Настройки", добавить необходимый аккаунт и воспользоваться разделом "Чистка". Шаг 1 Шаг 2 Шаг 3 Этот софт имеет много дополнительных фишек. Советую использовать вместо с ViKey Zen для получения максимального эффекта. Instagram Эффективный и бесплатный способ удаления всех постов в инстаграме сервис — Instap. Для этого необходимо перейти в раздел "Работа с постами". А дальше выбрать все как на скриншоте. После этого все посты будут удалены. Instagram В инстаграме также есть возможность закрыть свой профиль в меню "Конфиденциальность и безопасность". Стоит учитывать, что если у вас бизнес аккаунт, то его нет возможности сделать закрытым. Facebook Для начала можно ограничить список пользователей, которым будет видна ваша лента. Для этого нужно перейти в раздел "Проверка конфиденциальности", а потом выбрать кто может просматривать ваши публикации. Можно закрыть все записи. Конечно, в любом случае лучше фильтровать свой список друзей и не публиковать всякой подозрительной информации. Facebook Для более надежного варианта — удаления постов в ФБ лучше всего установить расширение в Гугл Хром Social Book Post Manager. Этот инструмент обладает достаточно неплохим функционалом. Можно удалять посты по ключевым словам, а также отдельно по указанным периодам. Для начала работы необходимо перейти в хронику, "Журнал действий" и выбрать в открывшимся меню "Обзор хроники". После этого нужно запустить инструмент Social Book Post Manager. Facebook В этом окне можно выбрать год, месяц публикаций, а также ключи, которые содержатся или нет в постах. Можно быстро найти нужные посты и удалить без возможности восстановления. После этого посты будут удалены. Facebook Twitter Для удаления постов из этой социальной сети можно воспользоваться тремя сервисами. Все они имеют свои особенности. Но в целом их можно использовать. Tweetdelete — самый удобный и быстрый инстурмент. Может удалить сразу все без каких либо заморочек. Достаточно авторизоваться в окне браузера и начать процесс удаления. Можно удалить все посты за месяц, два или год. Необходимо выбрать пункт "Delete all my existing before activating this schedule" и активировать. После этого все твиты будут удалены. Tweetdelete Twitlan — отличается более гибкими настройками. Есть возможность выбора, какие именно посты нужно удалить, а какие - оставить. Достаточно хороший инструмент, если вам нужно почистить только некоторые посты. Для удаления нужно выбрать необходимые посты и нажать "Delete the Tweets Permanently". Twitlan Заключение Лучше удалить весь "потенциально" опасный контент и не постить ничего на грани. Обязательно стоит закрывать свои профили, оставляя доступ только друзьям. Лучше несколько раз все внимательно проверить, чем сидеть за решеткой. Шутки шутками, но то, что сейчас сажают за мемы и посты — суровая реальность 2018 года. Может увидим, что в скором времени можно сесть и за лайк. Но мой тебе совет - лучше удалиться из соцсетей полностью

-

1 баллСПАСИБО!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! Отличный продавец , прекрасный сервис , крайне рад работе с тобой !

-

1 баллПолучение никотина из сигарет Характеристики Никотин - темно-коричневая липкая/масляная жидкость. Летальной дозой чистого никотина считается около 0,06 грамм, но для самопально варианта это около 3-4 капель. Смерть от отравления наступает через 12-24 часа. Изготовление Проделывать все только в медицинских перчатках! 1. Удалите табак из десяти сигарет подешевле. 2. Очень хорошо размелите табак, затем поместите его в маленькой мензурке. 3. Налейте изопропиловый спирт (в крайнем случае может быть использован бурбонал). 4. Накройте мензурку алюминиевой фольгой. 5. Поместите мензурку в бунзеновскую горелку или электрокамин, осторожно и мягко нагревайте ее. Не позволяйте спирту выйти из-под контроля. Если спирт кипит - выньте мензурку щипцами и верните ее назад, когда прекратят появляться бульбашки от кипения. Если этого не делать - пары спирта загорятся! Если это произошло (пары загорелись), следует вынуть мензурку, сдуть пламя и продолжать нагревать спирт. 6. После одного часа нагревания отфильтруйте содержимое мензурки, используя фильтровальную бумагу. Выбросьте остаток, остающийся на фильтровальной бумаге. 7. Испарите полученую жидкостьна сильном солнечном свете или мягко нагревая ее. Остаток после процедур, оставшийся в посудите и будет никотином. _______________ /| |\ | | | | | | |_______________| |~~~~~~~~~~~~~~~| |~~~~~~~~~~~~~~~| |###############| |###############| Обозначения: фольга изопропиловый спирт табак Результат С десяти сигарет можно получить дозу, рассчитаную примерно на 3-х человек. Результаты испытаний 1. Жидкость была нанесена на бритую заднюю часть шеи кролика (возможность полизать жидкость кролику была исключена). У кролика немедленно проявилось замедление движений. После 11 часов кролик пошел в неистовство и умер. 2. 2 мл было дано кролику перорально. Это были те же самые эффекты, как выше, но кролик умер через 12 часов. Никотин является хорошим нарушителем кожи, прикасаться к нему строго запрещено. Лучший способ, чтобы подать его орально - в форме крепкого кофе - 3-4 капли с пипетки будет достаточно. По ненадежным источникам смертельная доза составляет не 0,06 грамм, а 0,5-1 грамм. Алкалоид картофеля Характеристики Зелено-серая жидкость. Летальная доза: 0.06 г. Время до смерти: меньше чем 2 минуты. Подготовка и меры предосторожности: Процедура подготовки - точно точно такая же, как никотина за исключением факта, что отростки (? англ.ориг. spuds) на шкурках ЗЕЛЕНОГО картофеля используются вместо табака. _.-----------------._ .'##*##########'. / #######o######\ |###o########O##| \ ##############/ '.#####0#######.' '##########' Обозначения: картофель отростки Результаты тестов 1. 3 мл были даны орально здоровому кролику. Кролик немедленно начал вопить. Изо рта пошла кровь. Через 100 секунд кролик умер. 2. Та же самая доза была дана маленькому кролику. Через 7 секунд кролик умер. Примечания Не может использоваться через кожу - только орально либо инъекцией. Желательно орально. Рицин Характеристики Рицин (яд с касторовых бобов) имеет вид белого порошка. Смертельная доза рицина: 0.035 г. Смерть наступает через пару минут от орального применения и через несколько часов от инъекции. Изготовление Проделывать все только в медицинских перчатках! Рицин получают из касторовых бобов, плодов растения Ricinus communis (русское название клещевина). 1. Возьмите кожу от нескольких касторовых бобов и взвесьте белую часть орехов. 2. Размелите бобы и добавьте 4 их веса ацетона. 3. Оставьте смесь в пластмассовом контейнере на три дня. 4. Отфильтруйте смесь. Остаткок высушите. Полученный порошок является рицином. Если смесь оставить в ацетоне в течение еще трех дней - получим рицин в жидкой форме. Результаты тестов 1 мл жидкого рицина был дан кролику перорально. У кролика появились проблемы с дыханием. Со рта выделялась слизь. После четырех часов кролик умер. 2 мл жидкого рицина были даны кролику перорально. Через 2 минуты кролик умер. Примечания Жидкий вариант наиболее удобен для подмешивания, особенно в алкоголь. Порошковую форму может быть трудно растворить, но может использоваться в еде, так как порошок рицина не имеет сильного вкуса.

-

1 баллВ случае если придут люди в погонах, жесткий диск нужно иметь запасной ) И просто тупо вставлять его туда

-

1 баллПриветствую тебя, дорогой читатель. Уже не раз я радовал тебя серыми и чёрными схемами, с помощью которых с минимальными вложениями, можно зарабатывать неплохие деньги в интернете. Но в данной статье способ будет абсолютно белым (хотя и с применением некоторых, совсем совсем легоньких серых ниточек). Что же ты знаешь про Amazon, мой юный читатель? Некоторые не знают, наверное, вообще ничего. Слышали краем уха от соседа и то давно. Некоторые представляют себе америкосский вариант алиэкспресса, но мало кто знает, что это крупнейшая площадка для ведения онлайн бизнеса. В данной статье мы рассмотрим абсолютно легальный способ заработка, размер которого будет реально зависеть от ваших мозгов и приложенных усилий. Итак, речь пройдет о проекте Merch от Amazon. Данный проект был запущен примерно 2.5 года назад и набрал большой интерес со стороны забугровых интернет дельцов, не обошел он стороной и Россию. Но после резкого роста спроса на работу в данном проекте, процедуру регистрации там усложнили до жесточайших ограничений (некоторые люди ждут заветного письма по полгода). Чем же всех так манит этот проект? Всё просто - там можно очень хорошо зарабатывать, продавая продукцию амазона с нанесением своих дизайнерских макетов. Данная схема работы называется POD (Print on Demand – технология выпуска продукции, по требованию покупателя)! Тоесть вам не нужно ничего изготавливать, отправлять, общаться с клиентами тд. и тп. Вам просто нужно наваять кучу дизайнерских принтов, придумать свой бренд и начать размещать товары с нанесением вашего дизайна на Амазоне. Сколько на этом можно заработать? Роялити одной проданной футболки, ценой в 20$ составляет порядка 5.5$ вашей прибыли, кажется, что сумма не велика? Вот пример одного из участников который за несколько месяцев вышел на очень серьёзную оборотку: За 5 месяцев один из участников проекта вылез с 20$ до 6000$ Заканчивая вводную часть, я скажу, что это далеко не самый топовый заработок в данной сфере. С чего начать? Первый и самый важный момент — это процедура регистрации. Скажу сразу - если вы просто, от балды, попробуете зарегистрироваться, то в 90% случаев вы будете месяцами ждать ответа или получите отказ в регистрации. После получения отказа вы можете попытаться пройти регистрацию вновь: Оптимально пройти регистрацию в данном сервисе можно по следующему алгоритму. Заполняем всю анкету 2. Для регистрации из СНГ нам понадобиться счёт в системе Payoneer (Привязать счет банка РФ, БР, УКР не удастся!) Регистрация на Payoneer занимает до 3х дней, поэтому подготовьтесь заранее. 3. На странице банковских реквизитов вы вводите данные из своего кошелька Payoneer: Данные для заполнения берём из аккаунта Payoneer: После заполнения данных о платежной системе, для получения выплат от амазона вам необходимо пройти налоговое интервью. Информацию о нём вы можете найти здесь. Указываем, что не являемся агентом (чужих авторских прав): Если у вас нет ИНН то указываем как на схеме, а если есть ИНН то выбираем второй пункт: Зачем указывать ИНН? Объясняю, не указав свой ИНН, Вам придется платить 30% налога с продаж в казну США!!! Соглашаемся на электронную подпись: Ещё раз подтверждаем, что мы не гражданин США: Ставим свою электронную подпись: Ещё парочка подтверждений: Если всё прошло хорошо, то вы получите следующее сообщение: После этого нам останется последний шаг — это заполнение формы заявки на участие в проекте Merch Amazon В ней мы выбираем сферу деятельности (Novelty T-shirt Business) Далее пишем название вашей компании и переходим к последней (а скорее самой важной части) Для быстрого прохождения регистрации в данном сервисе нам понадобиться Сайт с регистрацией домена более 3х месяцев Аккаунт с пабликом в фейсбуке, обязательно наполненный контентом (можно попросить у друзей, можно купить) Аккаунт вк с пабликом (так же необходимо чтобы он был заполнен контентом по тематике продажи футболок и прочей продукции с уникальными принтами пример и ещё пример) как добыть аккаунты я думаю все знают, от покупки до взломов, не забывайте наша цель – чтобы одобрили регистрацию! Парочка аккаунтов Insta (либо прокачать через сервисы массфоловинга и масслайкинга, либо купить) Зарегистрироваться на соседних POD площадках, разместить там несколько дизайнов и указать ссылку в форме заявки (да Амазон не единственная площадка, работающая по данной схеме, но она самая жирная в плане трафика) список площадок: Redbubble Teepublic DesingByHumans Society6 Zazzle Spreadshirt Все эти ссылки указываем в поле дополнительной информации! Если вы всё сделали правильно, то регу вам одобрят в течении 5-10 дней и вы получите ваше письмо счастья: Если всё удалось, то это не значит, что вы заливаете пару принтов и начинаете зарабатывать тонну бабла, это значит, что теперь вам предстоит трудиться. Оптимизация продаж и хаки Как работает амазон? У любого товара на амазоне есть собственный рейтинг. Работает это таким образом – чем больше товар продается, тем ниже рейтинг в цифрах. Данный рейтинг называется BSR (Bestseller rank), соответственно вам необходимо проанализировать направления дизайнов, которые продаются лучше всего. Авторские права. Очень важный момент не использовать какие-либо материалы, защищенные авторскими правами, поэтому рекомендуем вам проверять вашу продукцию на сервисах антиплагиата перед размещением. Вот один из них это позволит вам избежать различных неприятностей. Исследования и выбор ниши – один из важнейших пунктов к тому, чтоб ваш товар успешно продавался, а вы соответсвенно обогащались. Для этого необходимо провести аудит поисковых запросов на амазоне, например вы хотели тематику, ну пусть будет цирковая, соответственно в поисковике амазона мы вбиваем circus t-shirts (или тот вид продукции, который вам интересен). Там мы находим товар с BSR 100-300 тысяч (то есть очень редко продающийся). Соответственно, разместив более привлекательный дизайн на подобном товаре, вы сможете вылезти среди конкурентов в данном сегменте! Проведя исследования, мы переходим к созданию собственного дизайна. Отделаться 5-10 вариантами дизайна даже не расчитывайте. Продаж на них у вас будет очень мало, поэтому, оптимально собрать реестр дизайнеров с fl.ru, разослать им техническое задание с идеями дизайна (которые у вас возникли в ходе исследования) и, соответственно, приобрести оригиналы наиболее крутых вариантов. Со временем вы наработаете мощную базу дизайнеров и сможете увеличить количество принтов на вашем аккаунте продавца! Выбор продукции для размещения вашего дизайна. Не стоит ограничивать себя только одним видом продукции (например футболками). Для этого существует специальный сервис, интегрируемый с Amazon под названием Shopify. Там мы получаем триал период для бесплатного использования Листаем страницу до приложения teelaunch Данное приложение автоматически обнаруживает заказ, печатает его и отправляет клиенту. Всё происходит автоматически без вашего участия! Данный сервис платный, но он стоит своих денег. В приложении есть редактор для размещения вашего дизайна на продукции. Разрешение принтов необходимо делать в высоком качестве. 4500х4500 будет в самый раз. После того как вы собрали свой модельный ряд в конструкторе, вам необходимо подключить аккаунт Shopify к Amazon Идёте в меню Shopify и выбираете add sales chanel Важно: Если у вас нет аккаунта продавца, зарегистрируйтесь. Вам будет действительно необходим профессиональный аккаунт продавца за 39.99$ в месяц для того, чтобы вся описанная схема работала. Примите требования Amazon и всё готово к продаже: После интеграции, заходим в приложение амазон и отправляем выбранные товары на продажу Обязательно пишите подробное описание товара и информацию о вашем бренде Запомните! Прежде, чем вы начнете продавать свои футболки на Amazon, вам нужно нажать «Apply to sell in this category» («Отправить заявку на продажу в данной категории»). Процесс подачи заявки заключается в ответах на несколько вопросов. После чего вы МОМЕНТАЛЬНО получаете доступ к категории. Также, вам потребуется сделать отдельные страницы для мужских и женских футболок. Мне эта особенность даже нравится, поскольку она позволяет более целенаправленно использовать метод ключевых слов. Для оптимизации продаж необходимо запомнить несколько основных правил: Управление ценой - вам всегда необходимо мониторить цены конкурентов, чтобы ваш товар был интересен покупателям Бренд и название. Используйте брендирование ваших товаров, а особо обращайте внимание на название. Чем больше ключевых слов вы используете в названии, тем больше шансов, что ваш товар будет выделен среди товаров конкурентов Описание. Обязательно используйте этот раздел, так как он влияет на поисковую выдачу в гугле! Увеличивайте охват за счет добавления новых товаров. В неделю необходимо добавлять от 10 и более товаров Добавляйте больше различных товаров, экономя на линейке размеров и цветов, так как на первом этапе амазон выставляет квоты на размещения до 100 товаров Тщательно следуя пунктам, описанным в данной статье, и методике регистрации, вы сможете выйти на заработок более 5000$ за 3-4 месяца. Стартовые вложения на запуск подобной торговли на амазон составят всего 200$, а если вы сам занимаетесь дизайном то и меньше.

-

1 балл

-

1 балл

-

1 баллДа, это не прям бизнес, который будет вас кормить, но в сезон это самый годный заработок, как по мне.

-

1 баллЗнает свое дело, но не знает меры приличия , очень уж мне не понравилось как он со мной общался .

-

1 баллЧто такое прокси-серверы? На сегодняшний день у многих, кто этого еще не знает возникает данный вопрос. На самом деле все просто до безобразия. Прокси-сервер это как еще один компьютер, который присутствует в твоем соединении к интернету. То есть, если раньше ты входил в интернет, сразу набирал адрес какого-нибудь мега-гига порно-портала, то ты соединялся непременно с сервером, где данный сайт хостится. А если ты будешь использовать прокси, то будешь уже коннектиться сначала на этот прокси, а уже потом к порно-сайту. Можно подумать: "Соединюсь с этим, да потом вот с этим.. Это-же такие тормоза." Анн нет. Не так. Существует такое понятие как кэширование. Это значит, что если до тебя какой-нибудь такой-же извращенец залез на какой-либо порно-сайт, используя тот-же прокси-сервер, что и ты, для тебя это большая выгода, так как тебе уже будет большинство информации закачиваться с прокси. Некоторые прокси дают еще и анонимность всех твоих действий. Так вот, с прокси вычислить тебя будет намного труднее. Злым админам нужно будет запрашивать инфу по хулигану у прокси-сервиса, который выдал проксю тебе, до чего у них почти никогда не доходят руки. Как же установить у себя прокси? Изи! для начала его нужно купить затем идем в "свойства обозревателя" - "подключение" - "настройки интернет подключения" ставим галочку на "использовать прокси-сервер" заполняем адрес и порт, который нам выдали при покупке Для самых маленьких: до двоеточия набираем адрес, после него во втором поле порт. Вопрос: Почему у меня не работают анонимные прокси? Почему при проверке прокси у меня почти нет анонимизации, хотя я взял прокси из списка свежих? Ответ: Такое иногда бывает при следующих ситуациях. Сперва необходимо проверить есть ли пинг. Если есть пинг до внешнего хоста (например dell.com) то включен маскарадинг. Возможно что у вас стоит транспарент прокси. Можно например выставить прокси таким образом что все пакеты от LAN-клиентов идущие в мир на 80 порт заворачиваются на прокси, который висит на порту 8080, а потом уже прокси лезет на веб сайт, качает страничку и соответственно кэширует ее. Если при таком раскладе не выставить прокси в настройках браузера, то пользователь либо получает от прокси access denied или же unable to access. Следовательно необходимо попробовать настроить внешние прокси которые висят на не-стандартных портах, в данном случае, например, прокси который отвечает на порту 8181. (попробуй разные варианты так как если админ захотел, он мог завернуть и все более менее известные порты) Вопрос: Почему не пускает на сайт с моим прокси? (на примере yandex.ru, hotmail.com) Ответ: Может быть, что твой прокси занесен в список забаненных. Вопрос: Прокси-сервера, которые при тесте на анонимность показывают айпишник, отличный от моего и от своего. Кто-нибудь знает как это работает? Ответ: Скорее всего стоит мост (каскадинг) или же у прокси есть IP-диапазон, из которого он берет адреса. В таком случае показываемый адрес близок к адресу прокси (отличие в последнем и предпоследнем октете). Вопрос: Растолкуйте как юзать анонимные прокси? Ответ: Все то же самое, что я писал выше. Настроить прокси в интернет-обозревателе, либо непосредственно в нужном тебе браузере, либо через программу Proxifier. Вопрос: Что такое личинг проксей и как этим благодарным делом заниматься? Ответ: Личинг прокси это метод сбора собственного списка прокси серверов для дальнейшей работы. Вопрос: Использование онлайновых переводчиков в качестве прокси? Ответ: Можно пользоваться онлайн переводчиками для получения содержания веб-страниц обходя свои и чужие прокси. Таким образом данные инструменты также могут служить в качестве прокси серверов. Вопрос: Как сделать, чтобы программа подключалась к серверу в инете через прокси, если в ней не предусмотренно подключения через прокси ? Ответ: Все зависит от окружающей среды и возможностей. Можно перенаправить пакеты идущие от программы на порт прокси, можно воспользоваться дополнительными программами типа Proxifier или любыми другими подобными проксификаторами. Вопрос: Что такое SOCKS proxy? Ответ: HTTP прокси поддерживает только HTTP и HTTPS (Secure) протоколы. А SOCKS4 и SOCKS5 поддерживают все TCP базированные протоколы по любым портам.

-

1 балл

-

1 баллПривет всем. Скинул деньги вперед, и сразу приступили к обучению. Селлер все рассказал и тему окупил в первый же день и ушел в плюс. Тема не сложна в обучении. Профит 150к в месяц реален.

-

1 балл

-

1 балл

-

1 баллВолов, ответь в ТГ , я уже второй день тебе долблю Ауууууууууууууууууууууу

-

1 балл

-

1 баллОтзыв оставить решил, купил давно у этого продавца, но на другом форуме, а сейчас увидел тут, СПАСИБО схема топчеГГ

-

1 баллобменники всегда попросят верификации можно купить товар и не обязательно вещевой (цифровой) - ну а товар уже сбыть по меньшей цене пример этому - карты амазона купленные с ибея или те же тунцы... да и кроме того там другого навалом. Кстати там еще и битки продают нынче. но и кидалова там развелось как со стороны покупателей так и со стороны продаванов.

-

1 баллА как я понял, там продаются "no valid", без проблем прошли карты номиналам в 50 и 100, обе оказались "no valid" при попытке использовать на американской учетной записи.

-

1 балл

-

1 баллИзвини что сразу не написал отзыв.Обучился,как пологается!Открыл для себя мир Paypal,вся инфа что в паблике это ерунда конкретная.Никогда не думал что легко так вбивать буду в ebay палку с логов.Раньше палка с логов даже в донаты не влазила,теперь экономие денег на материал огроменная и не надо ждать когда отлежится саморег)Спасибо учителю,ты лучший!

-

1 баллНашел шоп, планирую его выгружать. Делаю гифты, суммы сам ввожу. Юса шоп, юса сс, юса туннель под билл город. Далее билл=холдер, мыло любое. Гифты начал с 300, пришел на реципиента. Взял акк шопфанс, зарегал ящик gmail под дропа и акк шопфанса под того же дропа - все с ру туннелем. Далее беру туннель под город посреда и отовариваю гифт. Первый гифт на 350$ отоварил, пак на посреде, упаковывается и ждет отправки. Сегодня взял новый туннель под тот же город, что и в первый вбив. Пошел гулять по шопу, взял гифт на 500$, вбил ТУ ЖЕ САМУЮ сс, что и в первый раз - оплата прошла, ордер в статусе "open"-т.е. процессится...скоро должен прийти на реципиента. Вопросы: 1. Все ли правильно делаю? 2. На второй пак регить новый акк посреда или слать на тот же?

-

1 балл

-

1 баллРекомендации по составлению писем Вежливость не помешает в любых ситуациях. Старайтесь всегда начинать свое сообщение приветствием, а заканчивать прощанием и подписью. В письме всегда должна быть конкретика, помните, что у людей к которым вы обращаетесь, как правило, вы не единственный клиент. Поэтому всегда указывайте идентификатор товара(ов), которых касается письмо: это может быть номер лота на eBay, внутренний номер товара в интернет — магазине, в крайнем случае просто вставьте стандартный URL — ссылку на товар. В письме после слова товар — item, вы всегда можете вставить номер или ссылку в скобках. Если ваши познания в английском оставляют желать лучшего — не стоит строить сложные конструкции. В этом случае краткость — ваш конек. Используйте простые фразы. Неуважение, хамство, грубость, угрозы никогда не приносят пользы. Старайтесь никогда не «сжигать последний мост» оскорблениями, даже в самой сложной и казалось бы безвыходной ситуации. Это не в ваших интересах — ведь все может измениться. На eBay грубость и оскорбления наказуемы, а за угрозы аккаунт пользователя может быть заблокирован. Постарайтесь чтобы письмо было аргументированным. Не делайте голословных утверждений, заявлений, не выдвигайте необоснованных требований. Все написанное подкрепляйте фактами. Стандартные фразы Уважаемый продавец Dear Seller Уважаемый / уважаемая Dear Sir / madame Я выиграл лот(ы) I have won item(s) Я купил товар(ы) I have bought an item(s) С наилучшими пожеланиями Best Regards Всего хорошего Kind Regards Мне очень жаль. I'm really sorry. Отлично. Great. Я уже неоднократно совершал покупки на eBay и имею хорошие отзывы в своем профайле, как вы можете убедиться. I have already purchased items on eBay and I have good feedbacks in my profile, as you can see. Я пытался связаться с вами, однако ответа не получил. I tried to contact with you, but I haven’t got any reply. Вопросы о приобретаемом товаре Прошу вас прислать мне несколько дополнительных фотографий данного товара. Желательно в хорошем разрешении. I kindly ask you to send me a few additional photos of this item. It is desirable to send photos in high resolution. Вы могли бы предоставить мне более полную информацию относительно данного товара? Could you please give me more information about this item? Где был приобретен данный товар? Where was this item bought? Когда был приобретен данный товар? When was this item purchased? В каком состоянии находится данный товар? What is the state of this item? Почему вы решили продать этот товар? Why have you decided to sell this item? В какой стране был произведен этот товар? In what country was this item produced? Есть ли у вас документ подтверждающий дату и место приобретения данного товара (кассовый чек/счет)? Do you have a document that confirms the date and the place of this item purchase (cashier’s receipt / bill)? Есть ли у вас гарантийный талон на данный товар? Можете прислать мне его копию? Do you have a warranty service coupon for this item? Could you please send me the copy of it? Идет ли в комплекте диск с программным обеспечением? Do you provide the disk with software? Какое основное программное обеспечение установлено на данный момент? What basic software is now installed? Серийный номер устройства? What is the serial number of the device? Идет ли в комплекте чехол? Do you provide the case? Поставляется ли в комплекте комплект креплений? Do you provide the complete set of fastenings? Поставляется ли в комплекте зарядное устройство? Do you provide a charger? Пришлите мне пожалуйста фотографии информационной этикетки данного товара, где будет видна страна-производитель / состав ткани / размер / спецификация блока питания / серийный номер. Please, send me the photos of information label of this item, from which I could find out the country-producer / structure of the fabric / size / the power unit specification /serial number. Была ли данная вещь в стирке или химчистке? Was this item laundered or dry-cleaned? Не отдавали ли вы это изделие в ателье / мастерскую для ремонта / подгонки по фигуре (росту)? Have you taken this item to the atelier / to the workshop for repair / alteration to the body (height)? Это изделие из кожи или из кожзаменителя? Is this item made of leather or of leatherette ? Это изделие целиком кожаное или присутствуют вставки из кожзаменителя / ткани? Is this item entirely made of leather or there are insets of leatherette / fabric? Это изделие имеет видимые / скрытые дефекты? Does this item have visible / hidden defects? Вы можете измерить длину стельки? Could you please measure the length of the insole? Как долго это изделие было в использовании (использовалось)? How long was this item in use (used)? На сколько вы бы оценили состояние этого изделия по десятибалльной шкале (0 — ужасно, 10 — безупречно)? How would you evaluate condition of this item in ten-point system (0 — terribly, 10 — irreproachably)? Этот товар абсолютно новый с ярлыками / этикетками / наклейками в упаковке производителя? Is this item absolutely new with tags / labels / stickers in manufacturer’s box? Блок питания данного устройства рассчитан на 110 или 220 вольт? Или же он универсальный 110–220? Is the power unit of this devi с e rated at 110 or 220 volts? Or is it universal 110-220V? Данное устройство укомплектовано сетевой вилкой европейского или US стандарта? Is this devise supplied with a plug of European or US standard? Как долго использовалось данное устройство? How long was this device used? Оплата товара Я выиграл следующие лот(ы) (номера лотов #), я прошу выслать мне общий счет для оплаты. Доставка посредством USPS EMS (USPS Priority, Royal Mail). I have purchased the following item(s): #. I kindly ask you send me general invoice. Delivery via USPS EMS (USPS Priority, Royal Mail). Я приобрел у вас следующие товар(ы) (номера лотов #), я прошу объединить их в одну посылку и выслать мне общий счет для оплаты. I have purchased the following item(s): #. I kindly ask you to unite them into one parcel and send me general invoice. Я приобрел у вас товар (номер лота #), я пока не оплачивал его, т. к. планирую также приобрести (номер лота #). Вы можете отсрочить оплату и если я выиграю этот лот (номер лота #) объединить все товары в одну посылку и выслать мне общий счет на оплату? I have purchased an item # , and I have not paid for it yet, because I’m going to purchase another item #. Could you please put off the payment, and if I win the item # , unite all the items into one parcel and send to me total invoice? К сожалению у меня возникли небольшие затруднения с оплатой, могу ли я попросить об отсрочке платежа на .... дней? Unfortunately, I have some problems with payment, can I ask for a delay for ... days? К сожалению у меня не получается отправить платеж, пришлите мне пожалуйста идентификатор вашего Paypal, чтобы я отправил средства непосредственно со своего аккаунта. Unfortunately, I cannot send the payment. Please, send me the identifier of your Paypal in order that I could send money directly from my account. Я могу оплатить товар каким-нибудь другим способом кроме Paypal? Is it possible to pay in a different way than Paypal? Могу я заплатить посредством (международного банковского перевода, Paypal)? Can I pay via (international bank transfer, Paypal)? Пришлите мне пожалуйста банковские реквизиты. Could you send me please bank account information? НДС должен быть возвращен на мой Paypal (карточный) счет. The VAT value needs to be refunded to my Paypal (credit card) account. Я не могу оплатить покупку через Пайпал, т. к. эта онлайновая платежная система не работает с жителями моей страны. I can’t pay for the purchase via Paypal, because this online payment system does not work with citizens of my country. Доставка. Страховка. Таможня Доставка. Delivery. Страховка. Insurance. Таможня. Сustoms. Я заинтересован в покупке Вашего товара(ов), однако вижу, что вы не отправляете заказы в страну, где я проживаю (Россия, Украина). Вы можете сделать для меня исключение и отправить мне товар(ы) посредством ЕМС (Приорити, Ройал Мейл)? I’m interested in purchasing your item(s), but I see that you don’t send them to the countries I live in (Russia, Ukraine). Can you make an exception for me and send me the item(s) via USPS EMS (USPS Priority, Royal Mail)? Я просил бы вас отправить посылку посредством ЕМС (Приорити, Ройал Мейл). I would like you to send the parcel via USPS EMS (USPS Priority, Royal Mail). Я заинтересован в покупке вашего товара(ов), однако предлагаемый способ доставки меня не устраивает, т. к. он: I’m interested in purchasing of your item(s), but the way of delivery you suggest isn’t convenient for me because: слишком дорог. it’s too expensive. предусматривает высокие таможенные платежи. the customs duties are too high. посылка будет идти слишком долго. the delivery will take too much time. слишком не надежен. it’s too unreliable. Вы можете отправить мне этот товар(ы) в Российскую Федерацию (Украину, Казахстан, Беларусь) посредством EMS (Приорити, Ройал Мейл)? Could you please send this item(s) to Russia (Ukraine, Kazakhstan, Belarus) via USPS EMS (USPS Priority, Royal Mail)? Я прошу вас качественно упаковать купленный мной товар(ы). Готов оплатить это дополнительно. Please, pack up the purchased item(s) good. I’m ready to pay for it additionally. Я приобрел у вас товар(ы) .... Скажите пожалуйста вы уже отправили посылку? I have purchased next item(s) from you .... Please let me know if you have already sent the parcel. Сообщите мне пожалуйста полную стоимость включая доставку в Россию (Украину, Казахстан, Беларусь) посредством ЕМС (Приорити, Ройал Мейл) и страховку. Please, let me know the total cost including delivery to Russia (Ukraine, Kazakhstan, Belarus) via USPS EMS (USPS Priority Mail, Royal Mail) and insurance. Можете назвать дату когда вы отправили посылку? Could you please tell me the date when the parcel was sent? Пришлите мне пожалуйста номер для отслеживания хода доставки. Please, send me the tracking number. Я к сожалению до сих пор не получил отправленный мне товар(ы). Unfortunately, I haven’t got sent item(s) yet. Я хочу инициировать розыск посылки, но для этого мне нужны скан-копии чека об отправке и таможенной декларации CP22/23. I would like to initiate a parcel search, but I need the scan-copies of the cheque of shipment and customs declaration CP22/23. Прошу вас указать в таможенной декларации следующую стоимость посылки: ... $ I kindly ask you to specify in the customs declaration the following value of a parcel: ... $ Прошу вас отправить мне этот товар, как «бывший в употреблении» сняв с него все наклейки, ярлыки, ценники. Please, take all the stickers, labels, and price tags off and send me the item as "used". Возможно ли дополнительно застраховать посылку? На сумму ... . Is it possible to insure the parcel additionally? To the amount of ... . Я до сих пор не получил отправленную посылку. Вы можете инициировать ее розыск и получение страхового возмещения? I still haven’t got the sent parcel. Could you please initiate the search and insurance compensation? Это поможет избежать уплат лишних таможенных платежей. This will help to avoid duties. Товар не получен / не соответствует описанию. Диспуты. Возвраты Вы обещали мне полный (частичный) возврат средств за купленный товар(ы), однако до сих пор не сделали этого. Я могу спросить почему? Когда вы сделаете возврат? You have promised me full (partial) refund of money for item(s) purchased from you, but you have not done it yet. Can I ask you why? When do you do the refund? Я вынужден оставить вам отрицательный отзыв, т. к. товар(ы) мной до сих пор не получен (полученный товар не соответствует описанию). I have to give you a negative feedback because I haven’t received the item(s) yet (the delivered item doesn’t not correspond with description). Вы можете гарантировать компенсацию стоимости возврата если полученный мной товар будет не соответствовать описанию? Do you guarantee the compensation of the return cost in case the item doesn’t correspond with description? Я приобрел этот товар, оплатил его через Paypal, но он до сих пор не получен. I have purchased the item, paid for it via PayPal, but I haven’t received it yet. Пожалуйста верните мне всю уплаченную сумму, как можно скорее. Please refund me in full asap. Присланный мне товар не соответствует описанию (сломан), но отправлять его вам обратно очень дорого, я могу рассчитывать на частичный (полный) возврат уплаченных средств на свой Paypal аккаунт? The item delivered to me doesn’t correspond with description (it’s broken), but it’s too expensive to send it back to you. Can I ask for a partial (full) refund of money to my Paypal account? Товар, который я приобрел у вас нуждается в ремонте. Как мне сообщили в сервисном центре, ремонт обойдется в .... Я могу рассчитывать на частичный возврат средств на сумму ремонта? (частичный возврат на мой Paypal аккаунт)? The item I have purchased from you needs to be repaired. In the service centre I was told that repair will cost .... Can I ask for partial refund of money to the sum of the repair cost (partial refund of money to my Paypal account)? В посылке оказался не тот товар, который я приобрел. In the parcel there was not the item I had purchased. К сожалению я вынужден перевести диспут в жалобу. Unfortunately, I have to turn the dispute into claim. Вы принимаете возврат товара из России (Украины)? Do you accept return shipping from Russia (Ukraine)?

-

1 баллЗдравствуйте!Сегодня речь пойдет о разводе людей. Главным объектом и товаром, который нам в этом поможет… полипропиленовые мешки, объемом 50 кг. Их обычно используют под фасовку муки, сахара, круп, угля, песка, щебня и т. д. Все по порядку Характеристики мешков вы можете посмотреть в интернете, но в нашем случае вам необходимо знать, что покупателей в основном интересуют белые мешки (есть зеленые — «китайские» их еще называют, они менее прочные, обычно используются под строительный мусор) объемом 50 кг., весом около 80 гр., с размерами 55х105 см. (в редких случаях 55х95 см.) без каких либо логотипов. А если сказать, что они еще под сахар шли (а сахарные мешки идут с полиэтиленовым вкладышем), то покупатель будет ссаться кипятком. Описанный выше вариант является для покупателя идеальным, поэтому мы будем придерживаться именно его. Основными потребителями данной продукции являются строительные фирмы, посредники по продаже угля, мельницы, предприятия по переработке шин, магазины по продаже сыпучей продукции (песок, щебень), различные предприятия по переработке полипропиленовой продукции и т.д. Особо крупным оптом (от 50 000 шт.) берут предприятия по переработке полипропиленовой продукции, мельницы, предприятия по переработке шин. Но не стоит забывать про тех людей, которые просто продают б/у и новые мешки. Напомню, по сути, тема является серой, но если придерживаться всех правил, которые я опишу, риски сводятся к нулю. Для успешного осуществления необходимо два человека. Но если вы обладаете талантом, менять голоса, тембр и стилистику речи, то вполне хватит и вас одного. Что нам понадобится — хорошие навыки СИ — карта России, либо просто GoogleMapsorYandexКарты; — 2 сотовых телефона, ни разу не включавшиеся, запакованные в заводскую пленку и в которые ни разу не вставлялись сим-карты, оформленные на вас, ваших родственников или знакомых; — 2 сим-карты, без оформления, с кодом того региона, из которого вы якобы будете звонить; — 2 копии паспортов, якобы продавца, т.е. вас и якобы водителя; — банковская карта, опять же, оформленная на дропа и желательно, но не обязательно из того же региона; — [необязательно] готовая фирма (ООО, ИП) со счетом в банке – понадобится нам для серьезности. Увеличивает шанс на благополучный развод Что сразу необходимо предусмотреть — ваши ФИО (из скана) — ФИО водителя (необходимо знать самому «водителю», дабы потом не выдумывать) – так же из скана — название вашей фирмы (лучше придумать название вроде «АгроТехСнаб», «Техмаш», «АгропромЛизинг»), либо же воспользоваться существующим названием фирмы, которая действительно находится в том городе, из которого будете звонить; — род деятельности фирмы — город/поселение/ПГТ, где находится наша фирма (ВАЖНО! Место где будете находиться должно быть в 20-30 км. от большого города) — район, улица и номер дома/склада/административного помещения — вымышленные ФИО вашего якобы начальника — откуда и куда едет наш водитель — номер, марка, цвет кузова и прицепа нашей фуры (если вдруг спросит клиент) — emailадрес, с которого будут отправлены ваши копии паспортов, номер карты — подпись в email. Все должно выглядеть официально Именно эти пункты должны отскакивать у вас от зубов на раз-два. Их вы должны говорить уверенно и без запинки. Что делаем Забиваем в любой удобный для вас поисковик «куплю б/у полипропиленовые мешки», «куплю б/у мешки оптом» и т.д. Найдете быстро, благо покупателей на них всегда хватает. После того, как нашли потенциального покупателя, звоним ему и начинаем обрабатывать. Сразу отмечу несколько факторов, которые помогут: 1. Вы должны быть вежливы 2. Говорить доброжелательным голосом 3. Клиент должен чувствовать вашу улыбку через телефон 4. Говорить уверенно Если вы были «продажником», то наверняка у вас есть свои методы и приемы, наработанные опытом. Используйте технику, которую знаете. Этап № 1 Мы звоним клиенту, представляемся (говорим Имя Отчество из скана), из какого мы города, название предприятия и чем занимаемся (таким образом, мы отсечем необходимость у покупателя задавать эти вопросы в будущем) и начинаем обрисовывать ситуацию. Говорим, что у нас на складе есть 92-97 тыс. мешков и нам необходимо срочно освободить склад, так как приходит новая техника/станки/оборудование из Китая/Европы/США. Что за оборудование вы можете придумать сами. Либо же вы продаете склад/помещение, и готовы за срочность отдать мешки по очень низкой цене. И продать вам их нужно до конца недели. Спрашиваете, по какой цене они сейчас покупают мешки. Наверняка вам ответят цену вроде полутора рублей за мешок. Дело в том, что это очень низкая цена. Объясню почему. Обычно, крупные партии б/у мешков продают большие заводы по производству кондитерских изделий, т.е. все те предприятия, где в производстве используют муку, сахар, крупы. И цена на таких предприятиях, за б/у тару, не бывает меньше 2 рублей. Но мы помним, что у нас то на складе хранятся новые мешки, а не б/у. Так же попутно уточнить в каком городе находится клиент, так как эта информация впоследствии пригодится при разговоре вашего клиента и нашего «водителя попутки». Прозвучит вопрос про стоимость мешков. Говорим 3 рубля (оптимально). Далее зайдет разговор, про оплату. Тут уже все зависит от вас, можете сказать, что оплата сразу и вся, на что клиент наверняка не согласится. Можете говорить, 50/50. Тут уже более вероятно. А можете сказать, что «лишь бы побыстрее», взяв с него всего 20%. Если клиент соглашается, то вы должны перевести разговор в русло доставки. Скажите, что оптимальным вариантом будет доставка мешков попутным грузом. И вам просто необходимо настаивать именно на этом варианте, т.к. водителем попутной фуры будет тоже наш человек. Предложите клиенту самому поискать попутный груз, так же скажите, что и вы поищите машину. На этом первый этап разговора должен закончиться. И буквально минут через 20 вы должны перезвонить и сказать, что нашли одну машину и дать номер якобы незнакомого нам водителя, т.е. нашего человека и попросить, чтобы ему (водителю) перезвонили. Тут подключается наш напарник. Покупатель перезванивает нашему водителю. ВАЖНО! В самом начале разговора, наш «водитель», должен сам сказать, откуда и куда он направляется. Важно, чтобы он ехал из большого города, вроде Воронежа, Уфы и т.д., а «предприятие», где он будет грузиться мешками, находилось неподалеку, в 20-30 километрах от города. И конечной точкой поездки нашего водителя, должен быть город дальше, города или поселка где находится наш клиент, т.е. места выгрузки несуществующих мешков. Этап № 2 Созваниваемся. Спрашиваем досконально, откуда/куда/что везем/сколько кубов займет/сколько тонн, узнаем как можно больше информации. Естественно прозвучит вопрос, про стоимость такой поездки. Здесь наш водитель может сказать, что возьмет всего лишь на солярку, около 20-30 тыс. рублей (что наверняка обрадует нашего покупателя), в зависимости от дальности поездки (данная сумма подойдет для расстояния 3-4 тыс. километров от вас до покупателя). И наш водитель должен сразу поставить условие, что деньги ему нужны сразу. Наш клиент задаст вопрос, есть ли карта у нашего водителя. Тут есть два варианта развития событий. Либо же водитель говорит, что карта есть, даете ему номер, и он перечисляет, либо говорите, что карты нет, и наш водитель предлагает заплатить эти 20 тыс. рублей отправителю мешков, т.е. вам. Так же, наш покупатель спросит, когда у вас отправление. Если вы позвонили покупателю утром, часов в 10, то наш водитель должен сказать, что выезжает в 16.00. Тем самым, вы дадите время подготовиться нашему покупателю. Если спросит, когда у него будет следующий рейс, говорим через полторы недели. Этим вы подтолкнете купить мешки именно сегодня, т.е. мы должны создать все условия, что бы наш покупатель срочно купил мешки в кратчайшие сроки. На этом наш разговор должен закончиться. Этап № 3 Созваниваемся. Спрашиваем, что сказал водитель (мы ведь не в курсе, правда?). Наш клиент скажет, что условием водителя является оплата наличных средств сразу. Но мы ведь не жадные, и говорим, что сделаем скидку или включим стоимость доставки в предоплату за мешки. Клиенту это явно понравится. Мы ведь его любим Далее нам необходимо будет договориться об оплате. Попросите клиента выслать копию его паспорта, для того, чтобы вы могли написать расписку. Продиктуйте email. Скажите, что вышлите сейчас свою копию паспорта и расписку (пример расписки прилагаю в архиве). Говорим, что наши девочки (менеджеры/секретари) скоро все пришлют. Так же высылаем ему номер своей банковской карты (либо, в случае, если используете готовую фирму, то выставленный счет). Затем настойчиво говорите, что сейчас вы созвонитесь с водителем и скажете, чтобы он ехал до места погрузки, и начнете его грузить, т.к. ваши грузчики очень занятые люди и вообще им некогда. После, говорим, что как машина загрузится, мы перезвоним. Заканчиваем разговор. ВАЖНО! Соблюдайте правильные временные интервалы. Если сказали, что будете звонить водителю и грузить его, в 13.00, то перезваниваем клиенту в 15.00. Мы не должны вызвать ни малейших подозрений. Если говорите, что сейчас пришлете клиенту на emailкопии паспортов, расписку и информацию о карте, то информация должна лежать в ящике через 10 минут. Перезваниваем. Говорим, что машину загрузили, на email все выслали. Не навязчиво говорим, что как придут деньги, так отпускаем водителя и едет к вам. Сообщаем гос. номер якобы фуры. Если деньги пришли, то дальше уже сами знаете что делать. Вкратце весь процесс можно описать так: Звоним. Представляемся. Коротко описываем ситуацию. Предлагаем продукт. В ходе разговора подбираем оптимальную цену. Договариваемся по оплате. Настаиваем на попутке. Подсовываем нашего водителя. Наш водитель говорит, что выезжает сегодня часов 6. Давим на срочность покупки мешков. Говорим, что машину загрузили. Ждем денег. Попутно высылаем расписку и сканы на email. PROFIT По сути, можно вообще не придерживаться данного мануала, а работать по собственной схеме. Тут уже каждый на что горазд. Так же приведу некоторые цифры: Например, мы говорим, что у нас на складе есть 100 000 шт. мешков, и продавать мы их будем по 3 р. за штуку. 3 х 100 000 = 300 000 р. Таким образом, даже если мы будем брать всего 20% предоплаты, это уже 60 000 р. + не забываем про 20 000 р. за попутку. Итого 80 000р. И это только 20% предоплаты РАСПИСКА Я, Сергеев Сергей Сергеевич, проживающий по адресу б-р. Строителей 98-123, паспорт серия 1234 номер 132465, выдан УФМС Челябинского р-на в г. Челябинске (данные из скана), обязуюсь продать Иванову Ивану Ивановичу, проживающему по адресу пр. Пролетарский 45-312, паспорт серия 123 номер 123425, выдан УФМС г. Владивосток (данные из скана, который вышлет «жертва») партию мешков в размере 90 000 шт. (девяносто тысяч штук) на сумму 300 000 р. (триста тысяч рублей 00 копеек). 21.02.35 Роспись

-

1 балл

-

1 баллЯ сделал прозвон ,мне сказали отвязать карту и обратно подвязать,причем это было на собственном акаунте

-

1 балл

-

1 баллУ моей жены родственница живет в Америке. Она рассказывала, как они там одеваются. Собралась она вечером в ресторан. Пошла, выбрала платье, сходила в нем в ресторан, на следующий день вернула. Она говорит, что 50% она берет, одевает один раз и сдает назад. Бедные розничные торговцы. Очень не хотелось бы, что бы за внешней борьбой за права потребителей разрослось и у нас в стране такое хамство.

-