Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

05.07.2022 - 05.07.2022

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 05.07.2022 во всех областях

-

8 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

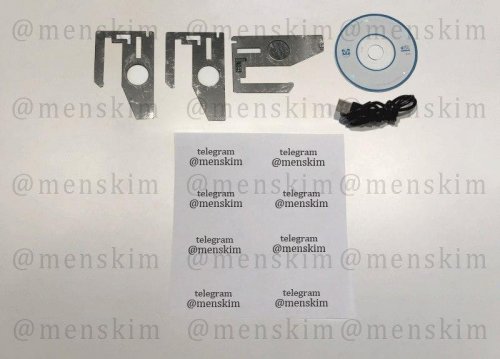

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

4 балла

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

4 балла

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

3 балла

-

1 балл

-

1 баллМногофункциональность usb даёт огромную вариацию для атаки. В мире выделяется около трёх десяток хакерских техник с использованием usb. Сегодня мы поговорим об одном из самых эффективных способах атаки: автоматизированная отправка команд с помощью самопального устройства класса HID. Для начала разберемся, что такое HID-атаки. HID-атака является одной из сложных разновидностей BadUSB. Принцип её работы основывается на подключении к usb порту обыкновенного хакерского приспособления имитирующий устройство ввода. На сегодняшний день почти каждая операционная система поддерживает plug-n-play, а также включает многофункциональный драйвер устройства каждого класса. При подключении устройства, операционная система распознает его как нужный вам HID (Human Interface Device). Затем она, не проверяя его, выполняет команды. Естественно имеются и готовые варианты устройств, тот же самый Rubber Ducky и его разновидности. Но лучше всего во всём разобраться самому и собрать свой собственный девайс. Процесс создания очень простой, при условии, что ты знаешь как, плюс не дорогой. HID-атака по сравнению с обычной имеет ряд преимуществ: скорость, незаметность, автоматизация. Действия выполняются намного быстрее по сравнению с ручным вводом на клавиатуре, плюс не будет проблем с опечатками или их поиском. Подключить к usb-порту устройство секундное дело. Согласитесь, это намного безопасней, чем самому сидеть за чужим компьютером с потом на лице и страхом, что сейчас кто-то войдёт. Размеры устройства позволяют легко его проносить в кармане под видом флешки. Для организации HID атаки вам потребуется микроконтроллер, USB-порт и минимум электронной обвязки. Приведем в качестве примера 3 платы, идеально приспособленные для HID-атак: "Digispark" Большинство считает Digispark наиболее достойной устройством для HID-атаки. Она имеет ряд преимуществ по сравнению с аналогами: маленький размер (18х22 мм), почти нет ненужного функционала, USB-разъём образца "А", а так же дешевизна (~150р). Вот только в эксплуатации она сложна. Вставлять ее следует в порт USB 2.0 или через BIOS выключать xHCL и настраивать режим USB 3.0 порта как USB 2.0 compatible. Обратная совместимость у версий 3.0 и 2.0 есть, но иногда нужно танцевать у костра и вызывать духов, для нормального старта работы, на Win 10 тем более. Память составляет всего 8 Кб, а по факту 6, из-за загрузчика. Ограничение ROM составляет 512 Кб. "Teensy Low Cost" Прекрасную альтернативу составляет устройство Teensy, которые совмещаются с Arduinо. Плата имеет следующие характеристики: 17х35 мм, процессорное ядро ARM Cortex-M0+ и 64 Кбайт памяти. В России вряд ли купите, а за границей ценник начинается от 10$. "Arduino Micro Pro" Лучший кандидат в качестве хакерского инструмента. Плата имеет размер 33х16 мм, 28 килобайт пустой памяти, плюс ко всему проект Arduino неплохо функционирует и имеет массу документации. Цена начинается от 350р. Предупреждение! Статья имеет исключительно ознакомительный характер, не несёт призыва к каким-либо действиям, автор не несёт какой-либо ответственности.

-

1 балл

-

1 баллВы пользуетесь "анонимным" мобильником, а настоящий находится рядом и включен. Следователи запрашивают логи всей соты, в которой работает (работал) "анонимный" аппарат. Это всё, что им потребуется, что бы Вас вычислить (причем не только "по горячим следам", но и через неделю, месяц, не спеша, в кресле своего кабинета за чашечкой кофе). Делают рекурсивные выборки по промежуткам включения и смотрят? кто ещё был в соте кроме "анонимного" аппарата. Например, в одной соте были ещё 1000 включенных телефонов. При следующем включении 500 из тех, что были в первый раз. При следующем - 20 из тех, кто был в первый и второй раз. Чаще всего удается с логов трех-четырех включений найти точно пару телефонов, которые не покидают соту. Реже, включений требуется больше: в таком случае можно попробовать пробить историю по номерам множеств совпадений, а так же их владельцев. Если это бабуля 90 лет, из которых номер у неё уже 10 лет и квартиру она не покидала 5 лет, то, явно, вариант отпадает. Таким образом, следователи достаточно быстро выходят на настоящий номер телефона, одна история звонков по которой раскроют все карты. Нередко спецслужбам везет и с 2 включения: быстро изучить и отмести сотни номеров - дело лишь в количестве сотрудников. Бывает даже, что на настоящий номер выходят с первого и единственного включения "анонимного"! Не верите? А зря. Динамика в соте, поведение других аппаратов, будни / праздники могут существенно упростить работу силовиков. Могут во время работы "анонимного" мобильника, все остальные выйти из соты, кроме Вашего (ну взяли остальные люди и переместились куда-то) или делать исходящие, отправлять СМС. Сейчас такое время, когда все ни минуты без мобилы. И это Вас палит: Вы же не можете одновременно делать исходящие с двух телефонов. Значит пока Вы "работаете" с "анонимного" все, кто звонит в Вашей соте - выходят из под подозрения и сужают кольцо вокруг Вас. Кроме того господин Случай не на Вашей стороне: у спецслужб логи, в которых все данные от и до, а у Вас обычный быт со всеми непредсказуемостями. Пример: Вы сёрфите "анонимно" в интернете и тут Вам звонят на настоящий телефон. Вы начинаете говорить и трафик данных по интернету падает на время, статистически отличное от времени между средними загрузками страниц. Сопоставить все звонки в соте на точное совпадение с провалом трафика - дело секунд. Ваш номер обнаружен. Может быть, конечно, что Вы просто пошли в туалет, но ведь проверить нужный ли номер "обнаружен" не сложно. А если Вам позвонят два раза? Преступник включил аппарат, отправил СМС с требованием выкупа, выключил. Через день включил, позвонил обсудить условия выкупа, выключил. Третий раз включил - сообщил место встречи и время, выключил. Мужики в фуражках изучили логи по трём "включениям", - кто в этот момент был в соте все три раза. От второй "сверки" осталось четыре номера, от третьей - один. Ситуация вторая Вы пользуетесь "анонимным" мобильником, а настоящий предусмотрительно заранее выключаете. Невероятно, но Вы только упростили задачу следователям. Они просто посмотрят, кто отключился - именно отключился (телефон передает в сеть сигнал об отключении), а не покинул сеть незадолго до появления "анонимного". Можно смело говорить, что таких в соте будут единицы или даже Вы один. Для уточнения данных можно сравнить кто включился после отключения "анониста". И, так же, пробить на бабуль и прочих. Как видите, отключение настоящего аппарата при пользовании "левым" только ухудшает анонимность. Ситуация третья Вы оставляете настоящий телефон дома включеным, а сами едете в другую соту, и только там включаете "анонимный". Думаете хитрый план? А вот нифига. Три фактора все равно выдают Ваш настоящий аппарат. Во-первых, отрабатывается та же схема, что и в первой ситуации, только уже не по одной соте, а по нескольким. Сначала по одной, потом по соседним и так далее пока не дойдут до сравнения соты "анонимного" с сотой настоящего. Во-вторых и в главных: Ваш аппарат дома находится без хозяина и не может отвечать на звонки. Следовательно рано или поздно будут пропущенные, которые так же видны в логах. Нужно только сравнить на каком аппарате были пропущенные во все времена "включения" анонимного. Как думаете, многие из абонентов постоянно не берут трубку как раз в то время, когда Вы выходите с анонимного? Да никто, кроме Вашего настоящего телефона! Кроме того данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут - вот подозреваемые. В-третьих, Вы не можете оставлять настоящий аппарат где попало, каждый раз в разных местах. Скорее всего, он у Вас дома. То есть в одном месте на каждое включение. На этом можно построить дополнительную выборку для фильтра: сколько одних и тех же аппаратов находилось в одной и той же соте. В целом всё это приведет к быстрому, хоть и чуть менее быстрому, чем в предыдущих случаях, выходу на настоящий номер. Ситуация четвертая Вы выключаете настоящий телефон дома, а сами едете в другую соту, и только там включаете "анонимный". См. ситуацию №3 + ситуацию №2. Получается вся схема работает на том, что делается несколько включений с одного номера. То есть, если выходить с номера только один раз и потом выкидывать симку и телефон - найти будет невозможно? Это поможет только в том случаи, если и "дело" Ваше на один раз и других похожих дел не было и больше не будет. То в есть реальности, всех настоящих "дел" - не поможет. Смена номеров ничуть не усложнит задачу поиска настоящего телефона. Например, в том же примере про шантаж: как смена номера поможет - ведь жертве-то одной и той же совершаются звонки. Следователи будут просто пробивать не по одному номеру 3 включения, а три включения разных номеров. Аналогично "темные делишки" в Интернете - номера легко объединяются по общему "делу". Болеее частая смена номеров только ухудшают безопасность т.к. следователи получат группы номеров и смогут легко пробить, например, откуда симки. И накрыть вас с поличным во время закупки новых или выйти на "продавца", который сделает "робота" или сольет номер, с которого Вы звонили ему. Анонимность - это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность - это хорошая имитация обычной, но не настоящей личности. ЧТО ДАСТ СПЕЦСЛУЖБАМ НОМЕР НАСТОЯЩЕГО ТЕЛЕФОНА? Я рассмотрел, как легко и просто "пробить" силовикам настоящий номер подозреваемого по его "анонимному". Но что даст информация о настоящем телефоне? Да всё. Кроме информации на кого оформлен номер, следователи увидят кому Вы звонили. Наверняка среди них много тех, кто знает Вас лично. Увидят, кто и как пополнял счет. Скорее всего там есть платежи и с настоящей карты через банкомат или с настоящего Вебмани-кошелька и т.д. То есть, собственно, Вы приплыли. КАК ПЕЛЕНГУЮТ МОБИЛЬНЫЙ ТЕЛЕФОН? На место, в район работы соты, в которой находится телефон подозреваемого, выдвигается оперативная группа с ручным пеленгатором. Это никакой не экран с точкой, как показывают в фильмах, а простой радиоприемник со стрелкой, которая показывает мощность сигнала и антенной в форме буквы Н, буквы Ж, хитрой трубки или гиперболической / параболической тарелки (часто в комплекте идет несколько антенн для разных условий работы). Информация на какой точно частоте работает в настоящее время искомый аппарат имеется у базовой станции. Опер настраивает на эту частоту приемник, крутит вокруг себя антенной и смотрит на стрелку. Откуда сигнал сильнее всего - туда и идет. Заходит в подъезд, поднимается по лестнице и меряет сигнал. Находит таким образом нужный этаж, потом квартиру и всё, "анонимность" закончена. В наблюдаемом случае время от подъезда "газели" оперов до вывода под белы ручки составляет 25 минут. Учитывая, сколько из них ушло на рекомендации "открывайте ибо откроем в любом случаи", сборы и вывод подозреваемого - можно прикинуть, за сколько среди десятков домов, сотен подъездов и тысяч квартир нашли нужную. ТАК ЧТО ЖЕ ДЕЛАТЬ? АНОНИМНОСТЬ - МИФ? Выше я подробно рассмотрел, что имея настоящий личный мобильник мы никогда не будем анонимны, даже с только что купленного нового телефона и только что купленной в подворотне сим-карты без оформления. Как я уже говорил, доступная анонимность - это хорошая имитация обычной, но не настоящей личности. А отсутствие личности вообще в наших современных информационных реалиях просто невозможно. Ведь вот Вы, личность, сидите прямо тут и читаете эту статью. Настоящие хакеры, чья свобода, а, быть может, и жизнь, зависит от анонимности не пользуются мобильными телефонами в повседневной жизни. Вообще не пользуются. Только одноразовые звонки, скайп и т.п. Да и жизни "повседневной" у них нет. Вечная мгла, небытие. Нет друзей, нет родных, нет привычек и "любимых" мест. Вот что такое анонимность. Но, на самом деле, в Сети есть полноценная другая жизнь, другие друзья и другие "места". И, часто, не только не хуже, но и получше будет, чем в реале. Так что не все так грустно. Просто не так, как у большинства. Однако это уже не "анонимность". У Вас есть имя, пусть и никнейм, но по нему знают именно Вас, у Вас есть интернет-друзья и места, где Вас можно найти в сети. Вас можно даже "наказать" хоть и без поездки в Сибирь. Таким образом, легко понять, что условна не только анонимность, но и свобода, а "преступление" и "законы" - не едины, а относительны к обществу. А "общества" бывают разные. Узнав немного о методах работы следователей, Вы можете принять меры по улучшению безопасности в каждом конкретном случае. Например, в ситуации №3 можно на настоящий телефон установить автоответчик или попросить друга отвечать если позвонят. Зарегистрировать настоящий телефон на настоящую бабушку, что бы пройти "фильтр на бабушку". Стараться рандомно комбинировать ситуации, оставлять телефон в разных местах и т.п. Это несколько усложнит работу следователей, но и усложнит Вашу "темную деятельность". А поможет ли в "час икс"? Далеко не факт. Так что хорошо, подумай, мой юный друг с криминальными наклонностями, стоит ли вообще игра свеч или, быть может, после одного-двух удачных дел лучше бы купить квартиру, машину, какой-никакой белый бизнес и завязать с "темной стороной" навсегда?

-

1 балл

-

1 балл

-

1 баллЗалив на карту получен ,с минимум конечно ты загибаешь , но зато качество работы отличное)

-

1 баллПоехали Начну с того, что многое связывает темную и светлую сторону, это ключевая проблема. До 20% всего пространства позаимствовано из открытого интернета. Что это дает? А то блядь, что в принципе можно отследить процесс закачки, и пизда всему. Только один Гугл следит за 15% всех существующих доменов. Но картинки - это мелочи, ведь сейчас дело дошло до файлов JavaScript и спиливания сайтов целиком. Такая интеграция нихуя хорошего уж точно не принесет. Командой ученых было проанализирована невъеенная куча сайтов, и они пришли к выводу, что на 27% проанализированных сайтов даркнета исследователи выявили скрипты, отслеживающие перемещения пользователей. Примерно треть этих скриптов попали туда из обычной сети. Источником 43% скриптов был наш любимы Гугл. Прокси Отдельно можно выделить различные прокси-сервисы паутины. Они служат для для обезличивания пользователей, то есть являются точкой входа. Именно они видят всю инфу о тебе, а это не пиздато. Так что очень умные уебки могут получить доступ к этим данным, а если вспомнить предыдущие пункты... Исследовательница Сара Джейми Льюис , написавшая сервис OnionScan, позволяющий отыскивать уязвимости в ресурсах даркнета, утверждает, что 35% серверов в Tor могут быть деанонимизированны, однако операторы этих ресурсов положили хуй на все и даже не думают обновляться. АНБ Представители АНБ побеседовали с Роджером Динглдином — главным дизайнером крупнейшего в мире инструмента, обеспечивающего анонимность пользователей. Диглдин сообщил, что его сервис Tor предлагал анонимность людям, которые в ней остро нуждались. Его продукт позволял защищать деловые секреты и личность пользователей или проводить скрытые анонимные исследования. АНБ говорит, Tor предлагал защиту террористам и другим разведывательным агентствам. А из слов Сноудена, АНБ не раз пытались хакнуть сеть, и у них это получалось. Хоть и невозможно перехватывать и фильтровать весь трафик сети, это не мешало ловить хуйланов и отправлять их под меч правосудия. Шифрование Лейва-Гомес рекомендует использовать HTTPS и TLS везде, где это возможно. Tor шифрует только внутренний трафик, проходящий через узлы самой сети, но из выходного узла трафик может выходить в любом виде — браузер не контролирует такие параметры, предоставляя самому пользователю решать, что именно ему предпочтительней. Tor — не инструмент шифрования, у этого приложения другие задачи. При этом эксперт подчёркивает, что нельзя воспринимать его слова как агитацию против Tor. Он всего лишь считает, что самая большая угроза — ложное чувство безопасности. Вообще Tor - пиздатая штука, но как инструмент, его не достаточно, блядь это как одним молотком строить дом.

-

1 баллПолучилось не очень много, много чего сократил, но весь смысл оставил. Отражаются все нюансы этой работы. Сначала работаешь долгое время, потом узнаешь, что заказали и тебя. Выбор: сесть в тюрьму или умереть. Скольких человек Вы убили своими руками? -Об этом надо говорить? 6 человек. Помните по именам их? -Помню. Всех до единого. Сколько Вам лет тогда было? -22 года. Где это происходило? -В Казани, ну это прям было в городе, мы увидели, что человек приехал к себе домой и зашел к себе в квартиру, это был многоэтажный дом, квартиру и машину мы знали, ну мне сказали: "Всё, иди." Ну я зашел в подъезд и начал ждать. Где вы спрятались, на лестнице? -Я не прятался, просто стоял между этажами. Просто человек вышел, я пошел за ним и всё. У меня был пистолет, естественно с глушителем, тут прятаться не надо. Где все началось? -Началось в подъезде, закончилось на улице. То есть он побежал от меня, там выскочил на улицу, сбил мужчину входящего, на встречу мужчина шел. Ну он сбил его, они скатились вниз по лестнице. Все, после этого должен был быть контрольный, но закончились патроны, всадил 8 пуль. Все в цель. Кто был вашей целью? -Ну я не хочу, чтобы имена, фамилии звучали. Просто мужчина, не последний человек с улицы, занимал определенную ступень на улице, имел свой бизнес. Он упал, что дальше? -Я буквально за неделю прочитал статью - "Мгновенная карма", где киллер в России отстрелялся, побежал, и его тут же сбила машина. Ну вот я побежал, остановился у дороги, начал смотреть направо, налево. Вспомнил я этот эпизод. Вернулся в машину, сели, уехали. Страх был? Волнения? -И волнения, и страх был. Я ломал себя в этот момент. В какой момент вы себя ломали? Когда вы в подъезде стояли? -Когда я уже согласился. Было много мыслей, может что-то не получится, может что-то еще. Потом понял, что работа серьезная, с этого поезда уже не сойти, ну и все, согласился. В Москве, в тот момент, сколько стоило убить человека? -На сколько я знаю, для рядового исполнителя, ну примерно 25000 долларов. Чтобы вы понимали, здесь в Казани, двухкомнатная квартира стоила, ну примерно 7000 долларов. До каких сумм доходило? Если что-то громкое? -По моей информации, суммы доходили до миллиона долларов. Обычно, если действительно серьезная цель, бывало около 250 тысяч. Спокойно ли спишь? -Ну, я понимаю, что не смогу переписать свою судьбу, и это в прошлом. Если есть какая-то возможность сделать что-то полезное обществу, я делаю. Сейчас открыли организацию, помогаем бедным людям. Как вы перестали убивать? -Я подготовил все, чтобы уйти. Собирался уехать из города, бизнес у меня был в Москве, но в момент когда я приехал забирать семья, меня задержали сотрудники милиции. Когда меня задержали, я уже знал, что меня сдали. Сам понимал, что от меня избавляться пора. Сначала мне хотели дать 24 года, всего за 2 раскрытых эпизода, потом задержали моего подельника, который начал выплевывать информацию. С 24 лет, срок увеличился до пожизненного. -Тут было два варианта, или согласиться, или сотрудничать со следствием. Я подумал, что в свои 24 года, я не хотел бы просидеть всю жизнь в тюрьме, начал сотрудничать. Это не считалось предательством, потому что, если сел один, и ему грозит высшая мера наказания, то виноваты все. В итоге получил 17 лет, вышел из тюрьмы, и на этом отошел от дел.

-

1 балл

-

1 баллПравила выкладки товара в магазине определяются, в первую очередь, семью законами психологической способности к восприятию: 1. Закон концентрации на ассортименте. Не распределяйте ассортимент хаотично, располагайте его напротив друг друга. 2. Закон единства. Товар одной товарной группы не может находиться в разных местах зала. 3. Закон «вида и положения». Границы категорий товаров должны быть четко обозначены. Выкладка товара строго по ассортименту, без перемешивания друг с другом, при максимальном использовании ограниченного пространства на полках создает впечатление цельности и незыблемости всей системы и имеет мощное психологическое воздействие на покупателя. Недопустима смешанная, хаотичная выкладка продуктовых и непродуктовых товаров (речь не идет о кросс-мерчандайзинге). 4. Закон создания блоков. Вся продукция одной торговой марки, относящаяся к одной товарной категории, должна быть выложена единым блоком, не разъединяясь товаром конкурентов. Причем вертикальные блоки лучше, чем горизонтальные. 5. Закон оптимальной протяженности зрительного контакта. Известно, что выкладка (фейсинг), занимающая менее 40 см на полке стеллажа, неэффективна. Если фейсинг слишком длинный, то внимание покупателя снижается. Надо помнить, что любой товар может претендовать на основной полке на фейсинг, зависящий от доли этого товара в общих продажах (если доля — 30%, то и фейсинг должен быть 30% суммарной длины полок). 6. Закон наилучшей выкладки. Естественно, что для каждой категории товаров существуют свои особенные требования к выкладке (например, сковородки Tefal должны висеть дном к покупателю, так как только с этой стороны становится очевидным технологическое различие между различными моделями. Упаковки йогуртов лучше видны сверху, поэтому их следует располагать на нижних полках стеллажей. Там же должна находиться продукция для детей). Добавим также, что товары с высокой скоростью реализации (или в данный момент рекламируемые) должны занимать большую площадь, нежели медленно реализуемые товары. Важный момент состоит в том, что ни в коем случае нельзя размещать вышеуказанные товары рядом, поскольку они просто «отберут» друг у друга объемы продаж. Рекламируемые товары должны находится на видном месте. Товары импульсивного спроса размещаются вокруг них и товаров с высоким уровнем спроса. Естественно, наиболее удачны товарные полки, находящиеся на уровне глаз или на уровне руки покупателя (eye level is buy level — покупка на уровне глаза). Поданным французских исследователей, при перестановке товара от уровня пола до уровня глаз продажи увеличиваются на 78%. А от уровня рук на уровень глаз — на 63%. Кроме того, на самой полке наиболее эффективным считается размещение товара посредине либо на краю полки, в зависимости от типа магазина и самого товара. При этом важно помнить, что взгляд человека легче переходит слева направо и сверху вниз, как при чтении, соответственно продукция большого объема, цена которой, естественно, более выгодна, должна размещаться справа от такой же продукции меньшего объема. На самых нижних полках должны размещаться товары, которые покупаются, как правило, осознанно, например пятилитровые бочки пива. Покупатель, зная, где искать этот специфический товар, найдет его и не сочтет за труд наклониться. Покупатель должен иметь возможность свободно взять товар и столь же свободно поставить его на место, не боясь при этом что-нибудь уронить. Именно поэтому не стоит тратить силы на строительство красивой большой горки. В торговом зале не должно быть пустых полок. Нигде. Покупатель должен иметь возможность четко идентифицировать предлагаемый ему товар и однозначно определить его цену. Особенно аккуратными следует быть с ценниками на одинаковые товары.

-

1 баллhttp://sonetel.com/ - Бесплатные номера телефонов; https://discordapp.com/ - Альтернатива скайпу, отсутствует возможность узнать IP-адресов; http://www.vpnbook.com/ - Бесплатный ВПН, поддержка протокола PPTP и openvpn подключения подключения; https://www.vpnkeys.com/ - Аналог vpnbook.com / Сервера США; http://www.cekpr.com/decode-short-url/ - Декодер шортов (гоо.гл и прочие), защита от IPLogger; https://scryptmail.com/ - Анонимная почта, советую отказаться от всех остальных; https://www.openmailbox.org/ - Аналог scryptmail.com https://temp-mail.org/ - Временная почта, подходит для регистрации в сомнительных сервисах; http://220vk.com/ - Скрытые друзья ВК; http://vk.city4me.com/ - Если пользователь отключил наблюдение на 220VK; http://13c.me/vkf/ - Общие друзья ВК; https://rulait.github.io/vk-friends-saver/ - Сохраняем список друзей ВК; http://archive.is/ - Архив, ищем сейв-копию или сохраняем сами; http://peeep.us/ - Аналог архиве.это https://archive.org/ - Аналог архиве.это http://www.cachedpages.com/ - Кэш страниц; http://skyperesolver.net/ - SkypeResolver / IPLogger; http://skypegrab.net/ - SkypeGrab / Сельсин; https://yip.su/ - IPLogger; https://vedbex.com/tools/iplogger - IPLogger; http://phoneradar.ru/phone/ - Проверка валидности номера; http://afto.lol/ - Если имееются связки Имя+Город, Фамилия+Возраст и т.д.; http://zaprosbaza.pw/ - Аналог афто.лол https://radaris.ru/ - Аналог афто.лол

-

1 баллНа мой взгляд, это очень интересная тема, надеюсь, что и вам тоже понравится. Приятного чтения!

-

1 баллОткрываю, человек действительно может все, о чем говорит, единственное , не смогли найти дропа для удаления судимости Администрация форума настоятельно рекомендует проводить все сделки через гарант-сервис!

-

1 балл

-

1 балл

-

1 баллПривет, как сейчас модно говорить имею свой дроп проект в команде более 300 человек. Предлагаю услуги приема и последующей обналички ваших средств. Происхождение роли не играет, процент договорной. Принимаем как на счета юр так и физ лиц, так же возможны приемы по средствам денежных переводов. пишите в лс дальнейшие контакты обсудим.

-

1 баллhttps://yadi.sk/i/0q5d4qef3Kb54V Слив платной схемы, заходим смотрим)

-

1 баллсегодня с утра произошел не приятный инцедент - получил карту и пин код приложенный к ней оказался неверным, прошу разобраться

-

1 баллА что вы хотели увидеть в разделе бесплатно ?просто прочитать имеет смысл, а что бы получать выхлопы со схем,нужно платные покупать

-

1 баллпривет. Хорошая схемка. Спасибо. НЕ зря купил. Схема работает - деньги капают. Удачи, благодарю еще раз

-

1 баллБабки на WU пришли за 3 часа, спасибо, гаранту передал, что бы отправлял тебе бабки)

-

1 балл

-

1 баллЖелаю халявки если можно, а то давно уже не выкладывали ни чего Если можно то палочки хоть чуть -чуть) Мерси)

-