Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

14.06.2022 - 14.06.2022

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 14.06.2022 во всех областях

-

7 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

6 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

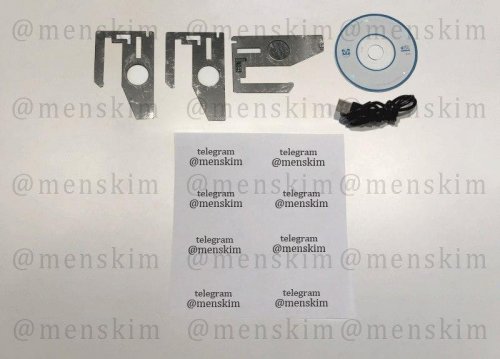

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

6 баллов

-

4 балла

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

1 баллПравозащитники создали интерактивный онлайн-сервис «Карта полиции», который показывает актуальную справочную информацию о подразделении, обслуживающем конкретный адрес — будь то участковый, отдел или РУВД. Вычисленный по специальной методике рейтинг отделов полиции позволяет сравнивать их друг с другом по информационной открытости и доступности. Авторы проекта обосновывают его появление следующими соображениями: «Мы создали этот ресурс для того, чтобы сделать полицию более понятной, а её деятельность — более открытой. С помощью карты любой гражданин сможет найти, куда обратиться, узнать необходимые адреса и контактные телефоны. Активные граждане, используя аналитические материалы карты, сами смогут предлагать полицейскому руководству модель изменений. Наша команда считает своей миссией развитие диалога между обществом и правоохранительными органами, основанного на понимании полиции как сервисной службы. Мы сделали банк инструкций, разъясняющих основные аспекты функционирования полиции и подсказывающих безопасный алгоритм действий в различных ситуациях — при проверке документов, задержании, подаче заявления о преступлении. «Карта полиции» реализована в партнёрстве с Объединённой группой общественного наблюдения и инициативой общественного мониторинга отделов полиции «Гражданин и полиция», поддерживаемой руководством МВД». Пока на карте доступны только Москва, Воронеж и Санкт-Петербург, но зона охвата сервиса будет расширяться, для чего правозащитники просят оставлять отзывы об отделе или сообщать им информацию об отделах и сотрудниках — они будут собирать данные из отзывов, обобщать, включать их в рейтинг, после чего передавать в руководство МВД и омбудсменам. «Так вместе с вами мы составим оценку полиции, основанную на мнении горожан», — считают создатели своеобразного аналога TripAdvisor, но только посвящённого работе силовиков. Правозащитник Дмитрий Остряков рассказал «МБХ медиа», что «идея создать третью силу, которая не выступает ни на стороне власти, ни заодно с митингующими, появилась у правозащитников, на волне протестов 2011—2012 годов, когда было много незаконных задержаний». Дмитрий с единомышленниками сразу решил, что проект будет политически нейтральным, после чего ими была создана Объединённая групп общественного наблюдения (ОГОН), которая работает там, где чаще всего случаются конфликты между людьми и силовыми структурами. «Мы оцениваем, что происходит в полицейских участках, в судах, на митингах и пытаемся наладить диалог между гражданами и правоохранителями», — объясняет Дмитрий Остряков. ОГОН сотрудничает с Международной школой прав человека и гражданских действий, Московской и Санкт-Петербургской открытыми школами прав человека. «Волонтеры участвуют в самых разных тренингах, в том числе и ролевых, учатся общаться с полицейскими», — сообщил правозащитник. Полицейские бывают разные, отмечает он, и кроме прекрасных людей в рядах МВД существуют и печальные примеры. Зачастую правоохранители пользуются тем, что люди не знают своих прав, используя это незнание для разговора с позиции силы, манипулирования. Правозащитники стараются довести до сознания людей, что полиция — «это сервисная структура, которая создана обществом для охраны его же порядка». Поэтому «переключив тумблер, переключив режим общения с сотрудниками полиции», можно получить совершенно другое качество общения. Полиция, считает Остряков, не должна быть блокпостом и неприступной крепостью. Кроме непосредственно сбора информации об отделениях с помощью волонтёрских визитов и мониторинга на месте, важной частью работы правозащитники считают отзывы пользователей, которые планируется включать в сводные отчёты для полицейского руководства по итогам мониторингов. «Отчеты мы направляем не только в УМВД, но и региональным уполномоченным по правам человека, — говорит Остряков. — Это дает результаты: информационная открытость растет, данные на сайтах появляются, а вот с физической доступностью пока проблемно». Создатель «Карты полиции» понимает риски, с которыми могут столкнуться комментаторы на сайте, поскольку информация общедоступна: «…но пока я не вижу других способов воздействовать на полицию. Вы, когда пишете отзыв в «Жалобной книге» «Пятерочки», ведь не думаете про то, что вас привлекут за клевету?» «…если мы не будем относиться к полиции как к супермаркету, она не поменяется», — подытоживает он.

-

1 балл

-

1 баллПричем тут кибер поллиция и кибер панки , вам о серьезных вещах почитать позволили , а вы нагнетаете

-

1 баллШифровальщик Coinvault бесчинствовал в 2014-2015 годах в десятках стран по всему миру. Число его жертв, по подсчетам наших экспертов, составляет более десяти тысяч человек. За всем этим стоят два брата — голландцы 21 и 25 лет, разработавшие и распространявшие троян. С каждой жертвы они требовали по 1 биткойну, курс которого в то время составлял около 200 евро. В результате им удалось собрать порядка 20 тысяч евро на двоих. Coinvault примечателен тем, что в нем в дополнение к собственно шифрованию появились другие функции, которые мы и сегодня видим в троянах-вымогателях. Например, жертве дают возможность бесплатно расшифровать один файл. Это на руку преступникам — когда понимаешь, что от возвращения твоей информации тебя отделяет только один клик, соблазн заплатить вымогателям становится сильнее. Висящий на экране таймер, еще одна психологическая находка создателей Coinvault, неумолимо отсчитывает время до увеличения выкупа. Голландский след в коде Coinvault Авторы зловреда приложили немало сил, чтобы скрыть его от защитных решений и затруднить его анализ. Вымогатель умеет определять, например, не пытаются ли его запустить в «песочнице» — и в этом случае ничего не делать, а его код довольно тщательно обфусцирован. В контексте кибербезопасности “песочница” представляет собой строго контролируемую среду, в которой подозрительные программы или сценарии могут безопасно выполняться. Обфускация — процесс изменения кода программы, в результате которого он приобретает вид, трудный для понимания – при этом программа сохраняет свои функции. Впрочем, экспертам все же удалось добраться до исходного кода и найти в нем зацепку, которая в итоге помогла поймать преступников, — несколько комментариев на голландском языке. Он не так уж популярен среди вирусописателей, поэтому с большой уверенностью можно было предположить, что зловред родом из Нидерландов. Исследователи передали информацию голландским киберполицейским, и через несколько месяцев они смогли отчитаться об успешной поимке организаторов кампании. Явление третье: те же и Фемида Полиция собрала почти 1300 заявлений от жертв вымогателя. Некоторые пострадавшие появились в суде, чтобы лично потребовать компенсацию. Например, одному из них шифровальщик сорвал отпуск. Ущерб потерпевший оценил в 5 тысяч евро, на которые, по его словам, он смог бы все-таки поехать отдохнуть. Еще одна жертва попросила вернуть выкуп так, как он был заплачен — в биткойнах. За прошедшее время курс криптовалюты поднялся почти в 30 раз, так что если суд удовлетворит ходатайство, это будет первый случай, когда на атаке вымогателя заработала пострадавшая сторона. На прошедшем заседании представители обвинения потребовали наказания в виде трех месяцев в тюрьме с последующим девятимесячным условным сроком и 240 часами общественных работ. Адвокаты просят суд не отправлять братьев за решетку, аргументируя ходатайство тем, что подсудимые сотрудничали со следствием, а также тем, что один из них незаменим на своей нынешней работе, а второй учится в университете. Приговор станет известен на следующем заседании, 26 июля. Мораль: злоумышленники не останутся безнаказанными Мы всегда говорим, что идти на поводу у преступников — значит поощрять их. Суд над создателями Coinvault показывает, что даже якобы анонимные злодеи киберпространства не избегают наказания. Но лучше все-таки не ждать правосудия три года, а защититься от атак заранее и самостоятельно. Напоминаем стандартные советы: Не кликайте по подозрительным ссылкам и не открывайте подозрительные вложения в письмах. Регулярно делайте резервные копии файлов. Используйте надежное защитное решение.

-

1 балл

-

1 балл

-

1 баллВ городах есть несколько отделов полиции, полк ППСП, полк ДПС, ОВО (Росгвардия) - это основные подразделения, которые работают на улице. Так же есть конвойная служба, которая тоже выходит и патрулирует, внутренние войска МВД, курсанты институтов. (В разных городах информация может отличаться). В отдел полиции входят: ППС, ДПС, опера, следаки, дознаватели и т.д. График работы: ППС и ДПС. 1 смена: 08:00 - 20:00 2 смена: 20:00 - 08:00 (пример взян на основе конкретного города N, в вашем городе инормация моет существенно отличаться) Есть пеший наряд, график утверждается начальником. У автопатруля в основном один и тот же график, может меняться в зависимости от оперативной обстановки. Каждому наряду выделяется 1 час на обед. Пересменка происходит в отделе и в зависимости от отдела, насколько себя расслабленно чувствуют себя там сотрудники, происходит пересменка. Выглядит это примерно так, сотрудники работающие в день, приезжают в отдел, разоружаются, в это время приходит новый наряд, вооружается, готовится к выезду. Примерно, с 20:00 - 21:00 на территории отдела нет патруля. Обед у патрульных всегда в одном и том же месте, это отдел, или же какая то столовка. Время обеда сотрудники выбирают на свое усмотрение. Еще 1 час, когда улицы пустые. Оперативная группа (ОПЕРА). Ну тут конечно все совсем печально. График работы ненормированный, но в основном это с 09:00 - 18:00. Т.е. с утра все едут в отдел, около 10:00 начинается совещание, на котором всех ебут, наказывают за низкие показатели в работе. Назначаются какие то задачи. Продолжительность около 1 - 1.5 часа. Потом уже бумажная волокита и работа. Ну тут уже какого-то определенного шаблона нет, не угадаешь кто и где. Хотя с нынешней системой и как все построено, чаще опер сидит в кабинете и печатает бумажки, чем выходит на улицу. Следователи, дознаватели. Эта та категория сотрудников, которая сама никогда никого задерживать не будет. Даже если 2 следака попадутся вам на встречу, они ОЧКОНУТ, потому что задержание для них только на бумажках. ОВО(Росгвардия)(Вневедомственная охрана). У них суточное дежурство. Но с ними ситуация интереснее, сейчас расскажу. Данное подразделение до 2017г относилось к полиции, теперь же, это военные (росгвардия), со своими законами и правилами. Так вот, раньше они выполняли такие же функции, что и ППС. Но теперь у них только охрана объектов, и на улицу они суваться не имеют права. Есть приказ, который прописывает, что ОВО имеет право задержать гражданина ТОЛЬКО на территории охраняемого объекта. Улица к этому перечню не относится. Если до вас "доебался" ОВОшник, а это видно по шеврону на правой руке, шлите смело "нах",а лучше лишний раз не нарываясь, спокойно отечаете, что сотрудник не прав и это не входит в его поломочия. Остальные службы появляются на улице лишь в момент каких-то крупных мероприятий, проводимых в городе. Еще раз повторюсь - в каждом регионе, отделе, могут быть свои порядки, свой график и нужно смотреть, кто, где и как работает.

-

1 балл

-

1 баллВсе мы нуждаемся в защите себя от всех бед сети, даже если мы сделали это сами. Как говорил один мой хороший друг, укравший чью-то фразу: - 'Прежде чем, что-то сделать, подумай, как это сломать'. То есть что-то сделав, нам нужно будет думать, как от этого избавиться. Данная тема поможет Вам немного понять и знать, как бороться и вести себя в случае чего. Для начала, поясню что такое - 'Вирус' и - 'Стиллер'. Вирус - это вид программного обеспечения, который может внедрять себя в какие-либо программы, удалять себя при необходимости и заражать Вашу систему, так, как нужно злоумышленникам. Стиллер (от англ. - 'Stealer') - Игроки называют так игрока, который добивает, допустим врага в Доте или же забирает что-либо, что сделал другой игрок, то есть - 'Застиллерил', в нашем случае, это программное обеспечение способное воровать Ваши пароли, информацию о Вас, о Вашем устройстве и подобное. Так что же делать если что-то из этого проникло в Вашу систему? Устройство? Ответ достаточно прост, ни один антивирус не решит какой бы то ни было проблемы, всё зависит исключительно от Вас и от Ваших рук с Вашими же помыслами. В наше время даже простой и с виду безобидный генератор ключей для кряк (т.е. взлома) программ, чтобы мы могли пользоваться ими бесплатно имеет тот же - майнер или же стиллер, вирус. Прежде, чем скачивать что-то, файлы или отзывы (желательно друзей, которые шарят в данной теме) по софту/игре, нет ли чего-то подозрительного, неугодного для система и Ваших действий в сети (соц. сети, онлайн-банки и т.д.). Если же данная игра/программа имеет подозрения на заболевание вирусом, лучше воздержаться от такого удовольствия Как обезопаситься от этого? Всё просто. Следить за своими действиями и установить какой-нибудь антивирус хотя бы для того, чтобы заезжанный троян к Вам не проник. Да, за частую антивирусы уже не помогут, но всё-таки лучше лишний раз себя от мусора и шлака себя обезопасить, тем самым пожертвовав своей производительностью железа (да, антивирусы умеют есть Вашу оперативную память и нагружать процессор, но нормальный антивирус (типа Касперского) до усрачки её не нагрузит). Что делать если уже заразил свою систему этим? Главное не паниковать и явно воздержаться от подобного на некоторое время. Антивирус может не заметить всего, что можете заметить просто Вы. Да, вирус (или стиллер и т.п.) могут быть достаточно скрытые для Ваших глаз, но хотя бы что-то в системе они всё равно оставят, тут главное определиться со степенью его вреда, насколько сильно он может навредить Вам. Майнеры и стиллеры стараются прятать больше всего, так как своему владельцу они нужны для заработка или Ваших данных. Если же они уже проникли в Вашу систему, будет возня и борьба за ресурсы Вашей системы и сохранения Ваших данных в анонимности от третьих лиц.

-

1 баллДаже если вы тщательно заботитесь о защите своих данных, это не даст вам желаемой приватности. И чем дальше, тем больше у компаний и правительств возможностей собирать и использовать самую разную информацию.

-

1 баллКое какие моменты не понимаю , отпиши в ЛС , пожалуйста , а то прилюдно стыдно такие вопросы задавать

-

1 баллПравила выкладки товара в магазине определяются, в первую очередь, семью законами психологической способности к восприятию: 1. Закон концентрации на ассортименте. Не распределяйте ассортимент хаотично, располагайте его напротив друг друга. 2. Закон единства. Товар одной товарной группы не может находиться в разных местах зала. 3. Закон «вида и положения». Границы категорий товаров должны быть четко обозначены. Выкладка товара строго по ассортименту, без перемешивания друг с другом, при максимальном использовании ограниченного пространства на полках создает впечатление цельности и незыблемости всей системы и имеет мощное психологическое воздействие на покупателя. Недопустима смешанная, хаотичная выкладка продуктовых и непродуктовых товаров (речь не идет о кросс-мерчандайзинге). 4. Закон создания блоков. Вся продукция одной торговой марки, относящаяся к одной товарной категории, должна быть выложена единым блоком, не разъединяясь товаром конкурентов. Причем вертикальные блоки лучше, чем горизонтальные. 5. Закон оптимальной протяженности зрительного контакта. Известно, что выкладка (фейсинг), занимающая менее 40 см на полке стеллажа, неэффективна. Если фейсинг слишком длинный, то внимание покупателя снижается. Надо помнить, что любой товар может претендовать на основной полке на фейсинг, зависящий от доли этого товара в общих продажах (если доля — 30%, то и фейсинг должен быть 30% суммарной длины полок). 6. Закон наилучшей выкладки. Естественно, что для каждой категории товаров существуют свои особенные требования к выкладке (например, сковородки Tefal должны висеть дном к покупателю, так как только с этой стороны становится очевидным технологическое различие между различными моделями. Упаковки йогуртов лучше видны сверху, поэтому их следует располагать на нижних полках стеллажей. Там же должна находиться продукция для детей). Добавим также, что товары с высокой скоростью реализации (или в данный момент рекламируемые) должны занимать большую площадь, нежели медленно реализуемые товары. Важный момент состоит в том, что ни в коем случае нельзя размещать вышеуказанные товары рядом, поскольку они просто «отберут» друг у друга объемы продаж. Рекламируемые товары должны находится на видном месте. Товары импульсивного спроса размещаются вокруг них и товаров с высоким уровнем спроса. Естественно, наиболее удачны товарные полки, находящиеся на уровне глаз или на уровне руки покупателя (eye level is buy level — покупка на уровне глаза). Поданным французских исследователей, при перестановке товара от уровня пола до уровня глаз продажи увеличиваются на 78%. А от уровня рук на уровень глаз — на 63%. Кроме того, на самой полке наиболее эффективным считается размещение товара посредине либо на краю полки, в зависимости от типа магазина и самого товара. При этом важно помнить, что взгляд человека легче переходит слева направо и сверху вниз, как при чтении, соответственно продукция большого объема, цена которой, естественно, более выгодна, должна размещаться справа от такой же продукции меньшего объема. На самых нижних полках должны размещаться товары, которые покупаются, как правило, осознанно, например пятилитровые бочки пива. Покупатель, зная, где искать этот специфический товар, найдет его и не сочтет за труд наклониться. Покупатель должен иметь возможность свободно взять товар и столь же свободно поставить его на место, не боясь при этом что-нибудь уронить. Именно поэтому не стоит тратить силы на строительство красивой большой горки. В торговом зале не должно быть пустых полок. Нигде. Покупатель должен иметь возможность четко идентифицировать предлагаемый ему товар и однозначно определить его цену. Особенно аккуратными следует быть с ценниками на одинаковые товары.

-

1 балл

-

1 баллСегодня решил поделиться информацией как можно получить права на любом сервере. Бытует мнение, что взлом это творческий процесс и привязывать его к каким либо алгоритмам не следует. Но на самом деле то не совсем так. Общий порядок действий все таки есть. И я постараюсь рассказать о нем. Так же я буду приводить ссылки по теме. Итак, у нас есть удаленный сервер и адрес сайта который хоститься на этом сервере. Задача — получить права рут на сервере. Для начала нам нужно получить хоть какие нибудь права на удаленном сервере. Т.е. нам нужно получить доступ к выполнению команд. Можно идти по 2 путям. 1 — Рассматривать сайты которые хостятся на сервере и пытаться залить Shell. 2 — Напрямую сканировать сервер и пытаться найти уязвимости у сервисах которые запущены на нем. Так же можно использовать СИ, но это не входит в рамки данной статьи. Пожалуй начнем по порядку. Атака на скрипты сайта. Итак, нам нужно залить шелл на через уязвимость в скриптах сайта. Здесь тоже можно поступать по-разному — либо самостоятельно искать уязвимости на сайте, либо определить название и версию скриптов, отправиться на багтрак и там поискать информацию о дырах в данных скриптах. Второй случай, думаю понятен. Например, вы приходите на сайт и видите в низу надпись WordPress XX.XX где ХХ.ХХ — версия движка. После вы идете например на www.securitylab.ru или на www.milw0rm.com там ищете сплоиты или информацию по уязвимостях в данной версии. Использую эту информацию или сплоиты вы сможете залить шелл на сервер тем самым, получив права на выполнение команд. На самом деле багтраков море, достаточно только поискать. Теперь разберем второй случай — под данную версию движка вы не смогли найти ничего. Теперь придется рассчитывать только на себя. Сначала нужно вручную проверить параметры сайта на фильтрацию т.е. проверить сайт на такие уязвимости, как PHP include, SQL inlection, XSS. С помощью первых двух вы сможете залить шелл, а с помощью XSS сможете украсть куки админа. Что бы не размусоливать эту тему предлагаю вам ознакомиться с ниже приведенными ссылками: SQL injection — ----------------------------------------------------------------------- ru.wikipedia.org/wiki/%D0%92%D0%BD%D0%B5%D0%B4%D1%80%D0%B5%D0%BD%D0%B8%D0%B5_SQL-%D0%BA%D0%BE%D0%B4%D0%B0 www.securitylab.ru/contest/212099.php www.xakep.ru/post/19146/default.asp www.whatis.ru/razn/razn13.shtml ------------------------------------------------------------------------ PHP include ----------------------------------------------------------------------- www.izcity.com/data/security/article1001.htm ----------------------------------------------------------------------- XSS ----------------------------------------------------------------------- ru.wikipedia.org/wiki/%D0%9C%D0%B5%D0%B6%D1%81%D0%B0%D0%B9%D1%82%D0%BE%D0%B2%D1%8B%D0%B9_%D1%81%D0%BA%D1%80%D0%B8%D0%BF%D1%82%D0%B8%D0%BD%D0%B3 www.hackzona.ru/hz.php?name=News&file=article&sid=5005&mode=&order=0&thold=0 ----------------------------------------------------------------------- Кроме того, можно скачать себе исходные коды скриптов сайта (если они публичные) и разобрать его по косточкам на известные ошибки. ----------------------------------------------------------------------- www.xakep.ru/post/43786/default.asp www.dreamcheats.ru/t3779.html forum.antichat.ru/showthread.php?t=49184 ----------------------------------------------------------------------- Вобще есть много хитростей при атаке на веб-сайт, советую поискать побольше информации в поисковике. Предположим у тебя получилось залить шелл, ты можешь выполнять команды. На этом пока остановимся и разберем, как еще можно получить такой доступ. Сканирование и использование эксплоитов. Сервер может выполнять разные функции — например, транспорт файлов (FTP) или отправка и прием почты (POP3, SMPT) и так далее. Что бы выполнять эти функции нужный специальные программы — сервисы, которые будут висеть на портах выполнять свои функции. Например, на сервере открыт 21 порт — этот порт использует протокол FTP. Раз порт открыт значит висит какой то сервис. Например, sendmail. Для определения открытых портов мы и будет сканировать сервер. Советую взять сканнер nmap. $nmap www.site.com Здесь мы в параметре передали адрес сайта, который присутствует на сервере (хостится). Предположим, что сканер показал нам, что на сервере открыт 21 порт. На самом деле отрытых портов будет много, но для примера возьмем этот. Теперь нам нужно узнать имя и версию сервиса который тут висит. Для этого можно использовать telnet: $telnet www.site.com 21 в ответ сервер выдаст нам приветствие и скорее всего имя и версию сервиса. Сразу же можно определить ОС: $nmap www.site.com -O Замечу, что для выполнения этой команды вы должны быть под root. Всю собранную информацию нужно записать куда-нибудь. Теперь можно найти удаленный эксплоит для данной версии FTP демона. Но не стоит тут же искать сплоиты, возомжно проникнуть в систему можно и без них. Например, в sendmail есть дыра, через которую можно отправить себе файл с паролями. Достаточно поискать в гугле уязвимости для данной версии. Не стоит так же забывать про ядро системы (версию мы узнали при сканировании) Ну предположим, что ничего не проктило, теперь череда сплоитов. Возможно, тебе повезет, и ты сразу найдешь эксплоит под данную версию демона. Если так, то его нужно скомпилировать: $gcc -o spoit /home/stranger/sploit.c Но скорее всего будет куча ошибок, которые придется исправлять. Для этого нужно знать С++. Если сплоит распространен в сети, то ты возможно сможешь найти уже скомилированую версию, но как правило удаленных эксплоитов не так много. Если удалось скомпилировать, то смело запускай. Не забудь, что ему нужно передать параметры. Обычно эксплоит сам говорит, что нужно вписать. Вот нескольо ссылок про них: -------------------------------------------------------------- damagelab.org/index.php?showtopic=7538 www.winzone.ru/articles/286/ ------------------------------------------------------------- В лучшем случае ты получишь права юзера, от которого был запущен данный демон. Повышения привилегий. Итак ты имеешь права, возможно, что ты уже под рутом (смотря каким способом ты проникал в систему). Для того что бы узнать свои права введи $id uid=xxx(**********) gid=xxx(********) Если xxx равны 0, то вы под рутом, в противном случае нужно еще попотеть. Итак нужно поднять права так чтобы uid=0 gid=0, стоит опять вспомнить про эксплоиты — для начала изучи доступные дириктории, возможно ты найдешь в них какие либо приложения, для этих приложений нужно найти сплоит и залить на сервер, ну и запустить впоследстии, где искать ты знаешь. На самом деле есть много способов как подняться. Но ведь это всего лишь алгоритм. Да и взлом — это творческий процесс. Подробнее могу объяснить в лс

-

1 балл

-

1 балл

-

1 балл

-

1 баллСделал предзаказ на айфон 8 , ожидаю...

-

1 баллC такой базой можно рассылку общую делать просто и пираить какую нибудь группу в вк

-

1 балл

-

1 баллКаско на жену ребенка и себя оформил, в разы дешевле чем в ГАИ

-

1 балл

-

1 баллМальчики подскажите даме маленько бинов Евро no vbv.Нашла магазин одежды решила себе попробывать заказать :roll:

-

1 балл

-

1 баллЕсли заблокирован ВМ, иск - просим отказать вашему ВМИД в обслуживании. Когда откажут, ВМ предлагают вывести деньги с баланса на банковский счет открытый на Ваше ФИО, мы же это обойдем. Заказываем карту на ebay (кликабельно). С картой получаем анонимный номер счета IBAN на который запрашиваем у арбитража webmoney вывод средств, независимо на кого оформлена карта.

-

1 балл

-

1 балл

-

1 баллцель поставить - это пункт номер один, бесспорно но с нишей грамотно определиться тоже важно

-

1 баллА Вы и сейчас в этой сфере работаете? Всегда было интересно, почему люди идут работать в такие организации... Мне кажется, очень много негатива в такой работе Или нет?

-

1 баллЕсли нету разрешения примут с этой как быть в таком случае?

-

1 балля просто не совсем понял - за каким чёртом вторая карта и с другим бином.. зачем она нужна.. писать в саппорт пока не хочу..а то.. вдруг полочат.. жалко будет)) вот решил тут спросить.. может кто сталкивался..

-

1 балл

-

1 баллAmanda, мне кажется реально. Сам видел как в Штатах как некоторые продавцы принимали платежи следующим образом: карта вставляется в нехитрый станок размером чуть больше канцелярского дырокола, прокатывается через копирку, т.е. делается копия лицевой стороны на бланке. Далее туда вписывается сумма и холдер ставит подпись. Всё. Наверняка сейчас систему модернизировали, но смысл тот же.

-

1 баллТраф снифают каким то образом, раз говоришь форматил хард, софт проверь свой, впн стоит?

-

1 баллпидары ушлые) он тебе денег даст после того как ты ему очко оближешь) не заморачивайся!

-

1 баллпрошивку под заказ брал, ну ок на девайсе проверю в ближайшее время и скину обзор небольшой)

-

1 балл

-

1 баллВ Интернете появилась новая версия банковского трояна ZeuS/Zbot, которая предназначена для кражи паролей в российских системах интернет -банкинга и электронных денег. Среди целей новой модификации бота - росийские сайты " Ситибанка", МДМ Банка, ВТБ24 (система "Телебанк"), а также платежные системы ОСМП , "Яндекс.Деньги", Webmoney и RBK Money. Список российских целей атаки , опубликованный специалистами TrendMicro, выглядит так: @*/login.osmp.ru/* @*/atl.osmp.ru/* @*/mylk.ru/* https:// www.telebank.ru/web/ front/login.x/*TAN* *transactionID=* * https://i.bank24.ru/ confirm/ payment.*TAN* *pincode=* * *citibank.ru* http://*citibank.ru* *agent.e-port.ru/cp/ lkan/lka.cp* *client.mdmbank.ru/ retailweb/login.asp http://*.osmp.ru/ *rbkmoney.ru* *light.webmoney.ru* *money.yandex.ru* *passport.yandex.ru* *//mail.yandex.ru/ index.xml *//mail.yandex.ru/ *//money.yandex.ru/ index.xml *//money.yandex.ru/ Аналитик из TrendMicro Лусиф Харуни отмечает, что это первый случай, когда он видит среди целей трояна Zeus российские банки - ведь считается, что интернет- банкинг в России пока не развит , и раньше фишеры не очень интересовались этим регионом . Аналитик полагает, это связано стем, что системы онлайн-банкинга из России развились достаточно , чтобы заинтересовать киберпреступников. Теперь, как прогнозирует представитель TrendMicro, появится больше банковских троянов , нацеленных на Россию.

-

1 балл

-

1 балл

-

1 балл

-

1 баллУ кого нет ! сделаю трудовую и рекомендательное письмо с печатью и подписью руководителя! всё реальное..........

-

1 баллЯ в армии 13 лет отслужил,много чего видел.Почитайте СМИ-как все "здорово" в армии!

-

1 балл

-

1 баллАвстралийские воры пробрались в дом, но вместо того, чтобы что-нибудь украсть, они приготовили себе обед, выпили шампанского, посмотрели порнографию и ушли. Инцидент произошёл 20 декабря 2010 года. Грабители пробрались в дом в городе Алис-Спрингс. Они съели яйца и жареную курицу, и запили шампанским. Затем они открыли рождественские подарки и посмотрели в Интернете порнографию. Когда они услышали, как в дом возвращаются хозяева, они сбежали. Похоже на тот случай, когда в Канаде вор пробрался в дом, чтобы украсть пирог. Один из владельцев дома, который попросил не афишировать своего имени, сказал, что теперь семья планирует переехать в другой город. «Мы уезжаем из этой дыры, нам надоело» - сказал он. «Раньше здесь было хорошо, но теперь всё идёт к чёрту». Согласно полиции, это необычное ограбление произошло из-за ограничения на алкоголь, которое действует в этом регионе. За последние несколько недель в городе произошло немало похожих случаев.

-

1 балл