Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

05.01.2022 - 05.01.2022

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 05.01.2022 во всех областях

-

12 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

9 баллов

-

7 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

4 балла

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

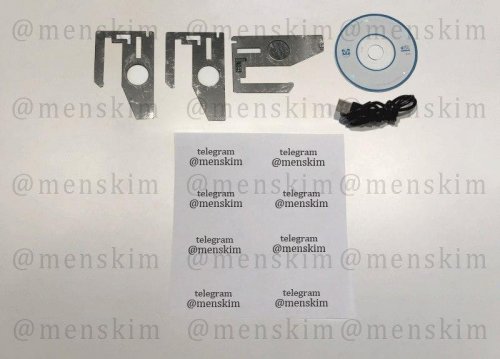

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

1 баллОтходя - от мудрых и тщательно продуманных способов сокрытия личности в сети, хочется сказать что большинство простых юзеров, даже не представляют какое количество информации хранит Google. И да - если вы стерли историю браузера, это не значит что стерли историю Google. Разберем кратко - какую информацию хранит Google при стандартных настройках конфиденциальности: Действия - любое ваше действие в сети отслеживается в Google. Будь то - поисковой запрос, просмотр видео на Youtube, все ваши разговоры рядом с телефоном (прим.:Читайте соглашение для пользователей). Google этого не скрывает - но и не старается рассказать об этом. Так же Голосовой ввод - он анализируется искуственным интеллектом Google для подбора рекламы под ваши предпочтения. Причем большую часть данных - вы можете просмотреть лично - посмотреть места в которых вы были, ваши маршруты от А до Б. Прослушать ваши поисковые запросы в гугл и многое другое. Часть юзеров скажет - какой кошмар и меня даже не спрашивали хочу ли я этого - Нет, как раз таки спрашивали но большая часть нажимает "Согласен с условиями" даже не интересуясь на что согласны. Любое ваше устройство подключенное к сети интернет отслеживается Google - даже если не включен gps и вытащена сим-карта. А для чего же гугл это делает - в основе своей для подборки качественной рекламы под ваши нужды. В целом это хорошо для потребителя - но рассмотрим нюансы когда это плохо. 1. Вас взломали - все ваши данные теперь доступны для злоумышленника 2. Вам "сели на хвост" за ваши "черные делишки" - а вы пренебрегли анонимностью Google, Яндекс и другие поисковые системы передадут всю информацию высшим чинам. 3. Навязчивая реклама. Плюсов в целом много - для личного пользования иногда полезно, разбирать их нет смысла, так как все это для простых юзеров которые не сидят на подобных форумах. Главный вопрос - как настроить политику конфиденциальности Google, посмотреть все данные которые он собрал за все время создания аккаунта?: https://myactivity.google.com/myactivity Или историю ваших голосовых запросов: https://myactivity.google.com/myactivity?restrict=vaa Такие вот дела с Google - даже не все нюансы прописал. А с Яндекс еще хуже.

-

1 балл

-

1 баллСовременные смартфоны предлагают пользователю массу возможностей, но вместе с этим и подвергают персональные данные вроде паролей и номеров кредитных карт опасности быть украденными. Конечно, есть множество вариантов защитить устройство: от антивирусных программам до встроенных системам паролей. И именно их, как выяснилось, довольно легко взломать, используя штатные динамик и микрофон. Сразу оговоримся, что в данном случае речь идет об устройствах под управлением операционной системы Android. Встроенная функция защиты паролем или рисунком (когда нужно провести по точкам в определенной последовательности) насчитывает несколько сот тысяч вариантов этого самого рисунка, однако, согласно исследованиям, порядка 20% юзеров используют 1 из 12 самых распространенных способов «соединения точек». Но речь пойдет, на самом деле, не совсем о них. Используя данные о наиболее часто используемых вариациях, группа исследователей создала программу под названием SonarSnoop. В ее основу как раз и легли данные о способах ввода, а если конкретнее, о том, как отражается звук от пальца пользователя во время ввода пароля. Принцип работы приложения прост до безобразия: после установки программа получает права на управление динамиком и микрофоном. Затем динамик начинает постоянно проигрывать набор звуков на частоте, которую не способен уловить человеческий орган слуха. Зато ее способен уловить микрофон устройства. Алгоритм приложения «слышит» даже самые малейшие искажения звука, огибающего пальцы человека, вводящего пароль и распознает звуки даже если изменится положение предметов вокруг динамика. Благодаря полученным данным можно весьма точно построить направление движения пальца по экрану. При этом ввод обычного цифрового пароля распознать еще легче, чем тот, который нужно «вычерчивать». Для проверки работоспособности своей технологии, разработчики использовали смартфон Samsung Galaxy S4. Алгоритм хоть и не позволил сразу взломать устройство, но помог сузить круг поиска до 3 ключей из 12 возможных. Иными словами, он смог отбросить около 75% неверных вариантов. При этом разработчики не исключают возможности использования этой же уязвимости и на смартфонах Apple, но на них тестирование не проводилось. Опасность такого метода заключается еще и в том, что он использует встроенные функции устройства и программы такого рода не содержат вредоносного кода, а значит их очень сложно вычислить.

-

1 баллВ общем, вчера один далекий знакомый рассказал мне очень увлекательную историю о том, как СК хотел его принять , я когда слушал, даже немного ахуевал, почему они такие тупые? И сейчас я расскажу ее вам, рассказ буду вести от первого лица. Предыстория На календаре было 18 августа, все также у меня был Прайм , который я "выиграл" в лотереи и был на него покупатель, который сказал, что заберет его 18 , вечером. Осталось только дождаться этого вечера и уйти в закат. Как я нашел на него покупателя? Все просто и банально, через группы ВК по продаже машин. Постил объявления, ставил цену в два раза меньше рыночной. Цена такого прайма , 2 миллиона в салоне. Я ставил 1 миллион. Это своего рода условная метка того, что тачка "выигрышная" и разборы это понимают. Если пишет какой-нибудь терпила, что-то вроде: Почему так дешево? Становиться сразу понятно, что ему такая тачка не подойдет, поэтому просто кидаю его в игнор . Вот таким простым и действенным способом, можно быстро найти разбор под "авто". Так и я нашел своего покупателя 17 числа. Продолжим, 18 числа около 11 часов дня, пишет мне один тип. Я ему говорю, что тачку уже забирают , но он предлагает за прайм дать больше 1 миллиона, я сразу понимаю , что это ебаные мусора. Как? Да все просто, разбор никогда не даст за тачку 50%, а уж еще и повышать цену... Это вообще полная шляпа... . А лох из деревни , точно не станет покупать "выигрышную" тачку за такие деньги. Но этот пупсик все таки говорит, что даст больше, так как ему нужен "донор", а потом говорит, что будет ездить на ней, а свою тачку сделает "донором", причем переобувается на ходу. Я сразу секу пиздабольство. "Соглашаюсь", и чтобы точно убедиться, что мусора, наебываю его, и предлагаю встретится на въезде на Западный Скоростной Диаметр . Почему там? Здесь также все просто, до этого, я просто проверил, камеры онлайн и этот участок, для меня был самым выигрышным, вот его камера -Минут за 20 до назначенного времени, я начинаю упорно мониторить за камерой. -За минут 10 до того самого времени, подъезжает патрульная машина и паркуется, на стоянке, на той, что там под мостом, видите?) Далее, подъезжает черная Хонда и паркуется на этой ебаной остановке (мы там и договорились) , я это вижу, захожу ВК, он мне пишет, тип я на месте и кидает фотку из тачки. Я ему говорю, да я вижу.И просекаю, что он приехал не один, а еще люди в тачке. Говорю ему , кто с тобой? Он пиздит, тип сосед по участку Потом я говорю, выйди из тачки ,пройди пешеход и покажи мне бабки в сторону моста (Чтобы не палить,что меня там то и нет :D) . Опять начинаю смотреть, он минут 5 из тачки не выходит, видно думают, как наебать, ведь миллиона то у них нет. Потом все таки выходит, с сумочкой, с такой, знаете как алкаши на пузе носят? Ну вот... И пишет , вот бабки в сумочке тип. Я ему пишу, не пизди, а нормально достань бабки из сумочки и покажи мне. Он начинает ковыряться в сумке, обладывает мобилу 5 тысячными купюрами и пишет, вот , пачка в руках. Я уже ору, и посылаю его в пизду с его разводом... Он конечно начинает спрыгивать и говорить, что время только зря потратил и как же он хочет купить эту тачку. Ну и говорит, что я его на бабки хотел кинуть... Только как? Вот оригинал переписки, свои сообщения я удалил ... Супер следователь, у которого надежда умирает последней... После того, как я дал понять, предыдущему типу, что он меня не наебет, моментально мне в личку пишет еще один хуй... Которому нужен, кто? Правильно, дети... "донор" а знаешь для чего? Чтобы с тачки снять заднюю и переднюю дверь... Понимаешь? Купить тачку , которая стоит 2 миллиона, для того, чтобы снять с нее двери Но это все хуйня, захожу к нему на страницу, там в образовании написано "МВД РФ" , ну мож совпадения? Ага, хуй там плавал, начинаю смотреть фото... Дальше все на переписке Блять, ну неужели они действительно такие тупые? Просто ебашит со своей страницы и не напрягается.

-

1 балл

-

1 баллТС актуально? не видно даты последнего сообщения.

-

1 балл

-

1 баллЗаказы Мы обеспечиваем алиби тем, кто хочет немного поразвлечься на стороне, не вызывая при этом ревности у своей второй половины. Например, фальсифицируем билеты на самолёт или поезд для предъявления их супругу, рисуем групповое фото с «научного симпозиума» или разыгрываем целый спектакль, снимающий с подозреваемого все обвинения. Наша задача — найти удобный и по возможности простой способ решения проблемы клиента. Если просьба не выходит за рамки Уголовного кодекса, то тут нет ничего невозможного. Периодически у людей возникает желание потеряться для мира на день-другой, и причины этого могут быть разными. Прикрытием внебрачных связей дело не ограничивается, но, конечно, с этой просьбой к нам обращаются чаще всего. Клиенты Все граждане, которые нам звонят, ведут себя по-разному: кто-то свободно и раскрепощенно общается с детективом, у кого-то приходится вытягивать, для чего собственно он нам позвонил. Но спрос на услуги однозначно есть. Один из последних заказов — организовать встречу «дальнего родственника» (нашего актёра) с семьёй клиента. Задача была доказать жене, что муж пробыл у него все выходные, ремонтируя квартиру. Жена познакомилась с актёром-«родственником» и, увидев реального человека, вообще перестала подозревать мужа. Теперь супруг может отлучаться из дома под этим предлогом в любое время, а актёр будет периодически позванивать жене и благодарить за помощь. В общем, наш человек справился с этой ролью даже не на сто, а на двести процентов. Клиент сам почти поверил. Бывает, люди звонят с какими-то провокационными или противозаконными вопросами: прослушать мобильный телефон или получить распечатку звонков и СМС. Приходится объяснять, что такие мероприятия проводят правоохранительные органы в рамках уголовных дел и только с разрешения судьи. Частные детективные агентства, которые уважают себя и свою репутацию, такими вещами не занимаются. Алиби в действии В большинстве случаев клиент понимает, что ему нужно, и моделирует алиби сам в зависимости от ситуации, в которую попал. Если возникают затруднения, мы прибегаем к работе с психологом, который не только продумывает правдивую историю, но и даёт советы, как реагировать на возможные вопросы и провокации. Что касается набора услуг, то существуют стандартные и нет. Например, стандартное алиби — телефонный номер, по которому ваш супруг или супруга может позвонить якобы на ресепшен, пока вы развлекаетесь где-то в другом месте. Ей ответит наш оператор, который подтвердит, что, допустим, Иван Иванович сейчас на переговорах, в спортзале, на встрече в бизнес-центре, а потом сразу свяжется с вами. Цена вопроса — 1 500 рублей за один раз, но можно и купить пакет звонков на целый месяц за 7 000. Любое нестандартное алиби требует фантазии и подготовки. Это могут быть билеты на самолёт или поезд задним числом, программки бизнес-семинаров, счета за гостиницу, если речь идёт о вымышленной командировке. Или плёнка с фотографиями в кругу рыболовов-любителей и даже свежая рыба, если клиент отпросился на рыбалку с друзьями. В общем, всё зависит от характера ситуации. Цена таких услуг оговаривается индивидуально. Если клиент отпросился на рыбалку с друзьями, предоставляем свежую рыбу. Нравственная сторона вопроса Я не моралист и судить в какой-то конкретной ситуации, как человек себя ведёт, хорошо или плохо, не в праве. К тому же целью любой коммерческой организации является бизнес. На услугу есть спрос, почему бы не начать её продавать? Если просьбы клиентов не противоречат законодательству и не нарушают права третьих лиц, то мы просто берём и делаем свою работу. Я предпочитаю думать, что так решаются семейные проблемы и сохраняются браки. И это хорошо. Мужчины против женщин Я читал, что связи на стороне имеют или имели 60 % мужчин и 40 % женщин. Но, как показывает практика, предоставить алиби просят в основном мужчины. Дамы в этом плане и сами неплохо соображают, да и чаще всего находятся вне подозрений. Зато они первые по части изобличения измен. От женщин нередко поступают просьбы смоделировать ситуацию знакомства мужа с красивой девушкой, которую играет наша актриса, чтобы проверить верность супруга. Признаюсь, никого поймать за руку пока не удалось. Профессиональная этика Мы никогда не просим клиента, чтобы он полностью раскрывал себя, называл свои данные. Если он хочет остаться анонимным — пусть придумает себе какую-нибудь кличку, и мы будем к нему так обращаться. Что касается конфиденциальности, то это одна из основ ведения детективного бизнеса. Вся информация, которая становится нам известна, никогда не станет достоянием третьих лиц и ни в коем случае не будет обращена против них. Одно из правил, которое применяется в нашем агентстве, это отсутствие любых архивов, мы не сохраняем никакую информацию о клиентах, не заводим никаких личных дел. И в случае невыполнения или провала заказа по нашей вине всегда возвращаем деньги. Сотрудники Сотрудников зачастую надо подбирать индивидуально под конкретное задание. В основном ищу через знакомых или в интернете. Иногда это актёры, иногда обычные люди, которые не прочь подзаработать. Сейчас спрос на сотрудничество с нами превышает предложение: желающих сыграть роль алиби пока гораздо больше, чем самих заказов. Каждый день приходят одно-два письма с просьбой взять на работу. В основном люди считают, что нам очень нужны специалисты с высшим юридическим образованием или со стажем работы в правоохранительных органах. А нам необходима колоритная массовка: мы ищем то красивых девушек модельной внешности, то пенсионерок, то штангистов. Юридическая сила Человек должен понимать, что те доказательства, которые мы ему предоставляем, предназначены только для самых близких, а не для суда, например. Конечно, никакой юридической силы они чаще всего не имеют, но на глаз от настоящих не отличишь. В бытовых ситуациях всё это не более чем игрушки или безобидные шалости.

-

1 баллС каждым днем нас окружает все больше и больше техники, которая работает с использованием беспроводных сетей: мобильные телефоны, гаджеты для «умного» дома, автомобильные сигнализации, беспилотные летательные аппараты. К сожалению, такие устройства легко вывести из строя. Простой прибор за несколько тысяч рублей может нейтрализовать охранную сигнализацию или вырубить сотовую связь в целом офисе. Если вы живёте в Москве, то встречаетесь с этим регулярно в центре города. Предупреждение Ответственность за нарушение правил регистрации РЭС и ВЧУ прописана в Статье 13.4. КоАП РФ. Нарушение правил проектирования, строительства, установки, регистрации или эксплуатации радиоэлектронных средств и (или)высокочастотных устройств. Физическим лицам грозит штраф до 500 рублей и конфискация устройства. «Глушилки» можно легко купить в интернете, но использовать их стоит только с разрешения Роскомнадзора. Подробнее процессе регистрации подавителей радиочастот можно прочитать в документе Регистрация РЭС и ВЧУ. Как работают подавители радиочастот? Общий принцип работы всех глушилок очень прост: они излучают сигнал в том же диапазоне частот, что и устройство, которое требуется подавить. Вокруг глушилки создается поле «белого шума», в котором теряются сигналы от других источников. Типы глушилок по форм-фактору Стационарные глушилки Стационарные глушилки. Такие устройства предназначены для постоянного использования на одном месте и для работы им необходимо подключение к сети. Они весят несколько килограмм и могут одновременно генерировать «белый шум» на десяти и более диапазонах радиочастот. Портативные глушилки Портативные глушилки. Такие устройства можно носить в кармане и незаметно включать по мере необходимости, не привлекая внимание окружающих. Время автономной работы такого устройства 1-3 часа. Весят портативные глушилки, в среднем, 300-700 грамм и объединяют в себя 3-6 антенн для подавления разных диапазонов радиочастот. Чехлы-блокираторы Чехлы-блокираторы. С 90-х годов ходит множество легенд про встроенный в каждый GSM-телефон «полицейский режим», который позволяет оператору сотовой связи следить за перемещениями и прослушивать разговоры любого абонента. Обычно в таких чехлах есть два отсека. Первый отсек предназначен для полной блокировки сигналов, а второй для защиты от вредного излучения. Во многих странах мира высокопоставленные чиновники и работники спецслужб используют мобильные телефоны специальной сборки. В России для сотрудников секретных ведомств выпускаются криптотелефоны SMP-АТЛАС/2 и М-549М. А теперь подробнее остановимся на том, для чего применяется на практике подавление сигналов на разных диапазонах частот. Сотовая связь В большинстве случаев глушилки сотовой связи приобретаются для защиты помещений от прослушки с помощью GSM-жучков. Подавителем мобильной связи можно создать тишину в зале на массовом мероприятии благодаря блокировки входящих звонков. Возможно, скоро в нашей стране примут закон, согласно которому глушилки сотовой связи будут устанавливать в тюрьмы, в школы на время проведения ЕГЭ, в аудитории университетов, театры и другие общественные места. Диапазоны частот: GSM900: 925-960 МГц GSM1800: 1805-1880 МГц 3G: 2110-2170 МГц 4G WIMAX: 2570-2690 МГц 4G LTE: 791-820 МГц CDMA800: 850-894 МГц (не используется российскими сотовыми операторами с 2010 года) PHS: 1900-1930 МГц (устаревший стандарт, ранее использовался в Китае и Японии) Wi-Fi/Bluetooth Такие глушилки часто объединены в одном устройстве с подавителями сотовой связи. Они предназначены для блокировки каналов передачи данных беспроводных камер. Это дает дополнительную защиту от утечек информации. Если в помещении активна такая глушилка, то помимо камер скрытого наблюдения не работают роутеры, беспроводные клавиатуры и мыши. Диапазон частот: Wi-Fi/Bluetooth: 2400 – 2500 МГц О том как сделать простой WI-FI деаутентификатор я описывал в этой статье. GPS/Глонасс Служебные автомобили дальнобойщиков и курьеров бывают оборудованы GPS-маячками, которые позволяют работодателю контролировать местоположение сотрудника. Но от такой слежки можно защититься с помощью антитрекера. GPS-антитрекер — это небольшое устройство, которое устанавливается в прикуриватель автомобиля и блокирует сигналы спутников GPS и ГЛОНАСС. Некоторые антитрекеры включают в себя также GSM-глушилку. Подавители GPS и Глонасс также используют угонщики для защиты от слежки за украденным автомобилем. Диапазоны частот: GPS L1: 1570-1620 МГц GPS и ГЛОНАСС L2: 1200-1310МГц GPS и ГЛОНАСС L3: 1380-1410МГц Радио В интернет-магазинах их продают под жизненным названием «Антишансон». Такие глушилки пригодятся в маршрутках, такси, магазинах и прочих местах обитания слушателей «Радио Дача» и «Ретро FM». Диапазон частот: FM: 88-108МГц Также для противодействия шансону и троллинга водителей используются MP3-плееры с FM-трансмиттерами. C их помощью можно не просто заглушить радио, а заставить всю маршрутку слушать свои любимые треки. Аудиозапись Генераторы помех для микрофонов входят в комплект комплексной защиты от прослушки вместе с подавителями сотовой связи и Wi-Fi/Bluetooth. Есть два способа предотвращения аудиозаписи: Ультразвуковое подавление. Устройство генерируют ультразвук, который не воспринимается человеческим слухом, но создает помехи, которые блокируют запись со смартфонов и карманных диктофонов. Акустическое подавление. Устройство генерирует слышимую человеком помеху «хор голосов». «Глушилка микрофонов» обычно весит несколько килограммов, выглядит как обычная колонка и органично смотрится в интерьере. Управление ей происходит с помощью пульта дистанционного управления, который можно спрятать в карман. Как маскируют глушилки? Для незаметного окружающим подавления радио-сигналов в интернет-магазинах продаются глушилки, закамуфлированные под разные предметы. Портативные глушилки радиусом действия до 15 метров маскируют под барсетки или пачки сигарет, а более мощные универсальные подавители под портфели, дипломаты или детали интерьера. И последнее. Как обнаружить глушилку? Идеальный вариант — приобрести индикатор поля (детектор радиосигналов) и пройтись с ним по территории, на которой наблюдаются сбои в работе связи. Его можно купить по цене от 5 до 20 тысяч рублей. В интернет-магазинах индикаторы поля продаются под названием «детектор жучков». Бытовой индикатор поля обнаруживает любые устройства, которые

-

1 балл

-

1 баллЭффект гашиша сильнее, чем эффект такого же количества высушенной марихуаны. Если кому-то кажется, что это не так – значит, вы не знакомы с качественным гашишем. В соцветиях сортовых видов марихуаны в среднем содержится 10-20% ТГК, а в гашише 40-65%. ИСТОРИЯ И ТЕОРИЯ. Гашиш – это спрессованные части марихуаны. В идеальном варианте он полностью состоит из смоляных волосков (трихом), которые содержат максимальное количество каннабиноидов, ответственных за эффект при употреблении. Трихомы марихуаны Трудно точно указать географическое и временное происхождение гашиша. Наверняка известно, что гашиш уже был популярен в X веке нашей эры, но изначально его только ели, а курить начали значительно позже. После знакомства европейцев с гашишем, в него начали добавлять табак при курении, что повлияло на ещё большее распространение обоих веществ. Сегодня основные страны-производители – это Марокко, Афганистан и Ливан, причём Марокко вышел на первое место отчасти благодаря улучшению технологий производства. Толерантность, проявленная королём в регионе Киф, наряду с идеальным расположением страны для экспорта на европейский рынок, несомненно, также способствовала этой ситуации. МЕТОДЫ ПРОИЗВОДСТВА. Гашиш может выглядеть очень по-разному – от зелёного до чёрного цвета – быть разным по консистенции. Качество зависит от исходного продукта, метода изготовления и соблюдения технологии при производстве. Основные технологии производства даже в наши дни: ручной метод и метод сухого просеивания. Трихомы марихуаны Ручной метод (мацанка) Самый древний и понятный способ добыть гашиш. Для него не нужно оборудование, а вся технология заключается в необходимости хорошенько вымыть руки, прежде чем скатывать налипшую пыльцу марихуаны. Цветущие соцветия сильно трут между руками, а потом раскатывают в однородную массу. Чтобы не стереть руки до мозолей, обычно это делают утром, когда на растениях выпадает роса. Этот метод традиционно называется чарас (charas). В некоторых странах, особенно в Индии, Непале, он до сих пор самый популярный из-за своей простоты и, особенно, дешевизны. Чарас обычно скатывается в шарики, и продаётся уже в таком виде. В индийских деревнях выход продукта 50/1, то есть из 50 граммов сырья получается 1 грамм чараса. Сухое просеивание Этим методом можно получить как высший сорт, так и посредственное качество. Всё зависит от выбора материалов и качества просеивания. Как понятно из названия, сырьё предварительно высушивается. Затем замораживается до температуры порядка 5 градусов, слегка измельчается и просеивается через сита разных размеров. Сито Оптимальный вариант – использовать сразу 3 сита: 160, 70 и 45 микрон. При надавливании вместе с пыльцой в конечный продукт попадает мусор и портит качество. От интенсивности и продолжительности просеивания зависит, как много мусора в виде частей растения попадёт в пыльцу. Считается, что этот метод не позволяет добиться максимального качества, но всё же он вполне пригоден для быстрого получения хорошего гашиша. Внешний вид продукта не сильно отличается от полученного ручным методом, как по цвету, так и по консистенции. Естественно, чем зеленее цвет, тем хуже, поскольку больше примесей. Если исходное сырьё низкого качества, получившаяся пудра не будет прессоваться. В таких случаях её заворачивают в ткань держат на водяной бане, и только потом прессуют. Пудра и готовый гашиш, сухое прессование Холодная вода Сухое сырьё измельчается, смешивается с водой и льдом и взбивается в блендере, затем получившаяся масса помещается в морозильник на 15-20 минут. Поскольку трихомы тяжелее воды, они оседают на дно, а весь остальной растительный материал аккуратно удаляется с поверхности. Процесс повторяется ещё 1-3 раза для достижения максимальной чистоты. После этого оставшуюся жидкость удаляют с помощью кофейного фильтра или сита. Получившуюся массу сушат при невысокой температуре несколько часов или даже дней, а затем прессуют. 50 грамм сырья даёт в среднем 8-14 граммов гашиша. Высший сорт гашиша, полученного водяным методом Ледяной метод (CO2) Сухое сырьё смешивается с сухим льдом и через несколько минут просеивается. От интенсивности и времени просеивания зависит количество примесей. Метод позволяет получить гашиш высокого качества. Несмотря на изначальную сухость всех материалов, по итогу может потребоваться непродолжительная сушка. Сухой лёд и сырьё в мешке для просеивания Сырьё, оставшееся после добычи гашиша любым методом, можно использовать для извлечения ТГК с помощью бутана и других растворителей. СВОЙСТВА ГАШИША Гашиш бывает мягким и твёрдым, что полностью зависит от силы и продолжительности пресса. Это напрямую влияет на качество: от хорошего пресса меняется химический состав и улучшается горение. Трихомы лопаются, и из них выливается смола, которая придаёт гашишу прекрасный вкус. Тем не менее, высококачественный гашиш должен быть податливым. Очень твёрдый, как камень, обычно означает низкое содержание смол. Прессуют сразу же после высушивания пудры, поскольку в таком виде, особенно большими брикетами, гашиш хранится гораздо лучше. Под прессом гашиш держат от нескольких часов до недели. Также важно учитывать, что хранить его необходимо в тёмном и сухом месте, потому что от света теряются психоактивные качества, а от влажности развивается плесень. Гашиш должен хотя бы слабо, но приятно и натурально пахнуть, в идеале шоколадном или мускусом. Неприемлемо, если есть запах плесени или химии. Зелёный цвет всегда означает слабую очистку от растительного сырья, а значит меньшее содержание ТКГ. В норме хороший гашиш снаружи темнее, а внутри от светло-бежевого до коричневого цвета. При нагревании гашиш должен пузыриться. Если этого не происходит, значит он разбавлен чем-то ещё. Однако слишком обильное пузырение может говорить о добавлении химии.

-

1 баллПриветствую, друзья. Неоднократно наблюдал широкий интерес пользовательской аудитории к темному сегменту Интернета - начиная от анонимности в сети, заканчивая краткими обзорами незаконной деятельности во всемирной паутине. Скажу пару слов о себе - я человек, имеющий непосредственное отношение к разработке систем безопасности, потому по роду деятельности провожу достаточно много времени в исследованиях различных аспектов деятельности в сети - от серых до откровенно черных, о чем буду рад поделиться в своих следующих постах, если данная тема вызовет интерес читателей. Итак, поехали. Хотелось бы рассказать о сути моего первого поста. Посещая страницы в сети - будь то новостные сайты или интернет магазины, задумывались ли вы о том, какую информацию вы передаете ресурсу, который посещаете? Знаете ли вы, что некоторые сайты могут получать практически полную информацию о вашем компьютере? Хотели бы знать, как избежать этого? Тогда эта статья для вас. Бурное развитие Интернета ознаменовало собой значительное увеличение товарно-денежных отношений в режиме "онлайн". Разумеется, это не могло не сказаться на интересе мошенников и преступников, которые начали использовать новейшие технологии для личного незаконного обогащения. Одним направлений теневой деятельности в начале 2000х годов стал кардинг - использование данных чужих кредитных карт для покупок в сети товаров и услуг с их дальнейшим обналичиванием. Большинство коммерческих организаций были абсолютно не готовы к все увеличившейся волне кибер-преступности и еще не успели выработать адекватных мер по защите, что позволило первопроходцам в буквальном смысле озолотиться. Достаточно длительное время как банки, так и крупные магазины предпочитали "не замечать" данной проблемы, т.к. интерес к привлечению клиентов значительно превышал возможные убытки. Но, с продолжением бурного роста кибер-преступности были вынуждены защищаться. Первыми шагами со стороны эмитентов кредитных карт стало внедрение систем дополнительной авторизации при покупках в Интернете - VBV (Verified by Visa) и MSMC ( MasterCard Master Security). В России данная технология знакома по приему смс при онлайн-транзакциях, в других странах, в т.ч. Европейском Союзе и США это может быть также установка при помощи личных данных держателя карты онлайн-кода, использующегося для подтверждения рисковых операций (что несет за собой дополнительные риски, т.к. мошенник может использовать похищенную информацию для создания личного онлайн-кабинета, т.н "роллки"). На данный момент более 90% карт в странах СНГ и ЕС по умолчанию подключены к данной технологии, чего нельзя сказать о США - хоть двойная авторизация и встречается там все чаще, большая часть карт все так же не обладают данной технологией, используя вместе нее валидацию адресов ( при заказе товара идет проверка на совпадение Billing Adress - адреса держателя карты, и Shipping Adress - адреса, на который делается покупка в интернет магазине). В общем и целом, усилия компаний Visa и Mastercard не являлись достаточными, т.к по сути производилась попытка апгрейда в целом устаревшего финансового механизма, который изначально не был предназначен для удаленных покупок, поэтому стало очевидным необходимость создания защитных механизмов, независящих от эмитентов карт. Это также совпало с появлением таких онлайн-гигантов рынка электронных платежей, как PayPal, которые в качестве посредников при осуществлении финансовых операций несли повышенные риски при мошенничестве. Именно это ознаменовало собой появление Антифрод (Anti Fraud - противо-мошеннические) систем - мощной защиты, о существовании которой вы, возможно, не знали и не догадывались, но сталкиваетесь с ней ежедневно - начиная от посещения любимой социальной сети и заканчивая любым западным интернет-магазином. Парадокс сложившейся ситуации заключается в том, что при попытке создания более безопасного пространства для покупок в сети, Интернет полностью лишился изначальной анонимности, и огромное количество ваших данных является доступным для логирования и дальнейшего анализа. Что представляет собой Антифрод система? Это мощный программный комплекс, предназначенный для идентификации возможного мошенничества при помощи ряда "флагов", которые представляют собой адрес или диапазон ip адресов и уникальных характеристик браузера, а также специальных типов cookies, некоторые из которых являются неочищаемыми при обычной очистке. Давайте рассмотрим их подробнее: - IP и DNS адреса. Как известно большинству пользователей, данные исходящего адреса показывают принадлежность пользователя к определенному провайдеру и местоположению, и при использовании компьютера для осуществления покупок обычным пользователям не скрывается и является прямым. Злоумышленники часто используют специальные связки из vpn + proxy / vpn + ssh / tor + ssh для того, чтобы анонимизировать себя и приблизиться к реальному местонахождению адреса настоящего владельца карты или аккаунта платежной системы. Задача антифрод системы состоит в том, чтобы проверить наличие впн и прокси при помощи специальных инструментов ( обратный пинг, открытые порты ), а также определить, были ли осуществлены попытки мошеннических действий с данных адресов. Как правило, большинство прокси и туннелей, продающихся задешево в темном сегменте интернета уже многократно использовались совершенно разными людьми в подобных делах, поэтому являются отмеченными по шкале риска. Именно поэтому поиск чистых прокси на актуальных системах является весьма значимым этапом в преступной деятельности. - Параметры браузера. Всем известно, что для идентификации пользователя сайты используют специальные файлы, называемые cookies, но не все знают, что существует несколько форматов данных маркеров, начиная от т.н evercookies, которые хранятся локально и не удаляются при обычной очистке браузера, и заканчивая снятием отпечатка браузера, который позволяет получить уникальную "подпись" (signature), которая остается неизменной навсегда при использовании браузера на компьютере обычным пользователям. Таким образом, если вы считаете, что обычная очистка браузера позволит вам стать чистым пользователем в глазах посещаемого сайта - это огромное заблуждение, которое подвело достаточно большое количество людей. Из чего же состоят отпечатки, на основании которых создается уникальных портрет пользователя? На самом деле, существует огромное количество различных приватных детектов, которые позволяют благодаря особенностям того или иного браузера определить его характеристику или подмену. На данный момент хотелось бы остановиться на основных параметрах, используемых в подавляющем большинстве антифрод систем: UserAgent / OS (отпечаток по используемому заголовку браузера и операционной системы) Canvas (отпечаток по html5) WebGL (отпечаток по данным используемой видеокарты) Plugins (отпечаток по набору и версиям установленных плагинов) Fonts (отпечаток по шрифтам) Audiofingerprint (аудиоотпечаток) ClientRects (отпечаток по координатам объекта) Flash (через него можно добраться до практических всех параметров компьютера, в настоящее время технология устарела и поэтому не является подозрительным отсутствие ее поддержки в браузере) WebRTC (проверка утечки IP адреса через соединение с медиасервером, отпечаток по уникальному хешу медиаустройств - камера, микрофон и т.д) Как видите, даже при базовом поверхностном рассмотрении существует достаточно большое количество уникальных характеристик, которые позволяют с огромной точностью идентифицировать ваш браузер среди сотен тысяч других, а, значит, и вас. Вы можете проверить данное утверждение на общеизвестных ресурсах по типу https://browserleaks.com Самое парадоксальное, что именно обычные пользователи оставляют данную информацию о своем пребывании на разнообразных сайтах, часто даже не догадываясь об этом. Мошенники давно научились обходить данные проверки, используя специально разработанный для этого софт - антидетект. Как и следовало ожидать, Россия оказалась в данном направлении впереди планеты всей, о чем многократно сокрушалась американская пресса. Рассмотрим наиболее известные на данный момент программы. Первым продуктом подобного рода стала отечественная разработка Antidetect, созданная на базе браузера Firefox при помощи интеграции специальных дополнений, что позволило на достаточно примитивном уровне изменять обычные параметры браузера, что, тем не менее, позволило ему в свое время стать одним из наиболее известных в мире инструментов для кардинга. И, хотя софт подобного рода вполне может использоваться для вполне законной деятельности, автор опрометчиво создал себе дурную славу тем, что в качестве рекламы продукта заснял ролик использования похищенной кредитной карты для покупки электронного товара, что возмутило самого мистера Кребса (известного американского борца с киберпреступностью), который не просто написал статью о данной разработке, но и деанонимизировал ее автора. С данным расследованием вы можете ознакомиться по ссылке: исследование. Следующее внимание общественности привлек новый продукт отчественной разработки, именуемый Linken Sphere. Андеграудное сообщество до сих пор спорит, почему авторы назвали свой продукт именно так, и является ли это отсылкой к популярной онлайн-игре, в которой данный предмет инвентаря отражал негативные заклинания, направленные на владельца, либо название происходит из английского слова Link (ссылка), но данный продукт и в самом деле подходит под оба описания - он предлагает невиданные ранее возможности одновременной работы в параллельных вкладках с использованием различных соединений, при этом каждая вкладка по сути эмулирует отдельный браузер со своими уникальными характеристиками и защищает пользователя от идентификации. Возможность подмены охватывает все известные на данный момент характеристики, которые только возможно отследить или отметить. Стоит отметить, что разработчики в отличие от автора Antidetect нигде не упоминают возможность использования данной программы в преступной деятельности, но активная реклама браузера ведется в том числе и на теневых ресурсах, из чего можно сделать определенные выводы. При этом, известно, что данное ПО в виду возможностей мультипоточности используется, например, в абсолютно белых схемах, например, арбитраже трафика или работе с социальными сетями. Несмотря на то, что данный продукт появился в продаже только в конце лета, наши американские друзья уже также успели обратить на него внимание, и даже восхитились им, отмечая его технологическое совершенство: https://www.scmagazine.com/russian-cybercriminals https://www.track4.io/blog/2017/10/29/ Но, оставим данное ПО для тех, кто в силу профессиональной деятельности может быть заинтересован в более продвинутых возможностях смены личности, либо готов платить деньги за свою безопасность. Что же может сделать обычный пользователь для того, чтобы стать хотя бы немного более невидимым? Использовать качественный VPN. Слияние с большим количеством адресов других пользователей затрудняет вашу идентификацию. Если вы не преследуете преступных мотивов, а занимаетесь обычным серфингом и хотите оставаться анонимным, то данного решения будет вполне достаточно для того, чтобы оставаться в тени. Отключить Flash и Java. Данные технологии являются устаревшими и не несут необходимости в современном Интернете. В тоже время, они позволяют сайту получить огромное количество информации о вашем компьютере, в чем нет никаких положительных моментов. Установить расширение, блокирующее снятие отпечатка по Canvas. Данных решений создано достаточно много и они бесплатны. Достаточно выбрать одно из них на основании популярности и отзывов пользователя. Это не сложно и не займет много времени, но позволит вам частично защитить себя от идентификации - данная технология определения используется практически повсеместно. Активировать опцию DoNotTrack. Данная технология позволяет сайтам отслеживать вас для понимания того, какая реклама может быть вам интересна. Но, так или иначе, она записывает следы ваших действий в сети, поэтому не нужна. Установить виртуальную машину (VmWare или VirtualBox) для того, чтобы подменить другие отпечатки - такие, как WebGl, Audiofingerprint, Fonts. Да и по своей сути, виртуальная машина является изолированной средой, которая защитит вас в том числе и при попадании на компьютер вредоносного ПО. На данном этапе первый пост окончен - надеюсь, вам было интересно узнать для себя нечто новое в давно известных вещах. У меня есть еще много полезной информации для пользователей ресурса. Если вам интересно, что общего между вашим почерком и движением мыши или как нейронные сети используются для борьбы с незаконными операциями в сети, пишите комментарии - о чем вы хотели бы узнать из сферы защиты информации или теневой стороны Интернета. Если данная тема вызовет интерес, я обязательно напишу продолжение. Желаю всем удачного и безопасного серфинга!

-

1 балл

-

1 баллСхема заработка заключается на размещение чужих товаров на чужих сайтах,схема реально рабочая (проверил сам) Данный сайт - Salesprocessing.ru Так вот данный сайт занимается кешбеком и можно получать деньги и кешбэк за их продажу . 1,скачиваем картинки товаров и идём в авито создать объявление (с отметкой оплатой при получении )я предпочитаю ЮЛУ .Когда человек напишет вам то просто кидаете ссылку на товар (типо можете заказать на нашем сайте )и если человек купить часы за 1000-1500 например вы получите около 200-300 рублей + ещё кэшбек .У меня каждый 6-7 который писал мне влс в юле покупал что то . Я за неделю продал 194 товаров ,я использовал только юлу чисто по фану посмотреть на результат и добавил туда около 100-150 товаров ,я создавал в юле Акки на свою реф ссылку что бы получать баллы ,спомощью баллов объявления всегда бывает в топе . + ещё можете превлекать рефералов и получать по 1% с каждой их продаж я занялся этим в эту неделю и у меня уже 192 продаж .Общая сумма который у меня на балансе замороженных 580$(они размораживается как только покупатель получает товар) и около 70$ уже вывел.минимального вывод 1$,вывод даже на биткоин там есть . Ещё на сайте есть подарки (деньги)за регистрацию ,регистрируешься заходишь в раздел подарки жмешь получить , ждешь столько сколько указано и выводишь.

-

1 баллТакой вопрос, как за месяц достать 100 тысяч ? Рассмотрю любой метод. Может даже кто то изъявит желание помочь, конечно же от благодарю взаимно Думал на счет закладок, кто шарит в этой теме, распишите все по пунктам. Может у кого есть проверенные работодатели в этой сфере. Каковы риски, какие подводные камни, как выйти на того, кто даёт такую работу. Если есть ещё какие то способы, буду несомненно благодарен. Для связи telegram: https://t.me/SmTlknv

-

1 баллА я не для детей статьи пишу ,а для пользователей форума, дейте среди них я не видел!

-

1 баллДо СПБ ждал 9 дней , хотя говорили 10 дней ) Работал через гаранта , на прямую было страшно, отныне буду на прямую , что бы гарант не оплачивать

-

1 баллЕсть разница в цене бланков, на грузовую машину бланк или на легковую?

-

1 баллОтличное средство для анонимнсоти,подключится к компу библиотеки и тусить с него

-

1 баллСегодня в России орудует свыше 20 тысяч профессиональных хакеров, а общий объем рынка киберпреступлений перевалил за 1 миллиард долларов в год. Такие шокирующие цифры были озвучены на пресс-конференции, посвященной информационной безопасности, пишут «Известия». По словам экспертов, в России сложились тепличные условия для виртуального криминала. Как утверждают специалисты, в нашей стране окончательно сформировался рынок профессиональных компьютерных преступлений с гигантским денежным оборотом. Услуги хакеров стали доступны любому человеку. - Мы проводили исследование теневого рынка и пришли к поразительным выводам, — поделился Илья Сачков, генеральный директор первой российской компании по расследованию киберпреступлений Group-IB. Эта компания недавно помогала Управлению «К» МВД в раскрытии банды, заразившей вирусами-блокираторами десятки тысяч компьютеров, — в российском интернете можно легко выйти на хакера-профи, который провернет любую аферу. Расценки смешные: взломать чужую почту или форум обойдется в 50 долларов, внедрение шпионских программ на компьютер — от 100 долларов, произвести DDos-атаку, которая выведет целый сайт из строя, выльется в 300-400 долларов. А заразить вирусом 1000 компьютеров вообще стоит 20 баксов. В той же Америке аналогичные услуги обойдутся раз в 5 дороже. Поэтому услуги пользуются спросом. К примеру, этим летом шла кибервойна между фирмами, устанавливающими кондиционеры. Компании вовсю нанимали хакеров, чтобы вывести из строя сайты конкурентов. Самые популярные сегодня преступления — это использование бот-сетей и DDos-атаки. Бот-сеть — это компьютерная сеть, состоящая из нескольких десятков, сотен или даже тысяч компьютеров обычных пользователей, зараженных вирусом. Человек может подхватить вирус, «кликнув» по зараженному баннеру на сайте, пройдя по подозрительной ссылке или скачав файл. После этого компьютер становится частью Сети, которой управляет хакер. Цель различная: начиная от рассылки спама с зараженных машин и заканчивая кражей виртуальных денег и паролей. Использующая бот-сети группа хакеров легко зарабатывает от 60 до 90 миллионов рублей в месяц. При этом киберпреступники не боятся угодить за решетку. - Главная причина расцвета киберпреступности в России — безнаказанность хакеров, — объяснил Илья Сачков. — Судьи мало понимают в киберпреступлениях, считая это детскими забавами, и дают условные сроки за многомиллионные аферы. Есть и лазейки в законах. К примеру, в одном из последних судебных дел преступник использовал следующий аргумент: я сидел в Сети через беспроводную связь, которая не была защищена паролем. А это значит, что любой мог подключиться к моей Сети и совершить это преступление. Или же пойманный хакер уверяет, что в день совершения преступления у него дома была куча гостей, в том числе незнакомые люди. Дескать, кто-то из них сел за компьютер и совершил взлом. Доказать виновность в таких случаях очень тяжело. По мнению экспертов, необходимо разъяснить судьям, что киберпреступность — не игрушки, а серьезная проблема, наносящая гигантский ущерб гражданам и государству.

-

1 балл

-

1 балл

-

1 баллCarder's history [book] Как я и обещал, буду выкладывать по частям свою книгу. Думаю многим понравится каждый день заходить в данную тему и читать новый раздел большого рассказа. Надеюсь Вам понравится. Буду принимать во внимание любую критику (Адекватную и обоснованную). Решил постить не укороченную версию, но по частям. Бумажный вариант выйдет после того как будет опубликована первая половина книги и при условии что она понравится многим. Ожидаемое количество публикаций: 25. Вариант кстати сырой. Я пишу только когда есть идея, но мог где-то допустить грамматическую ошибку. Потому извиняюсь. Сам сюжет я проверял. Возможно некоторым он покажется затянутым, но это только тем кто не любит читать Публиковать буду стараться один раз на 1-2 сутки. Просто нужно проверить сюжет и по возможности проверить ошибки. А у меня еще работа есть. Так что не пинайте за опоздания. Всем спасибо.

-

1 баллИ так , схема простая и еще неплохо работает! Для начала нужно разместить объявление на AVITO c темой :»Съемка в массовке». Заработок ставим от 2х до 5К. В двух словах описываем работу и оставляем электронный ящик , на который нужно будет запросить «Резюме». Дальше ждем. Как только кто либо откликается отправляем ему следущее: «В данный момент, есть отличная возможность увидеть себя по телевизору, став актёрами массовой сцены в фильме «БЛАБЛАБА» от киностудии <<A-Media>>. Работа довольно необычная и очень интересная. Съемки сцены фильма будут проходить N-го числа N-месяца. Ориентировочно на это потребуется 2-4 дня, и около четырех часов в день Вашего времени (с 12:00 до 16:00). Вы можете отработать как все дни, так и один день, по Вашему желанию. Форма одежды — повседневная. Каждый день оплачивается отдельно, в конце съемок. Собеседований и кастинга у нас нет, так как для массовки подходят практически все люди. Оплата обычного массовщика составит порядка 2000 рублей в день. Мы выбираем людей исходя из отправленной нам анкеты, и в том случае, если Вы нам подходите, нужно просто придти в назначенное место непосредственно для съемок В данный момент, парралельно съемкам нашей киностудии, создаётся всероссийская база «массовщиков», для того, чтобы максимально быстро связываться с людьми для съемок из разных городов. С Вашего согласия, Ваши данные будут занесены в неё и нам не придеться искать новых людей, так как у Вас уже будет опыт и представление о том, что такое съемки в массовке. Постарайтесь описать себя, всё что сможете, любые детали о себе. Это позволит максимально точно определить Ваше расположение на съемочной площадке. Итак, если Вы заинтересованы в нашей вакансии, напишите нам ответное письмо с темой «Анкета» и указанием следующих данных: 1. Ваше имя и отчество 2. Возраст 3. Контактный телефон (Мы обзвоним всех, за несколько дней до съемок) 4. Готовы ли Вы в дальнейшем принимать участие в съемках телепрограмм и фильмов? 5. О себе. 6. Так же желательно (но не обязательно) прикрепить к письму свое фото в полный рост Известных людей будет достаточно много. Съёмки в <<массовках>> это довольно неплохой шанс пробиться в мир кино, и если вы обладаете харизмой и незаурядной внешностью, Вас обязательно заметят! Спасибо что откликнулись на вакансию! С Уважением, групповод киностудии «БЛАБЛАБЛА». Как только нам присылаю свои «Анкеты» , мы ждем пару часов , ну или хотя бы час и отправляем следущее: Здравствуйте, мы рассмотрели Вашу анкету и Вы нам подходите, ей присвоен номер N. Можно считать, что мечта сбылась) По итогам изучения анкеты, Вам назначается плата 2000 рублей за один съемочный день. Скорее всего от Вас потребуется ходить на «заднем плане» снимаемой сцены. Кто то будет дальше от камеры, а кто то ближе. В день съемок Вам всё объяснят, а так же выберут тех людей, которые будут находиться в непосредственной близости к камере. Для того чтобы я, как Ваш групповод был уверен в том, что отобранные для массовки люди действительно придут, нужно оплатить 100 рублей на счет киностудии «ООО БЛАБЛАБЛА» в электронной платежной системе QIWI на номер 99999999999 . Это стандартная процедура и являются гарантом того, что Вы действительно придёте на съёмки и нам не придётся добирать людей в последний день. Оплатить сумму Вы можете в любом терминале. В день съемок Вам будет выдана оплаченная Вами, бумажная карточка с номером N. Для получения оплаты (2000р) в конце съемочного дня, она обязательно должна быть у Вас на руках. Так же в первый день выплачиваются заплаченные Вами «страховочные» 100 рублей. Люди не оплатившие страховой взнос, не смогут получить карточку со своим номером а следовательно и оплату! Мы свяжемся с Вами по вашему номеру телефону который вы мне напишите, после поступления суммы, а так же объявим время, точное место сбора и ответим на оставшиеся вопросы. С Уважением, групповод киностудии «ООО БЛА БЛАБЛА». На вопросы а как вы узнаете , что именно я оплатил , отвечаем , что вы скинете копию чека или номер операции. БУДЬТЕ осторожны с присвоенным номером , иногда пишут семейные пары или просто знакомые , а вы по запаре скидываете им одинаковые номера! Удачной работы!

-

1 балл

-

1 балл

-

1 баллОбновление Серверов Стучим.. ICQ ; 606 505 436 Server update Knock ..ICQ; 606 505 436 Далее кто на бронепоезде,ещё раз повторяю ; Цена минимум на сервер 7 $ или 250 р или 70 гр Далее : PayPal,Carding,CC,Poker,Serfing,Brut Dedicated servers - price (цена) от 8 $ и выше.. И не забывайте если вы забыли мне сказать что то важное,сервер заменен не будет,может заменен,только с доплатой.

-

1 баллКуплю паспорт старого образца, 80-84 года. Свердловская или Челябинская область, в идеале действительный и с какими нибудь допами.

-

1 баллвот так темы и убиваются за полтора касаря

-

1 баллчто могу сказать - ДОВЫЕБЫВАЛСЯ

-

1 балл

-

1 балл

-

1 баллэто сканер типа XSpider - сканер уязвимостей. на сколько компов лицнзия? сканирует папки айта и выдает уязвимости и ссылки с подробным описанием уязвимости. если есть место в лицензии, буду рад принять)

-

1 балл

-

1 баллс винта не грузятся, его цепляют как параллельный на другой комп и просто просматривают. как раз против автозагрузок всяких и автоудалялок хЭкерских

-

1 балллучше не юзать ноут строго по теме, найдут и будет дохуя улик там. юзай виртуалки с нонперсистем, или мультиос на одном ноуте - ввел на загрузки правильный пароль,пошла загрузка рабочей системы. ввел не правильный - обычная ось

-

1 баллтолько тут конкретное палево, личной встречи с инвестором не избежать, соответственно засветишь лицо, а когда кинешь будут усиленно искать и лицо будет висеть во всех отделениях полиции

-

1 балл

-

1 баллДайте менту денег! вроде ж не на заводе работаете...Я пьяный в ноль, с левым стс и ПМ под сиденьем за 200 баксов уезжал...правда в 97. в 2010 за пьянку отдал 1200 баксов. Причем изначально хотели 5к. Тупо остаточные....

-

1 баллпалка о двух концах) А если тебя приняли в Питере, а уголовное дело заведено в Владивостоке) и все что изъяли отправили на экспертизу по месту рассмотрения уголовного дела?!, ни один понятой не поедет через всю Россию чтобы поприсутствовать на вскрытии вещдоков :mrgreen:

-

1 балл

-

1 балл

-

1 баллГениальный человек этот Люстинг, по сравнению с ним Мавроди-карманник. Очень умный и смелый человек! Так обводить вокруг пальца серьёзных людей. Гениально!!!

-

1 баллИтальянец, живущий в провинции Лечче, начиная с 1972 года обманывал социальные службы Апеннин, притворяясь абсолютно слепым человеком, и успел получить 150 тыс. евро в качестве пособия по инвалидности, сообщили в четверг местные СМИ. Вычислить мошенника помог звонок в Финансовую гвардию Италии, представители которой после получения информации о фальшивом слепом в течение нескольких месяцев вели наблюдение за мужчиной. В результате им удалось выяснить, что "слепой" совершает покупки, переходит улицу и проверяет почтовый ящик без какой-либо помощи или сопровождающих, то есть живет жизнью здорового человека, передает РИА "Новости". При этом мужчина имел официальное подтверждение своей полной незрячести, выданное одним из врачей Национального института социального обеспечения (INPS). Несостоявшемуся инвалиду предъявлено обвинение в мошенничестве. Обвинение за соучастие в этом преступлении предъявлено и его врачу, который в сентябре 2009 года подтвердил "полную слепоту" мужчины. INPS признал выдачу пособия необоснованной и приостановил его выплату.

-

1 баллПитание нужно, с линии питаться не получится, так как при 2-10 миллиамперах потребления, АТС думает, что трубка снята! Придется дюраселки ставить, хотя это мелочи, поставить три огромных + DC-DC, на месяц хватит, а потроха спрятать в щитке, туда как правило телефонные провода уходят. Самое палевое в этом деле, это процесс обнала, тут нужно грамотно деньги выводить, аферу раскусят быстро и будут искать усилено.

-

1 балл