Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

17.12.2021 - 17.12.2021

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 17.12.2021 во всех областях

-

13 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

8 баллов

-

6 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

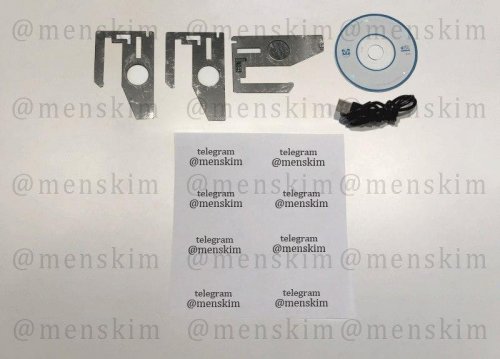

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

5 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

1 баллБрал самую дорогую , вместо ящика была полицейская машина , а а багажнике был ПМ и 20.000$ , пока не могу сказать настоящие или нет, потому что очень сильно похожи на оригинал , но в банк с ними идти боюсь

-

1 баллЗачем вообще эти данные Тем более зачем доставтаь их таким способом , есть же гораздо проще , делать сайты по поиску работы %)

-

1 балл

-

1 балл

-

1 балл

-

1 балл

-

1 балл

-

1 балл

-

1 балл

-

1 баллготова к любой работе имею карты сбербанк маэстро и голд surkova.albinka@list.ru

-

1 баллСколько смотрел, так и не понял откуда вы увидели, просто на другом форуме такая статья от 2015)

-

1 балл

-

1 баллПровокатор - это человек, который сам первый конфликт не начинает, но всеми своими действиями, интонациями, словами создает конфликтную ситуацию. Психологические провокации могут быть поведенческие, могут быть отношенческие и коммуникативные. Повеенческие провокации. Когда у вас есть что-то представляющее интерес для чужих, и вы слабы - вы провоцируете конфликтную ситуацию. Когда вы достаете толстый кошелек в маршрутке и долго в нем роетесь на глазах у всех, то, возможно, вы привлекаете к себе внимание двух энергичных молодых людей, у которых денег на сегодняшний вечер не хватает. Когда девушка, тем более подвыпившы, поздно вечером ловит в случайную попутку, во многих городах это явная провокация. Если вы в незнакомом баре начинаете громко разговаривать и задирать окружающих, то эта провокация уже практически намеренная. Провокации в отношениях. Нарушение договоренностей, обещаний - это провокация конфликта. Если девушка прижимается во время танца к другу своего любимого - это явная отношенческая провокация. Муж всем лицом показывает, что ему здесь плохо и тошно - он зачем-то ищет конфликта. Коммуникативные провокации. Возражения, упреки, обвинения, оправдания, перебивания и долгоговорение - список коммуникативных конфликтогенов велик. Многие конфликты начинаются потому, что мы их провоцируем сами, иногда вовсе того не замечая. Тот, кто не следит за своим общением и часто использует конфликтогены, провоцирует конфликт, хотя обычно этого не видит, не слышит и не понимает. Нередко провокацией оказывается случайная ошибка, которую человек не заметил, не придал ей значения и не извинился. Обычно тот, кто совершает случайную ошибку, склонен себя понимать и прощать ("Я же не специально!"), в то время как окружающие в этих случаях легко могут отреагировать конфликтно. Чтобы этого не происходило, вырабатывайте у себя привычку просить прощения (хотя бы извиняться) в случае собственных ошибок и не торопиться наезжать на того, кто причинил неприятность вам: возможно, он сделал это совсем не специально, и все можно решить мирно. Чаще всего на провокации со стороны других жалуются те, кто сами провоцируют людей на провокации в свою сторону. Если молодой человек знает, что в этом ночном клубе народ всегда задирается и часты драки, зачем он туда пошел? Если для девушки не секрет, что поздно вечером веселая девушка в коротком платьице привлекает внимание сексуально напряженных молодых людей, почему она не позаботилась, чтобы у нее был провожатый? Часто провокации - это форма защиты. У многих не вполне уверенных в себе молодых людей и девушек есть стратегия "Лучшая защита - это нападение", в результате чего они начинают вести себя агрессивно именно там, где чувствуют себя неуютно. Что делать с провокациями и провокаторами? Самое простое - не иметь с такими людьми дело, формировать свой круг общения из приличных людей и не ходить в места, где провокации приняты.

-

1 баллэксперты ElcomSoft назвали это Horror Story в своем англоязычном блогe

-

1 баллСегодня получил свою заветную посылочку , очень благодарен , только слишком уж быстро пришла, я завтра ее ждал

-

1 балл

-

1 балл

-

1 баллСезонный заработок, как цветы 8 марта продавать или дед морозом одеваться, чисто перед сессиями будет 50+ выхлоп, дальше нет, более чем уверен!

-

1 балл

-

1 баллХерас два на продаже щас заработаешь, а не деньги,слишком уже баянно

-

1 балл

-

1 баллВсем кто ожидал ответа, все пришло, спасибо, деньги ТСу перевел ))

-

1 баллВсе пришло , курьер привез , заказ минимальный делал на 300 евро , думаю еще заказывать буду, но уже со скидкой как обещал))

-

1 балл

-

1 балл

-

1 балл3аказал в субботу карту, сегодня она у меня уже на руках. В банкомате проверил, 500 перевел снял, все работает. Рад появлению еще одного порядочного продавца.

-

1 баллПриносим извинения за предоставленные неудобства! Возникали внутренние ошибки, все было исправлено! В дальнейшем форум будет работать в постоянном режиме и без перебоев!

-

1 балл

-

1 баллКто скардит http://www.amazon.co...B4374HY8QBGV6TC 7 штук на моего дропа в России даю 60 % ?

-

1 баллне сможешь привязать,я пробывал в еу ру тоже не канает.Кароче просто делай так,у qiwi есть вертуальная карта,пусть на кошеле будет 90 рублей,потом привяжишь и все ее,или также можно яндекс вертуальную карту привязать вот тебе и верфенется аккаунт

-

1 баллМануал, по набору кредитов на WM-персональный аттестат ________________________ Требования к аттестату: чем старше тем лучше, возраст минимум 4 месяца, бл от 30-ти, но желательно - 100! 1. Самое главное подключить VPN и чтобы совпадало всё с городом который указан в аттестате. Это можно будет сделать здесь - http://hideme.ru/ , за 267 руб в месяц. 2. Набор нужно начинать с лимитов доверия https://events.webmoney.ru/ Тут первым делом добавляешься во все популярные и посещаемые группы например как эти: https://events.webmo...fe-259de66cb70f https://events.webmo...ec-66aa0fbd4271 https://events.webmo...6f-062bcbf068da создаёшь такое сообщение, например: Принимаю лимиты доверия от 10 до 1000 wmz под 0.5-1.5% в сутки на срок от 10 до 60 дней. Гарантии: персональный аттестат , бл 100 (процент никогда не ставь больше 2 %, иначе подумают что ты дроп) 3. Следующий момент: Кредиторы начнут тебе открывать лимиты доверия, кто на 20-30 кто на 50 и больше. Не бери на полный срок, бери на 2-3 дня максимум, не опаздывай с возвратом, после возврата спроси кредитора, возможно ли улучшение условий по лимиту доверия, это в том плане чтобы повысить сумму, срок и снизить процент. И так с каждым. Спросят цель займа, говори занимаюсь покупкой перепродажей сайтов с доходом. Сделай пару скринов приходов на твой кошелек ну и конечно подделай сумму и примечание скажи вот недавно полученые выплаты. Если нет дополнительных средств, чтобы делать возвраты, то возвращай с других полученных займов. И вот главное, к примеру за 3 дня набери долг там на 200-300 долларов, и погаси его до 0, твой тл вырастит до 500, примерно, и тогда кредиторы сами начнут к тебе идти, и уже суммы будут идти от 100 wmz (это наработка доверия). 4. Кредиторы по лимитам доверия WMID 119555011602 WMID 134022918333 WMID 387671064590 WMID 114623884235 WMID 194113617232 WMID 173282873120 WMID 143249854143 WMID 412330777630 WMID 228057547673 WMID 145775110110 WMID 153529206284 Этим сам пиши , с вопросом: Здравсвуйте вы открываете лимиты доверия, хотелось бы с вами сотрудничать? И еще, имей терпение! Не доставай их! 1 го сообщения достаточно. Принять открытый лимит доверия ты можешь сдесь: https://debt.wmtrans...itLines4Me.aspx Когда открывают лимит доверия тебе приходит сообщение в кипер с этой ссылкой ШАГ 2: Кредитные автоматы Процедура взятия кредита в кредитном автомате очень проста: 1. Создаешь с своём кипере WMC кошелек долговые обязательства. 2. Процедура получения кредита в автомате такая - автомат выписывает счет на твой WMC - оплачиваешь, потом приходят средства на вмз и начинает тикать срок. Первый кредит нужно взять здесь http://wmcoin.com/ Потом нажать на историю операции вмс кошелька и погасить его. Тут погашаем сразу, не нужно ждать как с лимитами доверия. Все! Наши возвраты на том и закончились! Дальше берем невозвратные! Будет еще один возврат, по желанию! Опишу чуть ниже. Начинаешь по этому порядку брать: http://credit4me.ru/ https://fastlend.ru http://www.exmoney.eu/ http://wmkredit.ru http://solidmoney.ru/ http://wm-c.ru/ http://wmcoin.com/ http://debtcash.ru/ http://webcreditum.ru http://gcb24.com/ Идёшь ровно по этому списку. И наконец, вот тут http://debtum.ru/, по вкладке кредит подтверждаешь свой номер, открываешь личные данные для сервиса, и историю вмс, там будут ссылки. После этого переходишь на р2р биржу. Там много заявок по которым можно взять с задолженостью. Около 600-800 долларов ты только на этом сайте возьмёшь. Тут заявки идут в списке, только нажимаешь - получить и всё, идёт как в кредитных сервисах. Ну и последнее - чтобы взять еще 100 долларов сверху, на http://gcb24.com/ делаешь данному сервису возврат, берешь снова 100 долларов, потом в личном кабинете нажимаешь продлить кредит и они отправят тебе еще 100 на перекредитацию - и на этом всё!

-

1 баллКароче заходи на вертуалку,в свойствах пропиши OpenDNS. 208.67.222.222 208.67.220.220

-

1 баллРебята помогите! У меня на работе стоит вай фай роутер который раздает инэт на все компы. На моем рабочем компе админ ограничил скорость до 150 кбс! Как мне без его ведома сделать снова нормальную скорость? Ну и желательно что бы он это не спалил И наверно это отдельный вопрос, но тем не менее - как узнать пароль от этого самого вай фая?

-

1 баллЗдаствуй народ,сейчас я расскажу как можно заработать около 500 руб в день. Все видел рекламы,на сайтах вот и пойдет речь. Если у вас нет стартого капитала,то эта тема для вас. 1.Создаем сайт на ucoz,делаем все красиво,как форум,создает там 2 темы,для безпалева. 2.Ищем партнерки,всякие интернет-веб маркетинги,которые платят за 1000 просмотров,200-300 руб. 3.Как мы нашли,сразу идём на websurf.ru 4.Качаем сёрферы,накручиваем просмотры на сайт,(около 2 часов надо ждать.) 5.Как накрутили собираем выручку,250-300 руб,и покупаем дедики,штук 10. 6.Сидим часа 4 и делаем с пункта 1 до 4,ТОЛЬКО на дедиках. И уже остается самое хорошее,вы просто собираете деньги с сайтов. Можно купить еще дедиков,и крутить по 15-20 сайтов. Вот например у меня сейчас 37 сайтов,и в день выходит около 4.5к.

-

1 баллКлючи и ПО сбербанка. Этим они и отличаются от тех что продают в других компаниях.

-

1 баллНу для шопинга Вам понадобится еще много чего кроме энкодера. так что лучше не надо начинать знакомство с кардингом с шопинга, да и вообще с реала...

-

1 баллНадо иногда задуматься, сколько денег люди платят за арендованное жилье. Это очень неприятное, но с другой стороны познавательное занятие. Сегодня цены на квартиру очень высокие и чтобы накопить для ее покупки могут понадобиться десятки лет, а то и больше. В результате люди тратят такие деньги на аренду квартиры, что могли бы запросто на эти деньги приобрести жилье. А еще хуже, если даже спустя десять, двадцать, а то и больше лет, они так и не могут собрать ту сумму, которая нужна для заветной квартиры. полный текст - http://xn--80ahccnjsgxxem4c.xn--p1ai/?p=1120

-

1 баллЯ уже так не считаю... Напротив, думаю, что скоро от малого бизнеса останется только история. Господа, скажите, кто-нибудь не по наслышке сталкивался с программами по развитию малого бизнеса(вопрос к регионам)? Или среди форумчан есть члены комитетов по поддержке оных?...

-

1 баллкак это не вымирала? Вот советская цивилизация вымерла, раскололась на куски... А тут речь не о беспорядке, а о системе: либо каменный век, либо 21...

-

1 баллПрисоединяюсь, погуглите, на хабре была статья как через Payoneer налить.

-

1 баллВзялись потихонечку за Рашку, еще думаю годика 3-4 и полностью удавку затянут на шее у нашего брата

-

1 баллСправа от меня висит симсон немецкий огнестрельный ствол достался по наследству К большому сожелению оружием не отвлекаюсь, но ходил с ним пару раз на охоту вещица убойная. Это я все к тому что лучше сидеть дома около окна с тем стволом с которым вы хотите! Не поймите меня не правильно

-

1 баллА нах дверь то открыл (если это не теория)? Нет дома никто... Цитата: * производство обыска в ночное время (с 22 до 6 часов), кроме случаев, не терпящих отлагательств, не допускается

-

1 баллВладелец всемирно известной обувной марки, 53-летний итальянский предприниматель Чезаре Пачотти был ограблен на своей вилле. ЧП произошло в родном городе обувщика -Чивитанова Марке на берегу Адриатического моря. Нападение было совершено четырьмя вооруженными грабителями, которые поздно вечером подкараулили на улице кухарку, вышедшую во двор покормить собак. Ворвавшись в дом, преступники связали Пачотти и его жену, а затем вскрыли сейф, в котором хранились семейные драгоценности, старинные часы и пять тысяч евро наличными. В момент ограбления в доме находилась также маленькая дочь Пачотти, которой еще не исполнилось и года. По сообщению РИА Новости, в результате нападения хозяин дома получил два небольших перелома, которые стали результатом сильного удара ногой, нанесенного одним из нападавших. С места преступления бандиты скрылись на одной из автомашин бизнесмена, которая затем была обнаружена в окрестностях Чивитанова Марке. Расследованием обстоятельств дерзкого ограбления занимаются местное подразделение карабинеров и эксперты криминальной полиции. Они опрашивают соседей Пачотти. Обувную фабрику, положившую начало бренду Cesare Paciotti, в 1948 году открыл отец нынешнего хозяина фирмы - Джузеппе Пачотти. Семейный бизнес унаследовали его дети Паола и Чезаре. В 1980 году Пачотти-младший стал президентом компании и выпустил первую линию обуви класса люкс под торговой маркой Cesare Paciotti. Вскоре появился и знаменитый кинжал, ставший ее символом. В настоящее время фирменные магазины Cesare Paciotti открыты в Риме, Флоренции, Париже, Лондоне, Нью-Йорке, Лос-Анджелесе, Дубаи, Абу-Даби, Кувейте и Москве.

-

1 баллАСАВ я себе депозитный счёт делал для себя официально по совему паспорту в МДМ банке, в торговом центре, там небольшой филиал, там постоянно пополняю его, при заключении договора ваабще не проверяди паспорт, при пополнения не проверяют паспорт, просто с него данные списала девушка и всё...

-

1 балл