Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

20.11.2021 - 20.11.2021

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 20.11.2021 во всех областях

-

10 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

8 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

7 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

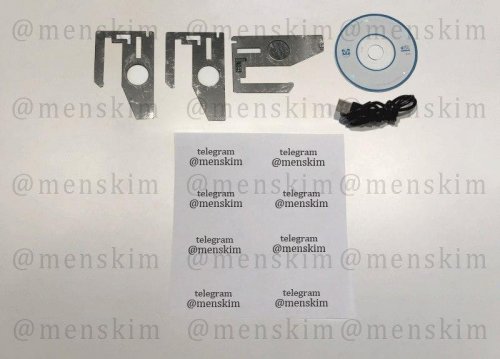

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

5 баллов

-

1 баллПосылку получил , распечатал, качество достойное как и было обговорено , всего наилучшего.

-

1 балл

-

1 баллЕсли вы пользуетесь смартфоном, то, скорее всего, уже представляете, что такое биометрические данные и как они могут облегчить жизнь. Устройства многих производителей давно научились распознавать своих владельцев по отпечаткам пальцев, а последним моделям не нужно даже этого — им достаточно «увидеть» ваше лицо. Уже скоро с помощью подобных методов распознавания личности мы сможем взять кредит в банке, получить консультацию врача или персональную скидку в магазине. Мы предлагаем разобраться в том, когда пригодятся биометрические данные. Когда соберетесь лететь за границу Многие страны, в том числе и Россия, уже сейчас собирают биометрические данные своих граждан и привязывают их к загранпаспортам. На чипы в таких документах можно записывать самую разную биометрическую информацию: от фотографии владельца до изображения радужки его глаз или отпечатков пальцев. Пока что эти данные используются в основном для безопасности: информацию, зашитую в чип, подделать крайне сложно, а ее проверка на границе занимает гораздо меньше времени (и паспортный контроль пассажиры проходят быстрее). С другой стороны, уже в ближайшем будущем биометрической информации будет достаточно, чтобы пассажиры проходили контроль вообще без документов, подтверждая свою личность отпечатками, звучанием голоса и изображением лица. Когда решите открыть счет в банке Сейчас, чтобы открыть или закрыть счет в банке, получить кредит или перевести крупную сумму, вам, скорее всего, придется ехать в отделение. Но биометрия скоро может это изменить: в России запускается Единая биометрическая система — общая база данных с биометрической информацией о гражданах. С ее помощью подтвердить свою личность и получить некоторые услуги в банке можно будет удаленно: достаточно записать видео, куда попадет ваше лицо, и аудио — с голосом. Сейчас база пополняется. То есть стоять в банковских очередях в ближайшем будущем, скорее всего, уже не придется. Когда понадобятся услуги от государства Единая биометрическая система будет использоваться не только в банках. Получать госуслуги теперь тоже станет проще. В течение трех лет система заработает и для них, и получить любую услугу, для которой сегодня нужно приехать в МФЦ, тоже можно будет откуда угодно, без паспорта и бумажных документов. Особенную роль использование биометрических данных сыграет для пенсионеров, маломобильных людей и жителей отдаленных населенных пунктов. Когда придется пойти к врачу Биометрические данные смогут стать заменой медицинским картам в больницах. Записаться на прием можно будет удаленно, а уже непосредственно на приеме врач получит историю болезни из электронной базы. Эти же биометрические данные могут пригодиться и в телемедицине: обратившись к врачу через интернет-платформу, пациент не должен будет вспоминать, какие анализы он сделал и к каким врачам сходил. Доступ ко всей этой информации специалист получит автоматически: система откроет врачу доступ к электронной карте пациента, с которым он разговаривает. Когда надоест менять пароли В идеальном мире в каждой учетной записи, сколько бы у вас их ни было, должен быть свой пароль. Он должен быть длинным, включать цифры и буквы разного регистра, а еще лучше менять его каждые несколько месяцев. Задача почти непосильная — многие годами используют одни и те же пароли для множества разных аккаунтов. Биометрия позволит обезопасить свои аккаунты гораздо более простым, но не менее надежным способом: запись голоса и изображение лица помогут входить в почту или соцсети так же просто, как разблокировать смартфон. Когда опять забудете пропуск или потеряете ключи Биометрические данные для прохода в рабочие помещения используются уже достаточно давно, но чаще в особо охраняемых зонах, куда попасть можно, только приложив к сканеру ладонь и показав камере радужную оболочку глаза. Вы все это видели в шпионских фильмах. В недалеком будущем такие системы могут быть установлены в любом офисном здании: камера у турникетов определит, что на работу пришли именно вы, и система безопасности автоматически откроет вам проход. Точно так же можно будет попасть и в свою квартиру: камера определит, что пришел владелец, и «умная дверь» откроется автоматически. Когда у вас украдут смартфон или угонят машину Представьте: вы стоите у дверей в метро и читаете новости. На очередной остановке прямо перед отправлением кто-то выхватывает у вас смартфон и убегает. Двери закрываются. Найти злоумышленника в такой ситуации довольно непростая задача — по крайней мере без использования биометрии. Если в городе установлены системы распознавания лиц, то определить, кто именно вас обокрал или, например, угнал вашу машину с парковки, становится гораздо проще. У таких систем есть и обратная сторона — заметное снижение уровня приватности. В миниатюре подобный опыт уже воплощен в Сингапуре и позволяет оценить как плюсы, так и минусы. Когда у вас не будет никаких документов Если понадобится подтвердить личность и у вас на руках не окажется никаких документов, национальная база с биометрическими данными сможет помочь. Обычно, если вы потеряли паспорт и у вас нет других удостоверяющих личность документов, восстановить его — очень длительный и трудоемкий процесс, часть которого состоит в том, чтобы доказать, что вы — это действительно вы. Если же информация о вас будет добавлена в Единую биометрическую систему, то этот процесс станет проще: подтвердить личность можно будет просто предоставив отпечатки пальцев или аудиообразец голоса. Принимает, хранит и обрабатывает данные Единой биометрической системы компания «Ростелеком». Здесь же создается специальный контрольный шаблон, который будут использовать банки, для удаленной идентификации клиентов. Когда в следующий раз отправитесь за покупками Магазины учатся обращаться с биометрией на пользу покупателям: расплатиться за покупки можно будет приложив палец к специальному терминалу со встроенным биометрическим сканером. Сегодня уже можно оплатить покупки при помощи смартфона: списание денег происходит после того, как вы подтвердите платеж отпечатком пальца. Использование биометрии напрямую, без посредника, позволит ритейлерам запоминать своих постоянных клиентов и их предпочтения в покупках, а потом — подсказывать, на какой товар каждому из них стоит обратить внимание, и формировать для каждого покупателя индивидуальные скидки. Когда захотите пойти на футбольный матч Распознавание лиц уже сегодня применяют, чтобы события с большим скоплением людей проходили безопаснее. Так, чтобы не допускать на футбольные матчи агрессивных болельщиков, используют системы идентификации по лицу: людей, попавших на записи с камер на входе в стадион, сравнивают с базой «дебоширов», которые уже устраивали беспорядки на играх. С помощью такой системы распознавания лиц уже ловили преступников, находящихся в федеральном розыске.

-

1 баллТребуются помощь вывода средств с ИП и ООО. Работаем со всеми банками, кроме Сбер и ВТБ. телеграм: https://t.me/anonymous_courier

-

1 балл"Полная анонимность" не требуется, достаточно так запутать цепочку, чтобы её распутывание было нерентабельным и потраченные усилия не окупались результатом. Для выхода на такой уровень не требуется никаких специальных знаний и умений, достаточно дочитать этот FAQ и иметь на плечах голову. 2. Зачем это вообще всё надо, когда надо дела делать, а не в интернетах трепаться? - Так делай дела, чего трепаться пришёл? Сразу хочется сказать, что абсолютное большинство, тех кого поймали и тех кого ещё поймают, палятся не на следах оставленных в Сети. Будет очень грустно, если вас выследят не по горячим следам, не сдадут доверенные лица и т.д., а поймают тупо из-за вашей лени и пренебрежения какими-то простыми советами. Ты можешь уйти в подвал с ноутбуком и модемом, обвесить рабочий стол VPN сервисами, танцевать с бубном с каждой входящей суммы, но смысл в безопасности, если ты с этого-же ноутбука заказываешь себе домой пиццу с сайта? 3. Я не программист, ничего в этом не понимаю и разбираться не хочу, что мне надо делать, чтобы не спалиться? Какой анонимности достаточно? Для начала определимся с вашей деятельностью: а) Обычный сетевой пи3дёж про жидомассонов, анунаков и парад планет без каких-либо активных противоправныхдействий. Сижу на форуме вечерами, как сделаю уроки, клацаю по кнопкам. - Вас не найдут, потому что вы никому на*уй не нужны. Снимайте шапочку. б) Есть намерения некой реальной деятельности в дальнейшем (разводы, мфо) или кооперации (общение, работа, покупка-продажа и т.д.) при максимальном подходе и возможностях: - Купите левый ноутбук, лучше с рук, левый USB модем или роутер - Установите Tails на флешку - Прокачиваем настройки "Security settings..." Tor Browser на максимум - Используйте менеджер паролей для хранения и генерации сложных паролей - Используйте шифрование сообщений OTR или GPG - Откажитесь от соц.сетей и никаких личных данных через эти устройства не передавайте Этого будет достаточно. в) Хочется предельный уровень паранойи Тоже, что выше, но ещё: - Ноутбук без или с отключенным Intel ME - Роутер с открытой прошивкой (openwrt, dd-wrt и т.д.), подключение юзать по кабелю. - С роутера подключаться к VPN купленному за криптовалюту (получится VPN=>Tor) - Полный отказ от телефонов, даже левых - Ничего не скачивать, устройства держать на виду, флешки в другие компьютеры не вставлять - Жить не по прописке, снимать жильё без документов Параноить сверх этого - уже маразм... 4. Что это за Tails такой? Это уже настроенная операционная система созданная для обеспечения приватности и анонимности. Весь траффик Tails направляется в Tor. Не оставляет следов на устройстве с которого используется, не хранит никаких данных и после каждой перезагрузки возвращается в первозданный вид, после выключения затирается оперативная память. Для меня это находка, которая удивила удобством. Вам не надо: - мучиться с TrueCrypt'ом, шифрованный раздел Persistent там создаётся в несколько кликов - ставить Tor Browser, он уже установлен и с ещё большей защитой, прокачали его максимально - ставить программы для хранения паролей, передачи файлов, затирания метаданных, работы с Bitcoin, шифрования файлов и сообщений, мессенджеров, проги для редактирования фото, видео, аудиофайлов Потому что всё это уже установлено и готово для использования. Скачай » запиши на флешку (минимум 2 Гб) или болванку » загрузись с них » установи на новую флешку (от 8 Гб) » загрузись с новой флешки » активируй Persistent » всё готово Потратьте несколько часов и увидите насколько это удобно по сравнению с вашей виндой... Подробнее о Tails Встроены: Tor Browser – с ещё большей защитой Pidgin – jabber+OTR Electrum– легкий клиент для Bitcoin KeePassX – менеджер (хранитель) паролей GPG – система асиммитричного шифрования MAT – удаление метаданных из различных типов данных Программы для редактирования документов\фото\аудио\видео и т.д. Thunderbird - почтовый клиент Легко поставить Psi или Psi+ (jabber+GPG) Шифрованный контейнер создаётся в 2 клика 5. Какой компьютер нужно купить для Tails и что ещё нужно? Ноутбук настоятельно рекомендую купить отдельный никак не связанный с вашей личностью. Что нужно для Tails: - RAM от 4 Гб, запуститься и на 1 Гб, но возможны тормоза - 1 порт USB 3.0, для скорости работы с флешки - процессор только 64бит (x86-64), конкретную модель советовать сложно, но помним о том, что в Intel есть ME(нейтрализация), и в AMD есть PSP. Хотя вряд ли вы будете столь нужны АНБ Требования к флешке: - Не SanDisk, PNY, Aegis - USB 3.0 - обязательно на чипах MLC, это даст высокую живучесть - от 8 Гб (обычно чем больше объём, тем выше скорость) - примеры конкретных моделей: JetFlash 750, JetFlash 780 Рекомендую покупать 2 флешки сразу, одну из них сделать резервной, на неё также установить Tails и время от времени копировать на неё все важные данные, на случай если одна из них выйдет из строя. 6. Что насчёт мессенджеров: Skype, WhatsАpp, Viber, там же есть шифрование? Ими пользоваться для темной работы нельзя: - Центральный сервер (свой создать нельзя) - Закрытый исходный код (что на самом деле делают эти программы и куда всё сливают никому неизвестно) - Шифрование не по открытым проверенным алгоритмам (GPG, OTR), а по своим проприетарным (вас расшифруют когда надо) - Привязка к симке или устройству. 7. Почему бы просто не общаться в случайном онлайн чате и\или общаться заранее установленными словами, которые другим будут непонятны? Скрыть предмет разговора недостаточно, так как остаётся ещё сам факт разговора: его стороны, время, место, с каких устройств оно было и другие данные, которые останутся на сервере. И доверять шифрованию неких "онлайн чатов" нельзя. 8. Тогда каким мессенджером пользоваться? Теми, что работают по протоколу jabber (XMPP), с открытыми исходниками, проверены временем и поддерживают шифрования переписки клиент-клиент GPG и\или OTR (т.е. её не увидит никто посторонний, даже владельцы сервера): - Psi+ (GPG, OTR) доведённый до ума Psi с дополнительными функциями - Pidgin (OTR) старый проверенный клиент, встроен в Tails - Tor Messenger (OTR) пока в бета-тесте Для Android: - Conversations (GPG, OTR) - Xabber (OTR) 9. Почему jabber, а не мессенджеры вроде Tox, Ricochet? Jabber проверен временем, поддерживает проверенные алгоритмы шифрования клиент-клиент (GPG, OTR), позволяет отправлять сообщения в оффлайн (когда собеседник не находится в сети). Все новомодные поделки пока этим не обладают. 10. А в чём разница между шифрованием GPG и OTR если по-простому? По-простому: OTR требует наличия собеседника онлайн, зато даёт отрицаемость (после беседы ключи уничтожаются и сообщения уже никак нельзя расшифровать, даже если ключи были изъяты у обеих сторон). GPG гораздо старее, надёжнее и функционал обширнее (можно шифровать файлы, подписывать сообщения, проверять подписи), держите ключи в шифрованном разделе, имейте сложные пароли и делайте бекапы и проблем не будет. 11. А как и где файлы нужные хранить и как их шифровать? Вы конечно можете зашифровать свой жёсткий диск TrueCrypt'ом, но сможете ли вы его быстро уничтожить случись что? Легко ли его прятать? Поэтому практичнее пользоваться легкоуничтожимым носителем. Например на флешке с Tails в разделе Persistent (это отдельная папка, всё скинутое в неё шифруется на лету). 12. А что с электронными почтами (email), какими можно пользоваться и как? Шифровать переписку GPG, через почтовый клиент Thunderbird настроенный на Tor. Выбирать зарубежные сервисы не требующие телефона и не имеющие серверов в СНГ (Google имеет, например). 13. Куда заливать фото, видео, аудиофайлы? На зарубежные хостинги и лучше в .onion, метаданные с файлов удалять перед загрузкой. 14. Как метаданные удалять с фото, видео, аудиофайлов? С помощью программы MAT, подробнее как это сделать: 15. Как безопасно передать\получить собеседнику фото, видео, аудиофайлы? Через jabber нельзя? С помощью OnionShare - безопасный файлообмен через Tor. Через jabber напрямую файлы отправить нельзя, только через сторонние серверы, это небезопасно и так не делайте. 16. Что насчёт личных сообщений (ЛС) на форумах? Это безопасно? Только если вы шифруете их с помощью GPG. Помните, что все сообщения хранятся в открытом виде и видны владельцам серверов. Нажимая кнопку "удалить" сообщения всё равно остаются в базе данных. Не передавайте критически важной информации даже в личку. 17. Что за сайты .onion и насколько они безопасны? Сайты в сети Tor, все IP скрыты и не видны никому в т.ч. владельцам сайтов, траффик шифруется внутри Tor и не выходит за его пределы. Посещения сайтов с выключенным JavaScript (настройки "Security settings..." Tor Browser на максимум) безопасны. С включенным, в теории, возможны атаки на вас через скрипты, но если вы пользуетесь Tails, то угроза ниже, т.к. браузер изолирован и имеется настроенный файрволл, который мимо Tor не пропустит. 18. А насчёт доверия к сайтам .onion? Зависит от сайта и меняется со временем. Лучше никому не доверять. В клирнете хватает мошенников, в onion зоне цугрозы умножаются на х100 19. Что насчёт связи через левые телефоны с левыми симками? Проверенный метод! См. выше пункт 7. Остаётся ваше: местоположение, голос, факт связи, предмет связи, нет шифрования, иногда места пополнения, места покупки симки и телефона и т.д. и т.п. 20. А как СМС анонимно принять? Найти сервис по приёму СМС, внести деньги с помощью биткойнов или анонимных криптовалют, принимать СМС. 21. А как анонимно платить за что-то в Сети? С помощью биткойнов или анонимных криптовалют. 22. Вопросы по Tor и Tor Browser: а) Это же разработка США и всё такое? Да, как и процессоры, оперативная память и всё остальное. Но Tor имеет открытый исходный код и прошёл некоторую проверку временем. б) Можно ли настраивать Tor Browser? Нет. Даже разворачивать окно браузера нельзя. Никакие дополнительные настройки вносить нельзя. Дополнения устанавливать нельзя. Настройки "Security settings..." на максимум ставить можно и нужно. в) Могут ли скрипты JS (JavaScript) привести к деанону если их разрешать? В теории, очень возможны. д) Что видит провайдер когда я пользуюсь Tor'ом? Только сам факт использования Tor. Как именно вы им пользуетесь: какие сайты посещаете, какие мессенджеры используете, переписка и т.д., ничего этого невидно. Но сайты на которых вы это делаете, конечно могут это видеть, а если подключение не по https://, а по http://, то всё, что вы делаете на таких сайтах видят и выходные ноды Tor. То, что вы пользуетесь не просто Tor'ом, а Tails'ом, провайдер также может видеть. е) Как сделать чтоб провайдер не видел подключения к Tor? Пользоваться мостами или сначала подключаться к VPN, а потом к Tor (получится VPN=>Tor). ж) Какие вообще есть правила использования Tor, которые нужно соблюдать? - Не стоит принимать неподписанный сертификат (который может быть сертификатом выходной ноды) - Желательно исключить из цепочки ноды стран СНГ и постсовка (есть в первом посте в теме про Tails) - Чтобы не оставлять свою переписку на серверах стоит использовать шифрование клиент-клиент (OTR\GPG) - Не качать торренты через Tor, желательно вообще не скачивать, что попало - Использовать https:// версии сайтов - Иметь повсюду сложные и разные пароли - Всё остальное, что описано в этом FAQ, не буду повторяться 23. Что там с mac-адресами, они как-то палятся? Как с ними быть? Mac-адреса есть у Wi-Fi модуля и сетевой платы ноутбука. А также у роутера и модема. Сайты НЕ видят ваши mac-адреса. Но их видят ваш провайдер и соседские устройства (чужие роутеры и Wi-Fi точки) и сливают эту информацию например в Google и Яндекс для определения местоположения. Выход: отключить Wi-Fi модули и подключаться к роутеру по Ethernet кабелю. Tails при каждом запуске сам автоматически меняет mac-адреса вашего Wi-Fi модуля и сетевой платы ноутбука. 24. А зачем нужен VPN перед Tor, одного Tor не хватит? Tor это экспериментальное ПО, которое потенциально может содержать уязвимости, хотя оно постоянно обновляется. Кроме того, VPN скрывает от провайдера сам факт использования Tor, что может быть важным. Ну и двойная защита ещё никогда не была лишней. 25. Какой VPN сервис выбрать? Хороший VPN сервис должен: - сервера и сама компания находятся не в постсовке и не в США - поддерживать работу через OpenVPN (скачиваются только конфигурационные файлы, а не устанавливается какая-то программа с сервиса) - оплата с помощью криптовалют - спрашивать минимум информации о вас 26. Антивирус нужен вообще? Очередное шпионящее за вами и вашей деятельностью средство. Его у вас быть не должно. Антивирус на Tails, как и на всех Linux, не нужен. 27. Менеджер паролей это что и зачем? В Tails встроен KeePassX, он позволяет создать шифрованную базу данных с вашими паролями, логинами, заметками, небольшими файлами, закрытыми ключами, аккаунтами, биткойн-кошельками и всем прочим ценным и зашифровать её одним мощным паролем, который вам только и нужно запомнить для входа в неё, а все остальные пароли будут случайными, надёжными и от 20-25 символов. Согласитесь, что вам гораздо проще иметь и хранить структурированную базу в несколько мегабайт, чем огромные текстовые файлы в которых чёрт ногу сломит. 28. Почему на сайтах и форумах в .onion не работает https? Соединение https для .onion не требуется., .onion и так делает всё тоже самое, что и https, только бесплатно. 29 Что насчёт общественных Wi-Fi? Владелец Wi-Fi точки видит, что вы подключились к Tor и часто видит вас через камеру. Так что купите левый модем и чаще их меняйте. 30. Почему нельзя пользоваться Windows, MacOS, iOS и т.д.? Они имеют закрытый исходный код (что на самом деле делают эти ОС никому неизвестно), собирают о вас всевозможные данные и сливают их "куда надо", сами по себе представляют из себя троян и закладку. Пользуясь этими ОС шифрование и прочее практически бессмысленно, кроме случаев Неуловимого Джо, когда вы нахуй никому не нужны (см. в начале про анунаков). Как либо "настроить" эти ОС невозможно от слова "совсем". 31. Устройства были изъяты мусорами или у меня есть на это подозрения. Как найти или как их проверить на наличие аппаратных закладок? Никак. Продай\подари и купи другой. 32. А как анонимно пользоваться вконтактом или другой соцсетью? Всё равно кто-нибудь, да спросит... - Регнуться через СМС на платном сервисе - Tails с выкрученным "Security settings..." в Tor Browser на максимум, см. выше - Пользоваться мобильной версией - Своих данных не раскрывать, знакомым не писать, в личках вообще ничего не писать

-

1 баллВсем доброго времени суток! Сегодня я представлю вам простой backdoor на C#. Нам понадобиться Visual Studio с .NET Framework и данная статья. Работать будет по такой схеме: То есть вирусом является клиент и между ним и сервером происходит сопряжение, в результате которого они могут обмениватся пакетами. Теперь перейдём к написанию сервера. 1. Инициализируем переменные 2. Функция получения данных после выполнения команды 3. Функция отправки команды клиенту 4. В главную функцию записываем инициализацию прослушки порта 443 и создаем цикл ввода и отправки нами команды клиенту Теперь к написанию клиента, который мы будем отправлять жертвe 1. Инициализируем переменную для сетевого потока и функцию подключения к серверу 2. Создаем функцию получения команды от сервера 3. Функция выполнения команды 4. Отправляем результат серверу 5. В главную функцию помещаем цикл для постоянного подключения к серверу Теперь нужно это все скомпилировать и отправить жертве клиент. После запуска файла жертвой мы увидим следующее: Исходники: https://yadi.sk/d/8_83zMQu3XUcYb Пасс: vlmi.su

-

1 балл

-

1 балл

-

1 баллЧто значит почему бы и нет? потому что это бред за такие деньги этим заниматься , именно поэтому и нет

-

1 баллПопасть в ловушку в багажник – это ужасно и может привести к летальному исходу. Иногда злодеи заставляют людей залезать в багажник, но бывают случаи, когда человек (как правило, ребенок) сам случайно попадает в ловушку в багажнике. Независимо от причин попадания, багажник - это очень опасное место. К сожалению, выбраться из запертого пространства не так уж просто. В то время как в любом транспортном средстве, изготовленном в США после 2002 года, есть рычаг багажника, в других его нет. Итак, что вы можете сделать, чтобы увеличить свои шансы на побег? Стратегии для немедленного освобождения: 1) Толкните крышку багажника. Во всех американских автомобилях, выпущенных после 2002 года, должен быть багажный рычаг внутри багажника в соответствии с национальным законодательством. Если вам посчастливилось оказаться в одной из этих машин, и ваш похититель настолько глуп, чтобы не заметить этого, найдите рычаг и потяните его вверх или вниз, в зависимости от марки авто. Он, как правило, оборудован светящейся в темноте ручкой, расположенной вблизи защелки багажника, но там также может быть шнур, кнопка, переключатель или дескриптор, который не светится в темноте. 2) Если водитель выйдет из автомобиля – вылезьте через заднее сиденье. В некоторых автомобилях задние сидения складываются вниз, чтобы открыть доступ к багажнику. Как правило, рычаги для этих мест располагаются внутри автомобиля, но один из них может быть в багажнике. Если нет, попробуйте толкнуть, ударить или вырвать сиденье вниз, а потом поднять. Если вас похитили, убедитесь, что бандита нет в машине, иначе у вас не получится проделать свой путь к освобождению, сложив заднее сиденье прямо под носом у похитителя. 3) Дерните за провод багажного рычага. Если автомобиль оснащен проводом багажника, чтобы можно было управлять открытием багажника из салона автомобиля (обычно с помощью рычага возле водительского места), вы можете потянуть провод и открыть защелку багажника. Отодвиньте коврик или картонную панель в багажнике и нащупайте под собой провод. Он, как правило, окажется на стороне водителя. Если там нет провода - поищите вдоль дна багажника. Когда найдете - потяните его (вытягивая по направлению к передней части автомобиля), чтобы открыть багажник. Тяните кабель к передней или боковой части автомобиля - это потянет защелку для открытия багажника. Если в багажнике есть плоскогубцы - они могут помочь вам тянуть шнур. 4) Приподнимите защелку. Если вы не можете найти провод, но нашли защелку, то лучшим способом освобождения может стать взлом защелки. Найдите в багажнике отвертку, лом или монтировку. Под полом багажника могут найтись другие инструменты или наборы для смены колес. Если вы нашли подходящее средство, воспользуйтесь им, чтобы вскрыть защелку багажника. Если вы не в состоянии приоткрыть защелку, вы можете попытаться приподнять стороны багажника. Это даст возможность поступать воздуху, а также позволит вам подать сигнал о помощи. 5) Вытолкните тормозные фонари. В багажнике у вас должен быть доступ к фарам стоп-сигнала. Вам, возможно, потребуется вытащить или вырвать внешние панели, чтобы добраться до них. Как только вы получите к ним доступ – вырвите провода. Затем попробуйте толкнуть или ударить фары так, чтобы они выпали из задней части автомобиля. После этого вы можете подать сигнал для других автомобилистов или прохожих, вытянув руку через отверстие. Даже если вы не сможете полностью вытолкнуть фонари наружу, отсоединив провода, вы увеличите вероятность остановки вашего похитителя полицией за неисправные или висящие наружу стопы. Только помните, что этот способ самый шумный. Если вы хотите привлечь к себе внимание, и вас не похищали, шум только поможет делу. 6) Используйте автомобильный домкрат для поднятия крышки багажника. В некоторых автомобилях можно найти домкрат и парочку инструментов в багажнике вместе с запаской. Иногда они сложены под ковриком или сбоку. Если вы сможете добраться до домкрата, установите его, проверните под крышкой багажника и пытайтесь вытягивать до тех пор, пока крышка багажника не начнет отпираться. 7) Если эти методы не срабатывают, бейте по крышке и создавайте шум, чтобы привлечь внимание ... если вы не были похищены. Если вы только-только попали в багажник автомобиля и не беспокоитесь о лишнем шуме, чтобы привлечь внимание похитителя, – просто выгните багажник как можно выше и кричите до тех пор, пока не привлечете кого-то другого, кто будет звать на помощь. Если вы находитесь в довольно людном месте, вы можете попробовать этот метод, пока ищите защелку багажника, но крик, как и стук, скорее всего, приведут вас к истерике и чрезмерному волнению. Увеличение шансов на побег: 1) Оставайтесь как можно спокойнее. Багажники не полностью герметичны, и обычно должно пройти не менее двенадцати часов, чтобы вы потеряли сознание; тем более, если вы маленький, или багажник большой (или и то и другое). Что может убить вас – это гипервентиляция, так что дышите и не паникуйте. В багажнике может быть очень жарко – до +60 С, но вам все равно нужно сохранять спокойствие, чтобы повысить шансы на побег. 2) Если похититель находится в автомобиле, ваши движения должны быть как можно тише. Хотя вы будете отчаянно пытаться выбраться как можно быстрее, если вы будете дико колотить по стенкам и кричать, похититель может вас услышать, разозлиться и принять дополнительные меры, например, завязать вам рот или полностью вас связать. Если вы пришли к выводу, что единственное, что вам остается сделать, это попытаться выбить багажник, а похититель до сих пор в пути, или вам становится слишком жарко, постарайтесь действовать ногами, выбирая момент, когда автомобиль едет быстро или находится в шумной обстановке. Имейте в виду, что даже если вы будете вести себя тихо, похититель может услышать долгожданный «щелчок» открытия багажника. 3) Выбирайте подходящий момент, чтобы сбежать сразу же после открытия багажника. Хотя вы захотите выскочить сразу же после открытия багажника, к сожалению, вы не сможете этого сделать, если автомобиль мчится по шоссе, иначе этот прыжок станет смертельным. Выжидайте, пока автомобиль замедлит ход достаточно для побега, например, когда автомобиль будет ехать по жилому кварталу. Лучше выпрыгнуть из машины, когда она движется медленно, чем когда она полностью остановилась, ведь если похититель остановит машину и выйдет, он может заметить, что вы открыли багажник, и позаботится, чтобы вы не повторили этого снова. Как защитить себя или членов своей семьи от попадания в ловушку в вашем багажнике: 1) Установите багажный рычаг в багажнике вашего автомобиля. Подавляющее большинство людей, запирающихся в багажнике, становится жертвами собственного автомобиля. Хорошая новость для вас: вы можете подготовиться к такому повороту событий, установив рычаг. Проверьте, есть ли уже в вашем автомобиле рычаг. Если его нет, вы сможете установить его, в зависимости от электронных механизмов багажника. Если ваш багажник можно открыть дистанционно, легче всего будет спрятать запасной пульт в багажнике. Вы должны рассказывать детям и другим членам семьи, где он находится, и как им управлять. Если ваш багажник не открывается дистанционно, вы можете приобрести материалы для самостоятельной установки примерно за $4. Установите рычаг, если вы не уверены в своих технических навыках. 2) В вашем багажнике должны быть основные инструменты для безопасности. Положите туда фонарик, лом и отвертку. Если вы не можете установить в багажнике рычаг, храните там инструменты, которые помогут вам взломать замок или, по крайней мере, помогут привлечь внимание прохожих. Советы: Аварийные багажные рычаги стали необходимым условием для всех автомобилей, кроме хэтчбек, продаваемых в США, начиная с 2002 модельного года. Во многих машинах есть запасное колесо и пара инструментов для его установки. Если вы сможете добраться до них, воспользуйтесь ими, чтобы сбежать! Имейте в виду, если вас похитили, то злоумышленник, скорее всего, убрал все лишнее из багажника, так как такие люди, как правило, планируют нападение заранее. Если повезет, ваш похититель включит громкую музыку или будет проезжать через шумную местность, и вы сможете позвонить по номеру 911 или обратиться за помощью, чтобы похититель вас не слышал. Если похититель не проезжает в шумной местности и не слушает музыку, говорите по телефону шепотом, чтобы он вас не услышал и не отобрал телефон. Предупреждения: Если автомобиль находится в движении, даже не думайте выпрыгнуть из него на большой скорости. Подождите, пока машина замедлится или остановится, прежде чем попытаетесь бежать.

-

1 балл

-

1 балл

-

1 баллДобрый день. Основная масса наших лошков будет состоять из девушек, которые любят халяву. Для начала работы советую купить какую нибудь страницу в вк, хотя у меня сработало с только созданной. Разводить будем на якобы взнос, который им вернётся по приходу в салон, советую назначать цену не больше 300 рублей. В общем создали нашу страницу, как оформлять её зависит от вашего воображения Небольшая инфа про мою страницу: Лично я создал страницу человека, который просто занимается сбором людей для сего мероприятия. Скопипастил первую же фотку какого то мужика, который выглядит солидно. Так же нашёл пару фоток работ с волосами непосредственно в каком то салоне красоты, ну и какую нибудь фотку с ногтями. Закидываем нашу удочку во всякие группы: Ищу модель *Город* бесплатно, этих групп с разными городами х*ва туча, добавив пару фоток с *нашими* работам И ждём пока их опубликуют. В данных группах за объявления не нужно платить. Писать будут тоннами, можете подстраиваться под каждого человека и его город, яндекс карты в вам в помощь И ищите где можно арендовать офис в том или ином городе. Так вот каждой жертве пишем уже заготовленный текст( если хотите то, каждого можете обрабатывать вручную) я решил делать это с заготовленным текстом, что бы сразу отсеивать *адекватных* Ну после того как они согласятся, не спешите забирать деньги, это может их спугнуть. Сначала обговорите время и дату приёма, учтите, что между процедурами должен быть промежуток примерно в 2-5 часов. Вроде всё, возможно много воды и лишней писанины, первая тема которую я сливаю и вообще первая которой я пользуюсь.

-

1 балл

-

1 баллИтак, кратко опишу, в чём заключается наш способ и почему он будет актуален всегда, жертв будет бесконечное множество, а преимущественное большинство будет отправлять нам не малые суммы денег. Способ, а то есть схема, заключается в том, что мы будем продавать электронные билеты на различного рода мероприятии (коих, стоит отметить, очень много). Наличие столь огромного кол-ва разнообразных концертов не может нас не радовать, а тот факт, что концерты не закончатся никогда, который позволяет зарабатывать всегда, должен вас лихо окрылить. С каждым месяцем, всё больше людей покупают так называемые «электронные билеты», после успешной покупки которой, они получают файл (зачастую, PDF), который впоследствии они распечатывают и благополучно попадают на мероприятие. Даже те, кто никогда не покупал или не хотел покупать «электронные билеты», всё равно будут выходить на нас, хотят они этого или нет. Человеческая жадность заставляет человека обращаться незнакомым людям, дабы сэкономить лишнюю сотку деревянных в кармане. Это самая главная причина, почему мой способ будет актуален всегда. Примечание: Желательно использовать фейковую страничку ВКонтакте, а также почтовый ящик. На всякий случай, можно использовать бесплатный VPN, взятый с http://hideme.ru/vpn/. Совет от себя лично: после получения денег с жертвы, лучше намекнуть ей, что вы её нае*бали. Как бы глупо это не звучало. Мало ли, начнут разбираться, когда жертва придёт на мероприятие с поддельным билетом. Вам то ничего не будет, но человеку может достаться. Впрочем, это личное дело каждого. Инструкция по использованию схемы: В АРХИВЕ идут в комплекте два файла. Первый, который используется в шапке и подтверждает нашу покупку и второй, непосредственно PSD самого билета, который мы можем подогнать под любое мероприятие. ·Примечание: У нас есть два варианта поиска жертвы: 0. Первый – ищем потенциальных покупателей в группах на мероприятия из этого списка https://msk.kassir.ru. Список далеко не маленький. Есть куда разгуляться. Потенциальные покупатели обычно интересуются ценами, местами продажи билетов и прочим. Списываемся с ними, ссылаясь на то, что пойти не можем по каким-либо обстоятельствам. Например: заболели, нужно уехать по работе, дочку нужно свозить в цирк и тд. Второй – выбираем мероприятие из того же списка и начинаем писать по тематическим группам. В этой инструкции, я возьму в пример Гуфа. Т.е. можно писать в его фан-группах. Отличие второго способа от первого, заключается в том, что во втором способе, люди будут проявлять интерес и писать нам сами. Т.е. достаточно купить пару аккаунтов и спамером раскинуть сообщения, а потом, просто собирать «кеш». 1. Находим жертву используя варианты из пункта «0», либо с помощью своего собственного и просим у неё некоторые данные, для покупки билета (здесь ничего сверхъестественного, обыкновенные данные, никаких карт и тд., следовательно, жертва не испугается вашей просьбы). Шаблон вашей беседы может быть таков: Жертва: Привет! Я увидел, что у вас есть лишний VIP билет на первый ряд левого сектора, на концерт Гуфа. Можно ли узнать цену и по какой причине вы не сможете присутствовать на концерте? Вы: Добрый день. Да, есть один. Купить то купил, а вот пойти не получается. Цена 5.000р, официальная цена на сайте и в местах распространения – 7.000р, поэтому я считаю, что моя цена достойная. Прийти не смогу, потому что начальник обязал прийти на работу в этот день, т.к. двое из моей смены на больничном. Жертва: Хорошо. Цена меня устраивает! Где гарантии, что после перевода денег, вы меня не кинете? Я не могу вам полностью доверять. Вы: Гарантий нету, но я могу купить билет, дать вам фото моей покупки и прислать купленный билет прямо на почту, после чего вы переведёте мне деньги. Такой расклад вас устроит? Жертва: Да, меня всё устроит. Оплатить смогу на Qiwi. Вы: Хорошо. Мне нужно ваше полное ФИО, для переоформления билета через сайт msk.kassir.ru на вас. Жертва: Моё ФИО – Степанов Кирилл Апалдинов. Вы: Хорошо. Минуту. Вы: Вот скриншот оплаты. Дайте пожалуйста вашу почту, я вам туда перешлю билет, который я оформил на сайте. Жертва: elitesro@yandex.ru Вы: Сейчас отправлю. Вы: Всё готово. Билет у вас. Передавайте деньги на кошелёк: XXXXXXXXXXXXX Жертва: Всё пришло. Через час отправлю деньги. Вы: Хорошо. Удачи вам. Примечание: Как вы уже могли догадаться, жертва может вас кинуть и не прислать деньги. Да, это так. Но в этом случае, мы ничего не теряем, а наглая жертва, отхватит лещей на входе за поддельный билет. В любом случае, жертва получит урок. Если попадётся – будет меньше доверять людям, пойдёт на пользу. Кинет нас – тоже получит урок. В таком случае, я советую просто переключиться на другого покупателя. Примерно из 12-ти жертв, только четверо так и не закинули мне деньги, но я ничего с этого не потерял, т.к. не вкладывал ничего. 2. Найдя нужную жертву из пункта «0» и взяв данные после шаблонного разговора, открываем файл Оплата.html, с помощью NotePad++, либо же, обычного блокнота. Например я буду использовать NotePad++, из-за его простоты. 3. Меняем данные на те, которые мы получили от жертвы. Все данные, которые нужно заменить, обозначены на фотографии ниже: 4. Не забываем сохранить данные. Закроете файл – потеряете заполненную информацию. 5. Открываем Оплата.html. Откроется картинка в браузере, подобного рода: 6. Нажимаем PrntScrn, вставляем в Paint, обрезаем, сохраняем. 7. Открываем файл Билет.psd. 8. Это макет нашего билета, который мы и будем отправлять жертве. Тут необходимо поставить наши данные. Будьте внимательны, изменять нужно не мало. Не пропустите ни одного слоя. Каждый слой подписан, поэтому вы сразу увидите, что нужно менять. Возможно, вы обратите своё внимание на то, что есть несколько одинаковых слоёв. Это не ошибка! Просто некоторые данные дублируются на билете несколько раз. Когда введёте информацию – ничего не закрывайте. Этот файл нам ещё понадобится. 9. Теперь нам нужно создать свой «Бар Код». Это такая чёрно-белая полоска с шифрованной информацией, например «Серия, номер билета». На каждом билете, уникальный «Бар Код». Для этого, мы будем использовать онлайн-сервис. Переходим на сайт http://barcode.tec-it.com/ru. 10. Вводим данные в формате: 1) Серия Билета. 2) Номер Билета 11. Жмём на кнопку «Обновить». У вас получится нечто такое: 12. Справа от ввода информации, появится наш «Бар Код», который нам нужно скачать. Скачиваем. 13. Заменяем этим кодом тот код, который стоял изначально у нас в файле (перетаскиваем с заменой). Таким образом, если жертва захочет проверить наш билет, используя приложения для расшифровки кода, она увидит нормальную информацию стандартного билета. 14. Перепроверяем, остались ли незаполненные слои и сохраняем билет в формате PDF. Именно PDF, а не JPG, т.к. 90% онлайн-касс выдают билеты именно в PDF. Если у вас нет строки, которая показана ниже, значит у вас не установлен «Adobe Reader» 15. Высылаем жертве в ВК скриншот нашей покупки, прикрепляя файл «Оплата» и сразу просим почту, для отправки билета (наш PDF файл). Получаем почту, отправляем билет, говорим, что выслали. Не буду повторяться, всё описано в пункте номер «0». Конечное примечание: Используя второй способ, описанный в пункте «0», вы можете автоматизировать поиск жертв. Мне было лень разбираться со спамом, поэтому я просто ручками проходил раз-два в день и собирал неплохие деньги. За 7 дней у меня получилось примерно ~30.000р+. Вы вполне можете выйти на больший доход. Основной мой минус был в том, что я способу уделял 1-2 часа в день, а с началом учёбы, даже столько времени я с трудом могу найти.

-

1 баллЛюбимая позиция халявщиков рассуждать следующим образом: «Он добился успеха, потому что ему помогли и были связи!». Вы поймите, всё это тоже работа, такое на халяву не приваливает. Если, конечно, ты сразу не родился сыном Дональда Трампа. Если человек изначально собой ничего не представляет, и на его жизненном пути появятся люди с ресурсами, у него всё равно ничего не получится, и никто ничего не даст. Только со стороны кажется, что тем или иным людям дают «за просто так» и на халяву. На самом деле, перед этим была проделана существенная работа. Никто никогда никому ничего не делает за просто так. Вы можете выйти на улицу и первому встречному дать приличную сумму денег? Обычно происходит либо пересечение интересов и ресурсов, либо сотрудничество, и только в этом случае тебе могут что-то сделать те, у кого больше ресурсов. Бывают примеры, когда чувак ехал в купе поезда, и его попутчиком был какой-то генерал. Они познакомились, поболтали, и потом генерал устроил его на тёпленькое место. Но опять же не надо думать, что на месте этого чувака может оказаться кто угодно. Если бы в том купе был я, то мог этому генералу вообще не понравиться и никак не подойти. Он, скорее всего, видит в том парне тот потенциал, который может быть ему полезен в определённой деятельности. Он это видит с высоты своего опыта. Соответственно, этот парень в своё время долго занимался каким-то делом, работал над собой, и тут обстоятельства сложились таким образом, что они оказались в одном купе. Но это не значит, что любой, кто бы ни оказался на этом месте и выпил с этим генералом, также всё получил легко и просто. В реальной жизни никто просто так не помогает. Что-то я не видел, чтобы миллионеры ходили по улице и помогали всем подряд. Если вы хотите найти полезные связи, то должны понимать и знать, как грамотно подкатить. В первую очередь вы должны подумать, как помочь ресурсному человеку в его деле или решить его проблему. И не просить ничего ни при каких обстоятельствах. Тех, кто у них постоянно что-то просит, их огромное количество, как паразитов. Как только у человека появляется большое количество денег, у него тут же обнаруживается куча друзей, родственников, и прочих подхалимов и всех остальных желающих подмазаться, что его начинает просто тошнить от такого отношения. Успешные и богатые люди зачастую стремятся к изоляции и одиночеству. Если вам попался такой знакомый, и если он почувствует, что вы ничего не можете ему дать, у вас даже мышление не работает в этом направлении, а работает по принципу «помоги, у тебя же и так дофига всего есть, от тебя не убудет!», то забудьте, что вы с этим человеком хотя бы ещё раз встретиться. Он сделает всё, чтобы вас от себя изолировать. Паразитическое, потребительское и приспособленческое мышление — это стандарт поведения большинства людей, особенно бедных и неуспешных. Подход с позиции получить на халяву проявляется во всем. Мне часто задают вопросы в личке или через почту, это происходит так: «У меня такие-то проблемы, помоги решить!». Никто никогда не думает, с чего вдруг тебе кто-то должен помогать и решать твои проблемы. Никто не задумывается, а что он сам в первую очередь может сделать для этого человека, чтобы ему было интересно пообщаться и как-то помочь. Успешные люди открытые и общительные, но только с теми в ком не видят приспособленцев и халявщиков. Они, как правило, все очень открытые. Но обычно на контакт с ними пытаются выходить по идиотский и по принципу «сейчас я попробую что-то от него поиметь!», чтобы за просто так. Типа «от него не убудет, и так богатый, подумаешь, отвалит мне пару лямов, а я зато счастливым стану, заживу!». Чем больше подход, по принципу «я весь такой несчастный, ранимый, помоги, мне очень плохо, у меня депрессия, мне так тяжело, а тебе ничего не стоит, протяни мне руку помощи и у меня сразу жизнь наладится, пожалуйста, тебе же не сложно, моя жизнь на волоске», тем сильнее успешные состоявшиеся люди ненавидят таких просящих. Сколько раз я видел, как они реагируют на такие просьбы — у всех всегда негатив. Казалось бы странно, человеку плохо, он просит о помощи, почему бы и не помочь, ведь это по всем канонам и нормам библии и религии только приветствуется и поощряется. Успешные люди просто знают, из какого теста сделан человек, и знают не только цену своим деньгам, но и видят жизнь такой, какая она есть, поэтому всегда призирают симулянтов и халявщиков, которые из себя изображают бедных овечек и несчастных страдальцев. Чем навязчивее и жалостливее их просишь, тем больше вероятность, что тебе не просто не помогут, а попробуют устроить ещё большую жопу, чтобы ты, наконец, перестроил своё мышление. Потому что они понимают, что люди с паразитическим мышлением никогда не изменятся, и ничего у них в жизни не наладится. К богатым успешным людям очень часто обращаются малознакомые или совсем не знакомые люди, с тупыми и бесперспективными «деловыми» предложениями, или с позицией выехать за его счёт и попытаться выманить инвестиции. У них на глазах тут же появляется циничная ненависть, потому что они устали слушать этих нытиков и попрошаек. А больше всего они ненавидят родственников и старых друзей, потому что те просят больше всех, типа «помоги, ты же сват, брат, муж моей сестры, сделай мне ремонт, ты же миллионер, купи мне машину». Они ненавидят этих паразитов. Эти люди сами нелёгким трудом добились своей цели, и знают цену, которую они заплатили, тернии, через которые прошли. Только они пытаются начать пожинать плоды и наслаждаться результатами своего адского труда (а это всегда колоссальная работа над психикой, и цена этому надломленное здоровье), как тут же приходят какие-то халявщики, которые не выстрадали от его работы даже десятой доли процента, и хотят то же самое получить на халяву. У них к этим халявщикам просыпается настоящая ненависть. Через некоторое время они становятся бронебойными циничными пофигистами. Могут помочь разве что бабушкам на улице, а умирающему молодому парню не помогут, таких они на дух не переносят. Они ненавидят вот это приспособленческое мышление, и говорят «если есть руки и ноги, то иди работай, нечего просить!».

-

1 балл

-

1 балл

-

1 баллПоследние несколько лет везде, где большая политика разевает свою пасть на свободу информации, появляются хактивисты из группировки Anonymous. Вооруженные знанием кода, навыками социальной инженерии, с развитым политическим самосознанием, они берут на себя роль революционного шута и объявляют войну властным мегаструктурам там, где большие пушки и грубая сила решают меньше всего — в виртуальной реальности. Будь то грязные секреты ЦРУ, корпоративные войны со шведскими криптоанархистами, цензура арабской весны или недавние столкновения на площади Таксим — любая актуальная политическая проблема переносится в плоскость дыр в системах безопасности, виртуозных взломов и ковровых DDoS-бомбардировок. Кто такие Anonymous Во времена, когда информация сочится из всех основ миропорядка, они — коллективное воплощение старого мифа о безликом борце за права угнетенных. Такой же давней, как и сам миф, является и реакция на него. С тех пор как Anonymous превратили интернет в зону стыдных провалов больших политических игроков, последние все меньше хотят выглядеть идиотами и тратят все больше ресурсов на преследование противников. И пускай «имя им — легион», это никак не спасает благородство от репрессий. За последние три года по обвинениям в причастности к Anonymous было задержано около сотни человек, некоторые из которых были арестованы и ожидают своих сроков, вплоть до двухзначных. До Anonymous история политически мотивированного хакинга представляла собой спорадическую деятельность разрозненных групп, чье существование было крайне непоследовательным. Хотя уже с начала 1990-х сообщества вроде Cult of the Dead Cow и Electronic Disturbance Theater по полной использовали сети для выражения своих идей, парализуя деятельность государственных сайтов. Сами Anonymous, как воплощение политической воли хакерского андеграунда, появились в 2008 году. Взяв старт в начале 2000-х с отчаянно веселившихся имиджбордов, они впервые оформились в проекте «Чанология» против авторитарной деятельности Церкви сайентологии. Впечатляющие размахом DDoS-атаки, бесчисленные офлайн-пранки и даже уличные демонстрации помогли децентрализованным анонимам осознать себя как силу, способную дать массовый и организованный отпор. После этого «боевые» операции Anonymous стали проходит с завидной регулярностью. Основной фронт находился в противостоянии с интернет-цензурой. За это время группа успела поддержать Ассанжа и WikiLeaks, движение Occupy, The Pirate Bay и поссориться с кучей транснациональных компаний (Sony, PayPal, Visa), половиной мировых правительств, ассоциациями правообладателей и даже с британскими таблоидами. Anonymous вдохнули новую жизнь в ранее криминализированный образ хакера. В 2012 году журнал Time включает группу в сотню важнейших явлений планеты. Теперь взломщики кода по праву становятся героями своего времени, но по иронии судьбы их лица можно разглядеть лишь тогда, когда они оказываются за решеткой. В 2012 году журнал Time включил группу Anonymous в сотню важнейших явлений планеты. Взломщики кода по-праву становится героями своего времени Деанонимизированные «Анонимы» Новичок Aendy Первым человеком, получившим реальный срок за участие в деятельности, связанной с Anonymous, стал 19-летний американец Дмитрий Гузнер. В 2009 году он был приговорен к заключению за взлом сайта Церкви сайентологии в рамках самой первой атаки хактивистов. Улыбчивый брюнет в очках из Нью-Джерси полностью взял вину на себя, но признать участие в организованной группе отказался. Прокурор требовал для Дмитрия десять лет несвободы, а суд в итоге остановился на 366 днях тюрьмы плюс два года без компьютера. С 2009 года о Дмитрии ничего не слышно. Чем больше информации поступало о Дойоне, тем важнее казалась его фигура в хакерском движении Дедушка Commander X После случайных жертв вроде Гузнера рука американского правосудия сумела зацепить хакеров большего масштаба. В 2011 году полиция арестовала бездомного Кристофера Дойона за причастность к кибератакам на сайт округа Санта-Крус, Калифорния. Таким образом 50-летний Дойон протестовал против закона, запрещавшего свободный кемпинг на территории округа. Во время следствия выяснилось, что калифорнийский бомж с середины 1980-х был политическим активистом People’s Liberation Front, протохакерской группы, выступавшей за свободный интернет. Со товарищам Дойон был известен как Commander X, под таким же ником он сидел в чатах и координировал атаки Anonymous в поддержку движения Occupy Wall Street. Чем больше информации поступало о Дойоне, тем важнее казалась его фигура в хакерском движении. В начале судебных заседаний прокурор потребовал для заключенного 15 лет лишения свободы. Оценив риски, адвокат Дойона добился для подзащитного залога в 35 тысяч долларов, и в этот же день Кристофер отправился в бега. Уже полтора года Commander X прячется в Канаде и дальше продолжает участвовать в деятельности Anonymous, например, координируя операции, связанные с арабской весной. При этом Дойон любит раздражать правительство США бесконечными интервью, где любит рассуждать о том, что анонимов нельзя победить, а правительственные базы данных доступны как пьяные школьницы на выпускном. Анархист Anarchaos Рекордсменом по величине вменяемого срока среди аффилированных с Anonymous арестованных стал политический активист, музыкант ска-группы Dirty Surgeon Insurgency, член LulzSec и хакер Джереми Anarchaos Хэммонд. В конце 2011 года Хэммонд участвовал в крупномасштабном взломе систем безопасности частной разведывательной фирмы Stratfor, стратегического партнера ЦРУ. В результате сетевого налета компания, чей основной хлеб безопасность и разведка, лишилась не только пяти миллионов писем внутренней переписки, но и кредита доверия своих клиентов. 28-летний чикагский анархист с уровнем IQ 168 наглядно показал, насколько несостоятельны могут быть большие аналитические структуры в таких вещах как сетевая безопасность. Во время ареста Хэммонду грозили пожизненным заключением, затем остановились на 30 годах. После 15 месяцев в местном СИЗО без права на залог и чистосердечного признания правосудие сжалилось до десяточки. Окончательный приговор объявят 6 сентября 2013 года. LulzSec Арест Хэммонда был частью большой операции по поимке «радикального крыла» Anonymous — LulzSec. Члены группировки провели самые громкие хаки 2011 года против Sony, телекоммуникационного гиганта AT&T и правительства США. В 2012 году вместе с Хэммондом задержали еще четырех человек. Первый, Джейк Дэвис под ником Topiary, отвечал за координацию LulzSec, а теперь сидит на свободе, выпущенный под залог без права пользования компьютером, и ожидает экстрадиции в США. Второй, лондонец Райн Экройд, известный как Kayla, считался самым продвинутым хакером группы. В 19 лет Экройд начал военную службу в Ираке, но после пяти лет вахты покинул британскую армию и переметнулся в хактивизм. Вместе с Райном Viral Клири, предоставившим зомби-сеть из 100 тысяч компьютеров, и Мустафой T-Flow Аль-Бассамом, искавшим дырки в правительственных сайтах, Экройд ожидает двухзначных сроков и суда в США за преступления против государства. В результате задержаний выяснилось, что основное ядро LulzSec находилось в Великобритании. Еще двое арестованных оказались ирландцами: Даррена Марти и Доннча О’Киррхейла обвиняют в незаконном взломе компьютерных систем крупнейший партии Ирландии «Фине Гэл». Предатель Sabu LulzSec ловили виртуозно. ФБР сумело найти хакеров по всему миру. Кроме США и Великобритании в Австралии был арестован Мэттью Флэннери aka Aush0k (ждет вердикта по обвинению на 12 лет заключения). Причина такого успеха репрессивных мер оказалась стара, как мир. В 2011 году власти поймали, а потом завербовали одного из ключевых членов LulzSec. Им оказался 28-летний житель Нью-Йорка — Хектор Савьер Монсегур под ником Sabu. Безработному опекуну двух племянниц с ходу предъявили обвинение на 124 года в тюрьме и быстро уломали на сотрудничество со следствием. Хектор выдал практически всех известных ему товарищей и превратился в главного антигероя Anonymous. Сегодня Sabu продолжает сотрудничество с ФБР и пытается скостить пожизненное заключение до вменяемого срока. Всего по делу об атаке на PayPal было арестовано 14 человек. Среди них еще одна 42-летняя женщина Девушка No и 14 человек из списка PayPal Среди пойманных Anonymous попадаются не только грозные хакеры, но и вполне случайные активисты, даже девушки. В рамках операции ФБР PayPal 14 по задержанию участников кибератак на платежную систему в 2011 году была арестована Мерседес Ренэ Хэфер, так же известная под ником No. После того как PayPal вместе с Visa и Mastercard отказался принимать пожертвования в пользу WikiLeaks, в рамках операции Operation Avenge Assange, тысячи людей DDoSили сайты вышеупомянутых компаний с помощью программы Low Orbit Ion Canon. Среди них и 20-летняя студентка университета Невады, которая через несколько месяцев с удивлением встретила на пороге своего дома вооруженных до зубов федералов. Всего по делу об атаке на PayPal было арестовано 14 человек. Среди них еще одна женщина — 42-летняя Трэйси Энн Валензуэла. Мерседес, Трэйси и других участников списка нельзя назвать даже хакерами. Они просто использовали свободное ПО, чтобы донести свою позицию до правительства США. Но, чтобы неповадно было, федеральные власти решили предъявить всем обвинения в киберпреступлениях. Попугав активистов избирательным правосудием, участники списка PayPal в итоге отделались условными сроками и отличными арестантскими фотографиями. Тунисец slim404 Анонимов ловят не только в англоязычных странах. Во время арабской весны в январе 2011 года Слим slim404 Амому обеспечивал сетевую поддержку тунисским революционерам. В рамках «Операции: Тунис» Anonymous «положили» множество проправительственных сайтов и добыли важные документы, повлиявшие на победу уличной революции. Но до исторического момента авторитарные власти старого Туниса успели арестовать Амому как самого эффективного хактивиста. Сидеть пришлось не долго. Через семь дней режим был свергнут, а slim404 из арестанта превратился в министра спорта и молодежи переходного правительство. С тех пор он лишился поста, опять ушел в оппозицию, ведет популярный блог, возглавляет небольшую софтверную компанию и активно участвует в деятельности пиратской партии. Идеолог Бэррет Браун Последней большой жертвой, пойманной в войне против Anonymous, стал Бэррет Браун. Известный онлайн-активист, журналист и бывший героинщик никогда не скрывал своей личности и был кем-то вроде главного пресс-секретаря движения, раздавая бесчисленные интервью по поводу целей и успехов сетевых операций. Но в 2012 году оказалось, что Бэррет не просто был популярным теоретиком онлайн-активизма. Во время чата с единомышленниками в его дом ворвалась техасская полиция и предъявила обвинения в запугивании агента ФБР. Браун и правда записал нашумевшее видео, где очень нелестно отзывался о федералах, докучавших его матери. Но в течение нескольких месяцев активисту было предъявлено еще 12 обвинений по совершенно другим делам, включая расследование деятельности LulzSec и взломов Stratfor. Несколько дней назад в Швеции Готтфрид Свартхольм, создатель The Pirate Bay, получил два года тюрьмы. В России приняли безумный антипиратский закон. Администрация Обамы целый месяц оправдывается по поводу глобальной интернет-прослушки и одновременно ловит бывшего сотрудника ЦРУ Эдварда Сноудена, который обнародовал «секретные» данные о слежке. Революции будущего разворачиваются в сети. Сегодня хакинг и знание кода сравнимы с чтением и умением писать в темные века. Если ты владеешь навыком, то моментально получаешь фору перед обывателями и иммунитет перед манипуляторами. Участники Anonymous и прочие хактивисты понимают это лучше других и от этого становятся полноправными субъектами мировой политики. В их руках оружие, способное уже физически навредить авторитарным системам, высунув из дыр в компьютерных сетях огромный и обидный для увлеченных властью средний палец. Засевшие в IRC-чатах герои представляют прототип радикального хайвмайнда, генерирующего виртуальный мир как информационную вольницу. Противодействие им становится все грязнее и грязнее, и для повстанцев наступают тяжелые времена. В мире, где материя уже конвертируется в код и обратно, главная битва идет за информацию, а не за пространство, за свободу знать, а не слепо верить, за право на честность, а не за лицемерие. Но даже под прессом спецслужб у Anonymous хватает храбрости формулировать себя по закону Стрейзанд: «Мы — это гидра, отруби одну голову — на ее месте вырастет две». Взято с сайта FURFUR .

-

1 баллhttps://yadi.sk/i/0q5d4qef3Kb54V Слив платной схемы, заходим смотрим)

-

1 балл

-

1 баллЕсли ты это бесплатно даешь, то представляю что там в платной схеме лайк

-

1 балл

-

1 балл

-

1 баллу меня скачивает только обрезанную версию. премиум никак не сделать?

-

1 баллЛично работал с Dioop парень знает толк в своем деле. Амиго ты мне помог в трудную минуту,я этого не забуду!Ручаюсь за Бразе.Всех благ в работе тебе!!!

-

1 балл

-

1 баллИспользую публичный вай фай-впн-дедик и думаю этого достаточно

-

1 баллДва акка менял IP один использовал VDS номера разные все по схеме и отказ Тема рабочая видел ее примерно год назад на другом форуме видимо я что то накосячил )) 1)возможно что IP был спален до меня но покупать приватные IP нет смысла 2)возможно что аккаунты в ОД невнушают доверия )) фейки девушек 25 лет с 100+ друзей

-

1 балл

-

1 балл

-

1 баллЗДЕСЬ собраны полезные ресурсы для художников (и для тех, кто хочет им стать). Здесь вы найдете и уроки рисования, и подробные объяснения техник, а также полезные плагины, панели и кисти для графических редакторов. И, конечно же, все ресурсы совершенно бесплатны. Обучение Ctrl+Paint Отличный ресурс, на котором рассказываются основы графики и рисования. Здесь вы сможете найти множество полезных обучающих видео и отточить свои навыки. HowToDigitalPaint Здесь вы найдете не только уроки, но и различные кисти для Photoshop, обучающие книги и многое другое. ART character Этот ресурс посвящен разработке персонажей. С помощью этого сайта вы сможете сделать идеальной внешность своего героя, тщательно продумав все детали. Drawmaster Здесь вы найдете массу уроков по рисованию. Стоит заметить, что на этом ресурсе есть уроки не только для рисования в графических редакторах, но и для традиционного рисования на простой бумаге Drawspace Этот ресурс подойдет как профессионалам, так и новичкам. Начинающие художники смогут найти здесь уроки элементарных техник, а уже опытные специалисты смогут отточить свое мастерство и пообщаться на форуме с коллегами. 3dtotal Огромный сборник уроков и текстур для графических редакторов. Помимо материалов, этот ресурс также содержит форум, на котором можно обмениваться опытом, и новости художественного мира.[/color] Enliighten Этот ресурс посвящен Photoshop и содержит достаточно большое количество уроков для работы с этим графическим редактором. Ну и, конечно, здесь тоже есть форум. Материалы Editor Если вдруг у вам не оказалось под рукой Фотошопа, то вас выручит этот онлайн графический редактор. Конечно, вероятность такой ситуации крайне мала, но все же…всякое бывает. Sycra Здесь вы сможете найти красивые и полезные кисти, уроки, материалы и многое другое, а также насладиться работами автора ресурса. Posemaniacs Данный ресурс целиком и полностью посвящен человеческому телу. Здесь детально показаны всевозможные позы человека и то, как расположены его мышцы в том или ином положении. Kistochka Название сайта говорит само за себя — это достаточно хороший сборник кистей для Photoshop. Думаем, вы найдете здесь что-то для себя Photoshop-orange Еще один достаточно большой каталог всего для Photoshop. Здесь вы найдете уроки, кисти, шрифты, плагины и многое другое. Balbesof Это небольшой каталог кистей, орнаментов и других полезностей для Adobe Illustrator. Помимо этого, здесь вы сможете найти и уроки, и полезную литературу и статьи. Плагины, панели и скрипты Layer Exporter Это панель для Illustrator, которая позволяет автоматически экспортировать каждый слой в SVG, PNG и JPG файл. Также она генерирует HTML и CSS коды. Photoshoplr[ Здесь вы найдете интересные и полезные плагины, расширения и скрипты для Photoshop. Конечно, некоторые из них платные, но мы считаем, что и бесплатных здесь предостаточно. GuideGuide Это расширение для Photoshop, которое создает сетку направляющих на основе границ документа или выделение. Крайне полезно, так как с его помощью вы можете создать свои собственные сетки, с которыми вам будет удобно работать. iOS Rounded Rect Script Это простой скрипт, который позволяет легко сгенерировать иконку в стиле iOS 7. Zoom Tool Простой и полезный плагин для Photoshop CC, который упрощает работу с ретина-интерфейсами. Random User Generator Полезное расширение для тех, кто делает макеты сайтов и веб-приложений. Позволяет генерировать случайных людей и создает аватар со случайным именем. Long Shadow Gerenator Так как мода на эффекты с длинными тенями и не думает уходить, это расширение будет крайне полезным. Позволяет легко создавать тени любой длины.

-

1 балл

-

1 баллКуплю паспорт Украины с ИНН с 1977 по 1984 г.р Регион роли не играет главное чтоб в утере небыл! Или Куплю готовый комплект Пас ИНН + Вод Удо. Украина Приветствую работу через Гаранта!

-

1 баллПерерисовка сканов паспорта с вашими данными, нового и старого образца, смена фотографии. Есть примеры работ. Дешево и быстро.

-

1 балл

-

1 баллОтзыв о товаре Селлера. Мною была проверена присланная карта от ТС, Поступила в полном комплекте с подключенным интернет банкингом, симкой, цветным сканом паспорта. Проверка пройдена, Продавец товаром располагает.

-

1 баллВсе приветствую! Ежедневно база будет пополняться, раздача аккаунтов ВК =)

-

1 баллВы хотите вложить большие деньги в незнакомую фирму, которая обещает вернуть их вам с большими процентами? Не стоит поддаваться «жажде наживы», которая вас в конечном итоге и подведёт. Скорее всего, вы «наткнулись» на так называемую фирму-однодневку. Списки фирм однодневок, которые уже можно сказать «засветились» можно посмотреть в глобальной «паутине» Интернета. Их руководители либо находятся под стражей, либо «в бегах» скрываются от правосудия. Что же такое фирма-однодневка? «Однодневка» - это подставная фирма, которая предлагает увеличить, внесённую вами сумму, в несколько раз, или предлагающая определённый товар или услугу, которые не несут в себе экономической выгоды. По-русски говоря – «развод» или «лохотрон». Как правило, действие таких «подозрительных организаций» контролируется законодательством РФ, поэтому всё те же списки фирм однодневок вы можете просмотреть в ближайшем отделении полиции. Как распознать, что вы угодили в «сети» подставной канторы? Определить, что перед вами фирма однодневка можно по некоторым критериям: 1. У однодневных фирм нет филиалов, т.е. она работает в единичном «экземпляре». Если вы решаетесь вложить в некую фирму свои немалые сбережения, позаботьтесь о том, чтобы эти деньги не «ушли впустую». Не пожалейте несколько сотен рублей, для получения информации о той, или иной компании. Если у предполагаемой компании нет филиалов не только в вашем городе, а вообще, то, скорее всего вы решаете «отдать» свои сбережения мошенникам. Потратьте эти «сотни», но при это вы сбережёте «тысячи». 2. Наличие юридического адреса. Дело в том, что многие фирмы на «один день» регистрируются по одному покупному адресу, который вероятнее всего уже давно был взят на учёт органами правопорядка и занесён в списки фирм однодневок. Однако, бывают и такие ситуации, когда регистрируемым адресом оказывается реальный бизнес центр, в котором действительно могут быть «прописаны» десятки легализованных организаций и компаний. Юридический адрес – это скорее не признак однодневки, а просто тот факт, который должен насторожить потенциального вкладчика. 3. Каждое общество с ограниченной ответственностью (ООО) должно проходить государственную регистрацию. Эту процедуру обязывает закон № 312-ФЗ от 30-го декабря 2008 года. Это очень долгий и хлопотный момент, который обязывает личное появление генерального директора в органах налоговой службы. Если «ООО» прошло такую перерегистрацию, то оно не собирается закрывать свою деятельность в ближайшее время, а значит, такую фирму можно смело вычёркивать из «подозрительного» списка фирм однодневок. Однодневку проще «бросить» и открыть новую, чем заниматься процессом перерегистрации. К тому же, как описывалось выше, на этом процессе «главный мошенник» (директор подставной фирмы) обязан появляться, тем самым показываться своё лицо. Если соблюдать эти три простых правила, то вы никогда не отдадите свои кровно-заработанные сбережения в руки мошенников. Не поленитесь проверить информацию об организации, в которую собираетесь вложить свои сбережения с целью повышения прибыли. Не бойтесь настаивать на своём решении кого-то вопроса, ведь сотрудники подставной фирмы не будут идти с вами на «дебаты», потому что заинтересованы в вас, как в очередном «кошельке». Соблюдайте вышеописанные правила и иногда проверяйте списки, уже «засветившихся» подставных организаций, и ваши деньги всегда останутся при вас. Ведь как говориться: - «Скупой платит дважды» и «Бесплатный сыр только в мышеловке»…

-

1 баллмежду прочим дельная тема. и по прибалтике наверняка таких деревушек не одна ... да и не только по прибалтике

-

1 баллkot - вот если захотят арестовать то сделают все что угодно и не какие отмазки не проканают если они уже за тобой следят прослушивают то винт тут мало что изменит

-

1 баллhttp://whatismyipaddress.com вот, город и провайдера узнаешь. А дальше действуй, Удачи.

-

1 балл

-

1 баллВ США проходит судебное разбирательство дела об Л. Уокере, читавшем электронную переписку своей жены. Мужчина начал подозревать свою супругу в измене, поэтому решил заняться «мониторингом» ее корреспонденции. Опасения подтвердились: жена изменяла ему с бывшим мужем. Однако когда Уокер рассказал ей, что все знает, и предъявил в качестве доказательства копию переписки, жена немедленно подала иск в суд по факту нарушения антихакерских законов штата Мичиган. Уокер отрицает взлом электронной почты жены и утверждает, что воспользовался незаблокированным доступом к аккаунту. Однако обвинение настаивает на хакерских манипуляциях. Обстоятельства отягощаются тем, что подозреваемый работает в IT-индустрии, и взлом пароля для него не составил бы труда. Теперь Уокеру грозит наказание в виде заключения в колонии сроком до 5 лет.

-

1 баллХарактер возможной КРИМИНОГЕННОСТИ обусловлен, прежде всего способностью Тельца к постепенному и целеустремленному накапливанию агрессии, что влечет за собой хорошо спланированные, холодно, с ясным сознанием рассчитанные преступления. Именно эта способность к терпеливому ожиданию своего часа делает Тельцов-преступников наиболее опасными. Телец никогда не отступит от намеченного преступления и совершит его без аффекции, спокойно и уверенно, хорошо предусмотрев все возможные последствия и позаботившись о надежном укрытии улик. Телец не завистлив, не мучается комплексами, но то, что считает принадлежащим ему по объективному или им же установленному для себя праву, возьмет непременно. В Тельце сочетается стремление к накопительству и стремление к убедительной демонстрации своего материального статуса. Тельцы-убийцы действуют по изначально корыстным мотивам. Они не мстительны в общепринятом понимании, но, испытав какое-то ущемление своих интересов, выносят приговоры своим будущим жертвам. Телец-насильник лишен импульсивности. Он весьма редко избирает своими жертвами незнакомых и малознакомых женщин, нет, он заранее облюбовывает объект, вначале открыто заявляя о своих правах на него, а потом, получив отказ, берет силой то, что считает своим. В списках и убийц, и насильников, Тельцы занимают лидирующее второе место.

-

1 баллсо своей стороны могу предложить помощь в инфе не из паблик баз...неужели не кто не сталкивался?