Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 5 февраля 2026

-

Год

5 февраля 2025 - 5 февраля 2026

-

Месяц

5 января 2026 - 5 февраля 2026

-

Неделя

29 января 2026 - 5 февраля 2026

-

Сегодня

5 февраля 2026

-

Пользовательская дата

17.11.2021 - 17.11.2021

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 17.11.2021 во всех областях

-

9 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

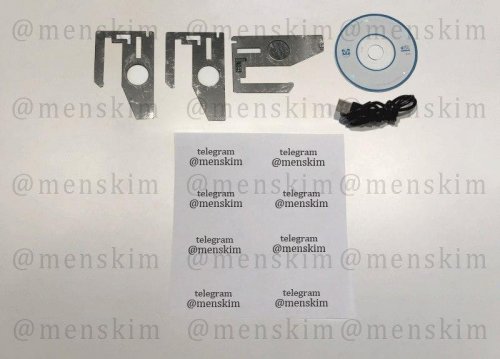

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

9 баллов

-

8 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

5 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

1 балл

-

1 баллПредставляю сервис по заливам на сим и в онлайн игры. Операторы: Билайн, МТС, МегаФон, Теле2, Life, Киевстар, ТриМоб, Оранж. Страны: Россия, Украина, все страны СНГ. Суммы залива от 40 000 рублей. То есть в гарант вы вносите 20 000 рублей. Поднять можно до 80 000 за раз. Не РУ мерч, не РУ картон, чарджей с сим не будет. Деньги поступают с VCC (Virtual Credit Card) которые созданы мной лично!!! Даже если происходит чардж - он происходит с VCC, а не с вашей сим!!! Онлайн игры по индивидуальному согласованию. В зависимости от серверов. Уточняйте. Тему не продаю, не меняю, никому ничего наводящего не скажу.

-

1 балл

-

1 баллПо Китаю стремительно распространяется новый вид вымогательского ПО, всего за четыре дня успевшего инфицировать более 100 тыс. компьютеров, причем число жертв непрестанно растет. В отличие от остальных шифровальщиков новый вредонос требует выкуп не в биткойнах, а в юанях (110 юаней, примерно $16), которые жертва должна перечислить через платежный сервис WeChat Pay. Вредонос, получивший название WeChat Payment, атакует исключительно пользователей в Поднебесной. Помимо шифрования файлов, он также способен похищать пароли к учетным записям на популярных китайских сайтах и в социальных сетях, в том числе Alipay, NetEase 163, Baidu Cloud Disk, Jingdong (JD.com), Taobao, Tmall, AliWangWang и QQ, и собирать информацию об инфицированной системе, включая модель процессора, сведения о разрешении экрана и установленных программах. По данным экспертов компании Velvet Security, злоумышленники внедрили вредоносный код в компилятор «EasyLanguage», используемый большим количеством разработчиков приложений. Вредоносная версия встраивала код вымогателя во все приложения, которые компилировались с ее помощью. Оказавшись на системе, вымогатель шифрует все файлы на устройстве, за исключением тех, что имеют расширение .gif, .exe и .tmp. Для обхода антивирусов авторы вредоноса подписали его цифровым сертификатом Tencent Technologies. Кроме того, в целях избежания детектирования вымогатель игнорирует папки Tencent Games, League of Legends, tmp, rtl и Program. На выплату требуемой суммы жертвам предоставляется три дня. В случае отсутствия оплаты злоумышленники угрожают удалить ключ дешифрования с сервера. Однако, как оказалось, пользователи сами могут расшифровать файлы, поскольку копия ключа дешифрования хранится локально на компьютере жертвы. Экспертам удалось получить доступ к управляющему серверу и базе данных MySQL злоумышленников, где они нашли тысячи учетных данных. Всю имеющуюся информацию исследователи передали правоохранительным органам Китая для дальнейшего расследования.

-

1 баллНапиши в телеграмм: https://t.me/Pavel_Russia Обсудим. Есть проверенные подконтрольные дропы.

-

1 баллУже разбирали тему, как защищаться в поезде. Теперь поговорим о самообороне в самолете. Краткая инструкция лишней не будет, тем более начинается сезон каникул и отпусков. Приятного чтения! Запомните главное: любая нештатная ситуация на борту самолета — это, в первую очередь, головная боль летного состава. Поэтому не стесняйтесь при первой необходимости звать стюардессу. Требуйте принять меры, отсадить буяна или дать вам другое место. Помните: вы заплатил за комфортный перелет и не обязаны терпеть неудобства. Поэтому не нужно брать все на себя, начнете урезонивать соседа лично — окружающие вполне могут прийти к невыгодному для вас выводу о том, что вы с ним знакомы. Тогда дальнейший конфликт, если он перерастет в потасовку, будет расцениваться как драка, возникшая на почве обоюдной неприязни. В итоге, вас обоих, скорее всего, оштрафуют. Отсюда рекомендации: 1. О начале проблем сразу дайте знать стюардессе, дежурному сотруднику безопасности (если он есть и не засекречен). 2. Громко и внятно озвучьте текущую ситуацию для ближайшего окружения. Например: «Молодой человек, я не хочу с Вами разговаривать, пожалуйста, оставьте меня в покое». Можно адресно обратиться к другим соседям — мол, перебрал и достает, лезет драться. Так вы сформируете в глазах окружения реальную картину происходящего: он наезжает на вас. 3. Если сосед начинает откровенно нарываться и вы поняли, что пора применять силу — в любом случае, сначала громко кричите: «Руки от меня убери». Опять же, пусть окружающие понимают, что он напал первым и «первая кровь» на нем. Итак, вы сделали все, что могли, но уговоры не работают, стюардесса не идет, сотрудника безопасности на борту нет, окружающие предупреждены, но не вмешиваются (что обычное дело). Действуйте жестко. Если он действительно ударил вас первым — группируйтесь, втягивая шею и поднимая плечи. Тут же вскакивайте с кресла, прижимайте супостата коленом к креслу и бейте. Для этой ситуации вам в помощь три инструмента ведения силовых переговоров на ближней дистанции: 1. Кулак-молот. Прихватите негодяя за ворот левой рукой и правой обрушьте на него град ударов основанием сжатого кулака. Бейте куда придется — вам нужно вести огонь на подавление. Не бойтесь травмировать кулак — вы бьете не костяшками, а мышечным валиком. Максимум — получите синяк на предплечье. 2. Локти. Чтобы самооборона наверняка оказалась эффективной, лучше также прихватить свободной рукой мерзавца за одежду или волосы. Далее — серия ударов. Бейте локтем с размаху. Цель — голова. Не нужно особо тщательно прицеливаться, ваша задача — ошеломить противника. 3. Голова. Если вы вскочили с кресел одновременно — резко сближайтесь и опять же, прихватив рукой или двумя одежду противника, бейте его головой в лицо. Бейте по возможности местом начала линии роста волос. Пробили — и сразу серия кулаков-молотов или «локтей». Или и того, и другого. И тут же отталкивайте от себя (или сами отталкивайтесь) супостата и выпрыгивайте в проход с криками «Помогите, он напал на меня!», «Он меня ударил!». В это время уже однозначно должен вступить в игру летный персонал. Далее твердо стойте на своем: он ударил первым. Он пьян и неадекватен. Он угрожал, вы пытались его урезонить и тому есть свидетели. Вы требуете обезопасить себя от нападений, вы обязательно напишете заявление и впишете туда всех свидетелей, включая весь летный персонал. Доставайте телефон, начинайте снимать происходящее — в общем, поднимайте кипеш. Ваша стычка не должна остаться незамеченной, и у каждого человека на борту должно сложиться твердое понимание, что на вас было совершено нападение, и все ваши действия — чистая самооборона.

-

1 баллПривет, расскажи, как ты докатился до такой жизни, что пишешь на заборе «Спайсы, соли, миксы» и убегаешь в закат? Как-то давно человек из ВКонтакте предложил мне вакансию трафаретчика, я изначально сомневался, но в итоге дал ему положительный ответ. Согласился, потому что мне уже не хватало денег на жизнь, но путь к успеху появился ещё не скоро. Обычно рисую на заборах и фасадах, рекламирую наркотики – сайты с продажей ПАВ или работу в магазинах, также были случаи, когда работал на магазин оружия. Опиши, как проходит твой рабочий день Ну для начала скажу, что являюсь студентом, соответственно утром сижу на парах. Приблизительно к обеду освобождаюсь и по приезду домой у меня есть часик, чтобы полежать и пинать большие хуи. К 17:00 выезжаю в назначенный район. К 18:00 я на месте, бывает, что работаю с напарником, соответственно, состыковываемся раньше. 18:00-22:00 спокойно работаю, полиции нет, всё тихо и спокойно, но есть отдельные бдительные граждане. Иногда выхожу в ночь работать (01:00-05:00), разумеется, один. Выезжаю в ранее спланированное место на электросамокате или на дежурном транспорте. Обычно приезжаю и делаю по одному рисунку в сочных местах и зарабатываю по ₽500 за надпись. С какими трудностями может столкнуться трафаретчик? Трудностей не так много, но достаточно. Во-первых, стражи галактики могут отъебать. Во-вторых, вас могут поймать какие-нибудь выродки и сломать ребра. Давайте разберёмся с первым случаем. Если вас ловят, то могут просто попросить взятку и отпустить на месте с предупреждением. Если ситуация зайдёт куда дальше – суд, административная статья + штраф ₽5000. Во втором случае – если вас выловит какой-то мужик, то запросто сможет покалечить. Но не пугайтесь пока, мы не перешли ещё к самому сладкому. Тебя ловили? Были неприятности с любителями ЗОЖ и другими активистами? Меня ещё никто не ловил, но был неприятный случай, когда я раскидывал столовую муку и за мной была слежка в 6 недель. Это, конечно, не имеет никакого значения, но граффити мои тоже спалили и что самое странное – никто ничего не сказал. Неприятности у меня были с футбольными фанатами, то есть с быдлом. За мной недавно гнались 18 человек, и я скрылся, тогда было очень жарко. Сколько получаешь за свои побеги? Я получаю не за побеги, а за работу – реальные результаты, то есть пиар заказчика, я же не в догонялки играю с людьми, которые норовят меня хотят поймать. Всё зависит от магазина, обычно платят ₽50 за рисунок, именно по такому тарифу я работаю. Но, когда я путешествую по соседним деревням/посёлкам и прочим малонаселённым пунктам, то получаю уже ₽100 за граффити. Там в день можно спокойно сделать 50 рисунков, хотя обычно делаю в среднем по 30 штук, в зависимости от района. Работая на улице, не опасаешься камер? Работать на улице – очень рискованное дело, но оно тоже приносит плоды. Хотя каждая работа в аутдоре – себе же яма, не стоит недооценивать полицейских. Камеры – это твой враг. Когда их замечаю за считанные секунды, то у меня начинается паника, не знаю почему, но сами по себе они меня отпугивают, особенно эти огоньки для ночного видения. Если судить с юридической стороны, то в действительности это твои враги. В суде видеозаписи будут использоваться против вас, но до этого уже дойдет, если нанесёте крупный ущерб или нарисуете на административном здании, и вас просто поймают за руку. Когда планируешь заканчивать с этим всем? Пока не собираюсь, потому что есть к чему стремиться, плюс премии за хорошую работу меня мотивируют. Ну а вообще – буду работать вплоть до серьезных последствий, если я, конечно, в живых останусь. Тут объективно нельзя понять, когда я уйду со своей должности в оффлайне, поскольку канал меня мотивирует создавать новый контент и совершать новые подвиги, чтобы о них рассказывать своим подписчикам. Что посоветуешь нашим читателям? Если у вас всё очень напряжно с деньгами и нет нужных знаний, допустим, для кардинга, то советую влиться в этот движ, пока не внесли ужесточающие поправки в законы. Также школьникам подойдёт эта вакансия с целью заработать на свою мечту. Стремитесь к лучшему и не стойте на месте! Контакт с данным человеком был найден в интернете, после чего мы покачали головами, какими ужасными вещами занимается данный персонаж и выбросили компьютер. Не занимайтесь подобными вещами, это может очень плохо закончиться

-

1 баллС каждым днем все больше людей жалуется на проблемы с мозговой деятельностью — на все возрастающую рассеянность (т.е. невозможность концентрировать свое внимание, собираться с мыслями для решения каких-то задач), на сложности с запоминанием информации, на физическую невозможность читать большие тексты, не говоря уже про книги. И просят дать им что-нибудь для улучшения мозговой деятельности в целом и памяти в частности. Причем, как это ни парадоксально, данная проблема характерна не только и не столько для пожилых людей, ослабевать мозгами которым, вроде как, «положено по возрасту», сколько для людей среднего и моложе среднего возраста. При этом многие даже не интересуются, почему так происходит — автоматически списывают это на стрессы, усталость, нездоровую экологию, на тот же возраст и т.п., хотя все это даже близко не является причиной. Среди моих пациентов есть те, кому далеко 70, но кто не имеет вообще никаких проблем ни с памятью, ни с мозговой активностью. Так в чем же причина? А причина состоит в том, в чем, несмотря ни на какие доводы, никто, категорически, не хочет отказаться от, так называемой постоянной, круглосуточной «подключенности к информации». Другими словами, ускоренная утрата Ваших мозговых функций началась в тот самый знаменательный день, когда Вы решили быть постоянно «на связи». И нет никакой разницы — вынудила ли Вас к этому служебная необходимость, изнывание от безделья или элементарная боязнь быть «не на уровне», т.е. боязнь прослыть белой вороной, чудаком в среде себе подобных. Еще в 2008 году было известно, что среднестатистический пользователь интернета прочитывает не более 20% текста, размещенного на странице, и всячески избегает больших абзацев! Более того, специальные исследования показали, что человек, постоянно подключенный к сети, текст не читает, а сканирует как робот — выхватывает отовсюду разрозненные куски данных, постоянно перескакивает с одного места на другое, а информацию оценивает исключительно с позиции «поделиться», т.е. «А можно ли это «откровение» кому-нибудь переслать?». Но не с целью обсудить, а, главным образом, с целью вызвать эмоции в виде анимированной «отрыжки», сопровождающейся короткими репликами и возгласами в СМС-формате. В ходе исследований выяснилось, что страницы в интернете, как уже говорилось, не читаются, а бегло просматриваются по шаблону, напоминающему латинскую букву F. Пользователь сначала считывает несколько первых строк текстового содержимого страницы (иногда даже полностью, от начала до конца), затем перескакивает на середину страницы, где считывает еще несколько строк (как правило, уже лишь частично, не дочитывая строки до конца), а затем быстро спускается к самому низу страницы — посмотреть, «чем дело кончилось». Поэтому наиболее эффективным способом подачи информации рядовому интернет-пользователю является отображение информации в виде перевернутой пирамиды (т.е. согласно принципу «чем ниже, тем меньше») с обязательным выделением ключевых слов (чтобы потребители информации понимали, что важно, а что — не очень) и раскрытием не более одной мысли за абзац. Только так можно задержать внимание на странице максимально долго. Если же по мере спуска вниз по странице плотность информации не убывает или, того хуже, увеличивается (как, например, в этой статье), то на таких страницах задерживаются лишь единицы. Мое личное мнение такое: Интернет — это реальный наркотик. А что такое наркотик? Это совершенно бесполезная вещь, без которой любой человек может прекрасно жить до тех пор, пока не попробует. А когда попробует, то зависимость возникает пожизненная — наркомания не лечится. На проблемы с восприятием информации жалуются люди всех рангов и специальностей — от высококвалифицированных университетских профессоров до сервисных работников по обслуживанию стиральных машин. Подобные жалобы можно особенно часто услышать в академической среде, т.е. от тех, кто по роду деятельности вынужден плотно и ежедневно общаться с людьми (обучать, читать лекции, принимать экзамены и т. д) — они сообщают, что и без того низкий уровень навыков чтения и восприятия информации у тех, с кем им приходится работать, год от года падает все ниже и ниже. Большинство людей испытывает колоссальные затруднения при чтении больших текстов, не говоря уже про книги. Даже блог-посты размером более трех-четырех абзацев уже кажутся большинству слишком трудными и нудными для восприятия, а потому скучными и не заслуживающими даже элементарного вникания. Вряд ли найдется человек, который не слышал бы популярного сетевого высказывания «слишком много букв — не осилил», которое обычно пишут в ответ на предложение прочитать что-то длиннее пары десятков строк. Получается замкнутый круг — писать много нет смысла, поскольку это почти никто не будет читать, а сокращение объема передаваемой мысли приводит к еще большему скудоумию не только читателей, но и писателей. В результате имеем то, что имеем — массовое отупение. Даже люди с хорошими (в прошлом) навыками чтения говорят, что после целого дня метания по интернету и лавирования среди десятков и сотен электронных писем, они физически не могут начать даже очень интересную книгу, поскольку чтение уже одной только первой страницы оборачивается настоящей пыткой. Чтение попросту «не идет», прежде всего, потому, что: а) не получается заставить себя перестать сканировать текст, отыскивая в нем ключевые слова б) совершенно не усваивается сложный синтаксис, свойственный большинству классических, высокосодержательных или наукоемких произведений, который полностью отсутствует в обмене телеграфной «СМС-отрыжкой». В результате этого одно предложение приходится перечитывать по нескольку раз! Наиболее откровенные люди так прямо и говорят: я противен/противна сам(а) себе. Но это еще далеко не все. Из-за постоянной подключенности к интернету резко ухудшаются такие навыки человека, как способность возвращаться к уже некогда осмысленной информации, анализировать прочитанное и подключать воображение. Еще хуже то, что в 80% случаев люди ходят в интернет за сомнительными развлечениями, либо черпают оттуда информацию, имеющую не то что нулевую, а отрицательную культурную ценность. При этом большинство людей (особенно молодых) привязаны к своим гаджетам настолько, что при угрозе оказаться отключенными от сети в течение хотя бы одного дня испытывают не только психическую подавленность, граничащую с паникой, но и реальную физическую ломку, напоминающую наркотическую. Не верите? А ну-ка выключите свою мыльницу СОВСЕМ и попробуйте прожить без нее хотя бы 2-3 дня. Есть мнение, которое я вполне разделяю, что способность эффективно воспринимать сложные тексты, читать сложную литературу вскоре станет элитарной привилегией, доступной только особой касте людей. Идея эта не нова, поскольку еще Умберто Эко в романе «Имя розы» предлагал пускать в библиотеку только тех, кто умеет и готов воспринимать сложные знания. А все остальные будут в состоянии читать лишь вывески да интернет. Короче говоря, никакие таблетки, никакие пищевые добавки, никакие диеты, никакие мозгоправы и т.п. не способны остановить деградацию мозга. Остановить ее может только одно — прекращение поступления в систему обработки всевозможного информационного мусора и ежедневная загрузка мозга так называемой «полезной информацией». Процесс этот чрезвычайно сложный, а для многих людей так и вовсе невыполнимый. Для многих поезд, как говорится, уже ушел. Ещё раз, коротко: 1. Гаджеты, обеспечивающие Вашу постоянную подключенность к информации/интернету — смартфоны, айпады и пр., без которых Вы теперь даже в туалет сходить не можете, — делают Вас практически дебилом с вялым, апатичным, с еле соображающим мозгом, который не способен думать и анализировать. Но, как и всякий наркоман, Вы, конечно же, убежены в обратном — в том, что эти мыльницы делают Вашу жизнь нереально яркой, насыщенной, удобной и т.п., а Вас лично — «сильно продвинутой личностью», которая всегда в курсе всего. 2. Благодаря этим устройствам, в Ваш мозг непрерывным потоком круглосуточно поступает всевозможный мусор, который загаживает Ваш «бортовой компьютер» настолько, что ты годитесь лишь для выполнения самой примитивной, низкоквалифицированной работы. Вы не в состоянии ни связно говорить, ни писать, ни читать — Ваша речь косноязычна и наводнена словами-паразитами. Рассказывая кому-то о чем-то, Вы с трудом подбираете нужные слова, а слушая кого-то — быстро теряете нить разговора и начинаете скучать и зевать. Писать Вы не можете, поскольку практически в каждом слове начинаете делать ошибки, а как использовать знаки пунктуации — не знаете даже приблизительно. Зато Вы круто делаете сэлфи (и прочие мусорные фото) и стучитесь к кому-нибудь в Viber или WhatsApp. 3. Короче говоря, слушайте плохие новости: мобильную связь нужно использовать только и исключительно в ЭКСТРЕННЫХ случаях. Например, Вы приехали в незнакомый город и не можете найти встречающего — позвонить действительно нужно. Или Вы опаздываете на важную встречу — позвонить реально необходимо, т.е. нужно настроить Ваш гаджет только на приём или передачу необходимой Вам профессиональной и деловой информации. А остальное время Ваш гаджет должен быть ВЫКЛЮЧЕН. Впрочем, я представляю себе, как Вам неуютно от одной только мысли об этом. 4. Нужно быть готовым к тому, что все Ваше окружение Вас, мягко говоря, не поймет — Вам скажут, что Вы с приветом, совсем ку-ку, что у Вас поехала крыша и т.п. Наплевать и растереть. Помните, Вы объект для информационного нападения и вам нужно защищаться. Как говорил президент CBS News Ричард Сэлант: «Наша работа — продавать людям не то, что они хотят, а то, что нужно нам». 5. И, наконец, Вам нужно заново учиться читать книги. Настоящие бумажные книги — понимаете? Не разглядывать часами подслеповатыми глазами свою мыльницу с экраном, а читать книги. Будет тяжело, но Вы попробуйте. Насиловать себя не нужно — в первый день прочитайте полстраницы, на следующий — целую страницу, на третий день — 1,5 страницы и т.д. Учтите, что организм будет всячески этому сопротивляться — будет и тошнить, и ломать, и тянуть заняться чем угодно, лишь бы мозг не напрягался.

-

1 баллОсторожно: майнеры на JavaScript теперь могут быть встроены в рекламу, которую вам показывает YouTube и другие рекламные сети

-

1 баллСкоро 14 февраля, а это значит, что можно рубить профит на влюбленных парах. По моему опыту, для реализации схем (любых по цвету) идеальными днями являются 14 февраля и 8 марта. Готовьтесь уже сейча

-

1 балл

-

1 балл

-

1 балл

-

1 баллКакой смысл здесь коп.су обсуждать? они в 2015 году свою репутацию потеряли и не думаю, что смогут ее вернуть

-

1 баллУ меня недавно друга лишили прав так, он вез наркомана , гаеры томрознули их, тот бежать начал (догнали) По итогу поехали сдавать мочу , у обоих нашли в крови и усе, суд да дело , прав нет, с работы поперли

-

1 балл

-

1 баллКак обменять Bitcoin и Ethereum на «живые деньги»? Криптовалютная лихорадка привела к появлению в России десятков тысяч больших и маленьких инвесторов, трейдеров и майнеров, которые пытаются заработать на новом и плохо отрегулированном инструменте. Поскольку биткоин и альткоины сложно использовать для проведения расчетных операций, все больше владельцев криптомонет нуждаются в обмене их на настоящие деньги. Спрос рождает предложение. Сегодня без особых трудностей крипту можно вывести на любой электронный кошелек или на счет в банке, а можно и получить наличные. Существует три способа конвертировать криптомонеты в рубли, доллары и евро: • обменять самостоятельно у заинтересованного лица; • продать крипту на бирже; • обменять в обменном пункте. Ни в одном из этих случаев владелец монет не застрахован от потери денег и проблем с законом. Обмен «из рук в руки» Как это делается. Продажа криптовалюты без посредников – самый рискованный вариант. Обменный курс в этом случае зависит только от продавца и покупателя. Потенциальных контрагентов по таким операциям ищут на специальных площадках в интернете, одна из крупнейших – LocalBitсоins.com. Найти интересантов для обмена биткоина можно и в специальной группе в мессенджере Телеграм (Bitcoin Russia). Чуть более надежный способ передачи криптомонет «из рук в руки» – сделать это при помощи чат-бота в том же Телеграмме. В частности, бот BTC Banker позволяет опубликовать объявления о продаже биткоинов и подбирает покупателя в России или за границей. До завершения сделки крипотомонеты замораживаются ботом. Покупатель получает их после того как и он, и продавец подтвердят перевод денег на банковский счет последнего. Таким образом, Телеграмм-бот дает некоторую страховку от обмана. Риски. Ни в первом, ни во втором случае продавец крипты не имеет никаких гарантий от того, что его контрагент не выполнит своих обязательств. Что касается чат-ботов, то эксперты по криптовалютам не советуют им доверять: аналогичная программа может быть создана мошенниками. В этом случае участники сделки теряют все. Продажа криптомонет на бирже Более безопасной считается продажа биткоинов на торговых площадках. Сегодня существует около десятка русскоязычных бирж, позволяющих покупать и продавать криптовалюты, зарабатывая на курсовой разнице, а также выводить деньги на банковский счет. Одной из крупнейших бирж, где можно продать биткоин и эфир за рубли, эксперты называют Exmo. Биржа работает с 2013 года, в качестве ее владельца указана Exmo Finance LLP. Офис компании находится в английской деревушке Полгейт с населением 8,5 тыс человек. Поддержка пользователей Exmo осуществляется на 11 языках, включая английский, китайский, русский, румынский, украинский и польский. Судя по всему, создатели биржи во многом ориентируются на клиентов из России, бывших советских республик и стран Восточной Европы. 19 января 2017 года сайт биржи Exmo, располагавшийся по адресу exmo.com был заблокирован Роскомнадзором по требованию Приморского районного суда Санкт-Петербурга (решение от 10 августа 2016 года). Впрочем, вскоре после блокировки администрация биржи запустила зеркало сайта (exmo.me), который и сейчас свободно открывается с территории РФ. Как это работает? Зарегистрировавшись на бирже, пользователь вносит деньги или криптовалюту на свой счет, после чего может совершать торговые операции с использованием этих средств. Администрация биржи подчеркивает: сама платформа Exmo ничего не покупает и ничего не продает, а лишь берет комиссию 0,2% от сделок клиентов. Вывести деньги можно на электронные кошельки и кошельки криптовалют, а также на банковский счет через системы Visa и Mastercard. Правда, в последнем случае клиенту биржи придется пройти верификацию: отправить администрации скан паспорта; документы, подтверждающие его адрес; селфи с паспортом и сканы подписанного соглашения с биржей. Риски. Крупные биржи, на которых происходит торговля криптовалютами, успешно существуют на протяжении многих лет. Однако репутация биржи – это единственная гарантия того, что деньги со счета клиента попросту не исчезнут вместе с самой площадкой, как это произошло с биржей BTC-e. Это была одна из крупнейших криптовалютных бирж, 25 июля 2017 года она ушла в оффлайн; администрация BTC-e обещала возобновить работу, но этого не произошло. На момент краха у BTC-e было более миллиона пользователей, объем торгов за месяц, предшествующий падению биржи, составил 386 млн долларов. Деньги трейдеров, которые на момент падения сайта находились в системе, безвозвратно исчезли. На следующий день после того, как BTC-e прекратила работу, ее криминальная история получила развитие. Полиция Греции задержала находившегося в стране россиянина Александра Винника, его считают администратором и одним из владельцев BTC-e. Винник был задержан по запросу правоохранительных органов США, которые подозревают его в отмывании 4 млрд долларов через биткоины. Кроме того, россиянин может быть причастен к пропаже денег с другой криптовалютной биржи Mt. Gox, которая прекратила работу в 2014 году. 4 октября 2017 года, греческий суд принял решение об экстрадиции Александра Винника в США. Обменные пункты – обналичка без лишних вопросов Самым распространенным способом конвертации криповалюты в «живые» деньги являются обменные пункты. В одном только Рунете счет им идет на сотни, если не на тысячи. Этот вид бизнеса появился задолго до криптовалютной лихорадки. Крупнейшие обменники начинали с конвертации Webmoney, Qiwi, Яндекс.Деньги в рубли, доллары и евро. Поскольку обменников много, и резервы для обменных операций в них могут значительно отличаться, существуют системы мониторинга обменных пунктов. В частности, рейтинг «надежных» менял составляет сайт BestChange.ru. На сегодняшний день в его листинге присутствуют 297 обменных пунктов (хотя не все из них работают в криптовалютами). Судя по всему, организаторов такого бизнеса и задержали в Костроме. Как это делается? Обменники во многом устроены так же, как и биржи, но служат другим целям. Биржи создают условия для торгов и заработка на курсовой разнице, сайты по обмену крипты позволяют быстро конвертировать ее. Причем, клиент может вывести средства не только на электронные кошельки вроде Qiwi или Яндекс.Деньги, но и на карту любого из крупных российских банков. Администраторы обменников заявляют, что клиентам не следует опасаться, что банк заблокирует карту из-за сомнительных операций. «Деньги переводятся от физического лица физическому лицу. Банк не может зафиксировать, что вы получили эти средства от продажи криптоваюты», – сообщил администратор обменника 100monet.pro. Если верить статистике сайта, на момент написания данной статьи объем его рублевых резервов для обмена на биткоины достигал 30 млн рублей. Помимо курсовой разницы, обменник зарабатывает на комиссии. Вне зависимости от объемов, 100monet.pro просит за конвертацию биткоинов в рубли 9,42%. По словам администратора, «скидки по данному направлению не предусмотрены». Вероятно, эта услуга пользуется большим спросом. Риски. Несмотря на то, что менялы переводят деньги от имени физических лиц, с большой долей вероятности банк может посчитать эту операцию подозрительной. Поэтому многие предпочтут обменять крипту на «живые» деньги. Представление об объемах таких операций дает тот факт, что минимальная сумма для вывода наличных в обменниках колеблется от 300 тыс до 1 млн рублей. «Обмен наличных происходит в дневное время с 10 до 21 по МСК, на территории офиса. Офисы находятся в Санкт-Петербурге и Москве. Минимальная сумма обмена в Спб и МСК – от 300 тыс рублей. В других городах РФ – от 2 млн рублей, плюс 0,5% – дополнительная комиссия за дальность и оплата билетов в обе стороны для курьера», – сообщил администратор 100monet.pro «Если сделка свыше 1 млн рублей/$15000, она происходит в чате с оператором вручную. Уточняете контактный номер телефона, затем мы предоставляем реквизит для перевода BTC/ETH/LTC/WEX. После зачисления средств фиксируем курс по BitFinex, считаем выплату, передаем информацию в офис. С Вами связывается сотрудник офиса и Вы договариваетесь о времени встречи, после чего сотрудник сообщает точный адрес офиса», – добавил он. По словам собеседника, при получении наличных таким способом комиссия ниже – 6,54%. Владельцы криптомонет, которые конвертировали их в наличные рубли, рассказывают, что для каждой из таких операций менялы арендуют «офис на час» в разных районах города. Некоторые обменники, например Btc-Obnal.pro, предлагают своим клиентам конфиденциальную доставку наличных курьером, либо получение денег через «закладку». В последнем случае наличные оставят в тайнике так же, как интернет-торговцы спайсами оставляют дозы своим покупателям. Это законно? На данный момент владение биткоинами и альткоинами не является преступлением с точки зрения законодательства РФ. На территории России запрещен только выпуск криповалют, еще в начале 2014 года ЦБ признал их денежными суррогатами. Это означает, что обмен крипты на рубли, иностранную валюту, а также на товары и услуги может расцениваться как участие в сомнительных операциях – отмывании преступных доходов и финансировании терроризма. Однако обменники переводят средства клиентам уже после конвертации и делают это через физических лиц, поэтому банк не может увидеть связь межу данными операциями и криптовалютой. Именно поэтому в основе обвинения менял из Костромы лежит тот факт, что они брали комиссию за денежные переводы, действуя без банковской лицензии. Закон, регулирующий оборот криповалюты в России, может быть принят до конца 2017 года. Вполне вероятно, что блокчейновые деньги получат у нас в стране статус финансового актива. Минфин уже предложил запретить покупку цифровых монет частным лицам с тем, чтобы этим могли заниматься только квалифицированные инвесторы через Московскую биржу. Сегодня можно со стопроцентной уверенностью сказать, что международные криптовалюты не будут признаны платежным средством на территории РФ, а значит, расчеты с их помощью останутся вне закона. Впрочем, вполне вероятно, что для оплаты товаров и услуг российские граждане смогут использовать национальную блокчейновую валюту – «крипторубль». Одним из активных сторонников ее создания является вице-премьер Игорь Шувалов, его позиция в этом вопросе простая: блокчейн – это технология будущего; вместо международных криптовалют с бесконтрольной эмиссией, необходимо создать свою, подконтрольную. Правда, смысл этой затеи неясен. Во-первых, разрешенные в РФ платежные системы и без того обеспечивают легкие и быстрые трансакции. Во-вторых, биткоином, эфиром и аналогами пользуются как раз из-за того, что они мало зависят от государственного регулирования. «Крипторубль» будет изначально лишен такого свойства и, вероятно, не получит массового распространения.

-

1 балл

-

1 баллБрал минимальный залив ,в октябре буду брать максимальный , ты заслужил мое доверие!

-

1 баллАвтор может пересмотришь цену на нее. Админу виднее по реальности и выхлопу схемы.

-

1 баллда бро, повезло сестре что бабок не было, щас бы весь бабос слила чуваку Согласен бро, они каждый день их усовершенствовают, чем им больше заниматся)

-

1 баллПост не рекламы сервиса, но радости за постепенную интеграцию криптовалют в жизнь. Недавно я задался вопросом, можно ли в Таиланде вывести биткойны в наличные быстро и удобно. И нашёлся сервис, который делает это по хорошим курсам и в течение буквально пары часов, а получить наличку можно в любом банкомате голубого банка без всякой карты, просто по коду. Делюсь с вами инструкцией-фотоотчётом. Идём на bitcoin.co.th/en/ и сразу видим форму «Sell BTC». Сервис работает с 6 утра до 8 вечера по местному тайскому времени. Комиссия за снятие через банкомат — 30 бат, и происходит округление суммы до 100 бат (вероятно из-за отсутствия мелких купюр в банкоматах), поэтому я ввожу 5030 THB, чтобы получить ровно 5000. Заполняем заявку. Я делаю скриншот, делая это уже второй раз, поэтому я сразу под своим аккаунтом. Для новых юзеров происходит простая регистрация. В форме заявки выбираем «Cash at KTB ATM» и куда слать уведомление с кодом. Согласно нынешним тайским законам, они также хотят фотографию или скан вашего удостоверения личности. Не знаю, насколько детально они проверяют эту информацию, но я просто сфотографировал на телефон свои тайские мотоправа. Получаем адрес для перевода нужной суммы в биткойнах. Перевод надо сделать в течение 15 минут, иначе заявка будет аннулирована. Это из-за возможного изменения курсов на рынке, обменник постоянно подстраивается под текущую рыночную ситуацию и не хочет быть в минусе, понятное дело. Адрес этой страницы — это постоянный адрес нашей заявки, на которой можно увидеть статус оплаты и нужный нам код REF#1. Поясню про коды. В банкомате Krung Thai Bank понадобится ввести два кода: REF#1 и REF#2. Сервис присылает нам на почту уведомление с кодом REF#1 и также выводит его на странице нашей заявки. Код REF#2 нам присылает сам Krung Thai Bank на указаные почту или телефон. В этот раз я решил запросить на телефон — присылают SMS-кой. Делаем платёж: Обновляем страницу и видим, что сервис увидел наш платёж (подтверждения транзакции можно не ждать, перевод они видят сразу). Всё. Теперь ждём, когда заявку обработают и пришлют нам коды. Обычно проходит от одного до нескольких часов. Я через два часа получил вот такое письмо от сервиса с кодом REF#1: От банка получил SMS с кодом REF#2: Всё готово! Теперь идём искать банкомат. Krung Thai Bank (KTB) — это так называемый «голубой банк». В Таиланде есть ряд основных банков, отличающихся прежде всего фирменным цветом, по которым их все и привыкли идентифицировать. Нашли банк с банкоматом: Можно найти и такой же одиноко стоящий банкомат, например возле некоторых магазинов 7-Eleven. Жмём правую нижнюю кнопку, где написано, что мы хотим работать без карты: Оказалось, что если снимать процесс на телефон, держа его в левой руке, то получить несмазанные фотографии весьма сложно. Поэтому я поменял руки Вводим REF#1 и REF#2, которые нам прислали сервис и банк: Проверяем. 5000 бат, всё верно, столько я и запрашивал. Подтверждаем: Всё, банкомат отсчитывает купюры: Готово! Вот так вот просто, быстро и почти в любой точке страны. Банкоматы KTB есть почти в любом мало-мальски населённом пункте Таиланда (поездил по стране, убедился). Можно эти коды прислать своей бедной семье или исполнителю в Таиланд, вообще не заморачивая их биткойном. Или же, если вы сами в Таиланде, как я, можно удобно принимать оплату за работу в биткойнах, обналичивая их таким образом. Потери получаются примерно следующие. Курсы на сайте на момент написания статьи: 7641 бат на продажу, 8222 на покупку. Разница в 7.6%, то есть продажа получается на 3-4% ниже рынка. Плюс 30 бат комиссия за вывод через банкомат. Итого: 30 бат + 3-4%. Можно сравнить с выводом денег с odesk: 10% комиссия odesk + $30 за одну операцию SWIFT-перевода. А также холд денег на одеске в районе недели плюс несколько рабочих дней, пока дойдёт SWIFT. Я сейчас колеблюсь между тем, чтобы брать оплату с клиентов через odesk, теряя много на комиссиях, но прокачивая историю своего профиля, и тем, чтобы брать с них оплату в биткойнах, которые я несравнимо быстрее и дешевле выведу в наличные баты.

-

1 баллDUTY ONLINE https://duty.exchange/ Попробуйте накрутку от Duty Exchange уже сейчас! Быстрая и безопасная накрутка! Сервис работает по принципу обмена активностью. Вы ставите лайк — Вам ставят лайк. Все люди которые ставят лайки, подписываются, добавляются в друзья и т. д. это - живые люди. У пользователей есть стимул выполнять ваши задания, как и у Вас - за это вы получаете DCoin (DCoin - валюта сайта), которые вы можете потратить на добавление заданий. Основной функционал: - Накрутка участников в группу; - Накрутка друзей; - Накрутка лайков; - Накрутка репостов; - Накрутка комментариев; - Накрутка голосов в опросе. Наши преимущества: - Вам не нужно платить деньги за накрутку, ведь Dcoin можно заработать просто ставя лайки, репосты, подписываясь на сообщества. - Вам не нужно вводить личные, а тем более конфиденциальные данные для того, чтобы начать накрутку ВКонтакте или Instagram. - Предельная ясность: вам не нужно долго вглядываться в экран в поисках «той самой» кнопки. Всё под рукой! Дополнительные возможности и плюшки: - Каждый день за активное использование сервиса вы получаете приятный бонус в размере 20 DCoin; - Реферальная система, +15% от всех заработанных вашими рефералами Dcoin каждый день. (Перечисляются на ваш счет раз в 24 часа); Качество: Только живые люди! Долой собачек и прочие несправедливости! Только честная накрутка! После того, как вы совершите накрутку с помощью нашего сервиса, результат не заставит себя ждать – на вашу страницу приятно будет посмотреть! Кроме того, вы заметите, как улучшается настроение, повышается ваша популярность, таким образом вы сможете найти больше друзей и общения, а также, если у вас есть свой паблик, то и повысить посещаемость. Таким образом можно зарабатывать деньги, размещая рекламный контент. Попробуйте DUTY ONLINE прямо сейчас, https://duty.exchange/ результат вас не заставит ждать!

-

1 балл

-

1 баллОчень очень полезная статья, на пару форумах видел открыт шоп с продажей Google Voice номеров, стоят хоть и не так много от 100 рублей, но тут сам и все бесплатно! Спасибо!

-

1 баллСтолкнулся с такой интересной верификацией как отправка видеозаписи холдера с ццшкой. С картой идея заключается вот в чем: рисуем карту из шаблонов, печатаем, накладываем на обычную кредитку, ламинируем. Ее и показываем. Если есть способ по-изящней - поделитесь. С холдером чуть по-сложней. Быстро пробежался по прогам, изменяющим лицо - одни приколы с искажением и добавлением шляп. Есть какие-нибудь идеи?

-

1 баллДЛЯ РАБОТЫ : 1) Картон любой ! С балансом 500$ 2) Прозвонщик который умеет говорить и слушать что ему говорят 3) Прямые руки Все рассказываю на примере 1 шопа ( вообще их много , я дам 6 штук и расскажу как их найти без труда) Идем на www.llbean.com , открываем страницу с гифт картами http://www.llbean.com/llb/shop/ Начинаем заполнять данные : 1.Выбираем спопоб получения : By Email (2-4 hours) *После удачное шипа карта придет на почту 2-4 часа 2. Второй пункт Card Value (from $5 to $500) и Дизайн карты – любой ( какой бы вы себе хотели на день рождения , такой и выбирайте) *Баланс ставим любой какой нам угодно , для начало можете ставить 50$ ( сам не шипал на такую сумму может и без прозвона пройдет ), я стваил 250-500$ . 3. Add a Message (optional) *Добавить сообщение (необязательно) , но мы заполняемм : Пишем happy birsday , а ниже от кого строчка , тут пишем имя карт холдера , то есть это мы . 4. Email To (required) и Recipient's Email , Re-enter Recipient's Email *Тут будем писать мыло того, кому наша карта будет предназначена , но не мыло картхолдера!!! 5. Recipient's Name Тут вы должны и так догадаться, это имя того, кому карта должна достаться , то есть не такое как у карт холдера!!! Внимание!!! Когда будете заполнять строчки пункта 4 и 5 , мой вам совет*, мыло регистрируйте читабельным типо имени и года рожд. , и это имя вставляйте в строчку с пункта 5! Это уменьшит антифрод шопа. Переходим к стадии Чек аут, нажимаем оплатить.Дальше регаемся. , как что вводить рассказывать не буду , выделю только 1 момент в самом конце странице будет строчки ввести телефоны___________________________ НЕ ВВОДИМ НИЧЕГО!!! Дальше идет оплата . *СС с вбв пассом, отлично подходят под тему , так как они снижают угрозу антифрода и прозвона. И так, шипнули картон прошел хорошо, палим ящик там приходит номер ордера , ждем дальше … обычно через пару часов возможно на след. день приходит письмо на прозвон такого вида : Dear Mr Joseph Bolger, Thank you for shopping with L.L.Bean. To complete processing your order, we require additional information. Please contact us at 800-341-4341 at your earliest convenience. When you speak with our representative, please provide the order number shown on the subject line above. Your order will no longer be available after 09-23-2011. We value your business and look forward to hearing from you soon. Sincerely, Mary L.L.Bean Customer Service llbean.com 800-341-4341 Нужно звонить ! Отдаем данные ордера и карт холдера прозвонщику , объясняем ему чтобы он заговорил шоп историей , что у его друга сегодня День Рождение и мне нужна карта для подарака , срочно!!! И они обчно без проблем высылают карту. Плюс тут один , что можно звонить со скарженного скайпа с номером!!! И так карты пришла на мыло! Радуемся , пол работы уже сделано. Начинаем действовать дальше регаем акк на http://www.plasticjungle.com/ или на http://www.cardpool.com вообще таких контор много Дальше меняем нашу карту на амазоновсукую , в течение часа приходит на мыло ! И так еще 1 шаг позади!!! *** http://www.giftcardrescue.com вот еще сайтец , список шопов тут 337 ( теперь вы понимаете почему тема будет жить долго) Карта Амазона пришла , но там допустим баланс уже не 200 а 150 ( обычно расчет сразу когда обмениваешь все видно какой баланс) И так Идем на http://www.ebay-forum.ru/ или на www.forum.littleone.ru/ форумов тоже много ! Постим Посты : Продаю Амазон гифт карты , со скидкой 20-30% (Тут балансы ) Какие есть в наличии Так же могу любой баланс сделать под заказ ( до 300$) (Контакты) Все и все 1 часть Мы прошли Теперь 2 часть Вторая часть расскажет о том как получить весь стаф без дропа с амазона. Расскажу на примере , как я покупал нетбук подруге И так у меня уже было около 300 вмз на кипере, дальше я нашипал с 4 шопов за гифты , сразу их менял на амазоновские нашел нетбук за 780$... Идем в непримечальную контору типа как dss24.ru ,регаемся, пишем в саппорт :-хочу купить с амазона нетбук, но не знаю как это сделать , вы сможете это сделать? Они конечно отвечают ДА.. Что нам и нужно.И так говарим им что у нас часть суммы будет оплачиваться гифт картами остальная часть- нет! Они соглошаются. Там договаритесь когда надо и как лучше слать … Заплатил где-то около 30 за пересылку и работу и немного еще доложил до гифт карты чтобы хватило на ноут . Часть 3 : Все что обещал выше и не только И так шопы где можо купить гифты которые присылают на мыло : http://www.basspro.com http://www.llbean.com http://www.containerstore.com/ http://www.cardways.com http://www.gap.com http://www.homedepot.com http://www.jcpenney.com ( из 10 проверных шопов 7 шлют на мыло) Теперь как найти нужные шопы ? Так идем в конторые которые меняют гифт карты ( указаны выше) Там когда нажимаем продать карту ( sell card) Надо будет выбрать из списка нужную карту по названимаю магазина и по этим названиям ищем в гугле нажный официальный шоп , нашли? Теперь как узнать шлет ли он на мыло или нет?! Рассказываю: обычно когда лазишь по шопу в поисках ссылкм на гифт карты и находить там написано e-Gift card это значит ,что шоп шлет на мыло карты.Если нет такого , то обычно пишут где нибудь слова "To Emailed" и время за какое приходит карты на мыло Не мало важно это время вбива , шопы обрабатывают наши заказы с 7.30ам по 4.00пм , по мск -8 часов… вбивайте в обед по штатам, чтобы успеть получить карты в этот день Не наглейте , шипайте 2 раза в день !!! Шипайте с 1 шопа 1 раз в 1-2 недели!!!

-

1 баллЕсть ли возможность каким ни будь образом удалить группу в вк (чужую) ? Или посоветуйте людей которые этим занимаются?

-

1 баллмне кажетсяубить кредитную историю только в путь можно, каждый второй брокер сейчас массовую рассылку через инет кидает ... 5 отказов и конец

-

1 балл« DDOS STRESS»(support) Правила сервиса: -Не участвуем в схемах шантажа. -Можем отказаться в принятии заказа. Почему выбирают нас : Работаем приватным софтом; Большой опыт работы; Положим сайты с антиддосом; Индивидуальный подход к клиенту; Анонимность; Часто в сети; Мониторинг объекта; Цены (Минимальные) : 1 час– от 10$ 24 часа– от 100$ неделя – от 600$ месяц – от 1600$ WebMoney, Perfect Money, Яндекс.Деньги, и другие системы . Контакты: 677227026 (online)

-

1 балл

-

1 баллКак и прочие платежные системы, PayPal принял решение изменить величину однократного анонимного платежа по России 15 тысячами рублями. Буквально на днях пользовательское соглашение компании было обновлено, а сумма анонимного платежа — ограничена. Ограничение будет действовать уже со следующего месяца, с 18 ноября. Если кому нужно перевести больше, время еще есть, хоть и немного. В настоящее время пользователь, который не прошел процедуру аутентификации, не может переводить и иметь на счету более, чем 15 тысяч рублей. Кроме того, в месяц разрешено переводить не более 40 тысяч рублей (речь идет о полученных за месяц электронных средствах). К сожалению, пользователь, не прошедший процедуру персонификации, не сможет ни получать переводы (совсем недавно пользователи PayPal в Росии получили такую возможность), ни выводить средства на свой счет в банке. Что касается персонифицированного пользователя, который прошел упрощенную процедуру, то он может переводить в месяц не более 200 тысяч рублей. Разовый денежный перевод ограничен 60 тысячами рублями. Счет можно иметь только в рублях — это касается анонимов и пользователей, прошедших упрощенную процедуру проверки. Пользователи, которые прошли полную процедуру проверки, могут за раз переводить 550 тысяч рублей, иметь счет в валюте, отличной от рубля, и переводить за рубеж не более 5 тысяч долларов в день. Юрлица и ИП лишены возможности переводить средства анонимам (лицам, не прошедших идентификацию) а также получать средства от других юрлиц. Процедура идентификации состоит в предоставлении номера телефона, паспортных данных, а также (на выбор) индивидуального номера налогоплательщика, страховой номер лицевого счета или полис медицинского страхования.

-

1 баллЕсть с десяток людей , на которых можно набрать побольше дебетовых карт и продать. Хотел бы сотрудничать с теми, кто продаёт их или покупает. Делать могу сколько нужно. Не всё знаю по этой теме, буду признателен за подсказки и обучение. Исправно всё выполню. Если интересно кому - пишите по контактам (указаны в профиле) Продам дебетовки Сбербанка Продам Русский Стандарт Банк в кармане Продам карты Связной Универсальная Сейчас карты делаю все подряд (просто не знаю какие делать).

-

1 баллА вот старые пластинки - от грамофонных и патефонных и до советского винила, кто - нибудь собирает?

-

1 баллУхххх Круть дроп сналил бабки)))Пишу с восторогом,7к залили на chase,через 6 часов уже дроп налил в банкомате.ТС ты крут!

-

1 баллБрал две карты связного, одну промсвязь.Оставлял предоплату. ТС очень адекватный, сервис великолепный, доставка быстрая. Рекомендую.

-

1 баллАяз, ахуеть ты жути навел История произошедшая со знакомым: Чел отошел от дел, быди завязки с ментами, знал что его пасут, ебашил он одну ру контору, очень жестко ебашил. Кароче поехал в лес раздолбил рабочий ноут и сжег. Дело было летом, у него 16 этажный дом, по нему лазили альпинисты, заделовали трещены. Так вот два фсбшника под видом альпинистов поднялись и залезли к нему на балкон, отрыли дверь своим, ордер был, но доказательств не было) Не открывайте летом окна

-

1 баллЕсли фаер с лицензией, то тогда нечего, лицензия рулит, если еще винда лицензионная то тогда вообще нечего против дяди била не попрешь :mad:

-

1 баллExpert, ССleaner есть бесплатный, может чистить методом гутмана в 35 циклов, имхо этого достаточно

-

1 баллваще то хуевое пожелание вроде ща правительство будет рассматривать закон об уголовной ответственности за пьянку за рулем

-

1 балл

-

1 баллраньше пользовался super-socks.com, сейчас там с оплатой траблы, а нужны прокси срочно с выборкой по городу штату юса, кто знает подскажите где можно купить нормальные.

-

1 баллХарактер возможной КРИМИНОГЕННОСТИ обусловлен прежде всего взрывной и азартной натурой Стрельца. этот заядлый игрок и авантюрист, как правило, реализует свою агрессию в дерзких и подчас непредсказуемых лобовых атаках, вызванной спонтанной вспышкой гнева или неожиданным поворотом в развитии довольно банального конфликта, вовсе не предполагавшего трагическую развязку. Стрелец подвержен влиянию стадного инстинкта, который способен толкнуть его на преступления в составе группы. Здесь роковую роль играет возбудимость, азартность и сравнительно легкая внушаемость Стрельца. Стрельцы-убийцы беспечны в процессе сокрытия улик, суетливы и нелогичны. Скрываясь от правосудия, они совершают ошибки настолько грубые, что они порой кажутся тонкой преднамеренной игрой опытного и умного рецидивиста. Стрельцы-насильники скоропалительны в принятии решений, дерзки и необузданны. Склонны к половым извращениям, носящим явно вызывающий и демонстративный характер. В общем, списке убийц Стрельцы занимают предпоследнее место, как и списке насильников.

-

1 балл

-

1 баллХороший сайт, я не знал. там обналичиват вебмани удобно ))ввел БИК,л/с и деньги на карте

-

1 балл