Таблица лидеров

-

во всех областях

- Все области

- Adverts

- Advert Questions

- Advert Reviews

- Файлы

- Комментарии к файлам

- Отзывы к файлам

- Записи блога

- Комментарии блога

- Изображения

- Комментарии к изображениям

- Отзывы к изображению

- Альбомы

- Комментарии к альбому

- Отзывы к альбому

- События

- Комментарии к событиям

- Отзывы к событиям

- Сообщения

- Статусы

- Ответы на статус

-

Пользовательская дата

-

Всё время

9 октября 2021 - 6 февраля 2026

-

Год

6 февраля 2025 - 6 февраля 2026

-

Месяц

6 января 2026 - 6 февраля 2026

-

Неделя

30 января 2026 - 6 февраля 2026

-

Сегодня

6 февраля 2026

-

Пользовательская дата

30.10.2021 - 30.10.2021

-

Всё время

Популярные публикации

Отображаются публикации с наибольшей репутацией на 30.10.2021 во всех областях

-

11 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

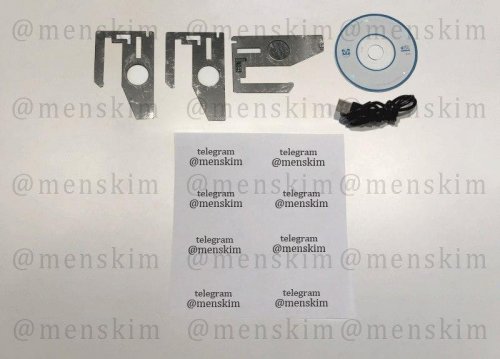

Ncr, Wincor Nixdor, Diebold Insert Skimmer.Полный комплект готов к работе. Батарея может работать до 48 часов,наружная температура не влияет на время работы скиммера, так как скиммер находится внутри банкомата.Храните до 15000 дорожек кредитных карт. Полный комплект включает в себя инструменты для вставки и удаления, кабель для передачи данных,компакт-диск с программным обеспечением, это продукт plug and play, который готов к работе. Доступен для заказа PIN-пад в качестве дополнительной опции.1,000.00 USD

-

10 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

СКИММЕР-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ПЕРЕХВАТЫВАЕТ СООБЩЕНИЯ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS. СКИММЕР EMV ЗАПИШЕТ ИНФОРМАЦИЮ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. СКИММЕР EMV-ЭТО УСТРОЙСТВО, КОТОРОЕ ПОМЕЩАЕТСЯ ВНУТРИ БАНКОМАТА ИЛИ POS ДЛЯ ПЕРЕХВАТА СВЯЗИ МЕЖДУ ЧИПОВОЙ КАРТОЙ И СЧИТЫВАТЕЛЕМ ЧИПОВЫХ КАРТ ИЗ БАНКОМАТА ИЛИ POS И ЗАПИСИ ИНФОРМАЦИИ О КРЕДИТНОЙ КАРТЕ, ТАКИМ ОБРАЗОМ, ИНФОРМАЦИЯ О КРЕДИТНОЙ КАРТЕ БУДЕТ УКРАДЕНА. Скиммер Emv-это устройство, которое помещается внутри банкомата или POS для перехвата сообщений и записи кредитной карты между чиповой картой и считывателем чипов из банкомата или POS, таким образом, вся информация о кредитной карте похищается. У вас будет быстрый и простой трек 1, трек 2 и PIN-код со всех кредитных карт, которые используют эти банкоматы или POS. Вы можете загрузить информацию с скиммера Emv, подключив телефон или ноутбук по Bluetooth к скиммеру Emv. Такое устройство СКИММЕРА EMV может не только считывать данные владельца карты с чипа, но и перехватывать PIN-код. УСТРОЙСТВО СКИММЕРА EMV создает копию исходной карты, включая все стандартные проверки подлинности SDA-Статическая проверка подлинности данных, DDA - Динамическая проверка подлинности данных, CDA-Комбинированная проверка подлинности данных. С помощью нашего устройства EMV Скиммер вы можете очень легко получить всю информацию о кредитной карте из любого банкомата или POS. С помощью устройства СКИММЕРА EMV вы можете получить трек 1 + 2 + Pin.1,600.00 USD

-

9 баллов

-

8 баллов

THIS ADVERT HAS EXPIRED!

- FOR SALE

- NEW

ДОСТУПНА НОВАЯ ВЕРСИЯ – НОВЫЙ ИНТЕРФЕЙС, ПОВЫШЕННАЯ АНТЕННА, МОДЕЛЬ V22.3.4 LTE2017-модель 2018 года. Скимминг банкоматов без какого-либо физического контакта. Этот скиммер будет работать без физического подключения к банкомату/POS-машине. Этот продукт является нашим бестселлером и является самым популярным устройством для скимминга кредитных карт во всем мире. Это GSM-перехватчик – скиммер. Он получает данные кредитных карт из банкоматов и POS-терминалов. Небольшой размер 5×4 сантиметра, длина антенны 17 сантиметров. С одной зарядкой он может работать до 8 часов, а изготовленная память может захватывать около 100000 данных кредитных карт, с антенной он может принимать данные в радиусе 50 метров. Устройство может работать от (-25 до +45 градусов). Мы используем батареи 3,7 В 2500 мАч. При одной зарядке устройство может работать до 8-10 часов. Он имеет встроенную память 32 Гб, он может хранить до 100000 данных кредитной карты с pin-кодами. Кратко – Приемник данных GSM-это приемник GSM-модуля, который с помощью специального программного обеспечения клонирует и получает всю информацию о кредитных картах из банкоматов и POS-терминалов. Полученная информация хранится на вашем телефоне или ноутбуке. Чтобы собрать эту информацию, вам просто нужно подключить устройство к компьютеру или мобильному устройству, и устройство отправит данные на ваш компьютер, с помощью программного обеспечения V22.3.4. GSM-приемник также реализовал новую функцию, возможность добавления банка питания для увеличения срока службы скимминга. GSM – приемник данных небольшой, и вы можете легко спрятать его в сумке, одежде, кармане или в автомобиле-рядом с терминалом POS/ATM. Устройство имеет два светодиода – красный и зеленый Красный – Устройство должно заряжаться. Мигающий красный – Устройство может работать еще 30-40 минут, после чего его необходимо зарядить или добавить блок питания или зарядное устройство usb. Зеленый+Красный – Устройство работает. Мигает зеленым – устройство подключается. Цена за GSM перехватчика $1200 USD с доставкой включена. Цена GSM перехватчика + энкодер MSR и 100 пустых пустых карт $1415USD с доставкой включена.1,200.00 USD

-

1 баллСработался с продавцом , свои 3000 уже снял , был рад работать

-

1 баллЧто нужно сделать в связи с недавним взломом Facebook: Ничего. Чего не нужно делать в связи с недавним взломом Facebook: Не торопитесь менять пароль. Этот взлом не затронул пароли, они в целости и сохранности. Не паникуйте. Даже если вы обнаружили, что по какой-либо причине вас выкинуло из вашей учетной записи Facebook. Это означает, что, по мнению Facebook, инцидент коснулся вашей учетной записи, и компания сбросила токен авторизации пользователя, чтобы никто кроме вас не мог получить к ней доступ. Так что, если до сих пор ничего плохого не произошло, то сейчас ваша учетная запись в полной безопасности. Вам потребуется заново выполнить вход, введя свой пароль и код 2FA (если вы активировали эту функцию ранее), — и все. Не спешите удалять свою учетную запись в Facebook. Конечно, вы всегда можете это сделать, однако данный инцидент — не повод для слишком сильного беспокойства. Что же, собственно, произошло 28 сентября сеть Facebook опубликовала уведомление о том, что технические специалисты компании обнаружили проблему безопасности, которая затронула почти 50 миллионов учетных записей. «Проблема безопасности» означает, что кто-то провел довольно сложную атаку, которая позволила похитить 50 миллионов токенов авторизации (их еще называют маркерами доступа) пользователей. Маркер доступа, по определению самой сети Facebook, фактически представляет собой ключ к вашей учетной записи. Если у пользователя есть маркер доступа, то Facebook считает, что он авторизован в системе и имеет право входить в учетную запись. Соответственно, Facebook при этом не просит ввести логин, пароль и код 2FA. Таким образом, располагая 50 000 000 похищенных маркеров доступа пользователей, злоумышленники потенциально могли получить доступ к 50 000 000 соответствующих этим маркерам учетных записей. Однако это не значит, что они получили доступ к вашим паролям или каким-то образом изменили механизм двухфакторной аутентификации. Ваш пароль не был скомпрометирован, а система 2FA продолжает работать, как должна. Однако кража маркера позволяет обойти эти меры защиты. Facebook объясняет, что расследование инцидента еще только началось, и пока что в компании подозревают, что кто-то обнаружил уязвимость в функции просмотра страницы от лица другого пользователя (функция «Посмотреть как»), и использовал ее для получения доступа к 50 миллионам маркеров учетных записей. Именно поэтому Facebook отключила данную функцию, сбросила маркеры проверки подлинности пользователя для этих учетных записей, а также выполняет сброс таких маркеров еще для 40 миллионов пользователей, которые использовали функцию «Посмотреть как» на протяжении последнего года. Последняя мера – это скорее перестраховка, однако в сложившейся ситуации для Facebook любая мера безопасности будет не лишней. Если маркер был сброшен, это означает, что человек, к которому он относился, больше не сможет использовать его для доступа к соответствующей учетной записи и должен выполнить вход заново. У злоумышленников нет вашего логина или пароля, так что после сброса они не смогут выдавать себя за вас (даже если вы оказались в числе пострадавших пользователей). Facebook обещает обновить свой пост, как только станет ясно, что именно случилось и имело ли место реальное злоупотребление доступом к какой-либо из пострадавших учетных записей. Ну а пока мы предлагаем ограничиться теми мерами, которые описали в начале статьи: ничего не делать. Действительно, сейчас вы не можете сделать ничего конструктивного по этому поводу, так что не паникуйте. Когда ситуация прояснится, мы подготовим более подробные инструкции, если окажется, что действительно стоит что-то предпринимать.

-

1 балл

-

1 баллPRIMU SALIV Bank Luxemburga Bil.lu pish na telegram @Viazhenh

-

1 балл

-

1 баллЭта пренеприятная ситуация с большей вероятностью может произойти не с вами, а с вашей девушкой. Насилие в лифте — нередкая история, а потому сегодняшние рекомендации обязательно перескажите подруге — они универсальны. Не садитесь в лифт с подозрительно незнакомыми людьми (тем более если их несколько) Вы в лифте, а в подъезд вбегает неизвестный мужик иорет: «Подожди!». Спокойно уезжайте. Вы входите в подъезд, а в лифте опять же незнакомец — придержал ногой двери, мол, заходи. Вежливо улыбнитесь ему и вперед по лестнице. Если стесняетесь и думаете, что вас сочтут трусом, достаньте мобильник, сделайте вид, что вам позвонили. Если уж вы оказались в лифте с незнакомым мужиком, сосредоточьтесь Прижмитесь спиной к стенке — пусть он нажимает нужный этаж. Пакеты из магазина поставьте на пол. Левую руку приведите в защитное положение, как бы задумчиво потирая нос и подбородок, вторую держите на уровне живота. Не шел ли он за вами по улице к подъезду? Кажется ли он подозрительным? В каком положении его руки? В карманах? Или одна за спиной? Он нервничает? Напряжен? Сами смотрите ему на линию плеч рассеянным взглядом — так вы увидите его целиком. Ждите, когда он выйдет из лифта Если ваш этаж — выходите, все время держа его в поле зрения, как бы смешно это ни выглядело (это предотвратит захват сзади). Ну а если на вопросы из пункта 2 вы ответили утвердительно, будьте готов ко всему. Видите резкое движение плечом, быстрый шаг в вашу сторону — бейте первым. Сгруппировавшись (руки в блоке), резко сближайтесь, врезаясь в него предплечьями Схватите его за одежду или за шею и бейте коленом в пах. Он согнулся — бейте локтем или кулаком-молотом сверху в затылок, быстро, несколько раз. Он поплыл — со всей силы впечатайте его головой в стенку. Он на полу — несколько раз прыгните ему на руку или ногу, чтобы не смог напасть снова. Если сомневались до последнего и дождались, что он напал на вас, действуйте так же — молниеносно и уверенно Гад прижал вас к стенке — хватайте его за уши и бейте головой в нос. Нет места — обхватите его голову и что есть силы надавите большими пальцами на глаза. Открылся кадык — со всей силы давите на него. И все это должно сопровождаться вашим самым громким криком, пусть жильцы услышат. При первой возможности — вон из лифта (и повнимательнее на выходе, вдруг он был не один).

-

1 баллБонжурище всем, это не просто статья, а СВЯТЕЙШАЯ книга для тупых барыг или людей, которые думают что 2 мобас абсолютно делает их анонимными. Существует огромное количество мифов и домыслов как именно могут найти по анонимному номеру анонимного мобильного телефона. Бытует три распространенные версии: пеленгуют т.е. определяют источник радиосигнала, вычисляют специальным оборудованием на базовых станциях сотовой сети и вычисляют через разные скрытые возможности, якобы специально имеющиеся в каждом телефоне. Говоря в целом, следствие и криминалисты только в кино используют крутые спецсредства и дорогую аппаратуру. В реальности главный инструмент следователя: его голова и бумажки. А главный метод - язык не повернется сказать "дедукция", - назовём это "поиском закономерностей" или "статистика". И ещё есть такая штука как Время. Время всегда против анонимности: что-то мы делаем слишком вовремя, а что-то совсем не вовремя. И если где-то есть логи наших дел с отметками времени - нам не скрыться. А логи в мобильной связи ведутся по каждому байту. Далее подробнее. КАК ВЫЧИСЛЯЮТ КТО РАБОТАЕТ С ЛЕВОЙ СИМ-КАРТЫ? Вы не поверите: по "ведущему" телефону - Вашему настоящему. Внимательно прочитав следующий абзац Вы поймёте, как всё легко, просто и быстро. В описании используется термин "включение" - это момент, когда "анонимный" аппарат вышел в сеть. Итак, поехали, рассмотрим разные ситуации: Ситуация первая: Вы пользуетесь "анонимным" мобильником, а настоящий находится рядом и включен. Следователи запрашивают логи всей соты в которой работает (работал) "анонимный" аппарат. Это всё, что им потребуется, что бы Вас вычислить (причем не только "по горячим следам", но и через неделю, месяц, не спеша, в кресле своего кабинета за чашечкой кофе). Делают рекурсивные выборки по промежуткам включения и смотрят кто ещё был в соте кроме "анонимного" аппарата. Например в одной соте были ещё 1000 включенных телефонов. При следующем включении 500 из тех, что были в первый раз. При следующем - 20 из тех, кто был в первый и второй раз. Чаще всего удается с логов трех-четырех включений найти точно пару телефонов, которые не покидают соту. Реже включений требуется больше: в таком случаи можно попробовать пробить историю по номерам множеств совпадений, а так же их владельцев. Если это бабуля 90 лет из которых номер у неё уже 10 лет и квартиру она не покидала 5 лет - то, явно, вариант отпадает. Таким образом следователи достаточно быстро выходят на настоящий номер телефона, одна история звонков по которому раскроет все карты. Нередко спецслужбам везет и с 2 включения: быстро изучить и отмести сотни номеров - дело лишь в количестве сотрудников. Бывает даже, что на настоящий номер выходят с первого и единственного включения"анонимного"! Не верите? А зря. Динамика в соте, поведение других аппаратов, будни / праздники могут существенно упростить работу силовиков. Могут во время работы "анонимного" мобильника все остальные выйти из соты, кроме Вашего (ну взяли остальные люди и переместились куда-то) или делать исходящие, отправлять СМС. Сейчас такое время, когда все ни минуты без мобилы. И это Вас палит: Вы же не можете одновременно делать исходящие с двух телефонов. Значит пока Вы "работаете" с "анонимного" все, кто звонит в Вашей соте - выходят из под подозрения и сужают кольцо вокруг Вас. Кроме того господин Случай не на Вашей стороне: у спецслужб логи в которых все данные от и до, а у Вас обычный быт со всеми непредсказуемостями. Пример: Вы сёрфите "анонимно" в интернете и тут Вам звонят на настоящий телефон. Вы начинаете говорить и трафик данных по интернету падает на время, статистически отличное от времени между средними загрузками страниц. Сопоставить все звонки в соте на точное совпадение с провалом трафика - дело секунд - и Ваш номер обнаружен. Может быть, конечно, что Вы просто пошли в туалет, но ведь проверить нужный ли номер "обнаружен" не сложно. А если Вам позвонят два раза? Преступник включил аппарат, отправил СМС с требованием выкупа, выключил. Через день включил, позвонил обсудить условия выкупа, выключил. Третий раз включил - сообщил место встречи и время, выключил. Мы изучили логи по трём "включениям", - кто в этот момент был в соте все три раза. От второй "сверки" осталось четыре номера, от третьей - один. Ситуация вторая: Вы пользуетесь "анонимным" мобильником, а настоящий предусмотрительно заранее выключаете. Невероятно, но Вы только упростили задачу следователям. Они просто посмотрят, кто отключился- именно отключился (телефон передает в сеть сигнал об отключении), а не покинул сеть незадолго до появления "анонимного". Можно смело говорить, что таких в соте будут единицы или даже Вы один. Для уточнения данных можно сравнить кто включился после отключения "анониста". И, так же, пробить на бабуль и прочих. Как видите отключение настоящего аппарата при пользовании "левым" только ухудшает анонимность. Ситуация третья: Вы оставляете настоящий телефон дома включеным, а сами едете в другую соту, и только там включаете "анонимный". Думаете хитрый план? А вот нифига. Три фактора все равно выдают Ваш настоящий аппарат. Во-первых отрабатывается та же схема, что и в первой ситуации, только уже не по одной соте, а по нескольким. Сначала по одной, потом по соседним и так далее пока не дойдут до сравнения соты "анонимного" с сотой настоящего. Во-вторых и в главных: Ваш аппарат дома находится без хозяина и не может отвечать на звонки. Следовательно рано или поздно будут пропущенные, которые так же видны в логах. Нужно только сравнить на каком аппарате были пропущенные во все времена "включения" анонимного. Как думаете, многие из абонентов постоянно не берут трубку как раз в то время, когда Вы выходите с анонимного? Да никто, кроме Вашего настоящего телефона! Кроме того данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут - в подозреваемые. В-третьих Вы не можете оставлять настоящий аппарат где попало - каждый раз в разных местах. Скорее всего он у Вас дома. То есть в одном месте на каждое включение. На этом можно построить дополнительную выборку для фильтра: сколько одних и тех же аппаратов находилось в одной и той же соте. В целом всё это приведет к быстрому, хоть и чуть менее быстрому, чем в предыдущих случаях, выходу на настоящий номер. Ситуация четвертая: Вы выключаете настоящий телефон дома, а сами едете в другую соту, и только там включаете "анонимный". См. ситуацию №3 + ситуацию №2 Получается вся схема работает на том, что делается несколько включений с одного номера. То есть, если выходить с номера только один раз и потом выкидывать симку и телефон - найти будет невозможно? Это поможет только в том случаи, если и "дело" Ваше на один раз и других похожих дел не было и больше не будет. То в есть реальности всех настоящих "дел" - не поможет. Смена номеров ничуть не усложнит задачу поиска настоящего телефона. Например в том же примере про шантаж: как смена номера поможет - ведь жертве-то одной и той же совершаются звонки. Следователи будут просто пробивать не по одному номеру 3 включения, а три включения разных номеров. Аналогично "темные делишки" в Интернете - номера легко объединяются по общему "делу". Скажем более - частая смена номеров только ухудшают безопасность т.к. следователи получат группы номеров и смогут легко пробить, например, откуда симки. И накрыть вас с поличным во время закупки новых или выйти на "продавца", который сделает "робота" или сольет номер, с которого Вы звонили ему. Анонимность - это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность - это хорошая имитация обычной, но не настоящей личности. ЧТО ДАСТ СПЕЦСЛУЖБАМ НОМЕР НАСТОЯЩЕГО ТЕЛЕФОНА? Мы рассмотрели, как легко и просто "пробить" силовикам настоящий номер подозреваемого по его "анонимному". Но что даст инфа о настоящем телефоне? Да всё. Кроме информации на кого оформлен номер следователи увидят кому Вы звонили. Наверняка среди них много тех, кто знает Вас лично. Увидят кто и как пополнял счет. Скорее всего там есть платежи и с настоящей карты через банкомат или с настоящего Вебмани-кошелька и т.д. То есть, собственно, Вы приплыли. КАК ПЕЛЕНГУЮТ МОБИЛЬНЫЙ ТЕЛЕФОН? На место в район работы соты, в которой находится телефон подозреваемого, выдвигается оперативная группа с ручным пеленгатором. Это никакой не экран с точкой, как показывают в фильмах, а простой радиоприемник со стрелкой, которая показывает мощность сигнала и антенной в форме буквы Н, буквы Ж, хитрой трубки или гиперболической / параболической тарелки (часто в комплекте идет несколько антенн для разных условий работы). Информация на какой точно частоте работает в настоящее время искомый аппарат имеется у базовой станции. Опер настраивает на эту частоту приемник, крутит вокруг себя антенной и смотрит на стрелку. Откуда сигнал сильнее всего - туда и идет. Заходит в подъезд, поднимается по лестнице и меряет сигнал. Находит таким образом нужный этаж, потом квартиру и всё, "анонимность" закончена. В наблюдаемом нами случаи время от подъезда "газели" оперов до вывода под белы ручки составило 25 минут. Учитывая сколько из них ушло на рекомендации "открывайте ибо откроем в любом случаи", сборы и вывод подозреваемого - можно прикинуть, за сколько среди десятков домов, сотен подъездов и тысяч квартир нашли нужную. ТАК ЧТО ЖЕ ДЕЛАТЬ? АНОНИМНОСТЬ - МИФ? Выше мы подробно рассмотрели, что имея настоящий личный мобильник мы никогда не будем анонимны даже с только что купленного нового телефона и только что купленной в подворотне сим-карты без оформления. Как мы уже говорили, доступная анонимность - это хорошая имитация обычной, но не настоящей личности. А отсутствие личности вообще в наших современных информационных реалиях просто невозможно. Ведь вот Вы, личность, сидите прямо тут и читаете эту статью. А вон снизу стоят счетчики ЛайфИнтернета и прочие. Настоящие хакеры, чья свобода, а, быть может, и жизнь, зависит от анонимности не пользуются мобильными телефонами в повседневной жизни. Вообще не пользуются. Только одноразовые звонки, скайп и т.п. Да и жизни "повседневной" у них нет. Вечная мгла, небытие. Нет друзей, нет родных, нет привычек и "любимых" мест. Вот что такое анонимность. Но, на самом деле, в Сети есть полноценная другая жизнь, другие друзья и другие "места". И, часто, не только не хуже, но и получше будет, чем в реале. Так что не все так грустно. Просто не так, как у большинства. Однако это уже не "анонимность". У Вас есть имя, пусть и никнейм, но по нему знают именно Вас, у Вас есть интернет-друзья и места, где Вас можно найти в сети. Вас можно даже "наказать" хоть и без поездки в Сибирь. Таким образом легко понять, что условна не только анонимность, но и свобода, а "преступление" и "законы" - не едины, а относительны к обществу. А "общества" бывают разные. Узнав немного о методах работы следователей Вы можете принять меры по улучшению безопасности в каждом конкретном случаи: например в ситуации №3 можно на настоящий телефон установить автоответчик или попросить друга отвечать если позвонят. Зарегистрировать настоящий телефон на настоящую бабушку, что бы пройти "фильтр на бабушку". Стараться рандомно комбинировать ситуации, оставлять телефон в разных местах и т.п. Это несколько усложнит работу следователей, но и усложнит Вашу "темную деятельность". А поможет ли в "час икс"? Далеко не факт. Так что хорошо подумай, мой юный друг с криминальными наклонностями, стоит ли вообще игра свеч или, быть может, после одного-двух удачных дел лучше бы купить квартиру, машину, какой-никакой белый бизнес и завязать с "темной стороной" навсегда?

-

1 балл

-

1 балл

-

1 балл

-

1 балл

-

1 балл

-

1 баллМного тем вижу, все спрашивают получил грязь, что делать? Во первых сразу же уводите деньги с чёрного кошелька, чтобы не словить банан за 2 минуты. Расскажу как я отмываю бабки уже несколько лет. Не скажу, что способ очень сильно пиздатый, но у меня не было ни 1 проблемы за эти годы. Регистрируем тут биткоин кошелёк. https://localbitcoins.net/ Далее выбираем платёжную систему и создаём трейд на покупку биткоинов с грязного кошелька. После сделки грязные рубли уходят трейдеру, а вы получаете битки. Далее создаём сделку с другим трейдером на обмен биткоинов в рубли в нужный вам кошелёк и получаем белые деньги с его рублёвого кошелька. Потеряем около 5% при переводах. Вся суть в том, что первый трейдер никак не связан со вторым, так как же как и их кошельки, соответственно и деньги друг с другом не связаны, вся грязь будет на первом трейдере. Операции занимают от силы 3-5 минут. Что сложного я не пойму? Битки на локалке можно держать сколько угодно, они никуда не пропадут. По моему мнению этот сервис даже лучше блокчеина. Можно сразу на локалку трейдером принимать вообще грязные бабки от мамонта, не юзая даже свой кошелёк :D, но там приноровиться нужно для этого. А если мамонт затупит и не скинет их, просто отменяете сделку и говорите трейдеру извините кошелёк забанили, смс не приходит и тд. Я так иногда делаю, когда кошельков в наличии нет.

-

1 баллПричем тут соц инжинерия то, не смотря на то, что тема вроде хорошо написанна , все равно минус

-

1 балл-Приветствую. Для начала, расскажи пару слов о себе, что привело тебя в армию и чем ты занимался до того как стал наемником ? -В данный момент я прохожу службу в 24 ОШБ "Айдар". Должность, позывной и подразделение не могу назвать по понятным причинам. До этого пробовал вступить в ряды ОЗСП Азов, проходил там 1.5 месячный подготовительный курс по натовской программе подготовки КМП США, еще раньше пробовал вступить в ряды Французского Иностранного Легиона. Весь этот весьма интересный путь я прошел всего лишь за год своей жизни, с тех пор, как решил круто изменить её. По натуре я всегда был вспыльчив и крайне авантюрен, наибольшее удовлетворение получал от эмоций,связанных с этими авантюрами, но никогда не задумывался о заработке этими самыми авантюрами, до недавних пор. Сменить род деятельности я решил в связи с крайне скучной работой и неудачно выбранным направлением образования. Я обучался в университете системы МВД Украины, далее работал 1.5 в милиции, был успешно переаттестован на соответствующее полицейское звание и должность. Выбрал изначально эту стезю, так как по ней шел мой отец и достиг весьма больших результатов,вырос на его рассказах о работе оперативных служб в 90 и 00 в Украине. Пришедши в "ещё" милицию в 2015 году, я был глубоко разочарован всем. Рутина, алкоголизм, глупая и бессмысленная работа, повальная интеллектуальная и физическая деградация личного состава МВД. С трудом продержался там полтора года и решил начать все с чистого листа. -Как наемник ты разделяешь идеологию современной Украины ? И какое реальное отношение в войсках к ситуации вокруг Донбасса, России. -Я был активным участником событий майдана, так что да, разделяю. В войсках отношение разное, грамотные люди естественно понимают что для РФ Донбасс-всего лишь испытательный полигон и точка напряжения в Украине. Сухо, без эмоций, но РФ от этого никто больше любить не стал, образно говоря. -Какой случай особенно запомнился на этой войне ? Может быть что-то что произвело на тебя впечатление, изменило тебя ? -Конкретно на этой пока особо ничего. Я недавно тут, а так все время занимался "околодеятельностью". Майдан,член организации "Патриот Украины", из которой в последствии произошел Полк спецназначения "Азов" и всякие мелочи. Единственное из реально прикольного пока, было дело, снимали оборудование на крыше высотного здания, так по нам палить начали из АК и сухо скашляла" СВД. А мы без брони, без оружия, типа просто поработать пришли. По итогу все сделали, наши по ним сразу ответку навалили, те и успокоились. Я напоследок, спускаясь, хотел им задницу голую показать, но ограничился жестом "fuck u", ибо холодно. До позиций противника было около километра. Сильно изменил меня вылет с подготовительно курса в ОЗСП Азов, по причинам того, что у меня возникло недопонимание с командованием моей будущей роты. Я осознал что аскетизм к добру меня не приведет, мне уже "за двадцать", а денег как не было, так и нет. Так и потихоньку начал входить в "даркнет" и приобщаться, особенно в кардингу. До этого чернухой тоже занимался, но это было так. Либо по-политическим мотивам, либо чисто повеселиться. Цели заработать я тогда не ставил себе. -Как твои сослуживцы, а может и ополченцы зарабатывают ? На чем делают деньги в этой войне простые солдаты ? Я говорю не об официальной зарплате конечно. -В моем батальоне тема нелегальных заработков на сегодня абсолютно закрыта, никто ничем не зарабатывает. На чем зарабатывают ребята с той стороны, я если честно без понятия.Знаю только что на сегодня у них много уставщины, при заступлении и сдаче наряда пересчет бк, и всякая ерундистика. Чем зарабатывает простой солдат? Ну это зависит от подразделения,должности и места расположения. Знакомый знакомого стоит на одном "жирненьком" блок-посту, вот уже год "леваками" вытягивает по 2-3 к$ в месяц. -Что на данный момент нужно для того чтобы стать наемником ? С чего начать ? Смотря что человек вкладывает в понятие "наемник". Если у него конкретно желание порубиться, то официальные ЧВК (частные военные организации -прим. автора) совсем не для него, ну, кроме всем известного "вагнера", наверное. В ту же сирию нелегально попасть достаточно несложно, приехал, пересек границу, пришел туда, к кому хотел, и все. Официальные ЧВК на сегодняшний день поставляют на рынок в основном охранные услуги, будь то частная собственность, торговые суда и так далее, тому подобное.Куража вы там не найдете, да и зарплаты не блещут нулями. Прошли уже 50-60 прошлого века,нет уже Боба Денара и той романтики африканской сельвы. В любом случае нужна как физическая, так и тактическая подготовка, приоритетна служба в армии/спецвойсках, особенно на офицерских должностях. В тот же Blackwater не так то сложно и попасть,на самом деле. 1 контракт в КМП США, несколько поездок в Ирак и Афганистан, и дело в шляпе. -Что можешь посоветовать нашим подписчикам, тем кто пока не определился чего хочет от жизни ? -Немного подождать и набираться знаний, не лезь в воду, не зная броду, как говорится. И обязательно следовать зову сердца. То, что близко ему, только это будет доставлять вам удовольствие в жизни. Все остальное тлен. Не слушайте никого, особенно родителей. Я уже несколько раз на этом прокололся. Выберите то, что вам нравится,и составьте из этих интересов некоторый "микс", стараясь подобрать профессию под него.

-

1 баллНедавно телеграмм всколыхнула волна слухов о безработных миллионерах, которых случайно грабят. Спешим развеять эти слухи. Ограбленному дропу писать о том, что он занял денег/выиграл в лотерею/подарили родители-пенсионеры – смерти подобно, равно как он скажет, что просто нашёл деньги на дороге, а потом их украли. Менты всегда требуют для подтверждения чеки и бумажки, даже для следаков в случае поимки преступника – важно доказать точную сумму и её происхождение. Вы ведь можете завысить эту сумму. Сфабриковать задним числом выделение займа, например под продажу автомобиля/квартиры тоже можно, но не убедительно. Болтливые дропы всегда не только бывали ограблены, но и сами создавали ограбление для себя, с целью укрывательства хищения денежных средств. Пока есть деньги (особенно наличные) и возможность их украсть – люди будут делать это. Но основные суммы хищений происходят отнюдь не от грабежей, по опыту это 5-10%. Также это могут делать особенно приближенные к "кассе", например, в компании знакомого родственник одного из учредителей украл 10 млн. обналички, причём это было в разгар лета, когда все были в отпусках. По факту пропажа обнаружилась только осенью, когда он уже написал заявление на увольнение с компании. Попался банально на том, что контрагенты предоставили видеозаписи с камер, как он получал деньги и расписывался. Так что пишите на камеры, господа. Потому что дело шло к обвинению поставщиков каши. И кстати, вору ничего не стало. Как дропы, так сотрудники компании с каждым годом становятся всё умнее и прекрасно понимают, что суммы из обнала – являются незаконными и формально не принадлежат ни кому – ни юрлицу, ни собственнику. Случаи силового наезда и угроз – во многом это повод для ментов, заработать себе дополнительные звёздочки и кто привлекал «бандитов» - на наших глазах как «ответка» получали в гости СОБРа. Поэтому лучше на дропа уже иметь компромат, позволяющий привлечь по интересной уголовной статье. Отдельные «специалисты», конечно и показательно убивают людей. И конечно, о помощи при грабежах со стороны полиции не может быть речи, обнальщики привлекут только внимание к себе, которое будет стоить, возможно, ещё больших денег. И расписку при утрате средств нужно взять, что он их должен лично назначенному человеку.

-

1 баллМеня часто стали спрашивать: - Что даст высшее образование и стоит ли поступать в ВУЗ? Я не могу дать точного ответа на этот вопрос, так как считаю себя не компетентным в этом плане. Сам не имею высшего образования, да и среднее не законченное. Могу поделиться только своими мыслями по этому поводу! Это лично по моему опыту, т.к я придерживаюсь суровому реализму, из этого могу сказать и сделать вывод следующего: Высшее образование ставит в рамки. Закончил школу, поступил в ВУЗ, устроился на работу, мозг при всём при этом в принципе не включается на максимум, используя только минимум своих возможностей, ведь все за тебя продуманно, как бы сказать... накатано. А когда нет образования? Вот тут другое дело, тут уже начинаешь думать как быть? Что делать? Ведь на работу не устроишься. И тут тебе на помощь "если конечно чайник на месте" приходят гениальные мысли "по захвату мира", естественно приходится работать больше иногда даже грузчиком, с чего я и начинал и ты начинаешь думать по другому, не мыслями нищих, а мыслить как богатый человек, год за годом ты стараешься выжить инвестируя во всякие проекты, сливая все заработанные деньги и бац, выстрелило! Ты находишь проект, который работает, а за спиной огромный багаж опыта и знаний, которые никакой ВУЗ и т.д по определению дать тебе в принципе не может. Вспомни себя! Начал учиться только когда сессия на носу? Как сдал, забыл все на следующий день! Знания дать может, но теле они? Правильно сказал мне мой хороший друг, в лучшем случаи вы будите ходячей энциклопедией. Нет, я не отговариваю вас идти учится, может вы талантливы в другом, такое очень часто встречается, и ты сможешь построить успешную карьеру с образованием в компании, такой вариант тоже приветствуется. Не забывай только про некоторые моменты! Кто нас будет лечить? Кто будет сидеть в CALL центре? А грузы твои кто будет развозить? Каждый выполняет свою работу, сломается машина, сам будешь ее чинить? Нужно проявлять уважение ко всем! Ко всем! Не всем быть бизнесменами. Выводы делать тебе, жизнь твоя, поэтому все возможно, что именно ты будешь двигать этот Мир вперед, а если будешь дальше сидеть на жопе, ну что же, значит судьба у тебя такая...

-

1 баллКачеством рублевых купюр очень доволен , сразу понятно , что делали профи Терминал их принимает и это просто прекрасно , благодарю за работу

-

1 балл

-

1 балл

-

1 баллКомитет сената США по разведке одобрил ключевой законопроект об электронной слежке со стороны спецслужб, хотя окончательные результаты голосования по законопроекту неясны. Как свидетельствуют результаты голосования, 12 сенаторов комитета проголосовали за сенатскую версию законопроекта, трое были против. В законопроект, известный как "Пункт 702", были внесены изменения после того, как экс-сотрудник ЦРУ и АНБ Эдвард Сноуден подробно описал программы, неизвестные до этого широкой публике. Срок действия нынешней версии законопроекта истекает в конце 2017 года. Сенаторы предлагают продлить его с некоторыми изменениями до 2025 года. В законопроект внесена поправка, что ФБР для поиска в базе данных перехваченных звонков потребуется ордер секретного суда по делам слежки за иностранцами. Кроме того, если кто-либо в ФБР использует информацию не по назначению, эту информацию уже нельзя будет использовать в качестве доказательства в суде или для других целей. При этом единства в конгрессе по данному вопросу по-прежнему нет. В сенате есть сторонники как смягчения, так и ужесточения законопроекта. Так, 14 противников нынешнего закона предложили альтернативный законопроект. Они требуют, чтобы спецслужбы получали ордер суда до того, как осуществят поиск в базе данных о звонках, а не после. В палате представителей также звучат голоса за более серьезные ограничения за слежкой. Администрация Дональда Трампа выступает за неограниченное продление закона в нынешней форме. Правозащитники опасаются, что нынешняя версия законопроекта позволяет спецслужбам получать информацию не только об иностранцах, но и о гражданах США. Спор касается в основном тех случаев, когда при слежке за иностранцами спецслужбы перехватывают и звонки иностранцев американцам, причем делают это без ордера суда. Противники закона заявляют, что это нарушает гражданские права американцев, поскольку Конституция США требует ордера на любой обыск.

-

1 баллИзвестно, что "мировая паутина" не имеет границ, а из зоны военного конфликта на востоке Украины нескончаемым потоком поступает нелегальное оружие, данная статья актуальна и для украинского читателя. Пару лет назад, листая страницы одного известного оружейного форума, мне в голову пришел вопрос: «Интересно, а сколько стоит пистолет на черном рынке?» Я не собирался его покупать, у меня достаточный арсенал легального гражданского оружия, мне просто было жутко интересно. Дальнейшее описание не является инструкцией где и как купить нелегальное оружие (поэтому никаких ссылок не будет), это лишь исследование весьма актуальной на сегодняшний момент темы и, как результат, некоторые выводы. После некоторого времени, проведенного в интернете, оказалось, что все оружие, продаваемое в интернете, выглядит подозрительно. Ни сайты, ни продавцы не внушают никакого доверия. Но руки я не опускал, копал дальше, и однажды натолкнулся на систему анонимного доступа ТОР, который еще называют «глубоким» или «темным» интернетом. Сейчас эта технология у всех на слуху, ей пользуются все подряд, и борцы за свободу слова, и хакеры, и преступники всех мастей, среди которых оказались и торговцы оружием. Она позволяет любому человеку посещать интернет-ресурсы практически анонимно, ни ФСБ, ни ФБР не способны оперативно отследить такого человека (пока во всяком случае). Оказалось, что в этом «темном» сегменте интернета существует некоторое количество площадок, где продвинутые в сетевых технологиях торговцы оружием вполне успешно предлагают свои товары. Но одного ТОРа было бы не достаточно, пригодились и другие продвинутые технологии — асимметричное шифрование и биткоин. Вся переписка ведется посредством шифрования. Продавец выставляет публичный ключ, с помощью которого любой человек может зашифровать сообщение, но вот расшифровать его сможет только сам продавец. Алгоритмы шифрования весьма стойки, при соблюдении всех правил получается очень надежная система, взломать которую очень и очень сложно. Следующая применяемая технология — это биткоин, криптовалюта, позволяющая людям свободно распоряжаться своими деньгами. Чтобы завести кошелек не нужно реальное имя и скан паспорта, не нужен номер мобильного телефона, не нужна даже электронная почта, но при этом можно перевести любую сумму денег (в биткоинах, конечно), любому человеку в любую страну, причем не используются никакие центральные сервера, транзакция проходит от одного человека другому. Никто не запретит, нет никаких лимитов, очень малая плата за транзакцию, короче, система для людей — я и только я хозяин своих денег — и это главная причина, почему правительства и банки не любят биткоин. Таким образом, эти три технологии (ТОР, шифрование, биткоин) соединившись дали преступникам возможность торговать не только оружием, но и прочими нелегальными товарами, в первую очередь всевозможными наркотическими веществами, оставаясь при этом недосягаемыми для правоохранительных органов. Дальше была разработана и отшлифована сама система торговой сделки. В недалеком прошлом это выглядело примерно так. Продавец договаривается с администрацией форума, сайта-площадки в сети ТОР (сайт недоступен в обычном интернете) о продаже оружия. Создает тему с описанием товара, ценой, фото, способами связи и публичным ключом для шифрования. Заинтересованные клиенты списываются с продавцом, и если договорились, то на сцене появляется еще один важный участник — «гарант», который является посредником, гарантирующим, что никто никого не обманет. Покупатель переводит всю сумму в пересчете на биткоины гаранту, гарант говорит продавцу, что деньги у него, продавец делает закладку оружием и сообщает место покупателю. Если покупатель доволен товаром и не имеет претензий, он сообщает это гаранту, гарант переводит деньги продавцу за вычетом своей доли (3-7%) и доли сайта (3-5%). Но, как говорится, прогресс не стоит на месте. Теперь многие сайты вводят в строй систему автоматической торговли. Деньги за товар переводятся не гаранту, как было раньше, а сайту. Где они замораживаются до тех пор, пока покупатель и продавец не подтвердят сделку. Здесь все держится на авторитете сайта — печальный пример сайт Эволюшн, владельцы сайта исчезли забрав несколько десятков миллионов долларов в биткоинах. Но совсем уж безрисковой системы не бывает. В результате все абсолютно довольны — продавец продал, покупатель купил, при этом никто никого не видел и не слышал. Если же что-то пошло не так, например, продавец решил продать воздух или совсем не то, что предполагалось, то улаживать эту проблему будет гарант, и делать это он будет, как правило, на свое усмотрение. Система, конечно, не идеальная и у неё наверняка есть изъяны, но пока она работает и альтернатив нет. А если посмотреть на эту систему совсем по-простому, то договорился — оплатил — забрал из закладки. Теперь, когда понятно «как», рассмотрим «что», «почём» и «в каких объёмах». Оружия заводского изготовления продаётся немного, по моим оценкам, около 15-20% (да и то большей частью это охотничьи ружья разных конструкций и калибров), остальное — это в той или иной степени переделки из сигнального оружия, из ММГ. Иногда бывают восстановленные образцы времен Отечественной войны. Самой популярной моделью является переделка из МР-371 (сигнальный «макаров»), ММГ ПМ, различных сигнальных модификаций и ММГ револьвера Наган. Среди пистолетов-пулеметов на рынке периодически появляются переделки из ММГ ППС и некоторых других образцов, например, чехословацких Sa. 26, Скорпион. Цены очень варьируются. От вполне подъемных до заоблачных. Цена на сегодняшний день на самую продаваемую переделку под Макаров из МР-371 варьируется от 40 до 80 тыс рублей. Охотничье ружье может стоить от 10 до 30 тысяч, ППС от 70 до 100 тысяч. Редкие гости — пистолеты импортного производства (Глоки, CZ-85, Сиги и прочие Вальтеры) очень дороги, цена может начинаться от 3 000 долларов, примерно такие же цены на различные модификации автомата Калашникова. Пока этот рынок не пошел в массы, объемы рынка весьма скромны. Пообщавшись с продавцами пистолетов-переделок, выяснил, что они продают 1-2 пистолета в месяц, все остальное товар штучный, появляется не часто, исчезает, т.е. раскупается быстро. Спрос на подобные вещи у нас в стране огромный. Одна из особенностей заключается в том, что здесь не любят давать слишком много информации — после продажи объявление сразу же убирается из сети и поэтому у многих посетителей складывается впечатление, что товара очень мало, на самом деле надо просто заходить почаще. Ну а теперь выводы. Я совсем не аналитик, поэтому говорить буду о вещах очевидных. Первое. Правоохранительные органы пока совершенно не знают, как бороться с подобными вещами, многие торговцы годами продают свой запрещенный товар. Исчезают они, как правило, когда пытаются продать оружие напрямую, а не через сеть. Второе. Сетевой рынок нелегального оружия будет расти, спрос, как я сказал выше, огромен, опасности сведены к минимуму. Пока рост рынка ограничивается лишь тем, что не очень много людей знает о таком рынке и недостаточной компьютерной грамотностью (ТОР, биткоин и шифрование вещи не сложные, но тем не менее, надо потратить некоторое время, чтобы их изучить). Третье. Преступники получают неограниченный доступ к пистолетам-переделкам, которые ни в каких базах не зарегистрированы, ни по номерам, ни по отстрелянным пулям и гильзам. Но покупают оружие не только действующие и потенциальные разбойники и убийцы, но и вполне обычные граждане, которые хотят хоть как-то обезопасить себя в такие сложные времена. Но эти обычные граждане все же решили преступить закон, что переводит их в категорию преступников. Четвертое. Многие в сети ожидают всплеска активности на рынке нелегального огнестрельного оружия в связи с известными событиями востоке Украины. Здесь даже неважно, как и чем закончится эта война, определенная часть оружия и боеприпасов попадет в Россию и какая-то часть вероятно будет продана через торговые площадки в ТОРе. Простого решения этой проблемы, увы, нет. Вполне очевидно, что рынок будет расти, но при этом совершенно непонятно, как власти собираются с этим бороться.

-

1 балл

-

1 баллЗалив получен, сумму писать не буду, но это 4 моих зарплаты, спасибо в следующем месяце снова поработаем

-

1 балл

-

1 баллЧеловека, о котором я хочу рассказать сегодня, в Америке знают многие: за ним гонялись федеральные маршалы, ФБР и полиция, и при этом он умудрялся участвовать в прямых эфирах NBC, CNN, и, несмотря на свою молодость (в 2010 году ему было ему было 27 лет) — успел осуществить взломы сетей таких монстров, как AOL, Yahoo, Microsoft, Excite@Home, AT&T Telecom, MCI WorldCom, Intel, Bank of America, CityBank, Cisco, Google и многих-многих других известнейших компаний, перечислить одни названия которых здесь не представляется возможным. Когда у него спросили, как он выбирал свою жертву для очередного взлома — он отвечал незамысловато: «я просто шел по списку Fortune 500 сверху вниз». В его 23 года про него уже сняли документальный фильм Hackers Wanted, где в качестве очевидцев про его похождения рассказывает Стив Возняк, cо-основатель Apple (в сети которой он побывал в 2001), Лео Лапорте, основатель крупнейшего коллективного блога Digg (на серверах которого он отметился в 2000), и другие ветераны IT-индустрии. Фишка #1 Но давайте обо всем по-порядку. Первая интересная особенность Эдриана Ламо (Adrian Lamo), а нашего героя зовут именно так, в том, что он, возможно, единственный в мире бездомный хакер. Если повезет, он ночует в заброшенных зданиях, в теплую погоду — на скамейках в парках, в холодное время — в молодёжных сквотах. Интернетом он пользуется только через публичные хот-споты, в интернет-кафе, барах и других бесплатных местах пользования беспроводным интернетом, коих в Америке навалом. «За свою жизнь я не заплатил и доллара за интернет» — шутит он. Учебу он бросил уже давно за ненадобностью, с тех пор колесит по Америке, подолгу нигде не задерживаясь. Вместе с тем, несмотря на такой немного легкомысленный образ жизни, за плечами у Эдриана успешные проникновения в самые защищенные сети мира. Фишка #2 Вторая особенность Ламо — для проникновения в закрытые интранет-сети компаний он не пользуется ничем, кроме браузера. Это его основной принцип — никаких дополнительных или специализированных хакерских средств: скриптов, эксплоитов, троянов и снифферов, средств автоматизации и автоматического анализа — всё это, как выражается сам Эдриан — «лишнее для него». Как правило, для проникновения в интранет организаций Ламо использует некорректные настройки корпоративных прокси-серверов, а для взлома баз данных в этих закрытых сетях — различные типы SQL-инъекций. Конфуз NBC Например, когда Эдриана Ламо пригласили в 2002 году на вечернее шоу NBC Nightly News, чтобы он в прайм-тайм как приглашенный эксперт прокомментировал чужой взлом какого-то крупного сайта, никто не предполагал чем это закончится. Поскольку Ламо, несмотря на свой юный возраст — признанный специалист по безопасности, — интервьюер не преминул, между прочим, спросить его, сможет ли он, например, взломать сеть их телеканала — NBC. Нисколько не конфузясь такого неожиданного оборота, Ламо ответил «раз плюнуть» и, открыв свой ноутбук, вышел во внешний интернет. Ровно через 5 минут, и всё под объективом камеры, он смог попасть в интранет NBC, успешно миновав все страницы авторизации и получив полный доступ к базе данных канала с личными данными всех экспертов, гостей и сотрудников, на главной странице которой по злой иронии заглавными буквами было написано: «All information contained on this Web site is to be held in the strictest confidence». Эта передача так и не вышла в эфир в обозначенный срок — юридический отдел канала категорически запретил её выход, потому что в этом 15-минутном, по-сути обучающем ролике, хакер, на примере самого NBC, подробно показывал, как нужно искать лазейки, ошибки в настройках прокси-серверов, и как легко можно попасть почти в любую закрытую сеть извне, используя для этого лишь обычный браузер и совсем немного сообразительности. Тернистый путь к известности Наибольший пик «успехов» Эдриана Ламо по количеству взломов и именитости взламываемых компаний пришелся на его 22-летний возраст. Обычно, стратегия Эдриана была такова: он незаметно и максимально анонимно проникал в интранет сети компаний, взламывал их базы данных, при этом ничего не модифицируя и не нанося никакого урона, а потом сам списывался с их сетевыми администраторами и подробно излагал проблемы данной конкретной сети, демонстрируя и доказывая наглядно, её уязвимости. Таким образом, он пытался оставаться «Белой Шляпой» (хотя бы в своих глазах), применяя по-сути незаконные методы. Обычно это работало как надо, и компании не возбуждали против него судебного преследования. Многие даже были благодарны за бесплатное тестирование и укрепление их сетей, хотя, конечно, большинство компаний относились к этому с едва сдерживаемым раздражением. В большинстве случаев, тот же Citibank и прочие, просто не хотели широкой огласки того, что какой-то бездомный юнец, у которого даже не было денег на платное подключение к Интернету, из обычного МакДональдса через их бесплатный хот-спот, с помощью обычного Internet Explorer’a проникал в их сверхзащищённую сеть и хозяйничал там абсолютно безнаказанно. Что интересно, среди всех были такие прагматичные компании, которые даже пытались заплатить юному хакеру, за проделанное тестирование их сети и подробный отчет обо всех найденных уязвимостях — Эдриан всегда отказывался от таких предложений заработать. Не знаю, чем это было мотивировано в наш век денег и наживы, но Эдриан никогда не хотел брать деньги за хакинг, и не сделал в этом своем принципе ни одного исключения, даже для Cisco, которая хотела нанять его инженером по безопасности на полный рабочий день. Сам Эдриан считает, что каждый его взлом — это арт-перфоманс, попытка привнести в этот мир нечто, что было до него невозможным, — о чем он очень подробно рассуждает в интервью журналу Rolling Stones, где его представляют читателям, как «сетевого художника». Пик хакерской карьеры и публичности Каким бы искусством не казалось это 23-летнему парню тогда, но сейчас понятно, что такая «игра с огнем» с очень серьёзными компаниями была весьма опасна, и это не могло продолжаться вечно... И вот в конце 2002 года произошёл роковой, и оттого самый громкий взлом в карьере Эдриана — как обычно, он успешно проник в интранет-сеть газеты The New York Times Используя некорректную работу корпоративного прокси-сервера, он вошёл в неё за 5 минут, после чего ему понадобился ещё час, чтобы разделаться с внутренней базой данных газеты, которая хранила море конфедициальной информации. Когда он написал администраторам сети о наличии уязвимостей, они просто напросто не поверили ему в этом, написав ему в ответе: «Кто ты к черту такой и откуда вообще взялся?». Тогда он вернулся обратно, и добавил свои личные данные в базу данных газеты в список топ-экспертов по IT-безопасности, с которыми консультируется газета в ходе своей журналисткой работы. Он повторно отправил администраторам письмо, где уже ссылался на своё резюме в их же базе мировых IT-авторитетов, кроме того, он привел в письме личный номер мобильного телефона Джимми Картера, бывшего президента США, взятый из самой защищённой части базы (содержащей контакты с VIP-персонами Америки), чтобы показать местным админам, чего он на самом деле добился. На этот раз как-то все сразу во все поверили, но события приняли неблагоприятный для Эдриана оборот — газета подала официальный запрос в ФБР по факту взлома БД и незаконном проникновении в их корпоративную сеть. Его обвиняли в незаконном проникновении, взломе и модификации базы данных, а также хищении из базы более 3000 телефонных номеров мобильников звезд Голливуда, известных актеров и музыкантов, политических лидеров, спортсменов, бизнесменов, телеведущих, моделей, а также известных журналистов и писателей Америки. Расследование и поиск Эдриана продолжались 15 месяцев, после чего, Эдриан решил сам сдаться федеральным маршалам США в Сакраменто, признав свою вину и публично извинившись перед всеми компаниями, которым он неумышленно причинил ущерб. Суд назначил ему штрафную выплату в сумме $65000, 6 месяцев домашнего ареста в доме его родителей, а также ещё 2 года испытательного срока, в течение которых ему, в том числе запрещалось подходить к компьютерам на расстояние ближе, чем 100 метров. Интересно, что в процессе суда Ламо снова проявил свой хакерский характер, категорически отказавшись предоставлять ФБР образцы своей крови для добавления его ДНК в единую базу данных спецслужб США. Очень религиозный Ламо, прямо в суде цитировал стихи Библии, где Господь рекомендует очень осторожно обращаться с человеческой кровью, из-за её весьма специфических свойств (Бытие 9:6). Господь Элохим запрещает проливать не только чужую, но и собственную кровь, какой мотивацией бы мы при этом не руководствовались. В целом, комментируя все эти стихи, Эдриан строит довольно сложные и очень субъективные мистическо-религиозные конструкции (но мы опустим их здесь, чтобы не травмировать психику нашему редактора журнала, которому всё это придётся вычитывать и выверять). Но этот неожиданный оборот в деле молодого хакера снова привлек к нему широкое общественное внимание, и он снова попал на телевидение, теперь уже в новом амплуа — по вопросам религиозно-правового характера. Удивительно, но это длинное противостояние со спецслужбами закончилось победой Эдриана: благодаря именно данному инциденту прецедентное законодательство США было изменено — была законодательно добавлена поправка с возможностью взятия образца ДНК простым мазком со щеки, без обязательного взятия крови, как это было раньше Эдриан в одном из интервью спрашивают, как он в целом оценивает безопасность крупных современных корпоративных структур, на что Эдриан довольно браво заявляет: «Я могу проникнуть в любую корпоративную сеть, подключенную к интернету, меньше чем за 15 минут. Мой опыт показывает, что чаще всего, их высокооплачиваемые сетевые администраторы не знают самых банальных вещей, например, что web-сервер Apache также является и proxy-сервером, факт чего в подавляющем большинстве инсталляций которые я видел в реальной жизни, просто игнорируется и никак не учитывается: За свою молодую жизнь я видел очень много реализаций DMZ, подавляющее большинство из них мягко говоря некорректны... Большинство ошибок настройки сетевых инфраструктур — типичны, они повторяются от одной компании, к другой. Например, какой-то профессоришка когда-то написал в умной книге дорогого издательства, что нужно делать именно так — с тех пор всё новые и новые поколения леммингов-администраторов воспроизводят это в своей сетевой околорелигиозной практике. Я переписывался с администраторами многих взломанных мною сетей, объясняя им, что так делать не нужно — чаще всего они не верили мне, даже перед фактом того, что их сеть была успешно взломана. К счастью, я не читал таких умных книг как они, когда сам учился этому, поэтому у меня нет врожденного табу, чтобы в упор не видеть этих грубых ошибок.» Довольно забавно, что Эдриан сам не имеет даже законченного среднего образования, не то, что высшего — он не сдал выпускные тесты своего родного колледжа и был отчислен, о чем особенно и не сожалеет до сих пор. Когда его спрашивают об образовании, он отшучивается: «это пустая трата времени». Нужно признать, что Эдриан асоциален во всем, и, похоже, это действительно делает его свободным в выборе своей жизни Фишка #3 Интересно, что у Ламо есть и третья особенность. Его более традиционные коллеги-хакеры, очень часто нападают на него и публично называют его мошенником и проходимцем. Это отношение к нему даже уже стало своего рода клише в хакерской среде. Многие специалисты, видя его работу в браузере, говорят: «Это слишком просто — любой так может». Один из редакторов известнейшего портала по безопасности SecurityFocus.com ехидно замечает: «Вы очень впечатлены невероятными способностями Ламо? Но я вам говорю, что он не делает ничего необычного. Он не нашёл и не изобрел никаких новых концепций или методик в области компьютерной безопасности. Он просто использует супербанальные и простейшие уязвимости, а также элементарные ошибки в настройках прокси-серверов. Его секрет лишь в одном — этот молодой парень слишком много светится на телевидении. Он взломал не сети, он — взломал медиа». На все выпады в адрес Ламо, которого повторю, не очень-то любят его коллеги, удачно заочно отвечает его хороший знакомый — Оксблад Раффиан (Oxblood Ruffian), лидер знаменитой хакерской группы «Культ Мертвой Коровы»: «Это похоже на танец. Почти каждый умеет танцевать. Более того, все знают, как это делать. Но только единицы могут танцевать так, как это делает Майкл Джексон». Ещё у одного знакомого Ламо, Кевина Митника, однажды спросили, с чего начать изучать хакерство, его ответ был коротким: «Изучите отчет о взломе MCI WorldCom Эдрианом Ламо. Здесь в совершенстве используется весь спектр приемов: технические, социальные, креативные.» И уж если речь пошла о MCI WorldCom, то кстати сказать, взлом магистральных провайдеров Америки — одна из самых любимых специализаций Эдриана: «Когда я вижу сеть или организацию, в названии которой есть приставка Provider или ISP — я уже сразу знаю наверняка, что здесь я могу себя чувствовать как дома. Обычно здесь слишком много администраторов, слишком много серверов и слишком много самого разнородного траффика — т.е. этим я хочу сказать, что по степени бардака угнаться за сетями провайдеров не может никто. Уж поверьте мне на слово, такие как я — могут годами сидеть в подобных сетях за контрольными панелями их серверов, и никто из местных админов даже не почешется.» У финишной черты Какие бы оценки не давали гению Эдриана, он, безусловно, один из самых ярких, известных и молодых хакеров Америки, обладающий своим собственным стилем, и даже — философией жизни. Отмотав свой срок, Эдриан призывает всех своих последователей: не нужно нарушать закон, есть много других способов для творчества, говорит он, куда можно приложить все свои способности и креативность, добившись ещё большего, чем это возможно в области криминального ремесла. Сейчас Эдриан завязал со своим прошлым. Ныне он известный журналист, получающий престижные награды в области сетевой журналистики, лектор, колесящий по компьютерным конференциям Америки, а также консультант одной из самых известных в мире компаний в области безопасности — @Stake. Эдриан остепенился, и даже женился на девушке Лауре (учитывая, что Эдриан везде заявляет себя как убежденного бисексуала и сторонника свободных отношений, остаётся только удивляться его непредсказуемости и склонности к невероятным экспериментам со своей жизнью, которыми я думаю, он нас всех ещё не раз удивит). Но, не смотря ни на что пережитое, в одном он всё же остаётся верен себе: «Есть вещи, которые меня можно заставить делать, только приставив дуло пистолета к моему виску. Я никогда не буду работать полный рабочий день, просиживая всю свою жизнь на цепи, как верный своему хозяину пес, в каком-нибудь офисе, даже если Microsoft или Cisco устелют пол моего офиса стодолларовыми купюрами. В свои 28 лет я точно понял, это — не для меня». И, напоследок, лучше один раз увидеть, чем сто раз услышать: вся жизнь в фотографиях. Эндриан за своим знаменитым ноутбуком, который отслужил ему верой и правдой 7 лет, за которым столько всего было сделано… который он купил с рук за 150 баксов в 2002 году, и на нем до сих пор нет клавиш с буквами P и Z. Три самых знаменитых хакера Америки, слево направо: Эндриан Ламо, Кевин Митник, Кевин Полсен. Все трое в своё время были арестованы ФБР по одной и той же статье — совокупный срок этой троицы: 9 лет. Ламо в прямом эфире CBS демонстрирует афишу ФБР WANTED, когда на него объявили охоту сразу три спецслужбы США. Прикинь: этот рисковый парень умудрялся участвовать в прямых эфирах даже тогда, когда он был в федеральном розыске! На самом деле — американское телевидение просто обожает Ламо, он частый гость прямых эфиров hi-tech новостей таких федеральных телеканалов, как CNN, CBS, NBC, Fox News, и многих других. Многое изменилось с тех пор… Теперь Ламо внештатный консультант одной из самых престижных и дорогих компаний по сетевой безопасности в мире — @Stake, которая базируется в Кэмбридже, и которую основали выходцы из суперзнаменитой хакерской группы L0pht. Выражение «at stake» имеет не только словарное значение «под угрозой», но это также жаргонное выражение используемое в казино, смысл которого «ставить всё на кон». Впрочем, теперь эта компания уже совсем не та, которой была в те золотые её годы — @Stake был агрессивно поглощен компанией Symantec в 2004 году, после чего эту выдающуюся контору покинули её самые известные и тенденциозные хакеры. Кстати говоря, именно так достался Symantec знаменитый аудит-пакет L0phtCrack. Технологические гении оказались совершенно беззащитными в мире большого бизнеса, впрочем, как это всё произошло (а это та ещё история!) — это уже совсем другая история, к которой мы ещё обязательно вернемся на страницах нашего блога. Ох и тяжело же ходить Эндриану каждый день на работу в офис. Поэтому он туда и не ходит! Эдриан всегда на острие — острая критика на конференции по безопасности скандально известного проекта WikiLeaks. ZDNetназвала Эндриана даже национальным героем, за его принципиальную гражданскую позицию, за то, что теперь… он сам стучит американским властям на инакомыслящих. Удивительная жизнь, удивительная биография, удивительные события… что не факт — всё ссылка в Wikipedia. Сам Эдриан уверен, что талантами не рождаются, — ими становятся. Жизнь как супермаркет: главное, если выбирать что-то — то до конца и навсегда!

-

1 баллМожно , если есть такие возможности как манинг в салоне , это вообще идеально Пиши в жаббер.

-

1 баллХотелось бы высказаться . Заказал IPHONE 7 , пришло через 2 недели , хотя обговаривалось , что через 10дней получу посылку - это раз , а два это самое важное вместо 128гб пришла версия на 32!!!! Фото пришлю в ЛС , давайте решать этот вопрос!

-

1 баллКак не шифруй но гребанное яблоко тебя сдаст.Он и придуман чтобы контролировать население

-

1 баллПрошу предоставить все бланки на проверку! Пока не предоставите, продажа запрещена!

-

1 баллне работает у меня.......Помогло когда ввремя на win поматал назад

-

1 баллПолучилось 50$ вывести,нужно чучуть доработать схему и тогда будет замечательная

-

1 баллВ данном случае можно гарантировать только одно - у нас форекс является такой же рулеткой, т. е. казино. Большинство так называемых брокерских контор только и существуют за счет того, что их клиенты спускают свои деньги. У них есть столько разных приемов для честного отнятия денег...

-

1 баллнельзя линк давать, у каждого клиента уникальный линк, найди того кто туда тебя пригласит

-

1 баллкто готов обсудить эту тему, кто пробовал считать или сделать дубликат? может обсудим? тема EMV карт поднималась на одном закрытом борде еще в 2007 году, у меня есть те обсуждения и я готов поделиться с человеком, который тоже что то знает по этим картам. так же готов говорить через джаббер.

-

1 баллДоберман по всей видимости мегатрунедокардер, на поиски которого брошены все силы интерпола и фсб за карж стима модеры - срочно скиньте его ип в отдел к, таким ублюдкам не место среди людей

-

1 баллВопрос в том, как найти не бича) Например в Швейцарии выбираешь любого человека и он не бич) А в ЮАР может получистья наоборот

-

1 баллИнтересно написано и картинка в конце нравится, только надпись на ней не очень ))

-

1 балл

-

1 балл

-

1 баллhttps://money.yandex.ru/feedback/ Вот сюда жаловаться на таких. Если кошель всёже заблочат, а они мудаки и деньги перекинуть не успели - достойное наказание. Может и свои отбить получится, если уже заплатил.

-

1 балля тоже про такие карточи в контакте читал! сам как то хотел так лаве поднять! но потом касаря зелени жалко было! опаска взяла своё!

-

1 балл

-

1 баллЗдравствуйте! На данный момент нужны фродеры, каких устраивает заработок от 5 $ с одной "симки"(5 $ - это МИНИМАЛЬНАЯ СУММА). (У меня есть около 5 пп которые платят за фрод и 1 схема фрода) Я даю Вам префиксы и текст сообщения, указываю сколько sms на каждый префикс, Вы фродите. Выплаты раз в неделю, фродить будете каждый день. Готов предоставить в любой момент статистику заработка. Прошу всем, кого заинтересовало данное предложения, писать в лс

-

1 балл

-

1 баллСлышал о софтине (м/б сервисе), с помощью которой можно звонить на определенный номер в режиме нон-стоп. При взятии трубки жертвой - он слышит тишину, сбрасывает - снова звонок. М/б кто знает об этом.